O que é nukers e como remove-lo

Um nuker é um programa malicioso muito semelhante a um cavalo Trojan. Estes programas são maioritariamente utilizados para transportar uma carga útil destrutiva e efetuar variadas modificações do sistema adicionando ou removendo ficheiros importantes do mesmo. Ao fazê-lo, podem afetar o desempenho geral do computador e diminuir a sua velocidade para o mínimo. Tenha em atenção que alguns tipos de nukers são capazes de destruir computadores e levá-los à perda de informação sensível. Um nuker típico pode também ser usado pelo hacker para atacar um sistema de um computador visado para abrandá-lo, encravá-lo, reiniciá-lo ou desligá-lo. Alguns parasitas são também capazes de apagar todo o sistema e ficheiros aplicativos, formatar o disco rígido e mesmo representar um perigo para certas componentes de computador.

Atividades causadas por esta ameaça quando entra no sistema:

A infiltração da maioria dos nukers pode dificilmente ser detetada e desativada antes de começar a correr a sua carga útil. Uma vez terminada, resulta em instabilidades gerais do sistema, falhas frequentes do computador, reinícios inesperados e encerramentos. Além disso, a maioria dos nukers podem levar as suas vítimas à perda completa ou parcial da sua informação valiosa, dados pessoais e outros ficheiros sensíveis. Tenha em atenção de que podem apagar totalmente todos os ficheiros do seu disco rígido, destruir todo o sistema operativo e instalar software adicional, que é considerado malicioso.

Quando dentro do computador, a maioria dos nukers causa atividades perigosas:

- Várias modificações do sistema. Estas ameaças conseguem adicionar valores de registo, ficheiros e outras componentes. Podem tentar desativar aplicações específicas e instalar as necessárias.

- Destruição de todo o sistema do PC. Os Nukers são capazes de corromper, substituir ou eliminar vários ficheiros instalados no sistema. Podem também destruir componentes críticos, eliminar os seus ficheiros e pastas essenciais e ainda formatar cada uma das drives do seu disco rígido.

- Negação do Serviço (DoS) e ataques semelhantes. Estas ameaças facilmente podem iniciar vários ataques de rede contra o computador remoto especificado.

- Danificar componentes relacionadas com hardware essencial. Tal ameaça pode alterar várias configurações de hardware ou limpar a memória CMOS. Pode também causar reinícios de sistema indesejados, desligar a máquina ou encravá-la de acordo com as suas necessidades.

- Sem função de desinstalação. Os nukers são programas de computador seriamente perigosos que não podem ser removidos do sistema com o auxílio da desinstalação. Tipicamente, escondem-se em segundo plano, utilizando ficheiros que parecem legítimos e dependem de outras artimanhas que são supostas ajudarem-nas a esconderem-se no sistema o maior tempo possível.

Métodos utilizados pelos nukers para infiltrarem-se nos computadores:

No que diz respeito a técnicas de infiltração, os nukers têm-se propagado com a ajuda de worms, trojans e outras ameaças. Para infetarem o sistema, podem facilmente explorar as suas vulnerabilidades de segurança e infiltrar o computador sem a aprovação do utilizador. Algumas versões dos nukers precisam de saber apenas o endereço IP do computador visado para atacar ou infetá-lo. Uma pequena parte destas ameaças tem de ser instalada manualmente.

Aqui estão as principais formas utilizadas por estas ameaças para entrar no sistema despercebidas:

1. Vulnerabilidades de segurança. A maioria dos nukers infiltra-se explorando vulnerabilidades de segurança do sistema operativo do computador visado. Tais parasitas não têm assistente de instalação e não requerem qualquer aprovação do dono do computador afetado. Uma parte dos nukers pode ser monitorizado através de PC’s dos hackers e não necessitam de ter componentes virais instaladas na máquina visada.

2. Outros vírus. Os nukers podem também ser instalados no sistema com o auxílio de outros parasitas, como worms, trojans, backdoors e vírus. Podem infetar o sistema visado sem o conhecimento do utilizador e tentar afetar todos os que utilizam o computador comprometido.

Os mais “famosos” exemplos de nukers:

Os nukers são ameaças cibernéticas raras que partilham funcionalidade idêntica. Os seguintes exemplos ilustram o comportamento típico do nuker.

O nuker The Click está programado para efetuar um ataque de Negação de Serviço (DoS) contra um computador específico conectado à Internet. Tal ataque normalmente faz com que o sistema afetado pare de responder ou reinicie inesperadamente sem pedir permissão ao utilizador. Como resultado, o utilizador pode perder qualquer trabalho que não tenha sido gravado antes do início do ataque.

O WinNuker infeta computadores remotos definidos pelo hacker explorando conhecidas vulnerabilidades de segurança do Windows. Cria silenciosamente ficheiros virais e modifica o registo, para que a ameaça corra em cada início de sistema. Uma vez executado, o WinNuker corre uma carga útil, que leva o computador comprometido a falhar.

O BadLuck, também conhecido como Belnow, é um nuker extremamente perigoso que pode ser remotamente controlado pelo atacante. Elimina executáveis e ficheiros de sistema essenciais, documentos de web e texto. O BadLuck corrompe o registo de Windows e limpa o CMOS (o que pode danificar gravemente o computador comprometido). O atacante pode utilizar o nuker para exibir mensagens irritantes e efetuar outras ações maliciosas.

Remover o nuker do sistema com o auxílio de software anti-spyware:

Os nukers funcionam da mesma forma que infeções cibernéticas normais, como trojans, anti-spyware trapaceiro, ransomware e outros vírus. Assim sendo, a maioria dos seus componentes pode dificilmente ser removida manualmente pois estão escondidas dentro do computador e mascaradas sob diferentes nomes. A maioria dos nukers pode ser encontrado apenas com o auxílio de anti-spyware conceituado. Neste caso, recomendamos altamente que selecione um deste programas: FortectIntego, SpyHunter 5Combo Cleaner. São considerados removedores de spyware avançados repletos de funções avançadas, como scanners profundos de sistema e extensas bases de dados de parasitas.

Se não consegue remover um nuker do seu computador com a ajuda destes programas, deverá saber que existe uma enorme possibilidade de estar a lidar com uma versão avançada desta ameaça que foi atualizada antes da base de dados do seu anti-spyware ser preenchida com novos ficheiros. Neste caso, deverá adicionar a sua questão à página Ask us e esperar pela resposta dos especialistas em segurança da 2-spyware.

Últimos Vírus Adicionados à Base de Dados

O que é Vírus AutoIt v3 Script

Guia de eliminação dos anúncios Threecaptcha.top

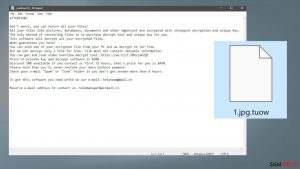

Eliminação do ransomware Tuow

Informações atualizadas: 2016-11-11