Remover GUCCI vírus (virus) - Instruções de Recuperação Incluídas

Guia de remoção de virus GUCCI

O que é GUCCI ransomware?

O ransomware GUCCI consegue danificar permanentemente ficheiros pessoais e o sistema operativo

O ransomware GUCCI bloqueia os ficheiros dos utilizadores, tornando-os impossíveis de aceder

O ransomware GUCCI bloqueia os ficheiros dos utilizadores, tornando-os impossíveis de aceder

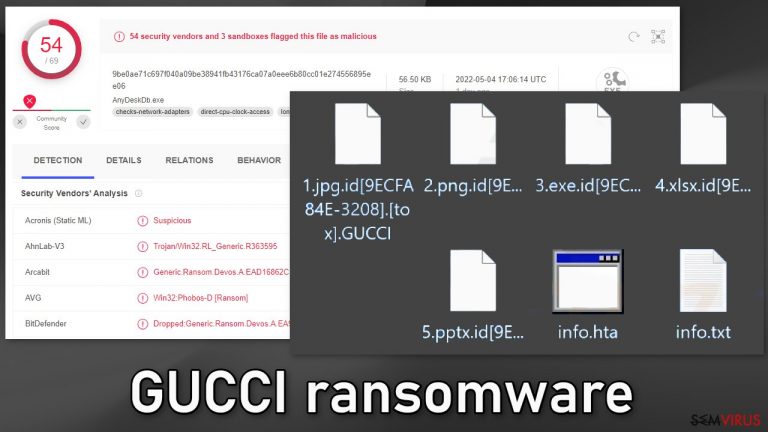

O ransomware GUCCI é uma das versões mais recentes do malware de bloqueio de ficheiros, pertencente à família de ransomware Phobos. O seu ficheiro foi assinalado como malicioso por 54 comerciantes de software de segurança e 3 sandboxes. O vírus pode entrar no sistema e iniciar imediatamente o processo de encriptação de ficheiros.

Quando o processo é iniciado, todos os ficheiros pessoais, como fotografias, vídeos e documentos são encriptados. Isso significa que se tornam inacessíveis e inutilizáveis. A única forma de desencriptar os dados é utilizar uma ferramenta de desencriptação ou software, que por norma, só os criminosos é que têm.

No final do processo de encriptação, os ícones dos ficheiros são transformados em páginas brancas e os nomes recebem a extensão “.GUCCI”. Por exemplo, um ficheiro com o nome “fotografia.jpg” ficaria com o nome “fotografia.jpg.id[victim-id].[tox].GUCCI.

O malware entrega também duas notas de resgate no sistema. Estas mensagens dos criadores do ransomware explicam ao utilizador o que aconteceu e o que deve fazer para recuperar os seus ficheiros. Infelizmente, estes criminosos recorrem à chantagem para exigir um pagamento um criptomoedas.

| NOME | GUCCI |

| TIPO | Ransomware, criptovírus, malware de bloqueio de dados |

| FAMÍLIA DE MALWARE | Ransomware Phobos |

| DISTRIBUIÇÃO | Anexos em e-mails, websites de torrents, anúncios maliciosos |

| EXTENSÃO DOS FICHEIROS | .GUCCI |

| NOTA DE RESGATE | info.hta; info.txt |

| RECUPERAÇÃO DE FICHEIROS | Caso não tenha cópias de segurança dos ficheiros, a sua recuperação é praticamente impossível. Listámos alguns métodos alternativos no final deste artigo que podem ajudar em alguns casos específicos |

| ELIMINAÇÃO DO MALWARE | Analise a sua máquina com um software anti-malware para eliminar o programa malicioso e todos os ficheiros associados |

| REPARAÇÃO DO SISTEMA | O malware pode causar alguns erros no sistema, crashes, lentidão e outros problemas de estabilidade. Para reparar o sistema operativo e evitar a reinstalação, recomendamos que utilize a ferramenta de reparação FortectIntego |

A nota de resgate

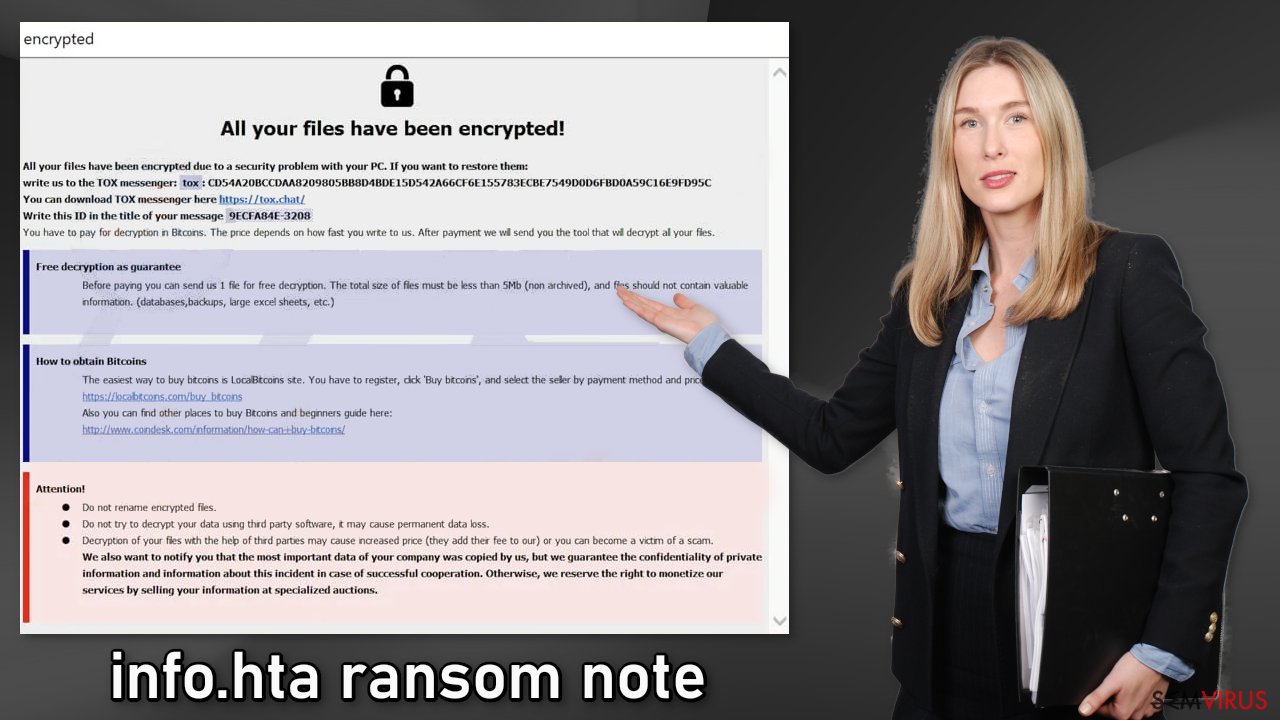

A nota de resgate “info.hta” inclui a seguinte mensagem:

Todos os seus ficheiros foram encriptados!

Todos os seus ficheiros foram encriptados devido a um problema de segurança no seu PC. Caso deseje recuperar os seus dados:

envie-nos uma mensagem no serviço de mensagens TOX: tox: CD54A20BCCDAA8209805BB8D4BDE15D542A66CF6E155783ECBE7549D0D6FBD0A59C16E9FD95C

Pode descarregar o TOX messenger aqui hxxps://tox.chat/

Inclua este ID no título da sua mensagem –

É necessário pagar pela ferramenta de desencriptação em Bitcoins. O preço depende da sua velocidade de resposta. Após o pagamento, enviaremos uma ferramente que lhe permitirá desbloquear todos os seus ficheiros.

Desencriptação grátis como garantia

Antes de efetuar o pagamento, pode enviar-nos 1 ficheiro para desencriptação grátis. O tamanho máximo do ficheiro deve ser inferior a 5MB (não arquivado/zipado) e o ficheiro não deve conter qualquer informação valiosa (bases de dados, cópias de segurança, folhas de cálculo Excel, etc.).

Como obter Bitcoins

A forma mais fácil de comprar Bitcoins é o website LocalBitcoins site. Tem que registar a sua conta, clicar em “Comprar Bitcoins” e selecionar o vendedor por método de pagamento e preço.

hxxps://localbitcoins.com/buy_bitcoins

Também pode encontrar outros serviços para comprar Bitcoins e guias para iniciantes aqui:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Atenção!

Não mude o nome dos ficheiros encriptados.

Não tente desencriptar os seus dados com software de outras entidades, pois pode resultar na perda permanente dos dados.

Tentar desencriptar os seus ficheiros com a ajuda de entidades terceiras apenas aumenta o seu custo (terá que pagar o preço desses serviços, para além da nossa ferramenta), ou pode tornar-se uma vítima de fraude.

Também gostaríamos de informar que os dados mais importantes da sua empresa foram copiados por nós, mas garantimos total confidencialidade de informações privadas e detalhes deste incidente, caso a nossa colaboração seja bem-sucedida. Caso contrário, reservamos o direito de monetizar os nossos serviços, vendendo as suas informações em leilões especializados.

Os atacantes criam uma sensação de urgência, afirmando que a quantia que deve pagar depende da sua velocidade de resposta. Esta é uma das táticas de intimidação que os criminosos utilizam para influenciar as vítimas a agirem com rapidez sem terem tempo para considerarem outras opções. É por essa razão que a quantia do resgate não é especificada na nota.

Também oferecem a possibilidade de desencriptar um ficheiro gratuitamente, para criar uma imagem de profissionalismo e credibilidade. No entanto, devemos relembrar que nunca deve confiar em criminosos. Várias vítimas de ataques de ransomware testemunharam que nunca receberam uma resposta dos malfeitores após o pagamento.

O método de pagamento escolhido também não é vantajoso para as vítimas. As transações de criptomoedas são anónimas e impossíveis de cancelar ou reverter. Quando as pessoas enviam fundos, é impossível solicitar um reembolso ou recuperar o dinheiro de qualquer outra forma. Por esta razão, dar o seu dinheiro aos criminosos pelo resgate dos seus ficheiros pode ser inútil – pode continuar sem os seus ficheiros e tornar-se vítima de outro golpe.

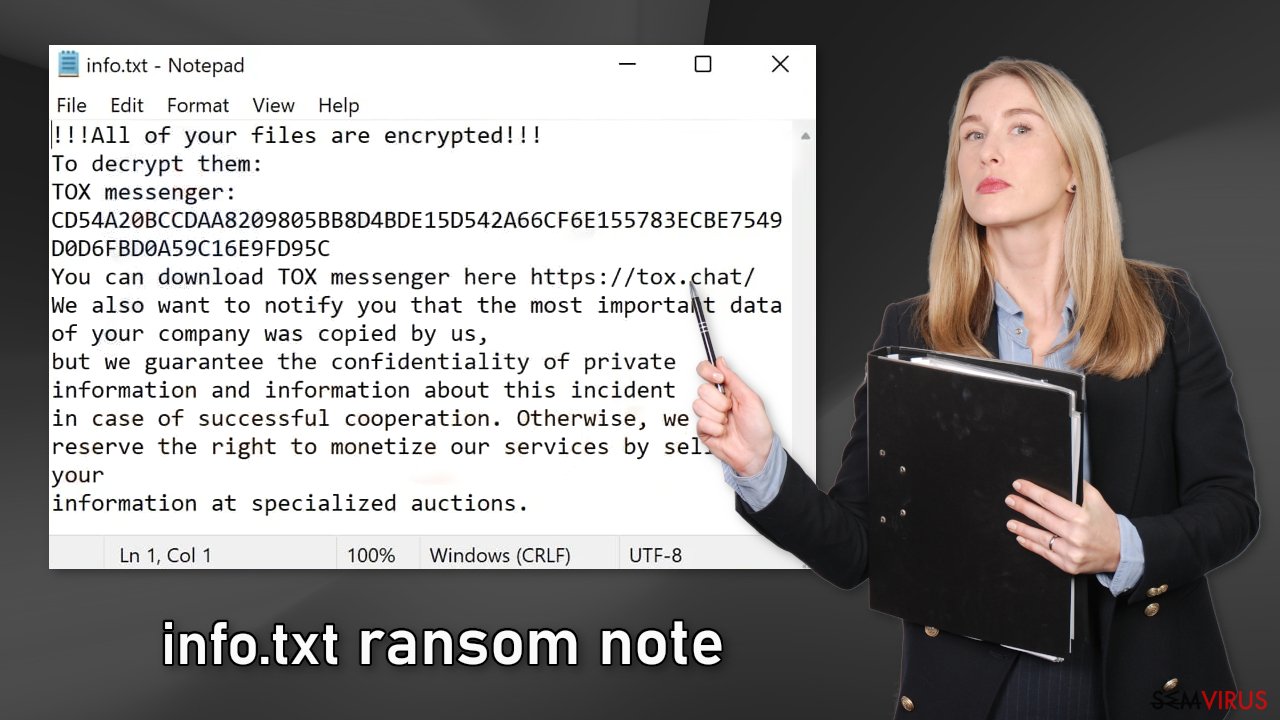

Os criminosos também tentam evitar que as pessoas procurem por outras opções de recuperação, utilizando novamente táticas de intimidação. Embora as ferramentas de desencriptação de outros criadores raramente funcionem, não custa nada tentar. A segunda nota de resgate “info.txt” é apenas uma versão mais resumida da mensagem anterior:

!!!Todos os seus ficheiros foram encriptados!!!

Para os desencriptar:

TOX messenger: CD54A20BCCDAA8209805BB8D4BDE15D542A66CF6E155783ECBE7549D0D6FBD0A59C16E9FD95C

Pode descarregar o TOX messenger aqui hxxps://tox.chat/

Também gostaríamos de informar que os dados mais importantes da sua empresa foram copiados por nós, mas garantimos total confidencialidade de informações privadas e detalhes deste incidente, caso a nossa colaboração seja bem-sucedida. Caso contrário, reservamos o direito de monetizar os nossos serviços, vendendo as suas informações em leilões especializados.

Utilize ferramentas de segurança profissionais para eliminar ficheiros maliciosos

A primeira medida que deve tomar imediatamente é desconectar a sua máquina da Internet. Para utilizadores domésticos, basta desligar o cabo de rede ethernet ou desativar a rede Wi-Fi. Caso isto aconteça no seu local de trabalho, o processo pode ser mais complicado, portanto, incluímos instruções específicas no final deste artigo.

Tentar desencriptar os seus dados primeiro pode resultar na sua perda permanente. O malware também consegue encriptar novamente os seus ficheiros, caso não seja eliminado primeiro. O processo de encriptação não será interrompido até que elimine totalmente todos os ficheiros maliciosos associados ao ransomware. Não deve tentar remover o programa malicioso manualmente, exceto se for extremamente qualificado para o fazer.

Utilize ferramentas anti-malware como o SpyHunter 5Combo Cleaner ou Malwarebytes para analisar o seu sistema. Este software de segurança pode encontrar todos os ficheiros relacionados e removê-los automaticamente. Em alguns casos, o malware pode impedir a utilização de software antivírus, portanto, é necessário aceder ao Modo de Segurança para efetuar uma análise completa ao sistema:

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador iniciar novamente, pressione na tecla F8 (caso não funcione, experimente F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) várias vezes até ver a janela de Opções Avançadas de Arranque.

- Selecione o Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

- Clique no botão Iniciar com o botão direito do rato e selecione Definições.

- Selecione Atualização e Segurança.

- No lado esquerdo da janela, selecione Recuperação.

- Agora navegue para encontrar a secção Arranque Avançado.

- Clique em Reiniciar agora.

- Selecione Resolução de Problemas.

- Vá para Opções Avançadas.

- Selecione Definições de Arranque.

- Clique em Reiniciar.

- Pressione na tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Repare erros no sistema para evitar a reinstalação do Windows

Problemas de performance, estabilidade e funcionalidade, ao ponto de ser necessário reinstalar o Windows, é algo que pode encontrar após uma infeção de malware. Estes tipos de vírus conseguem alterar o registo do Windows, danificar processos vitais de arranque e outras funções, eliminar ou corromper ficheiros DLL, etc. Quando um ficheiro do sistema é danificado por malware, o software antivírus não o consegue reparar.

O FortectIntego foi desenvolvido para esse propósito. Este poderoso software consegue reparar imensos danos causados pelo ransomware GUCCI. Erros de ecrã azul (BSoD), congelamentos, erros de registo, ficheiros DLL danificados, etc., podem tornar o seu computador absolutamente inútil. Ao utilizar uma ferramenta de manutenção, pode evitar a reinstalação do Windows.

- Faça o Download da aplicação, clicando no link acima

- Clique em ReimageRepair.exe

- Caso apareça a notificação de Controlo de Conta de Utilizador (UAC), clique em Sim

- Clique em Instalar e aguarde até que o processo de instalação seja concluído

- A análise à sua máquina será iniciada imediatamente

- No final, pode conferir os resultados – listados na página Summary (Resumo)

- Aqui pode clicar em cada um dos problemas e corrigi-los manualmente

- Caso encontre demasiados problemas que considere difíceis de resolver, recomendamos que compre a licença para os resolver automaticamente.

Opções de recuperação de ficheiros

Vários utilizadores pensam que é possível recuperarem os seus ficheiros com ferramentas anti-malware, mas este tipo de software não foi criado com esse objetivo em mente. Tudo o que as ferramentas de segurança conseguem fazer é detetar processos suspeitos no sistema e eliminá-los. A recuperação dos ficheiros é possível apenas com uma chave ou software de desencriptação que está nas mãos dos criminosos.

Caso não tenha efetuado cópias de segurança antes do ataque, é muito provável que nunca consiga recuperar os seus dados. Pode experimentar utilizar um software de recuperação de dados, mas devemos salientar que estes programas nem sempre conseguem desencriptar os ficheiros. Sugerimos que experimente pelo menos o seguinte método. Antes de proceder, é necessário copiar todos os ficheiros corrompidos para uma Pen USB ou outro dispositivo de armazenamento externo. Lembre-se – faça isto apenas depois de remover o ransomware GUCCI do seu PC.

Antes de começar, é necessário seguir instruções essenciais ao lidar com este tipo de situação:

- Uma vez que os ficheiros encriptados no seu computador podem ser permanentemente danificados pelo software de segurança ou de recuperação de dados, deve primeiro efetuar a sua cópia de segurança – utilize uma Pen USB ou outro dispositivo de armazenamento externo.

- Deve tentar recuperar os seus ficheiros com este método apenas após efetuar uma análise completa ao sistema e eliminar o ransomware com software anti-malware.

Instalar o software de recuperação de dados

- Descarregue Data Recovery Pro.

- Clique duplo no instalador para iniciar o processo de instalação.

- Siga as instruções na janela para instalar o software.

- Assim que clicar em Finish (Terminar), pode começar a utilizar o programa.

- Selecione Everything (Tudo) ou escolha pastas individuais onde pretende recuperar os ficheiros.

- Clique em Next (Seguinte).

- Na área inferior, ative a Deep scan (análise profunda) e selecione os Discos que pretende analisar.

- Clique em Scan (Analisar) e aguarde.

- Agora pode selecionar as pastas/ficheiros que deseja recuperar – não se esqueça que também é possível procurar pelo nome do ficheiro!

- Clique em Recover (Recuperar) para recuperar os seus ficheiros.

Métodos de distribuição de ransomware

Para se proteger contra ataques de ransomware no futuro, é importante conhecer os principais métodos de distribuição deste malware perigoso. As fontes mais comuns são websites de torrents, plataformas de partilha de ficheiros peer-to-peer, e instalações de software “pirateado”. É aconselhável utilizar apenas lojas oficiais e websites dos próprios programadores/empresas para descarregar novo software.

Outro método utilizado com frequência é o sistema de e-mail. Os cibercriminosos anexam ficheiros infetados em e-mails. Tipicamente, recorrem a alguns truques de engenharia social para influenciar os utilizadores a lerem os mails. Portanto, nunca abra anexos em e-mails desconhecidos e suspeitos, a não ser que o remetente seja alguém conhecido e de confiança.

Também devemos relembrar que é extremamente importante manter o seu sistema operativo e software atualizados. Para além de atualizações, os seus criadores também lançam frequentemente patches de segurança para reparar novas vulnerabilidades. Os hackers adoram explorar vulnerabilidades de programas, portanto, deve instalar qualquer atualização assim que estiver disponível.

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.