Remover GC47 vírus (Passos de Desencriptação Incluídos) - Tutorial

Guia de remoção de virus GC47

O que é Vírus ransomware GC47?

Pode o ransomware GC47 estar relacionado com o vírus Cerber?

O recentemente descoberto vírus ransomware GC47 poderá ter uma relação com o famoso ransomware Cerber. Este vírus encriptador de ficheiros anexa a extensão .cerber3 ou .Fuck_You aos ficheiros codificados. Devido à segunda extensão de vírus este é também conhecido por vírus .Fuck_You File. Parece que o vírus está ainda em modo de desenvolvimento, mas podemos já discutir o que pode a comunidade online esperar desta ameaça cibernética. O vírus GC47 é baseado no projeto de código aberto HiddenTear/EDA2. Após a infiltração o vírus poderá fazer entradas no Registo de Windows que permite iniciar o vírus automaticamente de cada vez que o utilizador ligar o computador. Depois, começa a fazer um scan ao sistema à procura dos tipos de ficheiro visados. O malware distorce os ficheiros usando a encriptação AES. Infelizmente este algoritmo de chave simétrica não se quebra facilmente. A remoção do GC47 não ajudará a recuperar os ficheiros. As vítimas têm de obter uma chave de desencriptação de forma a obter de volta documentos importantes, imagens sentimentais, coleção de áudio ou vídeo e outros ficheiros. Pode encontrar a lista completa de ficheiros visados abaixo:

.txt, .doc, .docx, .xls, .xlsx, .pdf, .pps, .ppt, .pptx, .odt, .gif, .jpg, .png, .db, .csv, .sql, .mdb.sln.php, .asp, .aspx, .html, .xml, .psd, .frm, .myd, .myi, .dbf, .mp3, .mp4, .avi, .mov, .mpg, .rm, .wmv, .m4a, .mpa, .wav, .sav, .gam, .log, .ged, .msg, .myo, .tax, .ynab, .ifx, .ofx, .qfx, .qif, .qdf, .tax2013, .tax2014, .tax2015, .box, .ncf, .nsf, .ntf, .lwp.

Assim que a encriptação dos dados está terminada, o ransomware GC47 lança uma nota de resgate intitulada READ_IT.txt. A mensagem de exigência de resgate é curta e não dá informação às vítimas sobre o que aconteceu com os seus ficheiros. O autor do ransomware está apenas interessado na informação de maior informação para ele(a). O hacker apenas pede para transferir 50 USD em Bitcoins para o endereço de carteira Bitcoin providenciada e para enviar um e-mail. Não obstante, o resgate não é enorme. Ainda assim, não recomendamos que pague. Se não tem cópias de segurança, as possibilidades de desencriptação dos dados não são altas porque o vírus GC47 poderá eliminar Cópias de Volume Sombra que são cruciais no processo de recuperação de dados. Pagar o resgate poderá não acabar como pensa. Não pode estar certo se o hacker realmente pode providenciar as ferramentas necessárias que possam desencriptar ficheiros de forma segura. Não recomendamos que gaste o seu dinheiro e motive o hacker a desenvolver projetos maiores no futuro. É melhor remover o GC47 e gastar 50 dólares or soluções de cópias de segurança ou um bom software antivírus que proteja o seu computador de ameaças cibernéticas no futuro. Para a eliminação de vírus, sugerimos que instale o FortectIntego e efetue um scan ao sistema. Pode encontrar instruções detalhadas para tratar do malware no final deste artigo.

O vírus ransomware GC47 encripta ficheiros usando o algoritmo AES e exige 50 dólares.

O vírus ransomware GC47 encripta ficheiros usando o algoritmo AES e exige 50 dólares.

Como posso ser infetado por um vírus encriptador de ficheiros?

Os métodos específicos de propagação do malware GC47 são ainda desconhecidos. A carga útil do vírus poderá ser distribuída através de anexos de e-mail maliciosos, atualizações de software falsas ou descargas, atalhos infetados, anúncios carregados de malware, redes sociais ou websites de partilha de ficheiros, etc. Os ciber-criminosos empregam vários métodos para iniciar ataques bem sucedidos e sequestrar os computadores. Assim, se não se quer tornar numa vítimas do ransomware GC47 ou de outros vírus encriptadores de ficheiros, deve ser cuidadoso(a) ao navegar na rede. Evote clicar em atalhos ou anúncios suspeitos, não navegue em websites inseguros e escolha sempre fontes confiáveis para descargas e instalação de software. Não se esqueça que o malware poderá aparecer na sua caixa de entrada como mensagem legítima e documentos de aparência segura. Assim, seja vigilante!

Como tratar do vírus ransomware GC47?

Após o ataque, tem de focar-se na remoção do GC47. Recomendamos que empregue ferramentas de remoção poderosas e profissionais como o FortectIntego ou Malwarebytes. Estes programas são capazes de detetar e eliminar todos os ficheiros maliciosos do dispositivo. No entanto, pode também optar por qualquer outro programa. Apenas certifique-se que é confiável! Se não conseguir instalar o programa ou correr um scan completo ao sistema, tem de reiniciar o seu computador no Modo de Segurança. As instruções abaixo irão mostrar-lhe como fazê-lo. No Modo de Segurança, deve tentar instalar ou correr a ferramenta de segurança novamente e deixá-la remover o GC47 do sistema.

Guia de remoção manual de virus GC47

Remoção manual de GC47 ransomware

Reinicie o computador no Modo de Segurança de forma a instalar ou correr a ferramenta de remoção de malware. No Modo de Segurança, corra o scan de sistema várias vezes para certificar-se que o ransomware GC47 está completamente eliminado.

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

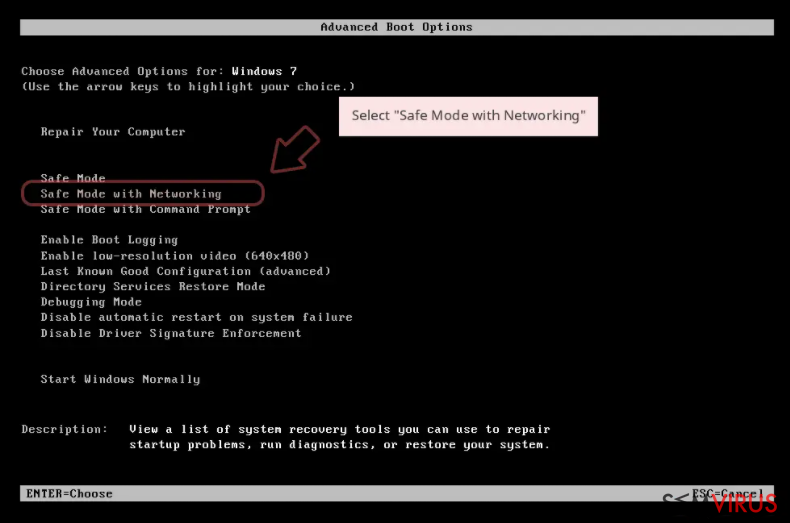

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

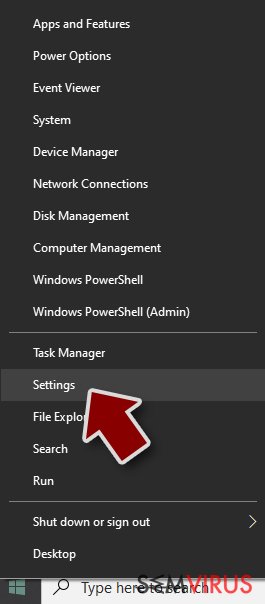

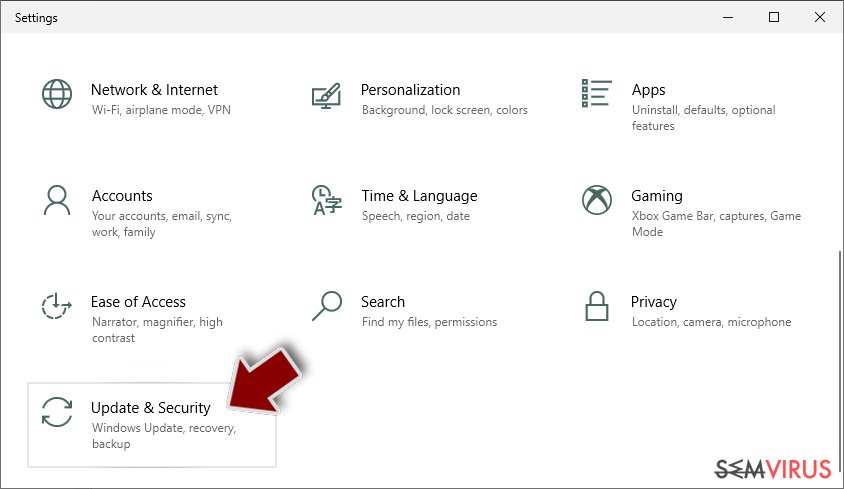

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

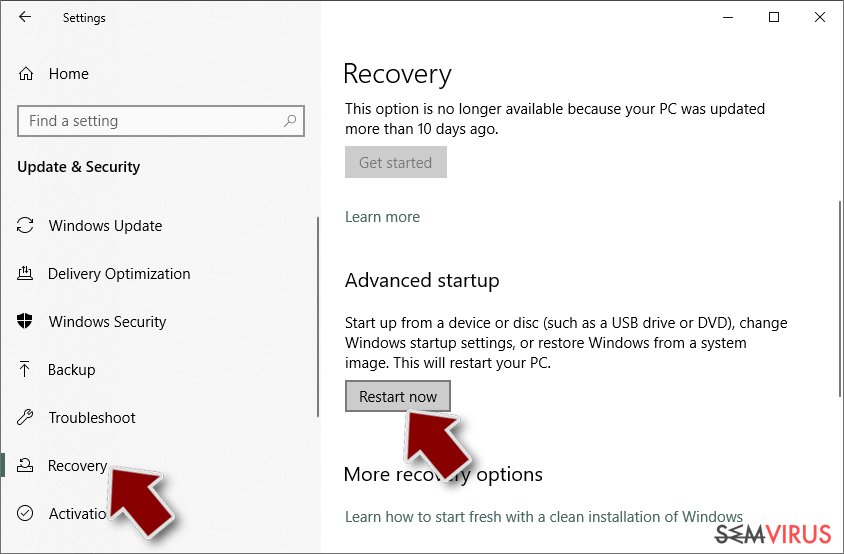

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

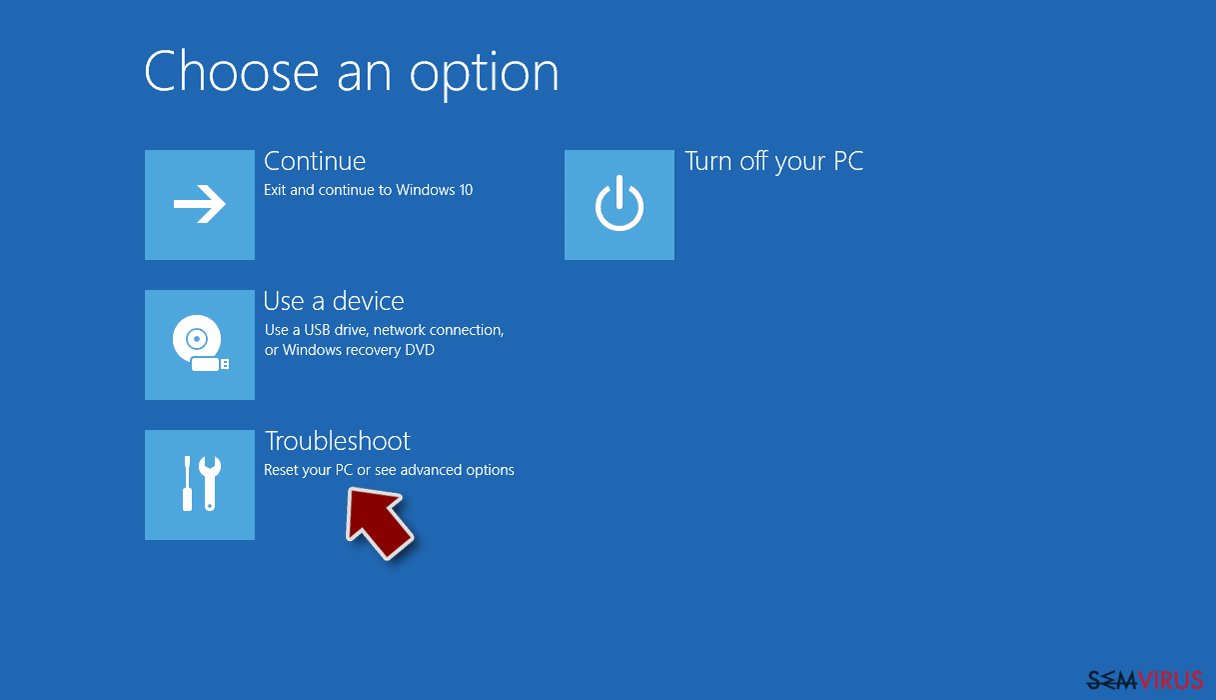

- Selecione Resolução de Problemas.

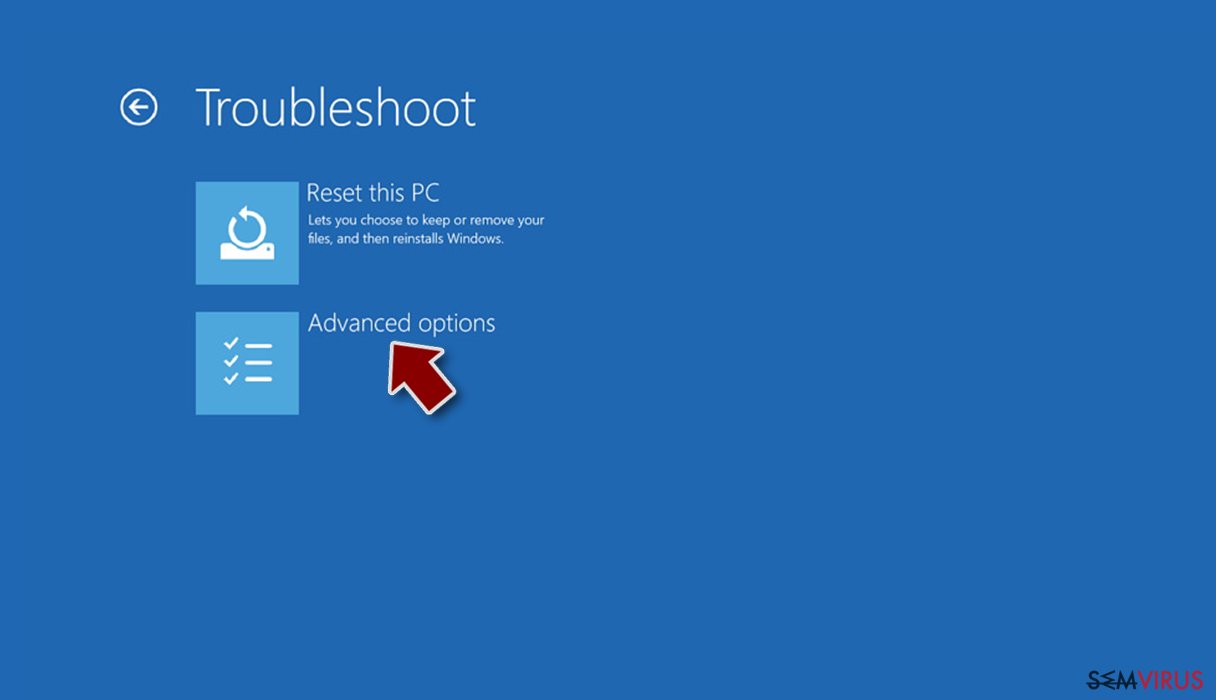

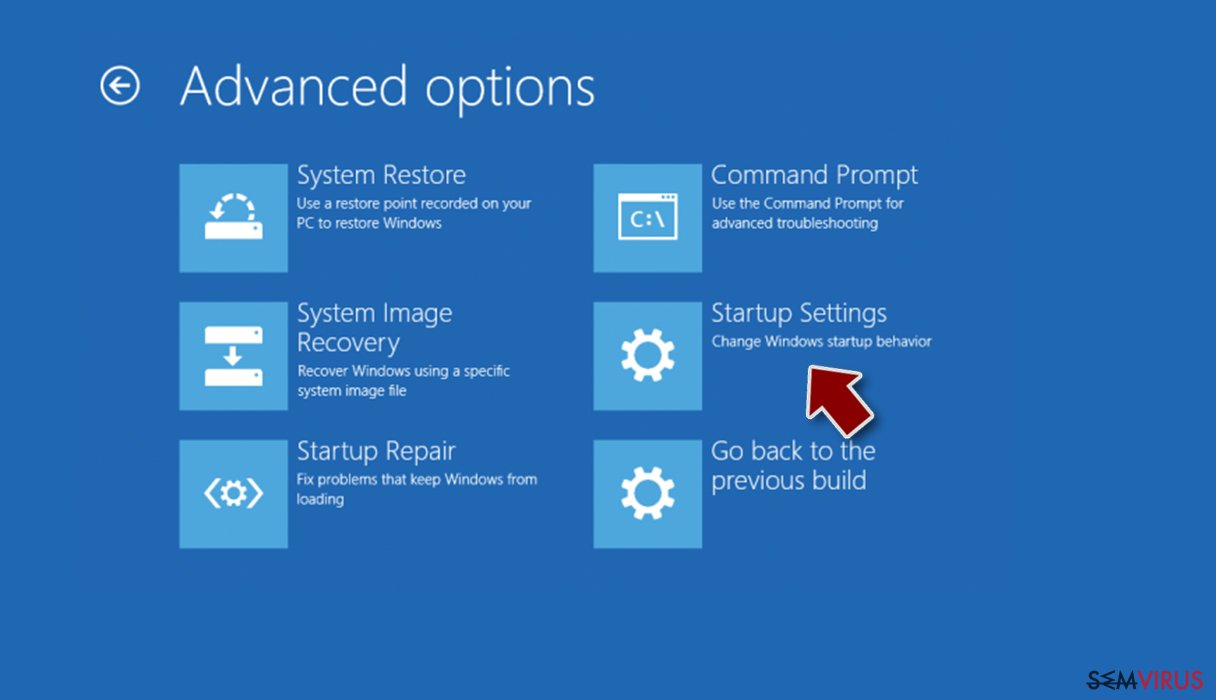

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

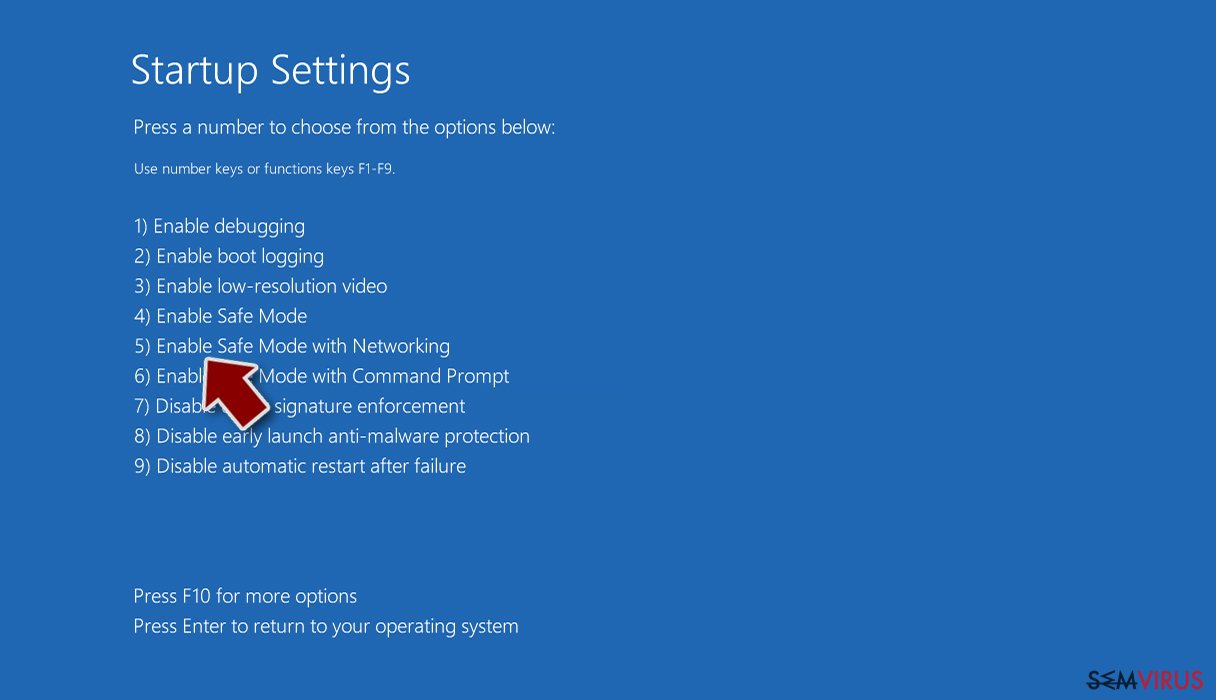

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

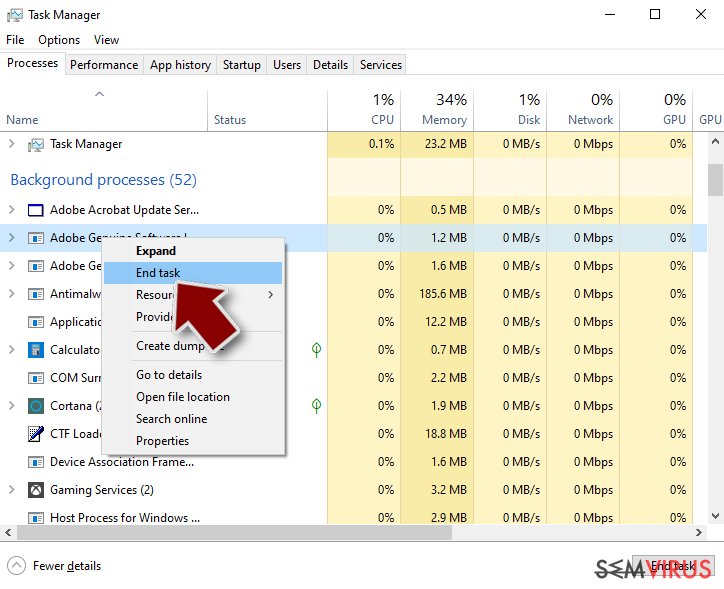

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

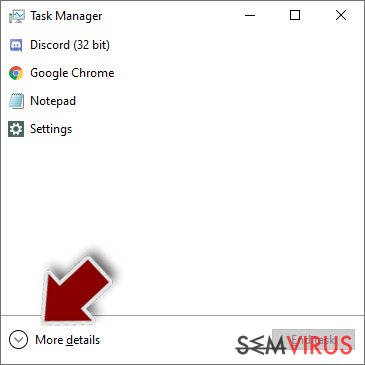

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

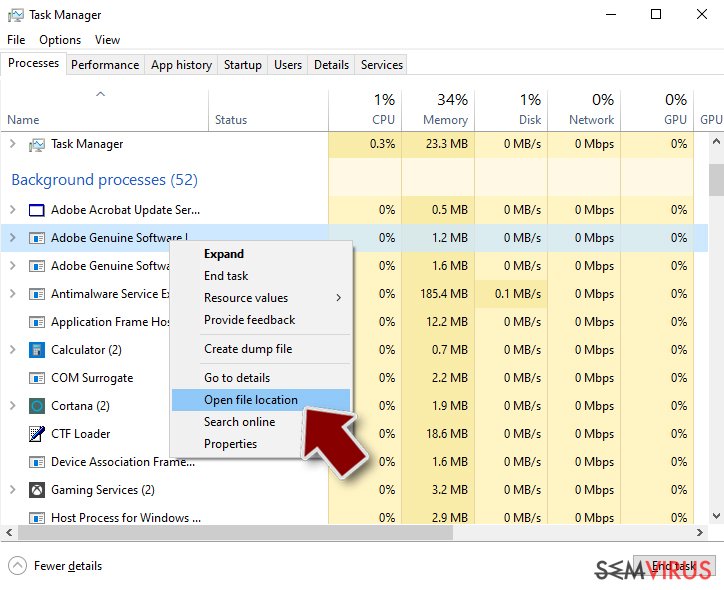

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

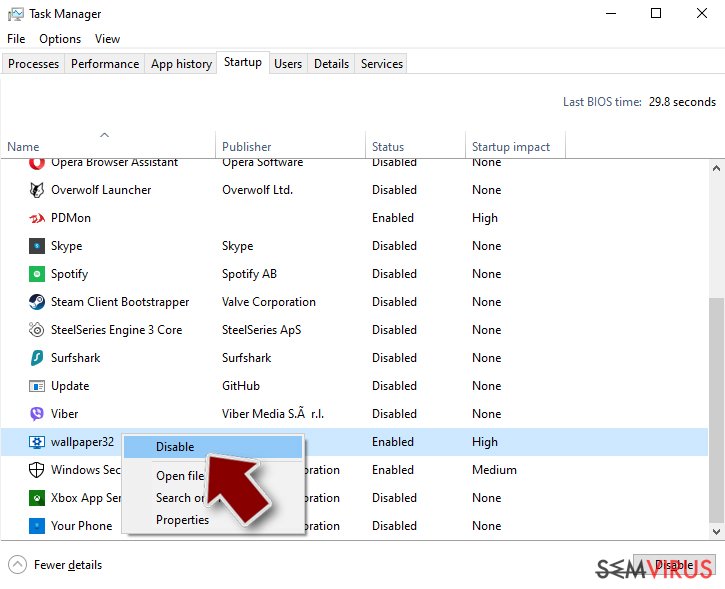

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

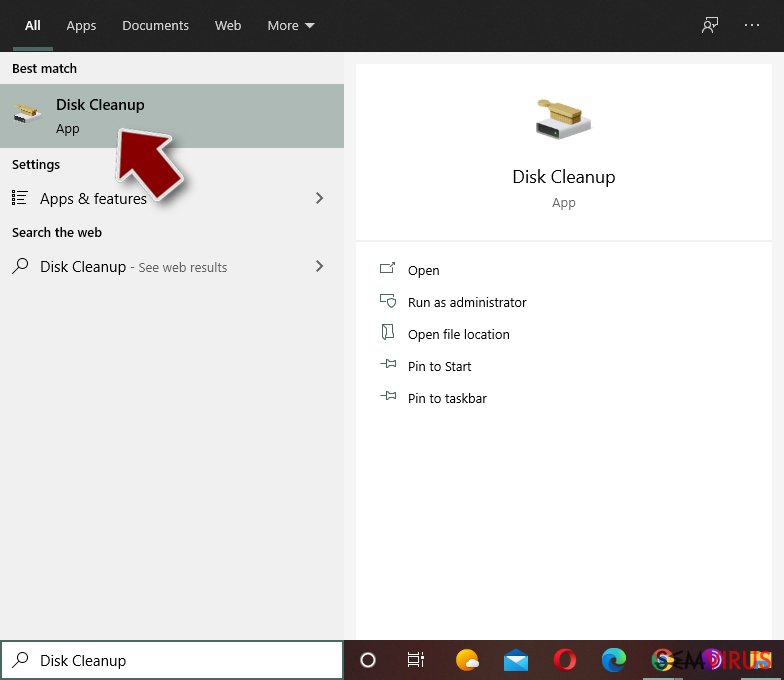

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

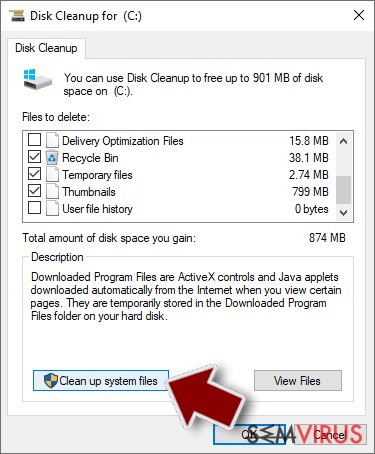

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover GC47 usando System Restore

O método Restauração de Sistema poderá também ajudar a desativar o vírus e a instalar ferramentas de remoção de malware. Siga estes passos, instale o seu programa escolhido e efetue um scan ao sistema várias vezes.

-

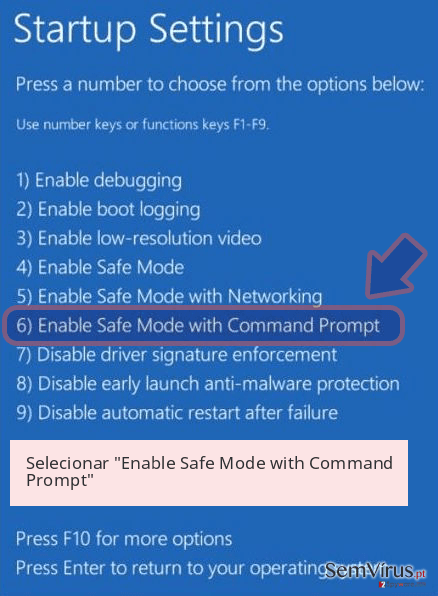

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

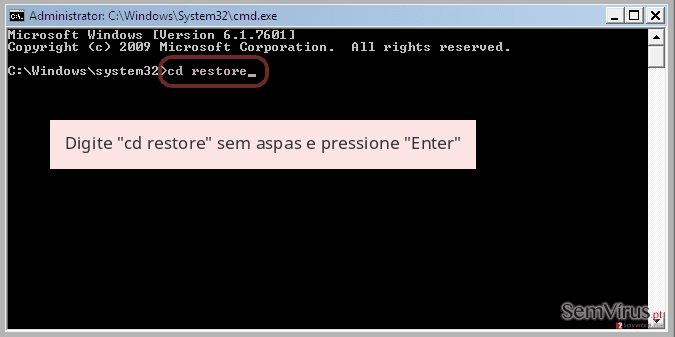

Passo 2: Restaurar os arquivos e configurações de sistema

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

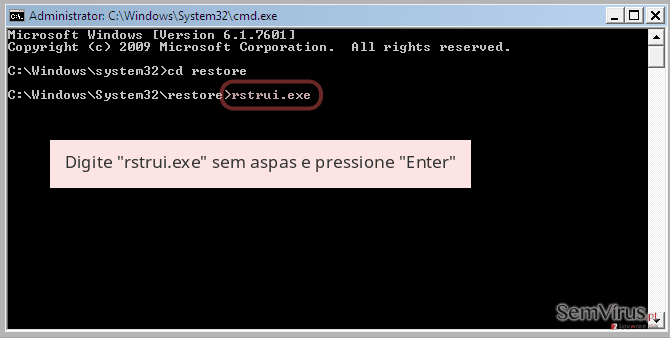

Agora digite rstrui.exe e pressione Enter novamente..

-

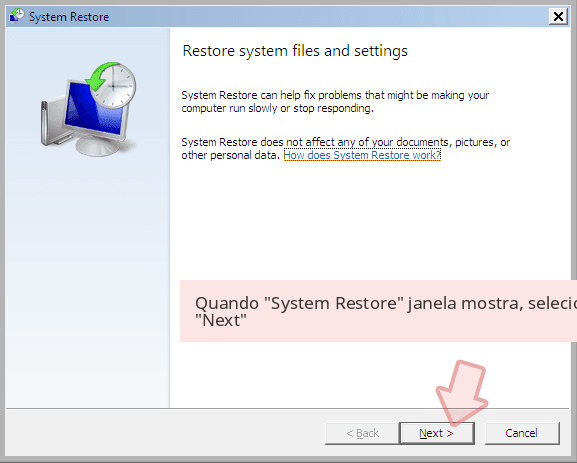

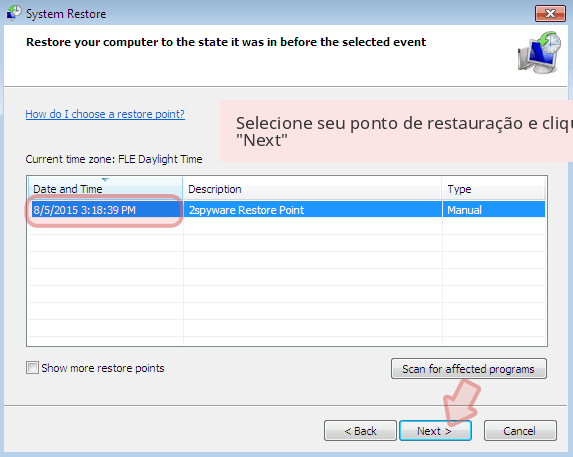

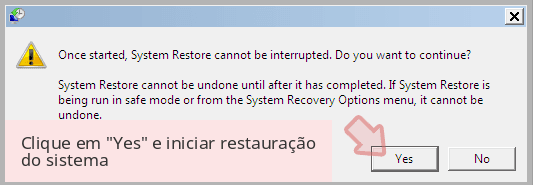

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de GC47. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Bonus: Recuperar os seus dados

O guia acima tem como objectivo remover GC47 do seu computador. Para recuperar files encriptados, siga este guia preparado por semvirus.pt especialistas de segurançaSe os seus ficheiros estão encriptados por GC47, pode usar diversos metodos para os recuperar

Use o Data Recovery Pro para resgatar os ficheiros encriptados pelo vírus GC47

Se não tem cópias de segurança dos dados, o Data Recovery Pro poderá ser a sua última hipótese de restaurar os ficheiros. Esta ferramenta foi criada para restaurar ficheiros corrompidos, eliminados e encriptados. Ainda assim, não podemos assegurar que possa ajudar a resgatar todos os seus ficheiros. Não é uma ferramenta específica de desencriptação para o vírus ransomware GC47.

- Data Recovery Pro de descargas;

- Siga os passos do setup de Data Recovery e instale este programa no seu computador

- Execute e verifique o seu computador para encontrar os ficheiros encriptadas por GC47 ransomware;

- Repare-os

Tire partido da função Windows Previous Versions para restaurar ficheiros encriptados pelo ransomware GC47

Se a função Restauração de Sistema foi ativada antes do ataque ransomware, por favor siga os passos abaixo para recuperar os ficheiros individuais. Este método permite viajar atrás no tempo do computador e aceder a cópias previamente gravadas dos ficheiros encriptados.

- Encontre o ficheiro encriptado que precisa e clique com o butão direito do rato para o reparar

- Selecione “Properties” e va para o separador “Previous versions”

- Aqui, verifique as copias disponiveis do ficheiro em “Folder versions”. Deve selecionar a versao que quer reparar e clique “Restore”.

Desencriptador do GC47

Lamentamos, mas o software de desencriptação oficial para o vírus ransomware GC47 ainda não foi lançado.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de GC47 e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.