Remover Cerber 5 vírus (Guia gratuito)

Guia de remoção de virus Cerber 5

O que é Vírus ransomware Cerber 5?

Foi lançado o Cerber 5, bem como o ransomware Cerber 5.0.1. O que se sabe sobre estes programas maliciosos?

O lançamento recente do vírus Cerber 5 é outro grande salto para a família do vírus Cerber. Embora os hackers tenham estado a trabalhar neste ransomware específico há algum tempo, nunca foi tão difundido e ativo como agora. E parece que os ciber-criminosos estão dispostos a absorver tudo deste sucesso. Ainda que a perspetiva inicial à nova versão deste vírus não revele muita informação sobre o que mudou (o vírus ainda utiliza a extensão .[4 caracteres] para indicar os ficheiros encriptados), podemos presumir que definitivamente não foi rebaixado. Pelo contrário, os hackers devem ter eliminado algumas das potenciais vulnerabilidades do vírus ou, pelo menos, melhoraram a eficiência da coleta do resgate. Iremos mantê-lo atualizado sobre este vírus assim que emergirem achados significativos. Por agora, podemos apenas urgi-lo a começar a dar passos no que diz respeito a proteção informática se ainda não o tiver feito. Deverá também ter preparada alguma ferramenta de segurança, em caso de ser acidentalmente infetado e precisar de remover o Cerber 5 do seu computador. Recomendamos que invista num software antivírus reconhecido e profissional como o FortectIntego.

A nova versão do ransomware Cerber é praticamente idêntica às anteriores, incluindo a Cerber 4.1.5 e Cerber 4.1.6. que têm aparecido durante este Outono. Recentemente, uma versão nunca antes vista emergiu, e parece ser uma versão alterada da 5ª. Avistada pela primeira vez a 25 de Novembro de 2016, a versão vírus Cerber 5.0.1 está pronta a atacar utilizadores de computador, por isso tenha cuidado! O ransomware Cerber 5.0.1 está atualmente a ser analisado pela nossa equipa de investigação, mas até agora não foram notadas alterações significativas. Esta versão parece semelhante aos seus predecessores, adicionando aos ficheiros uma extensão de ficheiro gerada aleatoriamente e bloqueia-os com as cifras encriptadoras AES e RSA. De momento não pode ser desencriptada utilizando ferramentas de recuperação de dados gratuitas.

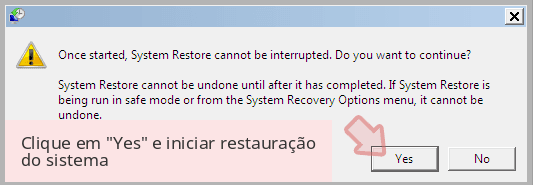

Todos estes vírus são atualmente distribuídos através do kit de exploração RIG que foi primeiramente aplicado para propagar o vírus Locky. Não obstante, enquanto o Locky usa a versão RIG-E do kit, o Cerber 5 emprega o RIG-V (a chamada variante “VIP” do parasita). Voltando às semelhanças entre o Cerber 5 e versões mais antigas do vírus, parecem começar com a nota de resgate que o vírus coloca no ambiente de trabalho do computador. Pode visualizá-la abaixo. A quinta versão adiciona a extensão de ficheiro .secret à lista de tipos de ficheiro visados, e salta ficheiros menores que 2,560 bytes de tamanho.

Os seus documentos, fotografias, bases de dados e outros ficheiros importantes foram encriptados pelo “Cerber Ransomware 5.0.0”! Se entende a importância desta situação propomos que vá diretamente à sua página pessoal onde irá receber as instruções e garantias para restaurar os seus ficheiros. Existe uma lista de endereços temporários para aceder na sua página pessoal abaixo:

XXXXXXXXXXXXXXXXXXXXXXXX

http://ffoqr3ug7m726zou.b4abvx.top/FEA4-AFFB-5CA1-0091-B992

http://ffoqr3ug7m726zou.lruwth.top/FEA4-AFFB-5CA1-0091-B992

http://fforq3ug7m726zou.onion.to/FEA4-AFFB-5CA1-0091-B992

A nota aparentemente não dá muita informação sobre o resgate, nem sobre o tipo de pagamento. Não obstante, pode presumir-se que tal como nas versões anteriores, o tamanho do resgate varie consoante a quantidade e importância dos ficheiros infetados. Mais instruções detalhadas de recuperação de dados são providenciadas no ficheiro README.hta que o vírus deixa no ambiente de trabalho. Se a vítima do vírus decidir pagar, os programadores do Cerber, como sempre, mantêm as coisas “profissionais” e redirecionam o utilizador para um site simples e compreensivo. Não obstante, pagar aos extorsionistas é altamente desaconselhável. É muito mais seguro proceder com a remoção do Cerber 5, o que assegurará que a informação no computador não será encriptada novamente.

Como se infiltra este ransomware no computador da vítima?

O Cerber 5 é uma nova versão do vírus malicioso propagado pelo kit de exploração RIG-V. Esta técnica de infiltração de sistema é muito mais eficaz que propagar anexos de e-mail infetados. Não mencionamos isto por acaso. De facto, o spamming é ainda uma das formas mais comumente utilizadas de sequestrar computadores e o Cerber 5 não é exceção. Mas a nova abordagem de kit de exploração desbloqueia muito mais oportunidades. O vírus não tem necessariamente de ser descarregado para o computador pelos próprios utilizadores e pode penetrar através de cracks e vulnerabilidades encontradas em programas desatualizados ou software de segurança danificado. Escusado será dizer que manter o sistema e as suas aplicações atualizados é uma das características fundamentais que podem ajudar a prevenir a infiltração de ransomware.

Ações a tomar quando o Cerber 5 o ataca:

O vírus Cerber 5 deverá ser eliminado somente com um equipamento de segurança poderoso e atualizado. Usar software pirateado poderá apenas piorar os problemas e danificar o computador irreversivelmente. Além disso, é melhor não arriscar e escolher ferramentas confiáveis para a remoção do Cerber 5. Todavia, devemos avisá-lo que software sofisticado não assegura necessariamente a eliminação imediata e tranquila. Alguns problemas poderão surgir com o bloqueio do scanner do antivírus por parte do vírus. É um obstáculo comum que as vítimas de ransomware enfrentam ao tentar livrar os seus computadores destes parasitas. Felizmente, os nossos peritos encontraram uma forma eficaz de evitá-lo. Encontrará os passos de desbloqueio de antivírus abaixo.

Guia de remoção manual de virus Cerber 5

Remoção manual de Cerber 5 ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

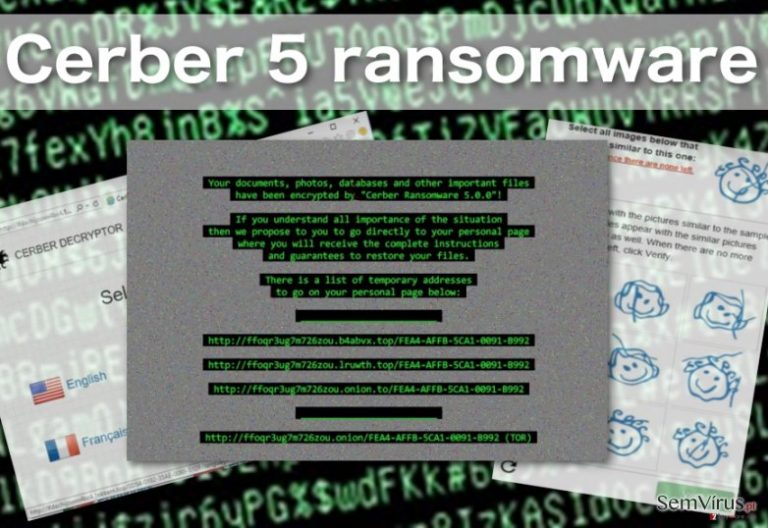

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

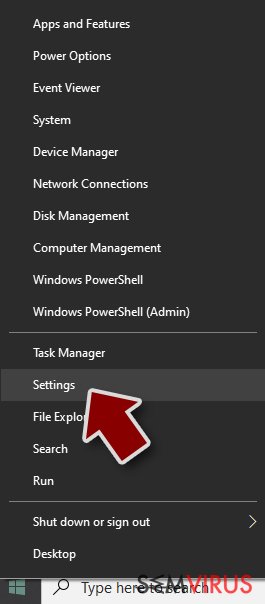

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

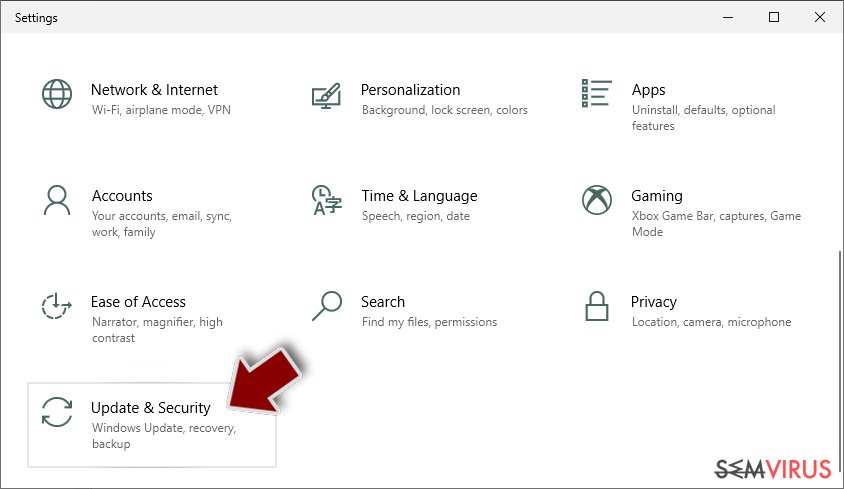

- Selecione Atualizações e Segurança.

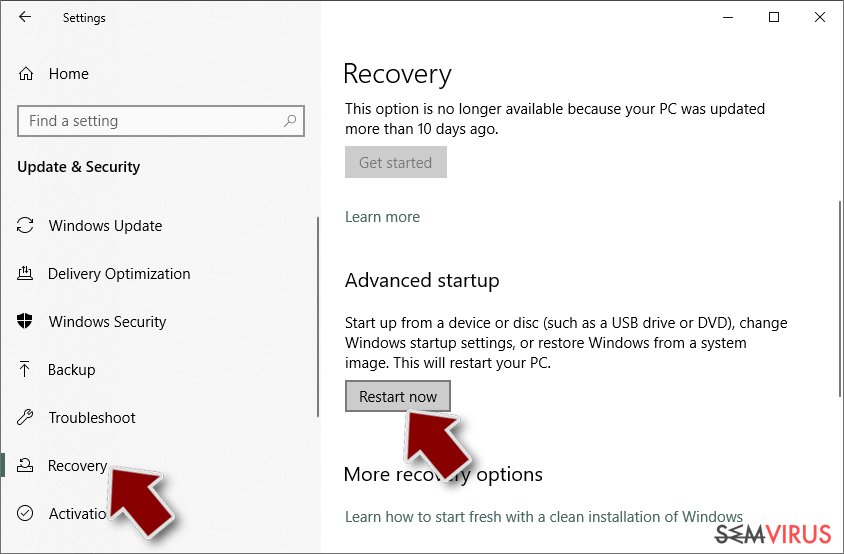

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

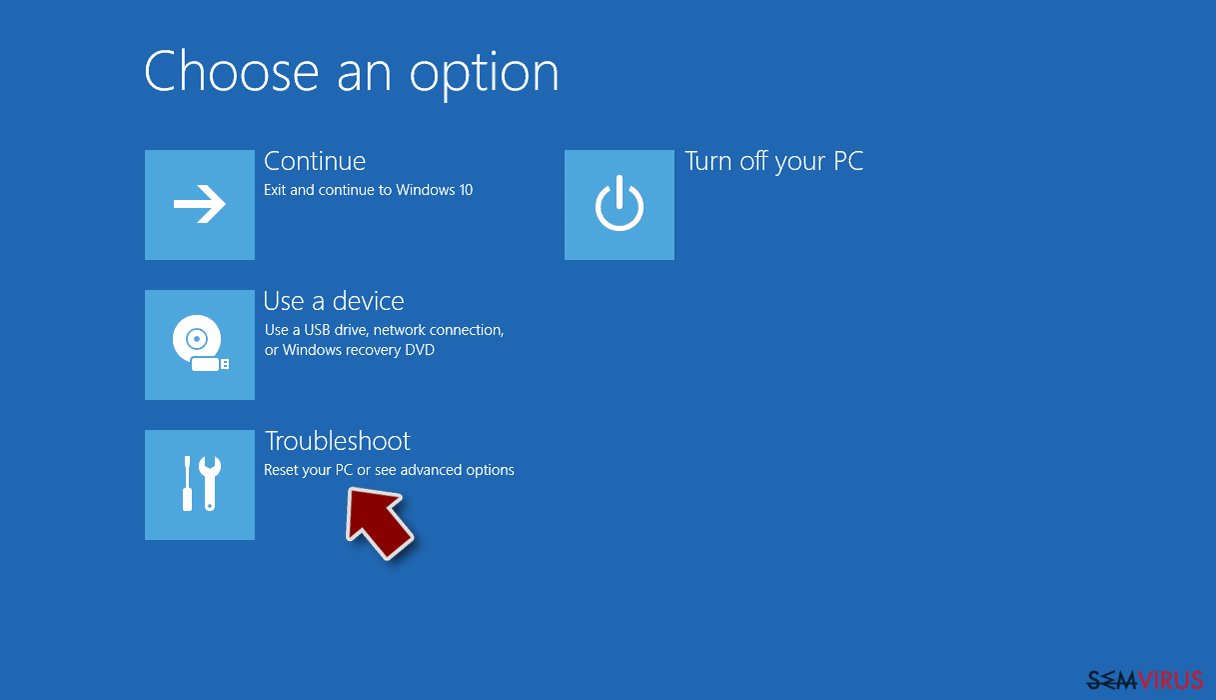

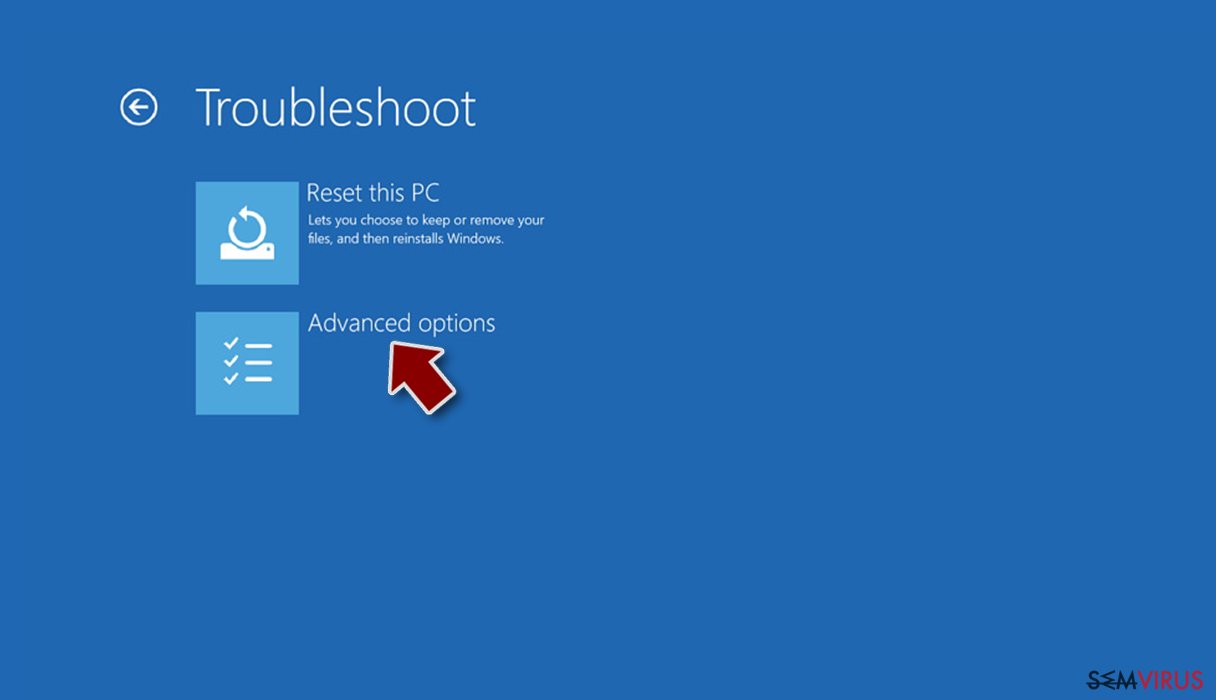

- Selecione Resolução de Problemas.

- Aceda a Opções Avançadas.

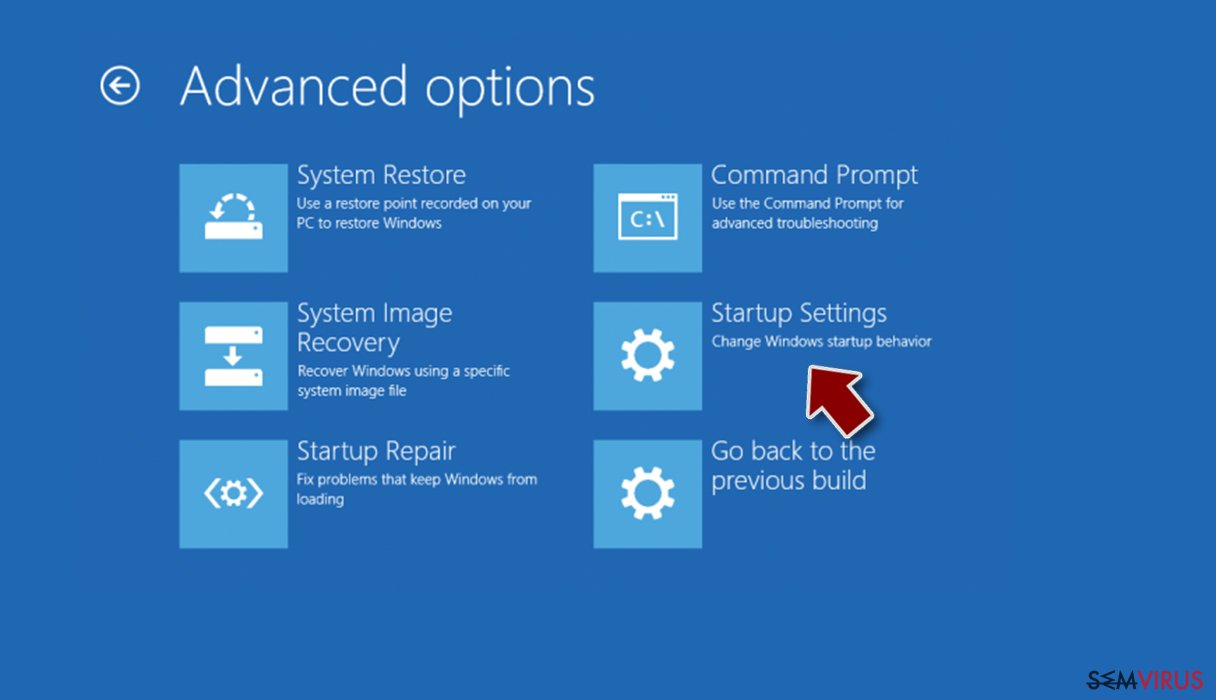

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

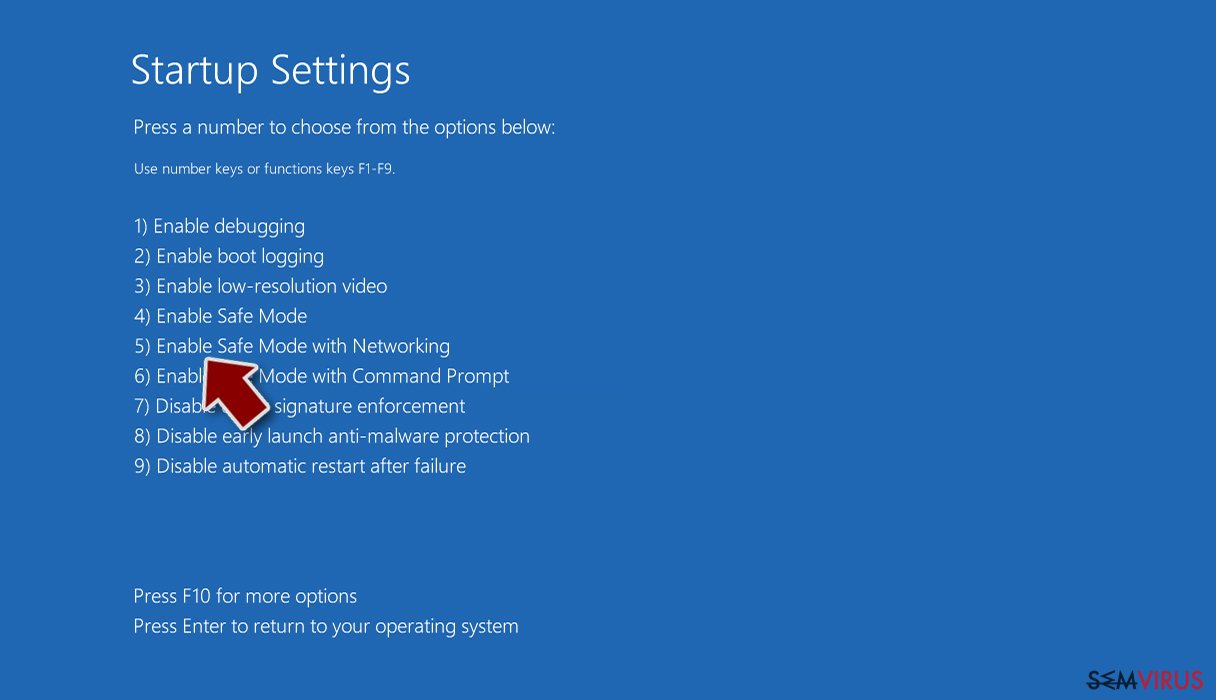

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

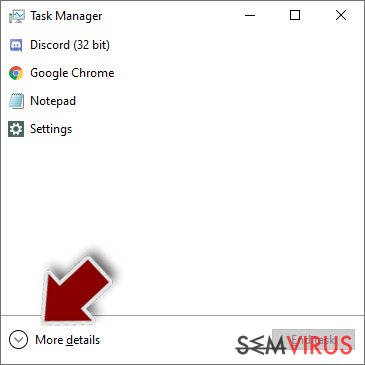

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

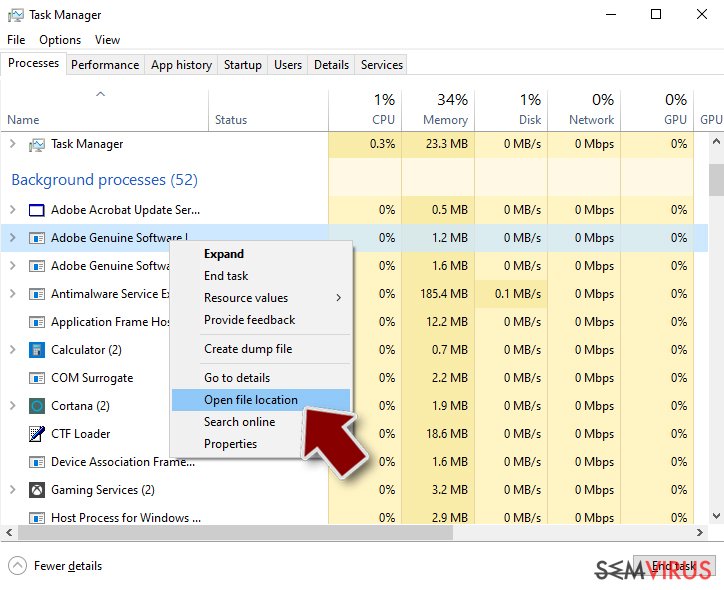

- Clique com o botão direito e selecione Abrir localização do ficheiro.

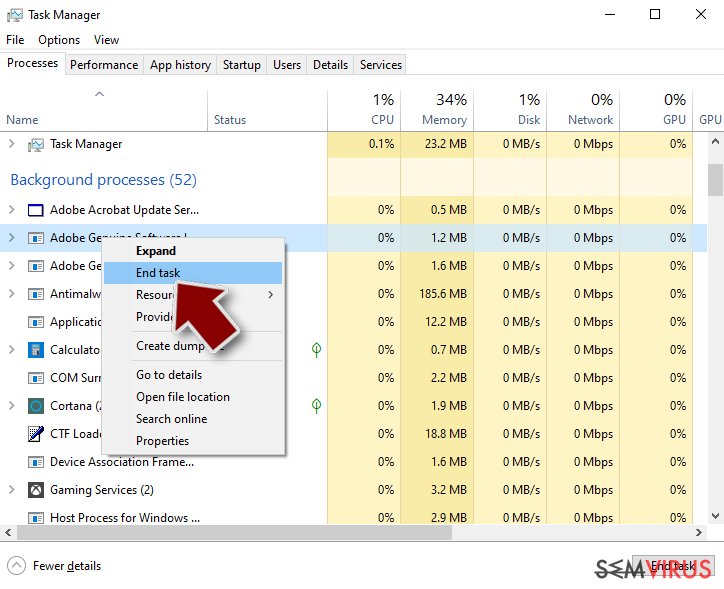

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

Passo 3. Verifique os programas de Arranque

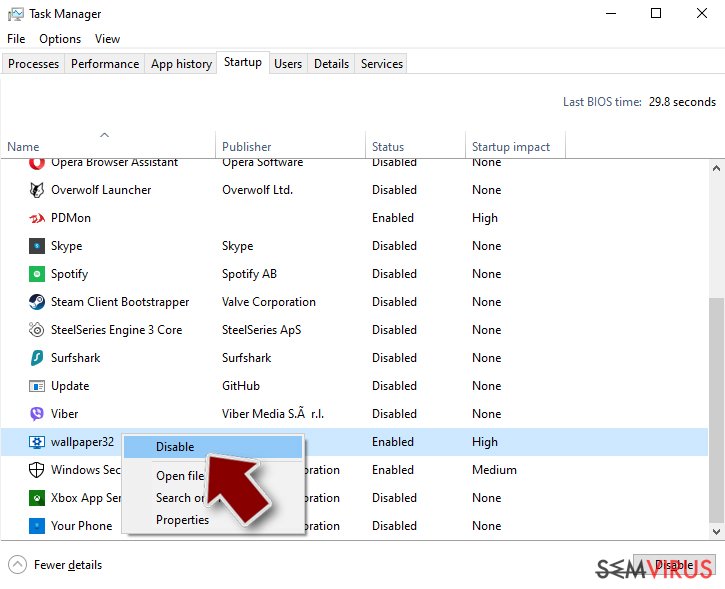

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

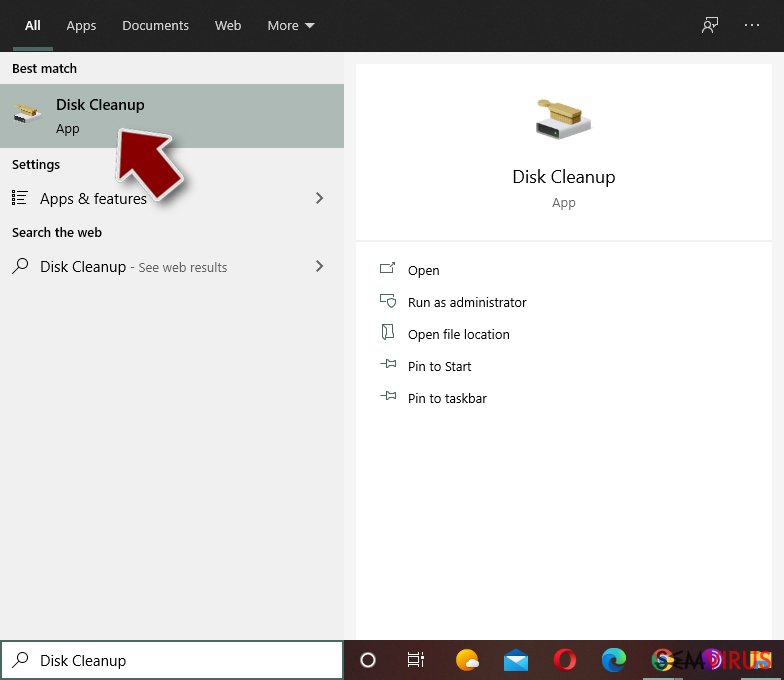

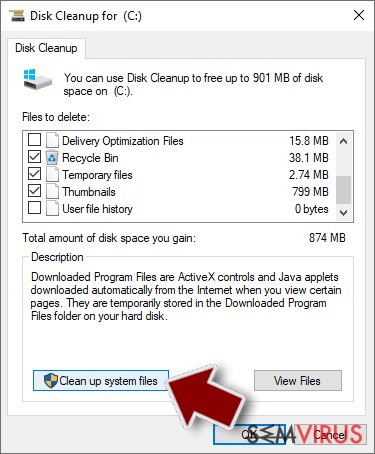

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover Cerber 5 usando System Restore

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

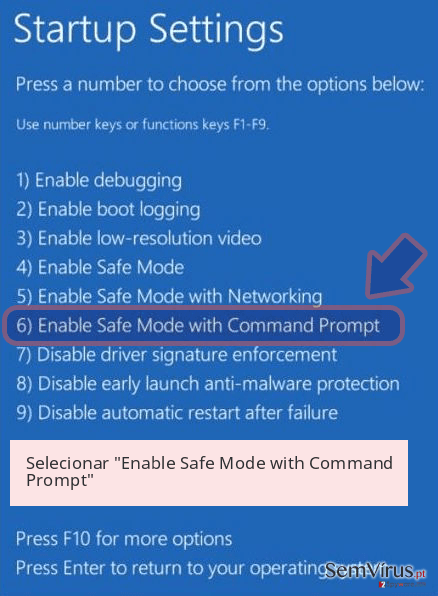

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

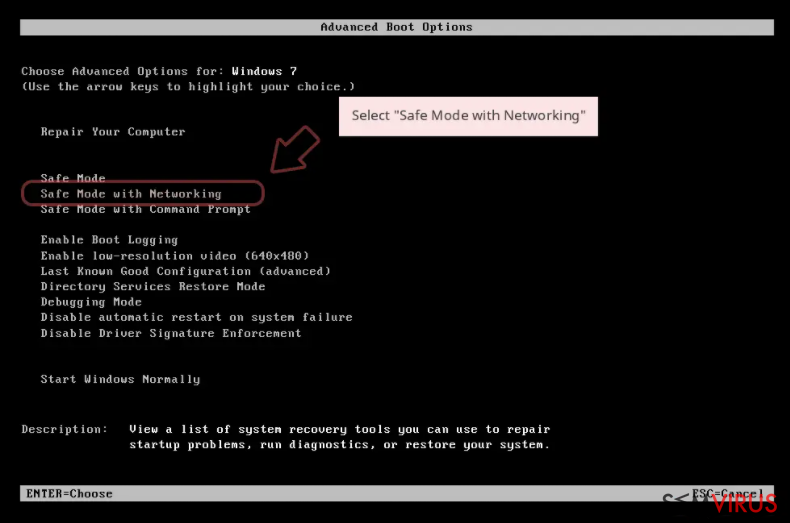

Passo 2: Restaurar os arquivos e configurações de sistema

-

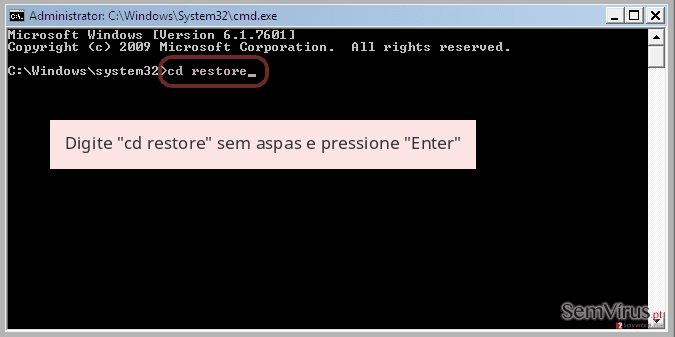

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

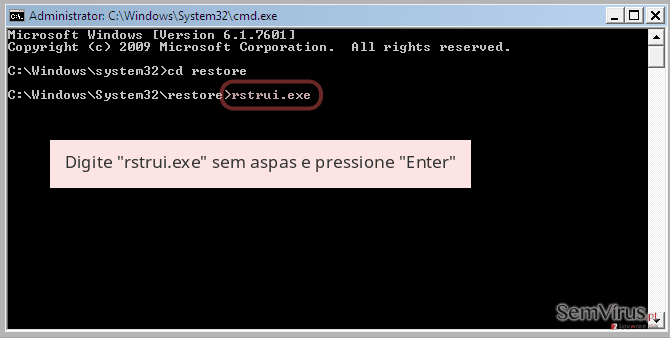

Agora digite rstrui.exe e pressione Enter novamente..

-

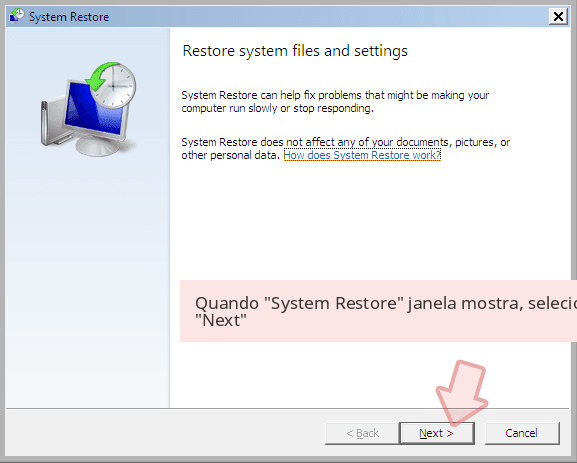

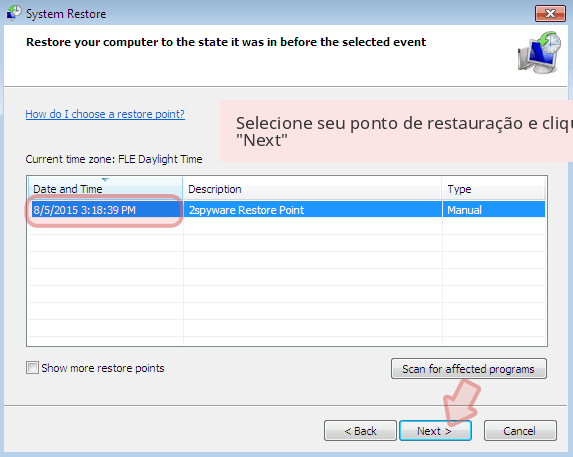

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de Cerber 5. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Bonus: Recuperar os seus dados

O guia acima tem como objectivo remover Cerber 5 do seu computador. Para recuperar files encriptados, siga este guia preparado por semvirus.pt especialistas de segurançaSe os seus ficheiros estão encriptados por Cerber 5, pode usar diversos metodos para os recuperar

Vença a encriptação Cerber 5 com o Data Recovery Pro

O ransomware Cerber é considerado um dos parasitas mais agressivos dos dias de hoje, pelo que a recuperação de informação após o seu ataque é uma ínfima possibilidade. Não obstante, software como o Data Recovery Pro pode ser usado para evitar a encriptação e recuperar alguns dos dados perdidos.

- Data Recovery Pro de descargas;

- Siga os passos do setup de Data Recovery e instale este programa no seu computador

- Execute e verifique o seu computador para encontrar os ficheiros encriptadas por Cerber 5 ransomware;

- Repare-os

Recupere ficheiros com a função Windows Previous Versions

A função Windows Previous Versions pode ser usada para recuperar ficheiros individuais, mas não irá ajudar na recuperação total do sistema. Além disso, para que esta técnica de recuperação funcione, a função Restauração de Sistema deverá ser permitida.

- Encontre o ficheiro encriptado que precisa e clique com o butão direito do rato para o reparar

- Selecione “Properties” e va para o separador “Previous versions”

- Aqui, verifique as copias disponiveis do ficheiro em “Folder versions”. Deve selecionar a versao que quer reparar e clique “Restore”.

ShadowExplorer ao resgate!

O ShadowExplorer é uma ferramenta que pode ser usada para recuperar software de Cópias de Volume Sombra dos ficheiros se o vírus não as tiver destruido durante a encriptação. Explicamos como usar esta ferramenta nas diretrizes abaixo:

- Download Shadow Explorer (http://shadowexplorer.com/);

- Siga as intruções de intalação de Shadow Explorer e instale esta aplicação no seu computador

- Execute o programa e explore o menu no canto superior esquerdo ate encontrar o seu disco com os dados encriptados. Verifique que pastas estão lá.

- Clique no butão direito do rato nas pastas que quer recuperar e selecione “Export”. Também pode selecionar onde quer guardar.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de Cerber 5 e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Não permita que o governo o espie

O governo possui imensas questões relativamente ao acompanhamento dos dados dos utilizadores e espionagem de cidadãos, logo deveria considerar este assunto e aprender mais acerca das práticas de recolha de informação duvidosa práticas. Evite qualquer monitorização ou espionagem indesejada do governo ao permanecer anónimo na Internet.

É possível selecionar uma localização diferente quando se encontra online e aceder a qualquer material desejado sem restrições de conteúdo em particular. Consegue desfrutar facilmente da ligação à Internet sem quaisquer riscos de ser invadido através da utilização do Private Internet Access VPN.

Controle a informação que é pode ser acedida pelo governo e qualquer outra entidade indesejada e navegue online sem correr o risco de ser vigiado. Mesmo que não esteja envolvido em atividades ilegais ou confie na sua seleção de serviços e plataformas, seja desconfiado para a sua própria segurança e adote medidas de precaução através da utilização do serviço de VPN.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.