Removendo o CPU Miner (Guia remoção) - Atualizado Set 2018

Guia de remoção de CPU Miner

O que é CPU Miner?

CPU Miner – um cavalo de Troia utilizado para mineração de criptomoedas

O CPU Miner é um programa malicioso que utiliza os CPUs de imensos computadores para minerar moedas digitais. Os bandidos criaram inúmeros vírus para diferentes criptomoedas, incluindo Bitcoins, Monero, Ethereum, etc. O maior problema é que os utilizadores não têm conhecimento desta atividade e sofrem com problemas graves nos seus computadores.

Tipicamente, o malware CPU Miner espalha-se como um cavalo de Troia (trojan). Portanto, os utilizadores podem ser enganados e descarregar o malware por eles próprios. No entanto, este tipo de ameaças pode estar associado a pacotes de software e ser capaz de se esgueirar despercebidamente para o seu sistema.

Para além disso, durante os últimos anos, os especialistas em segurança alertaram os utilizadores acerca de inúmeros casos de cryptojacking (sequestro para mineração de criptomoedas) quando códigos maliciosos de mineração de criptomoedas foram injetados em vários websites. Portanto, quando os utilizadores visitam tais páginas, o vírus CPU Miner começa a roubar recursos aos seus computadores e a criar dinheiro virtual.

Os mineradores mais populares e difundidos são:

Apesar da variedade de programas ilegais de mineração através do CPU, todos eles se comportam da mesma forma. Quando se introduzem no sistema, executam processos maliciosos que podem ser identificados no Gestor de Tarefas do Windows, como por exemplo, minergate.exe, Intelmain.exe ou outros.

Os processos que pertencem ao minerador de criptomoedas pode utilizar até 90% dos recursos do computador. Esta atividade poderá resultar numa placa gráfica danificada, sobreaquecimento do computador e uma conta de eletricidade bastante mais elevada. Devido à utilização excessiva do CPU, o computador torna-se lento e os programas poderão não abrir ou responder.

Os especialistas da dieviren.de alertam para o facto da utilização excessiva do CPU ser bastante perigosa para os computadores. Portanto, caso não pretenda que o seu dispositivo sofra danos físicos, terá que remover imediatamente o CPU Miner.

Recomendamos vivamente que utilize o FortectIntego para a eliminação do CPU Miner. O software de segurança consegue remover imediatamente o cavalo de Troia do dispositivo. Adicionalmente, a nossa ferramenta sugerida pode solucionar também os danos possivelmente causados pelos mineradores no seu sistema.

Os mineradores de criptomoedas utilizam métodos complexos infiltrarem dispositivos

Os “foras da lei” poderão disseminar o vírus CPU Miner simulando programas legítimos, extensões de browser ou atualizações de software. Portanto, é bastante fácil enganar os utilizadores e fazer com que estes instalem o vírus por eles próprios. Por esta razão, os especialistas em segurança recomendam prudência no que toca ao download de aplicações gratuitas.

Antes de concordar em instalar qualquer tipo de software, você deve:

- Verificar as informações sobre o criador;

- Descarregar programas dos websites oficiais dos criadores;

- Ler avaliações e opiniões de utilizadores sobre o programa;

- Ler o EULA, Política de Privacidade ou documentos semelhantes, providenciados pelos criadores.

No entanto, os mineradores de criptomoedas também poderão infiltrar-se no seu sistema silenciosamente. Normalmente, os criadores de tais programas maliciosos dependem do bundling (agrupamento de software) – um método enganoso de marketing de software que permite a adição do programa de mineração ao pacote do freeware (software gratuito) ou shareware (software partilhado). Portanto, quando um utilizador não presta atenção ao processo de instalação, este permite que o minerador entre no seu sistema. Porém, é possível evitar isso.

Primeiro, faça questão de selecionar a instalação Personalizada ou Avançada do freeware para obter mais informações acerca dos seus componentes opcionais. De seguida, deve desmarcar todas as caixas de verificação assinaladas automaticamente, associadas ao CPU Miner e outros componentes suspeitos.

Novo método de “cryptojacking” permite o roubo de recursos do CPU sem instalar qualquer software

Embora os cavalos de Troia sejam uma estratégia de infiltração bastante eficaz, os criminosos cibernéticos encontraram um método mais sofisticado para extrair moedas digitais. Os criminosos atacam websites populares e injetam código malicioso em forma de JavaScript que permite a mineração de criptomoedas a partir do momento em que um visitante entra num dos websites comprometidos.

Ataques deste tipo já atingiram websites governamentais do Reino Unido, EUA e Austrália, websites de conteúdo adulto, entretenimento e muitos outros. Enquanto alguns mineradores interrompem a sua atividade quando um visitante abandona o website infetado, outros continuam o seu trabalho incessantemente ao implementarem uma janela pop-under que se esconde por detrás do relógio na barra de tarefas do Windows.

Portanto, caso repare na diminuição significativa de velocidade do seu browser e do seu computador em geral, deverá executar o seu Gestor de Tarefas (Ctrl+Alt+Del) e observar atentamente os processos que estão a ser executados. Interrompa todas as entradas suspeitas que estejam a utilizar uma percentagem excessiva do seu CPU. Caso a utilização elevada do CPU regresse, deve analisar o seu sistema em busca de software malicioso.

Identifique e remova o CPU Miner do seu computador

A infiltração de um minerador pode ser difícil de identificar. No entanto, caso esteja a lidar com os problemas listados abaixo, deverá necessitar de proceder à eliminação do CPU Miner:

- lentidão geral do computador;

- maior número de anúncios, pop-ups e banners exibidos no seu browser;

- o browser encaminha-o para fraudes de assistência informática, atualizações falsas ou outros websites duvidosos;

- processos suspeitos em execução no Gestor de Tarefas;

- instalação de programas desconhecidos ou extensões.

Para interromper estas atividades e remover o CPU Miner do seu computador, terá que utilizar um programa fidedigno de eliminação de malware. Instale um antivírus novo ou atualize o seu antivírus atual, e execute uma análise completa ao sistema. Todas as principais companhias de segurança são capazes de detetar e eliminar malware de mineração de criptomoedas.

No entanto, a nossa equipa recomenda a utilização de FortectIntego, Malwarebytes ou SpyHunter 5Combo Cleaner. Caso tenha dificuldades com a remoção do malware, por favor siga as instruções fornecidas abaixo. Em alguns casos, os trojans poderão bloquear a instalação ou acesso ao software de segurança para prevenir a sua eliminação. Porém, ainda é possível desativar o vírus.

Guia de remoção manual de CPU Miner

Remoção manual de CPU Miner ransomware

Se o vírus CPU Miner bloquear o programa de segurança, siga estes passos:

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

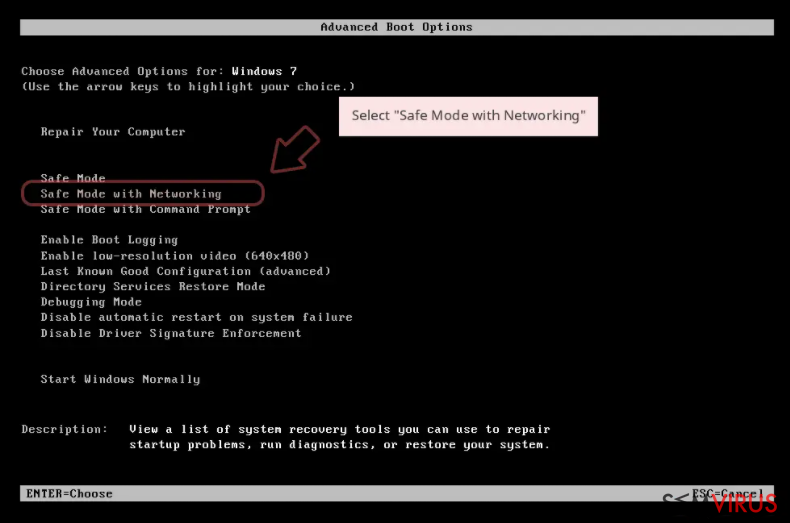

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

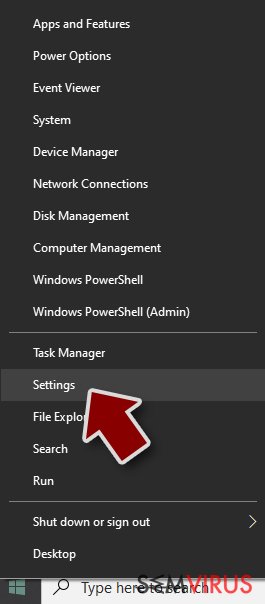

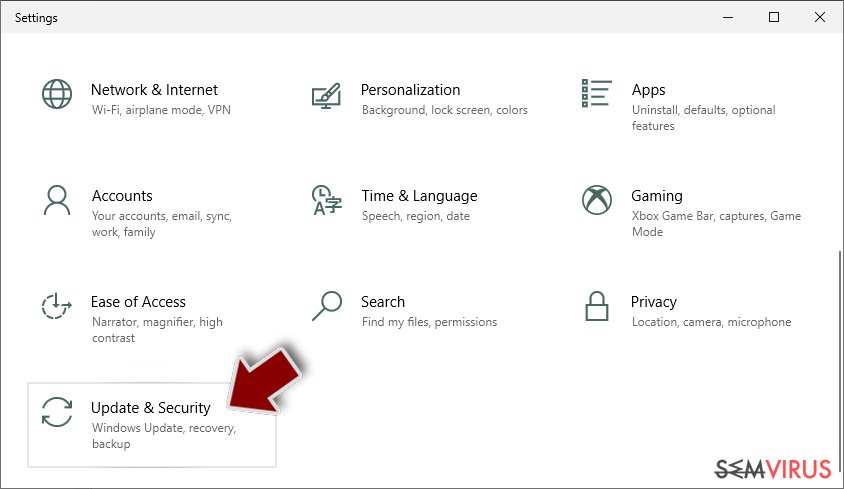

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

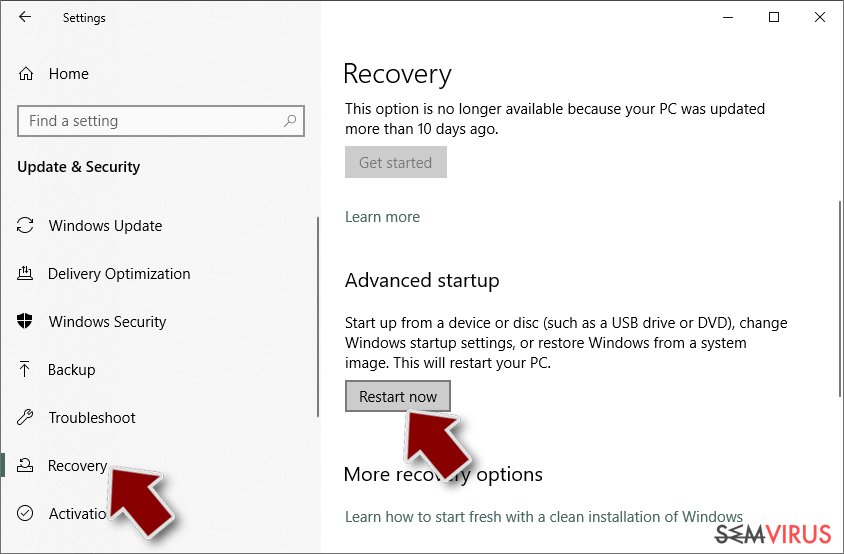

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

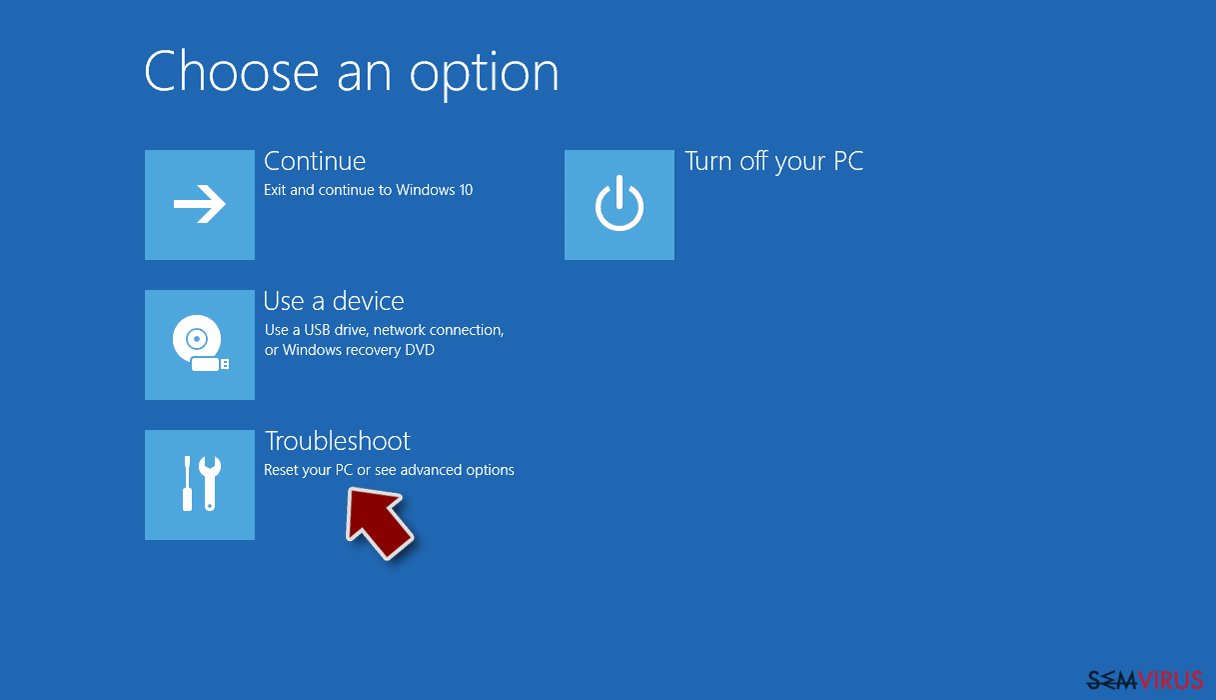

- Selecione Resolução de Problemas.

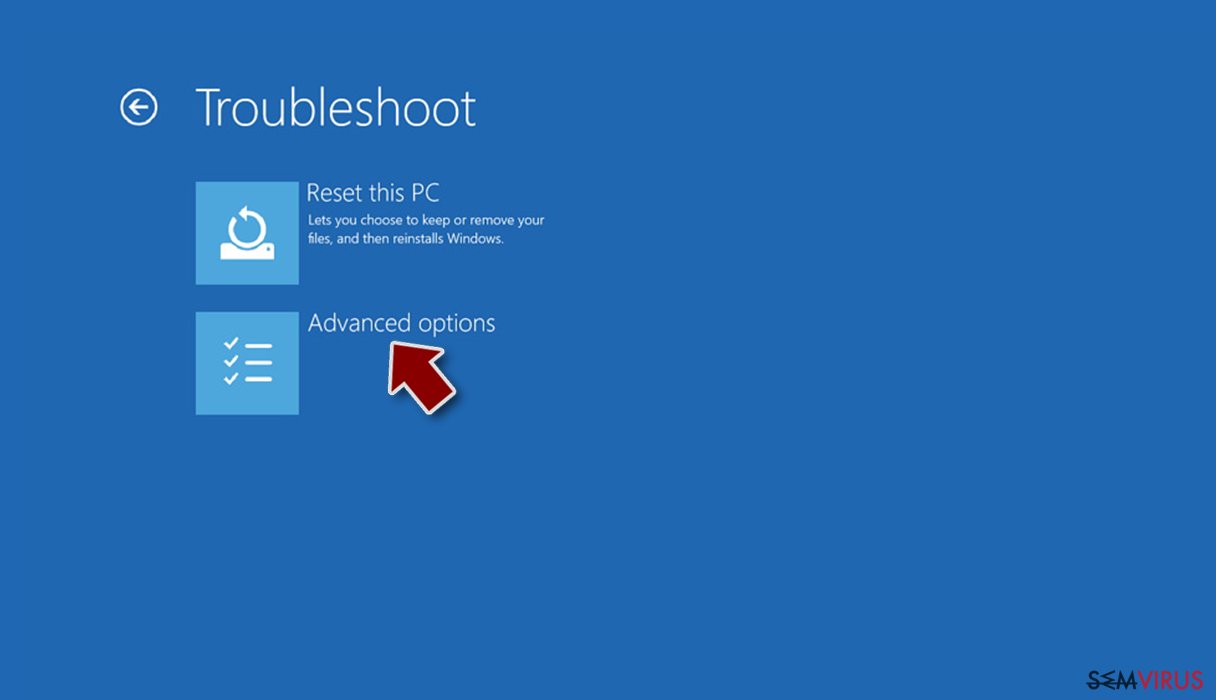

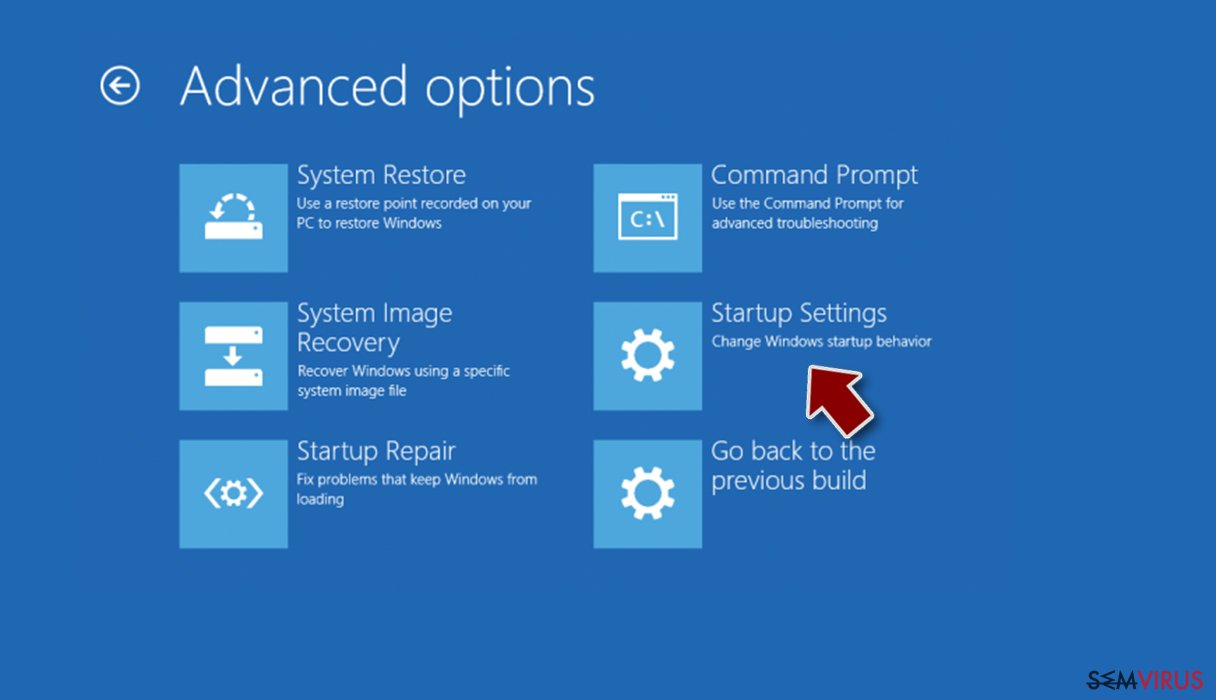

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

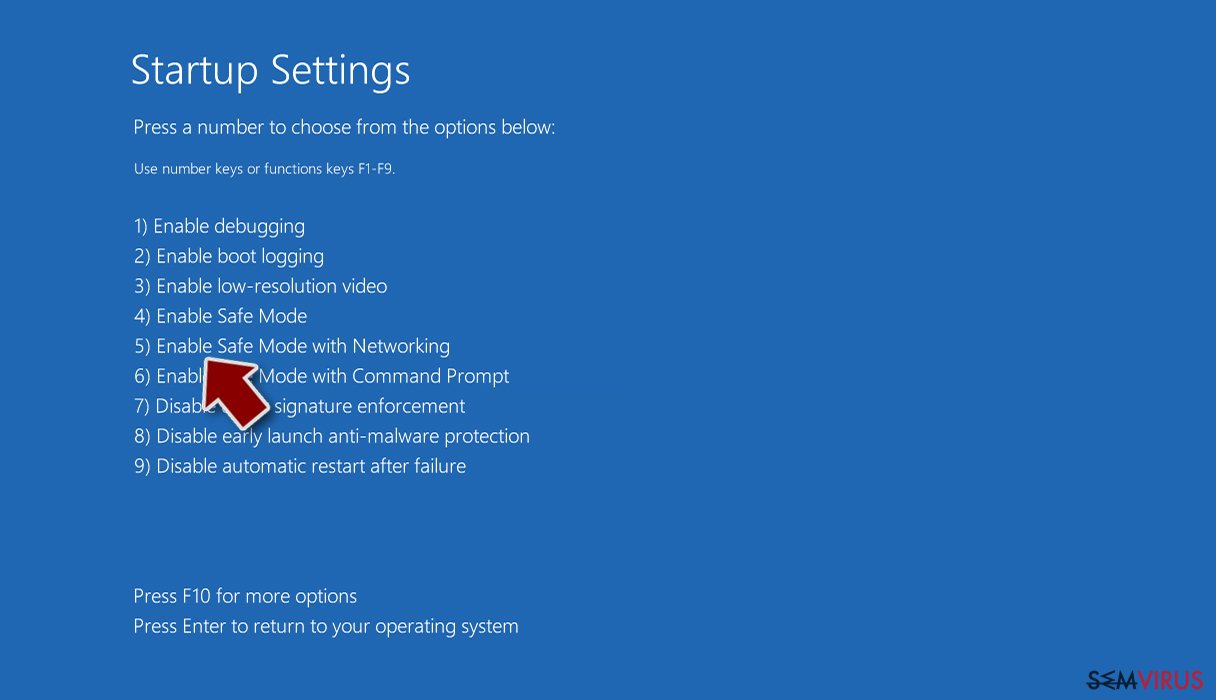

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

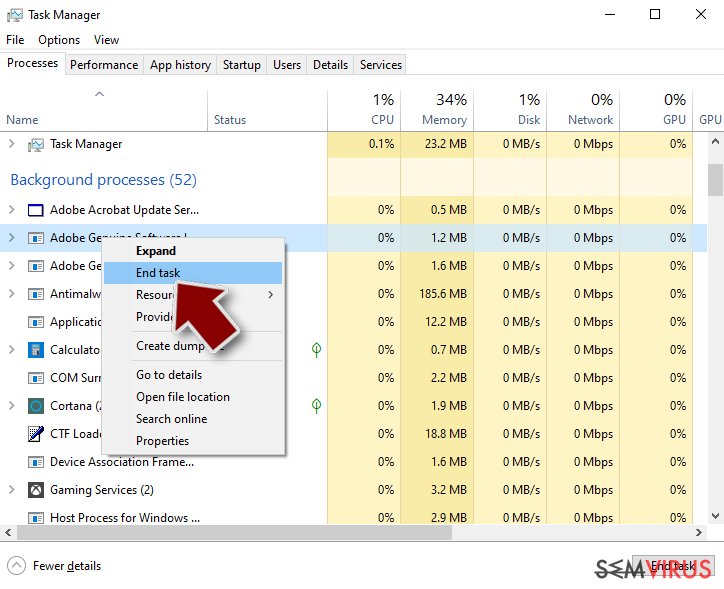

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

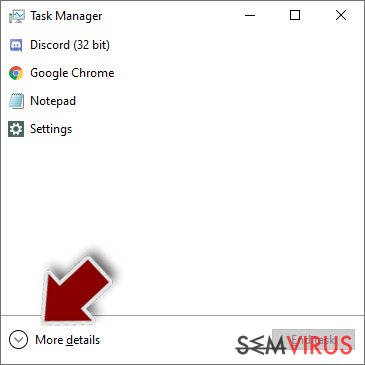

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

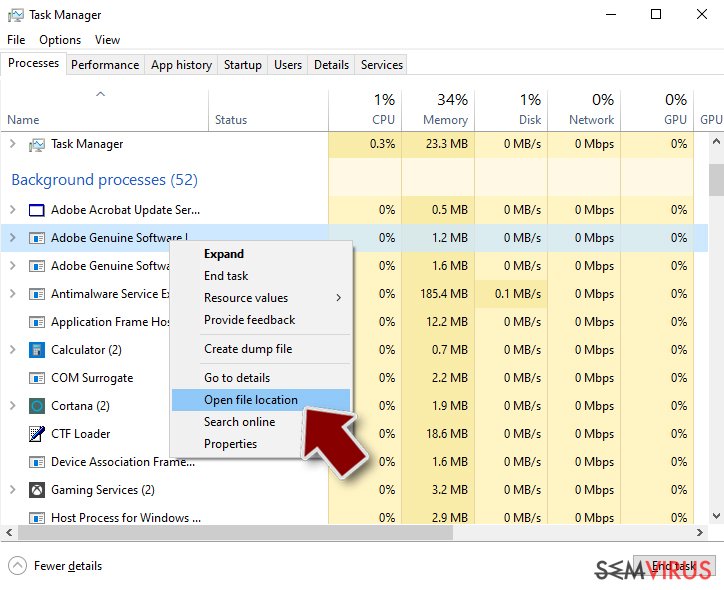

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

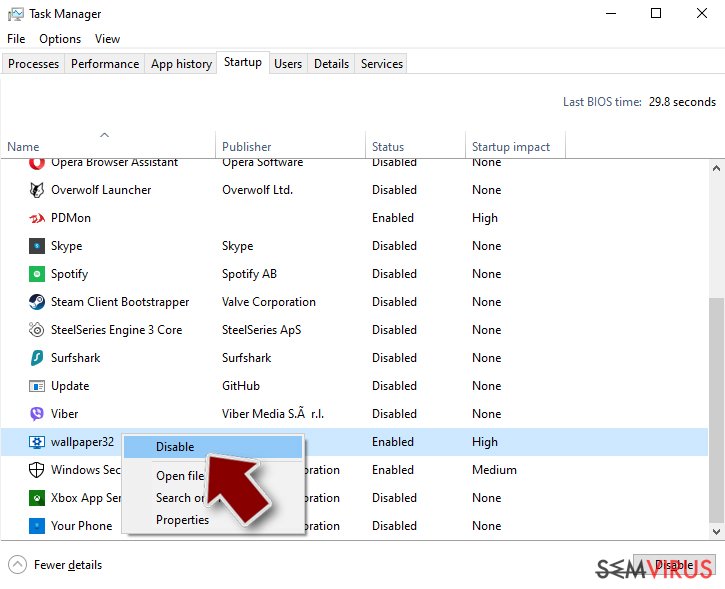

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

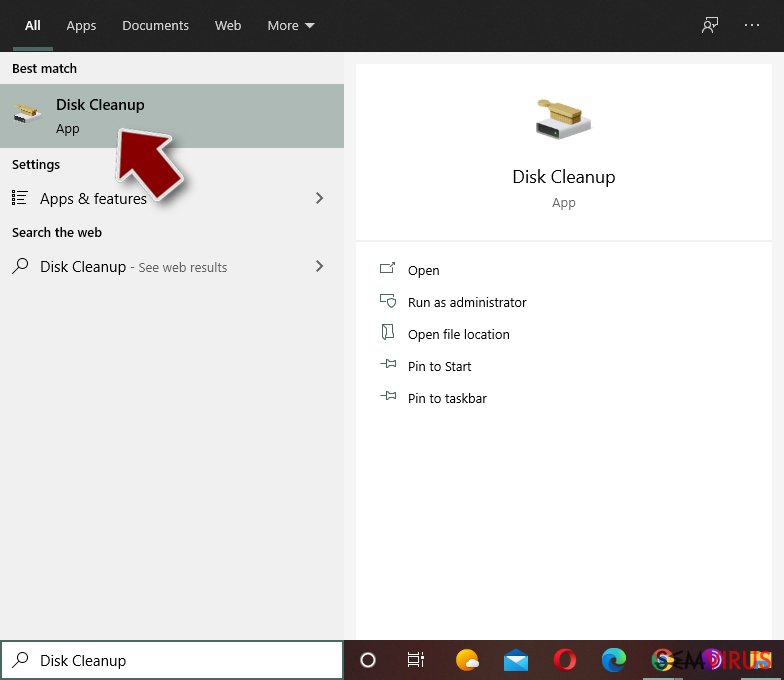

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

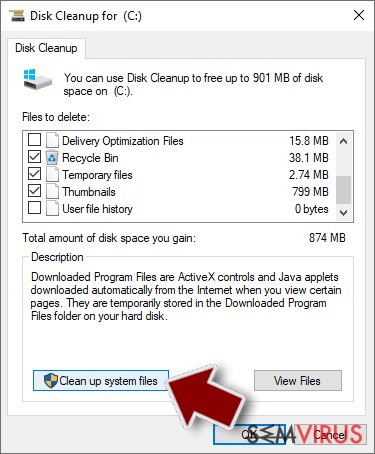

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover CPU Miner usando System Restore

Este método poderá também ajudar a eliminar automaticamente o minerador do seu PC:

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

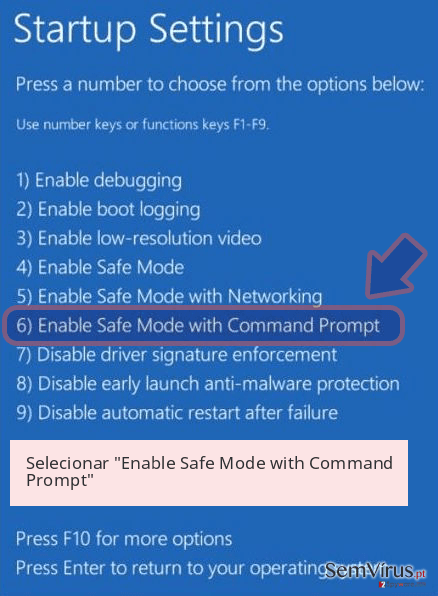

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

Passo 2: Restaurar os arquivos e configurações de sistema

-

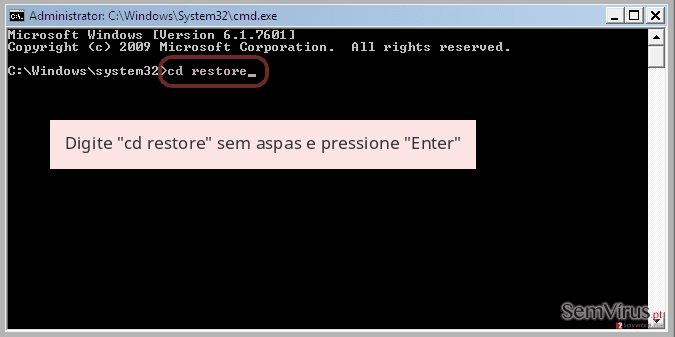

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

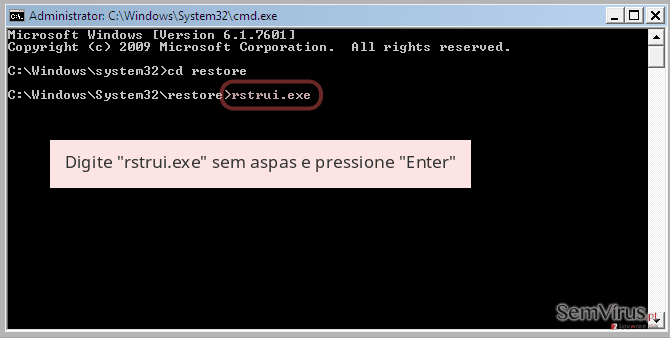

Agora digite rstrui.exe e pressione Enter novamente..

-

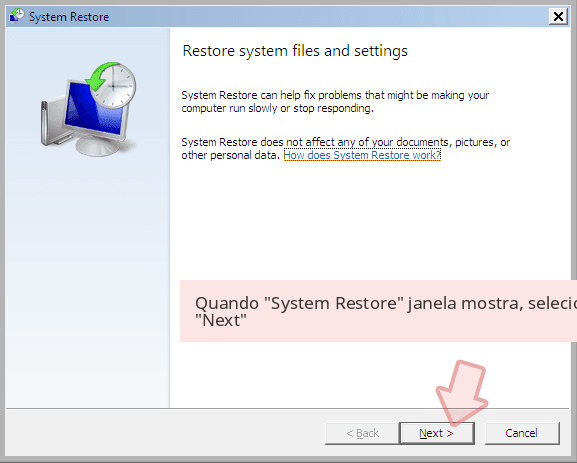

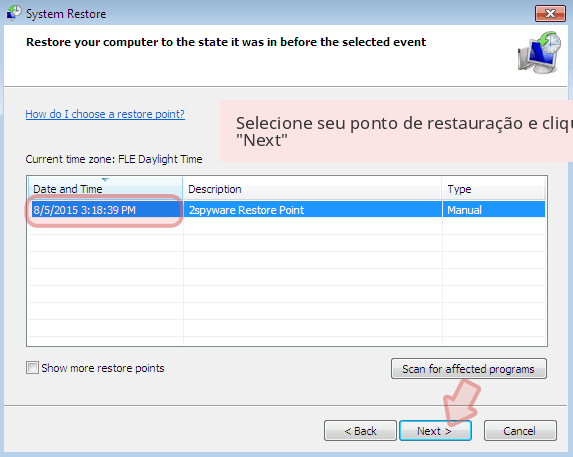

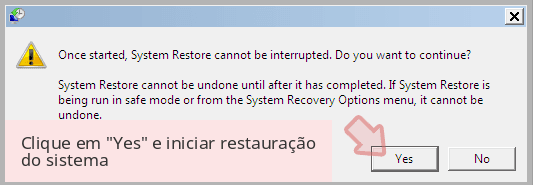

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de CPU Miner. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de CPU Miner e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Não permita que o governo o espie

O governo possui imensas questões relativamente ao acompanhamento dos dados dos utilizadores e espionagem de cidadãos, logo deveria considerar este assunto e aprender mais acerca das práticas de recolha de informação duvidosa práticas. Evite qualquer monitorização ou espionagem indesejada do governo ao permanecer anónimo na Internet.

É possível selecionar uma localização diferente quando se encontra online e aceder a qualquer material desejado sem restrições de conteúdo em particular. Consegue desfrutar facilmente da ligação à Internet sem quaisquer riscos de ser invadido através da utilização do Private Internet Access VPN.

Controle a informação que é pode ser acedida pelo governo e qualquer outra entidade indesejada e navegue online sem correr o risco de ser vigiado. Mesmo que não esteja envolvido em atividades ilegais ou confie na sua seleção de serviços e plataformas, seja desconfiado para a sua própria segurança e adote medidas de precaução através da utilização do serviço de VPN.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.