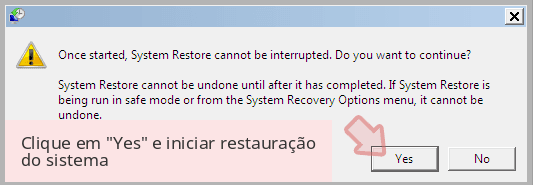

Remover FakeCry vírus (Guia gratuito) - Instruções de remoção

Guia de remoção de virus FakeCry

O que é Vírus ransomware FakeCry?

FakeCry esgueira-se juntamente com a praga NotPetya/Petya

O vírus FakeCry é definido como um vírus encriptador de ficheiro que foi libertado juntamente com o ExPetr/Petna através da atualização de rede corrompida M.E.Doc. Devido à escala massiva do malware, o vírus não foi detetado imediatamente.

Interessante que o malware finge ser uma variação do WannaCry pois inclui as linhas WNCRY ao seu código de origem. Acontece que está escrito na linguagem de programação .NET.

Além dos servidores M.E.Doc, os perpetradores parecem usar outra técnica: a estratégia poço de água. Resumindo, os cibercriminosos muitas vezes importuna os websites, muitas vezes visitado pelas vítimas visadas, com malware. Estas infeções virtuais servem para propósitos de espionagem.

Embora o malware não seja um vírus WannaCry genuíno, a sua técnica de distribuição e o facto de ser entregue juntamente com o ataque Petna/Petya alarmam a comunidade virtual. Se foi atacado por esta ameaça, muito provavelmente sofreu os efeitos irritantes do malware. Remova o FakeCry com a assistência do FortectIntego ou Malwarebytes.

Missão bem sucedida: FakeCry acompanha o vírus Petna

Talvez devido a várias funções questionáveis e mesmo divertidas do malware e ao resultado destrutivo da principal ameaça virtual, a media online não concedeu atenção suficiente ao malware FarCry.

Embora a ameaça contenha referências ao WannaCry com elementos como “made in China”, não foi considerado uma grande ameaça. Todavia, esta suposição poderá ser enganadora.

O ataque malware está compreendido em duas etapas. Primeiro, o wc.exe corre no dispositivo e extrai o seu conteúdo: ed.exe. Serve como o executivo principal do malware. Está configurado para encriptar ficheiros com o RSA-2048. Adicionalmente, o malware está configurado para eliminar cópias de volume sombra. O malware FakeCry também visa um largo número de formatos de ficheiro.

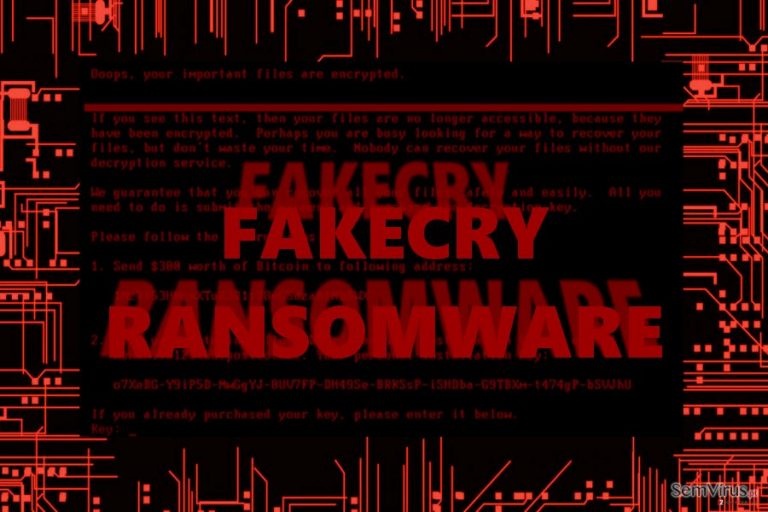

Ao contrários de outros malware, o vírus deixa a pasta DEMO_EXTENSIONS. Indica extensões de ficheiro de imagem que podem ser desencriptadas gratuitamente. Naturalmente, o malware está em desenvolvimento. Após a encriptação, o malware apresenta a mesma nota de resgate que o Wana Decrypt0r 2.0.

Algumas das vítimas Ucranianas pagaram o resgate, mas o endereço bitcoin de um dos perpetradores foi eliminado. Não é aconselhável a pagar o resgate. Ao invés, proceda à remoção do FakeCry.

Particularidades da distribuição

O malware propaga-se através da rede de atualização M.E.Doc. No entanto, uma vez que as forças de segurança cibernética revelaram finalmente os seus métodos de transmissão, pode prevenir o sequestro do FakeCry. Se este conselho já vem tarde, então proceda com as diretrizes de eliminação.

Além disso, o ExPetr e o FakeCry também empregam a técnica waterhole. Portanto, significa que mesmo que seja cauteloso(a) o suficiente, ainda existe o grande risco de ser emaranhado pelo malware se visitar um website infetado específico. Nesse caso, verifique se um anti-vírus, ferramenta de eliminação malware e o seu firewall ainda funcionam apropriadamente.

Elimine a ameaça FakeCry

Pode livrar-se desta ameaça do Windows OS com a assistência de uma ferramenta de combate ao vírus. Tendo em conta que é entregue juntamente com o Petya, ou que poderá propagar-se individualmente no futuro, poderá encontrar certos problemas na remoção do FakeCry.

Nesse caso, reinicie o dispositivo no Modo de Segurança e inicie uma ferramenta de eliminação anti-spyware. Depois, deve ser capaz de remover o vírus FakeCry. Deixe-nos avisá-lo(a) a não descarregar nenhuma ferramenta de desencriptação oferecida pelos criminosos. Uma vez que o malware está ainda sob desenvolvimento, o processo de recuperação de dados pode não correr de forma suave. Além disso, os utilizadores Ucranianos e Russos também devem permanecer vigilantes.

Guia de remoção manual de virus FakeCry

Remoção manual de FakeCry ransomware

O Modo de Segurança é útil ao lidar com malware e a resolver os problemas de falha de sistema.

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

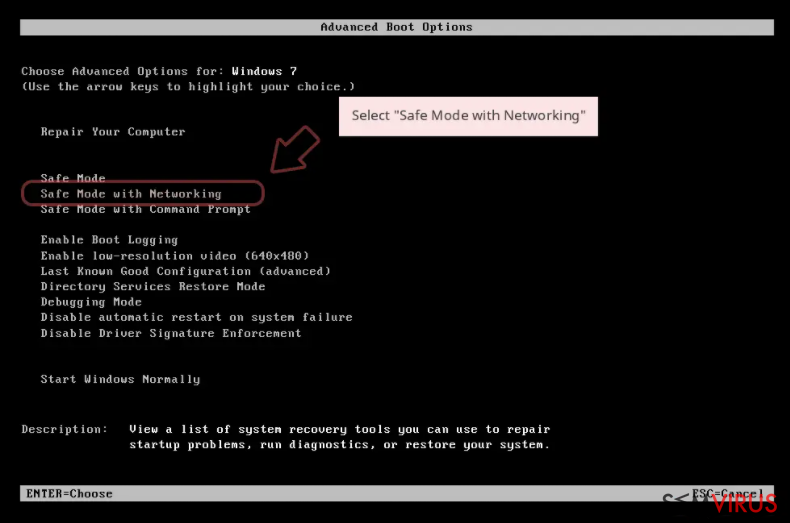

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

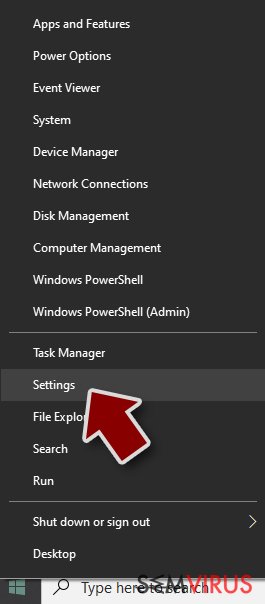

Windows 10 / Windows 8

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

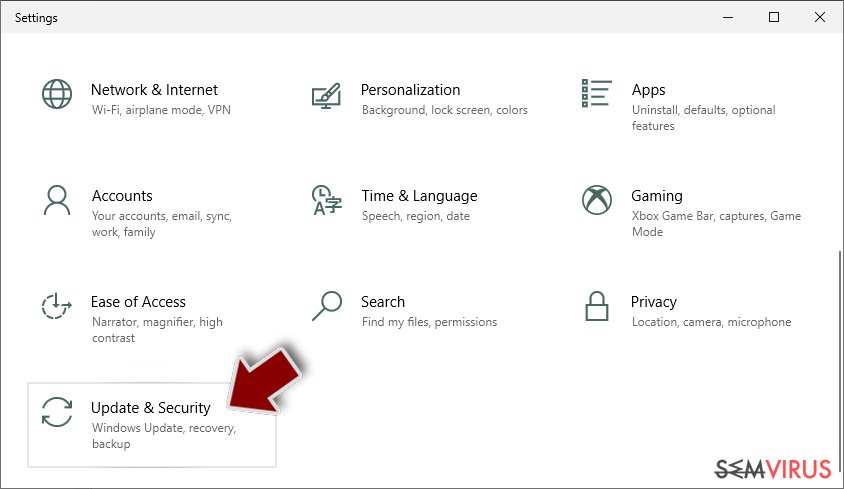

- Selecione Atualizações e Segurança.

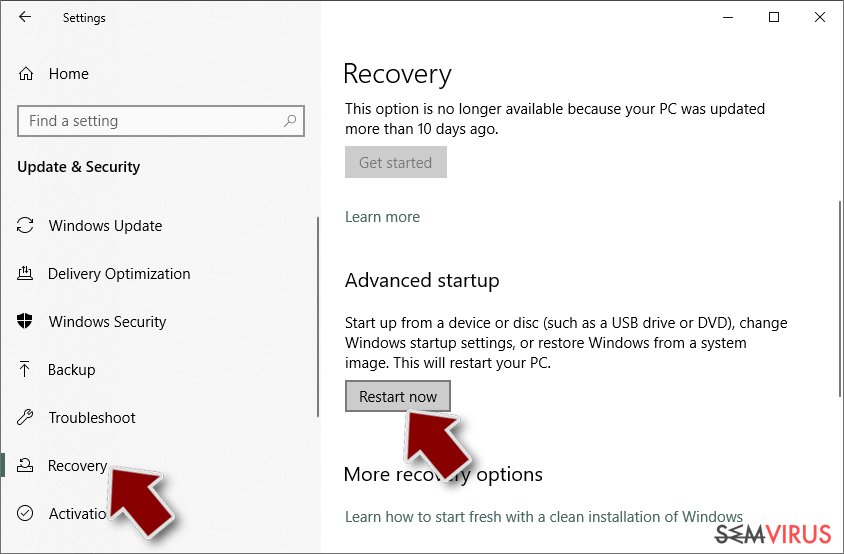

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

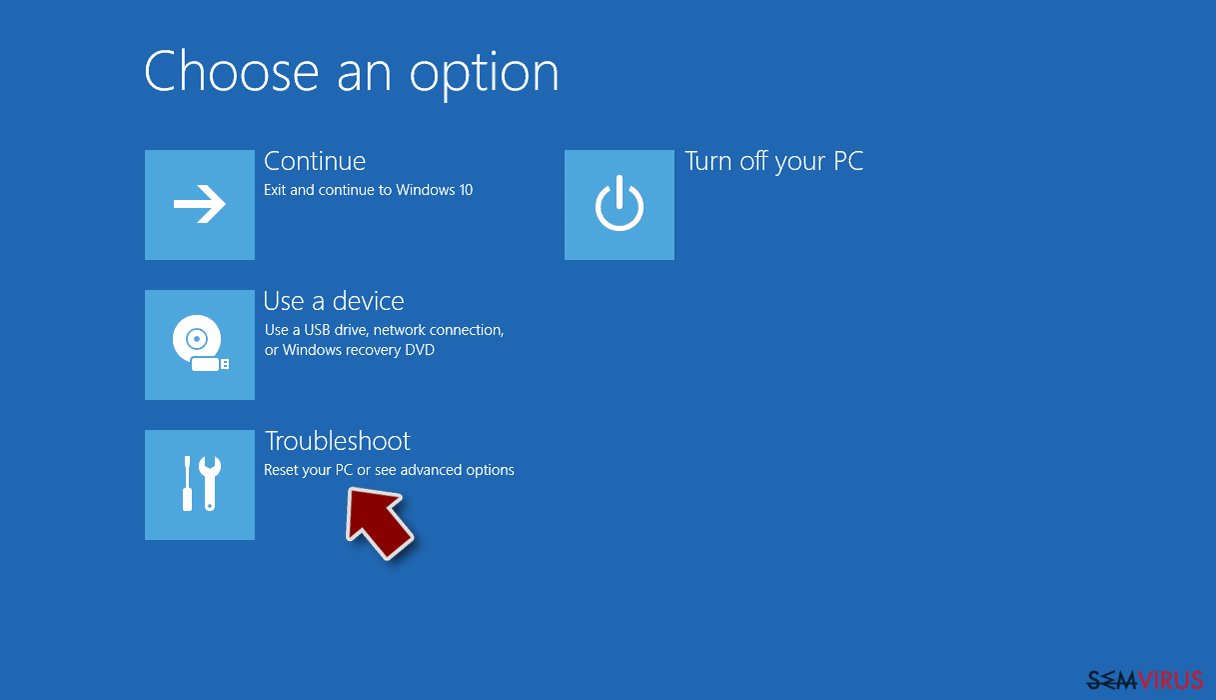

- Selecione Resolução de Problemas.

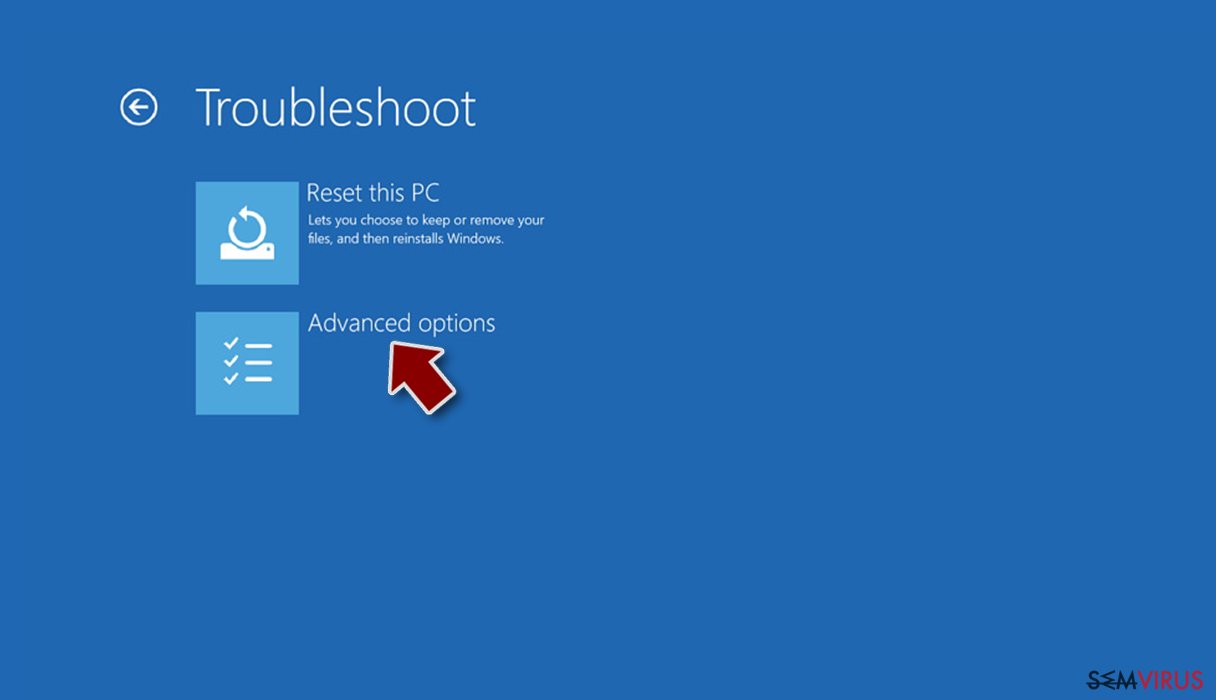

- Aceda a Opções Avançadas.

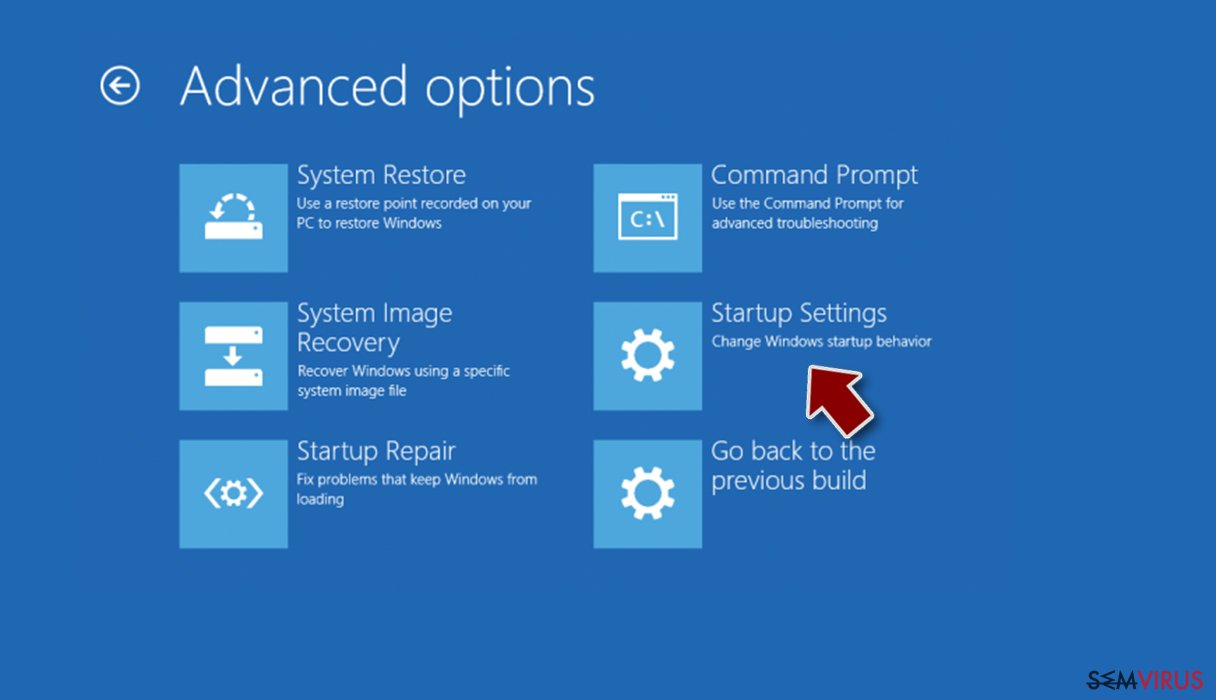

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

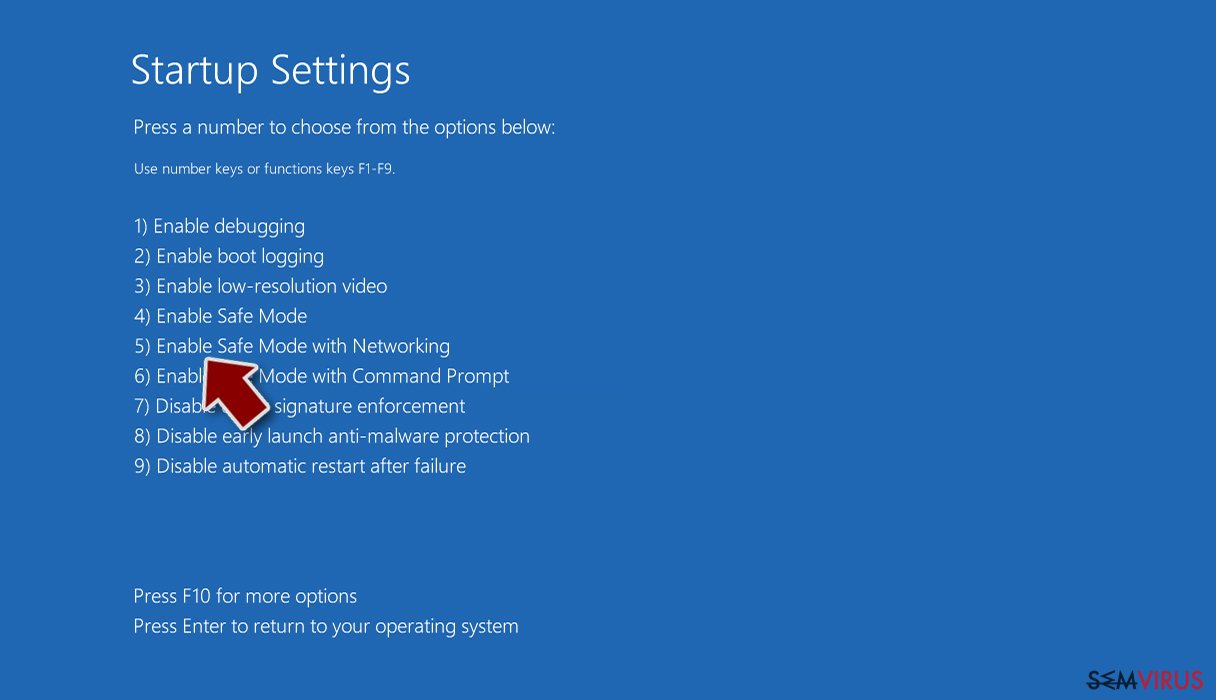

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

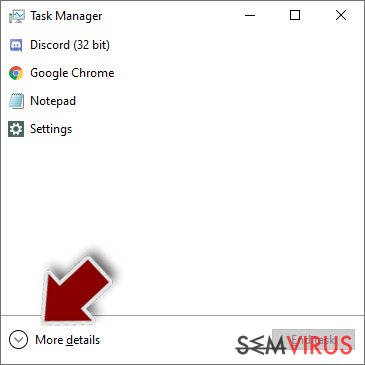

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

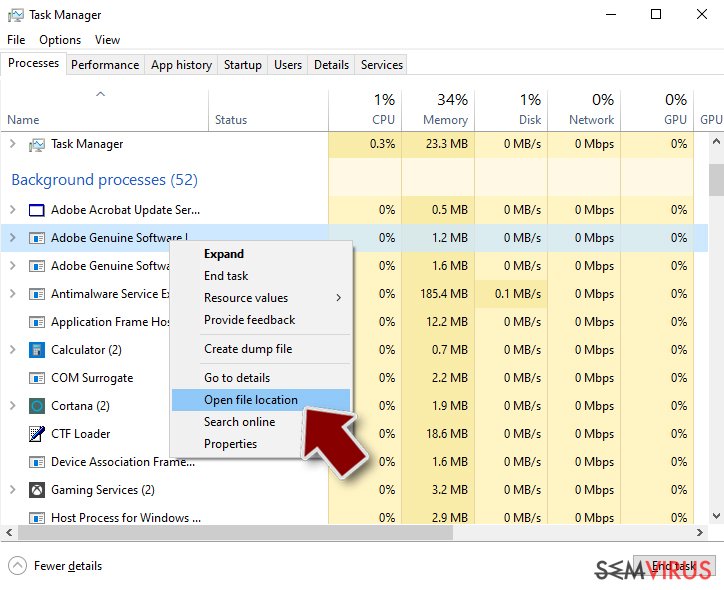

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

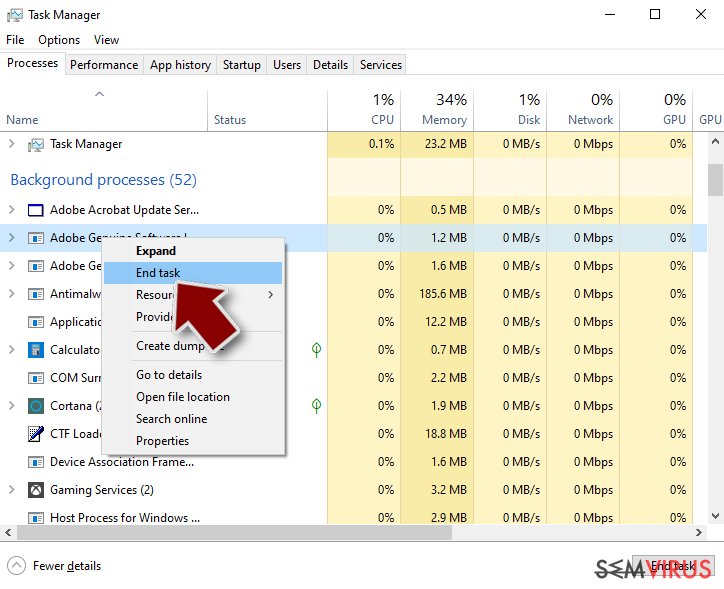

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

Passo 3. Verifique os programas de Arranque

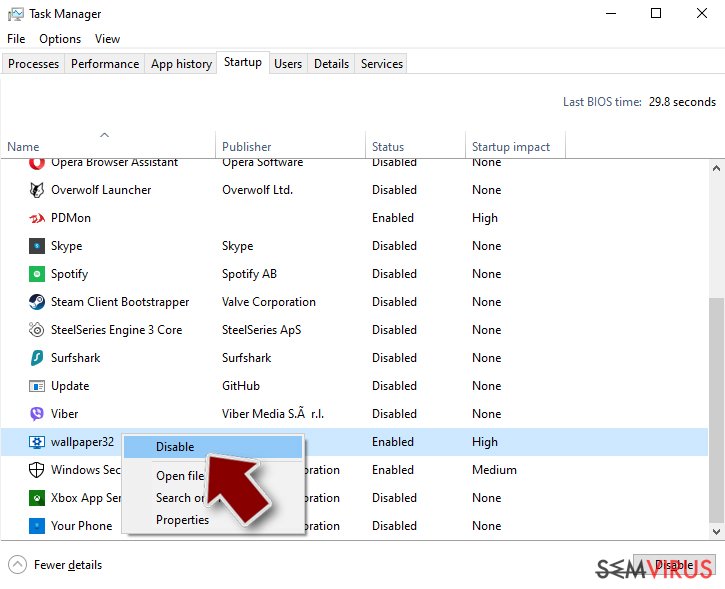

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

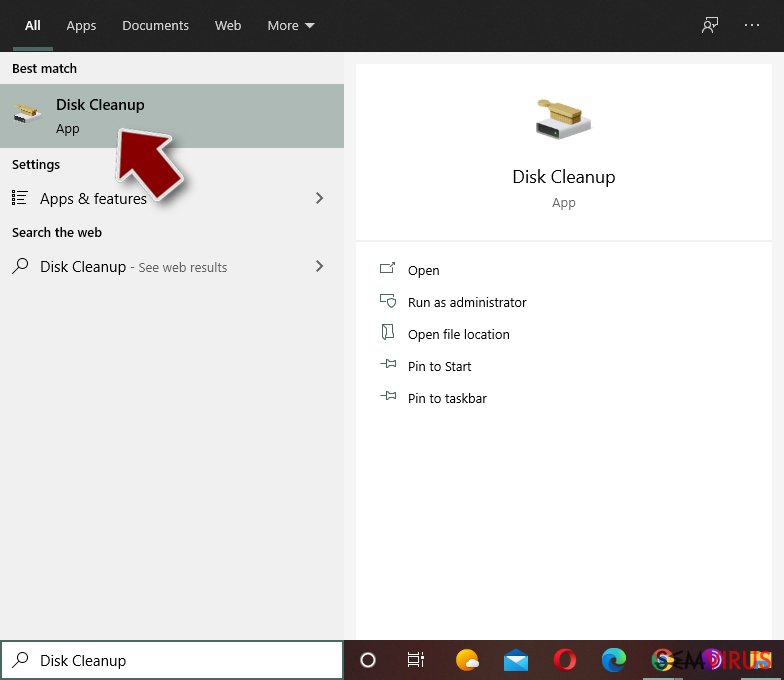

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

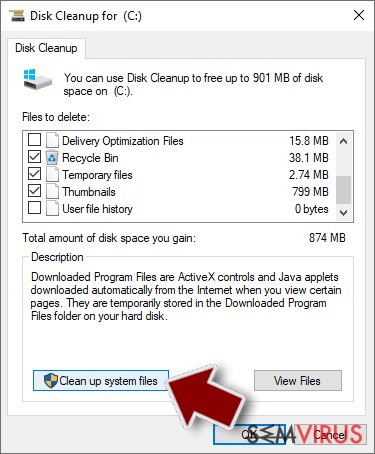

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover FakeCry usando System Restore

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

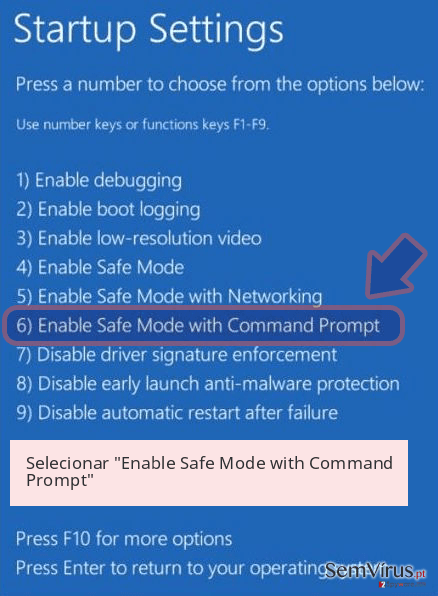

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

Passo 2: Restaurar os arquivos e configurações de sistema

-

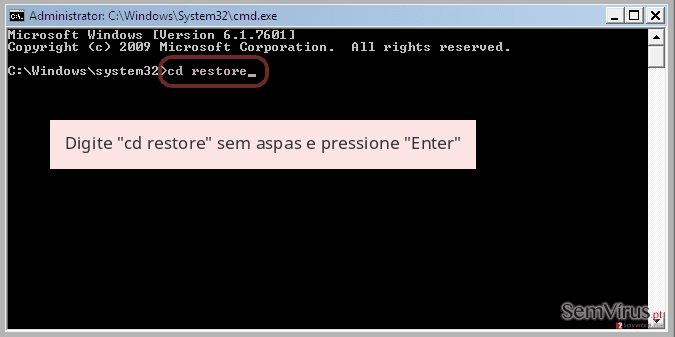

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

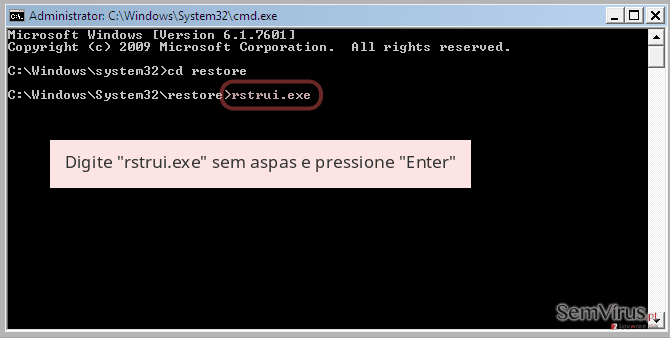

Agora digite rstrui.exe e pressione Enter novamente..

-

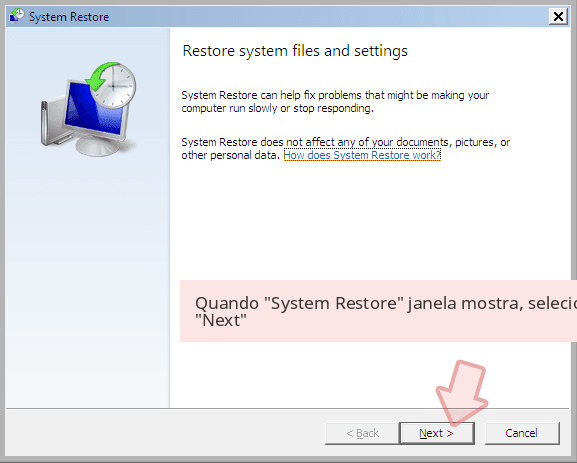

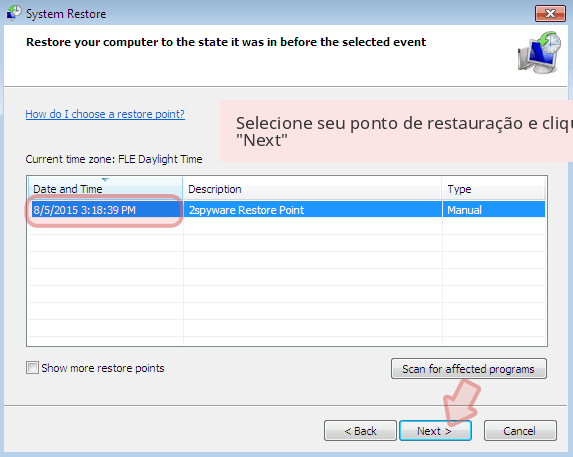

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de FakeCry. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Bonus: Recuperar os seus dados

O guia acima tem como objectivo remover FakeCry do seu computador. Para recuperar files encriptados, siga este guia preparado por semvirus.pt especialistas de segurança[/GIS]

Se os seus ficheiros estão encriptados por FakeCry, pode usar diversos metodos para os recuperar

Opção Data Recovery Pro

Até que o FakeCry Decryptor seja lançado, poderá dar uma hipótese a este software. É promovido como uma ferramenta capaz de recuperar ficheiros danificados e perdidos.

- Data Recovery Pro de descargas;

- Siga os passos do setup de Data Recovery e instale este programa no seu computador

- Execute e verifique o seu computador para encontrar os ficheiros encriptadas por FakeCry ransomware;

- Repare-os

FakeCry Decryptor

Ainda não está disponível. Tente restaurar os seus ficheiros de cópias de sistema online.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de FakeCry e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Não permita que o governo o espie

O governo possui imensas questões relativamente ao acompanhamento dos dados dos utilizadores e espionagem de cidadãos, logo deveria considerar este assunto e aprender mais acerca das práticas de recolha de informação duvidosa práticas. Evite qualquer monitorização ou espionagem indesejada do governo ao permanecer anónimo na Internet.

É possível selecionar uma localização diferente quando se encontra online e aceder a qualquer material desejado sem restrições de conteúdo em particular. Consegue desfrutar facilmente da ligação à Internet sem quaisquer riscos de ser invadido através da utilização do Private Internet Access VPN.

Controle a informação que é pode ser acedida pelo governo e qualquer outra entidade indesejada e navegue online sem correr o risco de ser vigiado. Mesmo que não esteja envolvido em atividades ilegais ou confie na sua seleção de serviços e plataformas, seja desconfiado para a sua própria segurança e adote medidas de precaução através da utilização do serviço de VPN.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.