Removendo o CryptoLocker (Guia remoção) - Atualizado Jul 2019

Guia de remoção de CryptoLocker

O que é CryptoLocker?

CryptoLocker – um terrível vírus ransomware que foi interrompido pela Operação Tovar

O CryptoLocker é um vírus que bloqueia ficheiros, ativo desde setembro de 2013. Invade os computadores Windows via o botnet Gameover Zeus e codifica ficheiros através de chaves criptográficas RSA e AES. Assim que os dados são encriptados, os hackers solicitam o pagamento de um resgate de $100 a $300, de forma a obter o descodificador e recuperar ficheiros inutilizáveis. A nota do pedido de resgate é exibida num programa de “CryptoLocker”, explicando que as vítimas possuem apenas 72 horas para recuperar os seus ficheiros. Caso o resgate não seja pago via via MoneyPak ou Bitcoin durante esse período, a chave será destruída e o acesso aos dados será negado permanentemente.

| RESUMO | |

| Nome | CryptoLocker |

| Tipo | Ransomware |

| Descoberto pela primeira vez | 5 de setembro de 2013 |

| Retirado | 2 de junho de 2014 |

| Retirado por | Operação Tovar, organizada pelo FBI e Interpol |

| Algoritmo de encriptação | RSA e AES |

| Resgate | $100-$300 |

| Taxa de pagamento do resgate | 1.3%, que equivale a um lucro de $3 milhões |

| Versões |

|

| Descodificação | Versão original decifrável (tal como algumas outras versões) |

| Eliminação | Descarregue e instale FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes. Não efetue a eliminação manual |

O vírus CryptoLocker foi descontinuado a 2 de junho de 2014, quando a Operação Tovar derrubou o botnet Gameover Zeus. A firma de segurança ganhou acesso à base de dados que os hacker utilizavam para armazenar todas as suas chaves de desencriptação. Esta etapa permitiu aos utilizadores recuperarem os seus dados, sem efetuarem o pagamento pelo resgate. Desde então surgiram várias versões deste vírus, porém não se encontram relacionadas diretamente com a ameaça original. Caso receba uma mensagem, afirmando que os seus ficheiros foram encriptados pelo CryptoLocker, é provável que seja outro tipo de ransomware, tal como o TorrentLocker.

O objetivo principal do CryptoLocker é infiltrar-se no seu computador, sem o seu conhecimento. Para atingir esse objetivo, o malware utiliza mensagens em e-mails aparentemente inócuos. Tipicamente, estas mensagens contêm anexos maliciosos, capazes de transportar o payload do ransomware. Assim que a vítima é enganada e abre o anexo, o vírus infiltra-se no sistema do PC alvo, codifica os ficheiros das vítimas e exibe uma nota de resgate, da qual segue um exemplo mais abaixo.

Independentemente de pertencer à mesma categoria dos vírus FBI, vírus Police Central e-crime Unit (vírus da unidade policial de crimes informáticos) ou vírus Department of Justice (vírus do Departamento da Justiça), este vírus tenta convencer as suas vítimas de que estas necessitam de efetuar o pagamento de um resgate, encriptando os seus ficheiros pessoais. O CryptoLocker é um ransomware de encriptação de ficheiros, portanto utiliza a criptografia de chaves públicas RSA para bloquear os seguintes tipos de ficheiros nos computadores das vítimas:

3fr, accdb, ai, arw, bay, cdr, cer, cr2, crt, crw, dbf, dcr, der, dng, doc, docm, docx, dwg, dxf, dxg, eps, erf, indd, jpe, jpg, kdc, mdb, mdf, mef, mrw, nef, nrw, odb, odm, odp, ods, odt, orf, p12, p7b, p7c, pdd, pef, pem, pfx, ppt, pptm, pptx, psd, pst, ptx, r3d, raf, raw, rtf, rw2, rwl, srf, srw, wb2, wpd, wps, xlk, xls, xlsb, xlsm, xlsx.

Como pode verificar, esta lista encontra-se repleta de tipos de ficheiros bastante comuns, tais como .doc, .xls, e semelhantes. Para recuperar estes ficheiros, o ransomware CryptoLocker solicita o pagamento de um resgate via Moneypak, Ukash, cashU, ou Bitcoin. Tipicamente, os criminosos solicitam cerca de $100 a $300, mas o preço pode aumentar a qualquer momento.

De acordo com a mensagem de alerta, que é tipicamente exibida por esta ameaça, os utilizadores possuem uma quantidade limitada de tempo para efetuar o pagamento e recuperar os seus ficheiros. O CryptoLocker apresenta uma nota de resgate, exibindo o seguinte tipo de informação:

Os seus ficheiros pessoais foram encriptados!

Encriptação de ficheiros importantes realizada nesta computador: fotografias, vídeos, documentos, etc. Segue uma lista completa dos ficheiros encriptados, que pode verificar pessoalmente.

A encriptação foi produzida com uma chave pública RSA-2048 única, criada especificamente para este computador. Necessita de obter esta chave para recuperar os ficheiros encriptados.

A cópia única da chave, que lhe permitirá desencriptar os seus ficheiros, encontra-se localizada num servidor secreto na Internet; o servidor destruirá a chave após um determinado período de tempo, especificado nesta mensagem. Neste caso, será impossível recuperar os seus ficheiros no futuro…

De forma a obter a chave privada para este computador, que descodificará automaticamente os seus ficheiros, necessita de pagar [quantia específica de dinheiro em EUR ou USD], ou uma quantia equivalente em outra moeda.

Clique aqui para selecionar o método de pagamento e a moeda.

Qualquer tentativa realizada para remover ou danificar este software resultará na destruição imediata da chave privada no servidor.

Felizmente, o CryptoLocker não consegue prejudicar os utilizadores que efetuam cópias de segurança frequentes dos seus dados. Caso possua cópias das suas fotografias, documentos de trabalho e outros ficheiros, não é necessário pagar pelo resgate. Necessita apenas de remover este ransomware do seu computador e prevenir danos adicionais.

Para a eliminação do Cryptolocker, recomendamos a utilização do FortectIntego, que tem vindo a mostrar excelentes resultados na remoção de ficheiros maliciosos deste vírus. Para restaurar os seus ficheiros, pedimos que leia atentamente as opções de recuperação de ficheiros providenciadas no final deste artigo.

No entanto, parece que os criadores das fraudes decidiram facilitar as regras para as vítimas que decidem pagar o resgate, mas que não conseguem reunir todo o dinheiro necessário no período de tempo estipulado pelos criminosos. Tipicamente, quando o software antivírus elimina o ransomware, a vítima já não consegue pagar pelo resgate.

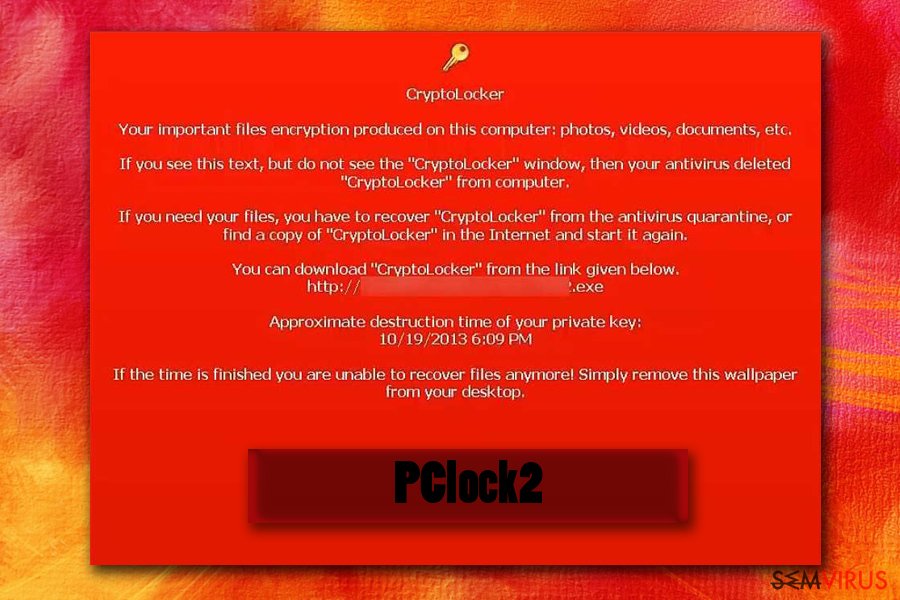

Portanto, as versões mais recentes do Cryptolocker possuem uma nova funcionalidade que altera a imagem de fundo do ambiente de trabalho quando o antivírus deteta a ameaça, e exibe uma mensagem que informa a vítima da possibilidade de download do ransomware, caso esta ainda pretenda comprar o software de desencriptação.

Embora a nossa recomendação seja não pagar pelo resgate, sob qualquer circunstância, compreendemos que algumas empresas poderão não sobreviver sem os dados pessoais armazenados nos computadores infetados, por isso em determinados casos, o pagamento do resgate poderá ser a única forma de garantir o sucesso do negócio. Novamente, salientamos que não é aconselhável pagar aos criminosos. Lembre-se que a promessa de uma ferramenta de desencriptação pode ser completamente falsa.

Os cibercriminosos utilizam e-mails maliciosos para distribuir o ransomware

O Cryptolocker é considerado como um dos vírus crypto-ransomware distribuídos de forma mais eficiente e, falando da sua forma de distribuição, devemos dizer que os criadores do vírus combinaram várias técnicas diferentes para espalhar o vírus. Descobriu-se que utilizam técnicas de distribuição antigas e outras inovadoras, ignorando por completo quaisquer valores morais.

De acordo com especialistas, o vírus Cryptolocker é distribuído através de e-mails com aspeto “oficial”, pop-ups com conteúdo falso e outras técnicas similares. Anteriormente, o ransomware era distribuído com mensagens horríveis em e-mails com anexos maliciosos, anúncios com malware, que publicitavam programas ou atualizações que continham o ficheiro executável do vírus, ou exploit kits, que permitiam aos criminosos infetar os PCs das vítimas, explorando vulnerabilidades no sistema.

Tenha imenso cuidado, pois esta ameaça pode infiltrar-se no seu computador através de janelas pop-up falsas que insistem na necessidade de atualizar o seu Java, Flash Player ou outro programa similar, portanto certifique-se que instala este tipo de programas via websites seguros dos criadores originais, e não através de websites terciários com aspeto suspeito.

Em setembro de 2016, foram identificadas várias técnicas novas para a distribuição de ransomware. A primeira baseia-se em e-mails maliciosos, imitando mensagens da companhia energética VERBUND. Esta empresa não se encontra de qualquer forma relacionada com estes criminosos – o seu nome é utilizado para convencer os utilizadores a clicarem nos links maliciosos ou abrirem anexos infeciosos com o ransomware CryptoLocker.

O assunto da mensagem é: Detailaufstellung zu Rechnung Nr. [números]. Caso tenha recebido qualquer mensagem semelhante, elimine-a imediatamente sem clicar nos links imbutidos na mensagem e sem abrir quaisquer anexos!

O segundo método de distribuição de ransomware descoberto é absolutamente hediondo, enganando o utilizador e forçando-o a abrir o ficheiro malicioso que contém o vírus. Os criminosos fazem-se passar por funcionários de empresas de serviços de saúde e enviam e-mails traiçoeiros, capazes de provocar um ataque cardíaco à vítima. Os criminosos enviam resultados falsos de exames, declarando que a vítima poderá sofrer de cancro, devido ao nível reduzido de células sanguíneas.

A mensagem solicita que as vítimas imprimam os resultados falsos dos supostos exames sanguíneos, encontrados num documento em anexo, para visitarem IMEDIATAMENTE o seu médico de família. Este tipo de notícias pode criar o pânico em qualquer pessoa, forçando-a a abrir o documento anexado sem considerar sequer que tudo não passa de uma fraude sem escrúpulos. Quando a miserável vítima abre o anexo, o ransomware toma as rédeas do sistema e encripta todos os ficheiros, sem quaisquer remorsos. Como pode verificar, os criminosos informáticos estão dispostos a descer demasiado baixo em prole do dinheiro.

Versões do vírus ransomware Cryptolocker

Vírus CryptOLOcker

O vírus Crypt0L0cker é um dos vírus de encriptação de ficheiros capaz de se infiltrar em computadores através de atualizações falsas do Java ou via anexos infetados em e-mails maliciosos. Após encriptar os ficheiros das vítimas, este vírus adiciona as extensões .encrypted ou .enc a cada ficheiro e exibe uma mensagem de alerta, solicitando que a vítima efetue o pagamento pelo resgate.

Este vírus foi descoberto pela primeira vez em 2015. No entanto, vários anos mais tarde, ainda infeta ativamente os computadores de várias vítimas. A versão Crypt0l0cker 2017 exige 2.2 Bitcoin para dar à vítima uma oportunidade de recuperar os seus ficheiros encriptados. Por favor, NÃO PAGUE pelo resgate e utilize o guia providenciado no final deste artigo para solucionar os problemas do seu sistema. É sempre possível recuperar gratuitamente os seus ficheiros através de uma cópia de segurança.

CryptoLocker-v3

CryptoLocker-v3. Quando infetado por este ransomware (o download é efetuado depois de clicar numa janela pop-up falsa que o alerta para atualizar o seu Java ou Flash Player), a maioria dos seus ficheiros será bloqueada.

Para encriptar os ficheiros, esta ameaça utiliza o RSA-2048 (uma chave pública única) e pede um resgate no valor de 1 BTC, equivalente a cerca de 350€ em 2015. Efetuar este pagamento é o mesmo que suportar diretamente estes criminosos e os seus futuros crimes, portanto é aconselhável que nunca o faça. Este malware utiliza a extensão de ficheiros .crypted, que é adicionada a cada ficheiro que bloqueia.

Cryptographic Locker

Cryptographic Locker é bastante semelhante ao ransomware CryptoLocker. Todos os ficheiros encriptados recebem a extensão .clf. Todos estes ficheiros são guardados em %Temp%\CryptoLockerFileList.txt. Imediatamente após surgir na Internet, este ransomware pedia o pagamento de um resgate no valor de 0.2 BTC, em troca de uma chave de desencriptação necessária para recuperar os ficheiros.

Durante a sua atividade, a quantia do resgate era equivalente a 100€. No entanto, como todos sabemos, o valor das Bitcoins continua a mudar. Caso seja infetado por este malware, por favor, NÃO PAGUE aos criminosos, uma vez que não existe qualquer garantia de que irá realmente recuperar o acesso aos seus ficheiros. Alternativamente, deverá utilizar o guia providenciado abaixo.

Ransomware PCLock

O ransomware PCLock é outro ransomware que tenta assustar as suas vítimas, encriptando os seus ficheiros. Este procedimento é tipicamente iniciado com a ajuda de encriptação XOR. Felizmente, não é tão agressivo como a versão original do CryptoLocker, portanto deverá conseguir eliminar a ameaça ao remover o seu ficheiro principal WinCL.exe e outros ficheiros, com a ajuda de uma software de segurança.

Por favor, NÃO PAGUE o resgate de 1 Bitcoin, solicitado na nota de resgate last_chance.txt, para desbloquear os seus ficheiros encriptados. Para recuperar o acesso aos ficheiros, após remover o PCLock do seu computador, pode utilizar a ferramenta de desencriptação inventada por especialistas em segurança informática.

CryptoTorLocker2015

CryptoTorLocker2015 infeta os sistemas operativos Windows OS e Android OS. Após a infeção, o vírus utiliza a encriptação XOR para bloquear os ficheiros das vítimas. Se o seu sistema armazenar fotografias preciosas ou documentos empresariais, corre o risco de os perder por completo. Os ficheiros infetados são tipicamente assinalados com a extensão .CryptoTorLocker2015. Deverá encontrar também uma nota de resgate com o nome HOW TO DECRYPT FILES.txt, colocada no seu ambiente de trabalho.

Felizmente, os utilizadores Android necessitam apenas de desinstalar a aplicação afetada – a aplicação utilizada para descarregar o vírus CryptoTorLocker – para remover o vírus dos seus dispositivos. Recomenda-se aos utilizadores do Windows OS a utilização de um antivírus fidedigno ou software anti-spyware para efetuar a remoção do CryptoTorLocker2015.

Ransomware CryptO

O ransomware Crypt0 foi descoberto em setembro de 2016. Esta variante do ransomware também tenta utilizar uma parte do nome do CryptoLocker para exacerbar o seu suposto nível de perigo. Esta versão anexa a extensão ._crypt0 após o nome original do ficheiro, enquanto outros vírus adicionam a extensão após a extensão original do ficheiro.

O ransomware planta a nota de resgate HELP_DECRYPT.TXT, que informa as vítimas do ataque e solicita o contacto via [email protected] para receberem instruções de desencriptação. Este vírus é uma cópia absurda do CryptoLocker e pode ser desencriptada com a ajuda desta ferramenta grátis de desencriptação Crypt0.

Ramsomware “Il tuo computer e stato infettato da Cryptolocker!”

O ransomware “Il tuo computer e stato infettato da Cryptolocker!” é apenas mais uma versão do vírus CryptoLocker, apontada diretamente para o público italiano. Esta versão do ransomware exige uma quantia menor pelo resgate, comparativamente com outros vírus – pede “apenas” 130€ às suas vítimas. No entanto, isso não significa que as vítimas devem pagar.

Tal como as restantes versões desta ameaça, o ransomware altera as extensões dos ficheiros (utiliza a extensão .locked) e atribui um período específico de tempo para o pagamento do resgate. Atualmente, os investigadores de malware mantêm-se silenciosos, uma vez que não existe qualquer ferramenta de desencriptação disponível; porém, essa ferramenta poderá surgir em breve.

Ransomware CryptoLocker 5.1

O ransomware CryptoLocker 5.1 foi lançado em 2016. Desde a sua primeira aparição, o vírus tem vindo a infetar utilizadores italianos. Alternativamente, o vírus é conhecido como “Il tuo computer e stato infettato da Cryptolocker!”. Embora se tente esconder por detrás do nome de uma infame ameaça cibernética, especialistas em informática suspeitam que não é tão poderosa como a sua versão original.

Falando desta versão específica do vírus, a extensão .locked é utilizada nos ficheiros infetados e os criminosos exigem o pagamento de 250€ em troca da chave de desencriptação. Espera-se que a transação seja efetuada em 48 horas. Remova quaisquer pensamentos que o influenciem a transferir o dinheiro e concentre-se na eliminação do vírus.

Ransomware Cryptolocker3

O ransomware Cryptolocker3 é um malware impostor que também pode ser designado como “ransomware lock-screen ransomware”. Este tipo de vírus não encripta verdadeiramente os ficheiros no computador, mas impede os utilizadores de acederem aos ficheiros ou utilizarem as funcionalidades normais do sistema. No entanto, após vários meses de atividade, o Cryptolocker3 apresentou uma nova sub-secção, na qual o malware funciona como o ransomware original.

Este parasita utiliza o algoritmo de encriptação XOR e anexa a extensão .cryptolocker. Atualmente, não existe qualquer ferramenta segura de desencriptação para os ficheiros bloqueados, mas podemos garantir que os melhores especialistas trabalham ativamente na sua criação, e que os seus ficheiros serão desencriptados no futuro. Entretanto, necessita de remover imediatamente este parasita do seu computador.

MNS Cryptolocker

MNS Cryptolocker é outro ransomware que utiliza o nome do Cryptolocker. Embora não existam quaisquer evidências que confirmem uma relação com a infame infeção informática, isso não significa que o vírus é menos perigoso. Após encriptar os ficheiros pessoais das vítimas, o ransomware apresenta a sua nota de resgate, exigindo o pagamento de 0.2 BTC (180€) via Tor ou qualquer outra rede anónima.

O vírus não anexa qualquer extensão aos ficheiros alvo, portanto só ficará a saber da existência da infeção quando tentar abrir um dos ficheiros bloqueados. Infelizmente, este malware consegue eliminar shadow volume copies dos ficheiros infetados, através de um comando especial conhecido como vssadmin DELETE SHADOWS /all /quiet. Por esta razão, a utilização do ShadowExplorer é completamente inútil. O facto mais interessante do vírus MNS Cryptolocker é a sua capacidade de autodestruição.

Ransomware CryptoLockerEU

O ransomware CryptoLockerEU foi detetado em janeiro de 2017. Aparenta ser uma cópia modificada do vírus Cryptolocker inicial. Este vírus designa-se por CryptoLockerEU 2016 rusia, que atribui a ideia de ter sido desenvolvido em 2016 por hacker russos. Durante o processo de encriptação dos dados, o vírus codifica os ficheiros com a utilização do algoritmo RSA-2048 e atribui a cada ficheiro a extensão .send 0.3 BTC crypt.

O nome da nota de resgate deverá possuir o seguinte aspeto: РАСШИФРОВАТЬ ФАЙЛЫ.txt. No entanto, devido a um erro no código-fonte do vírus, o nome surge como ĐŔŃŘČÔĐÎ ŔŇÜ ÔŔÉËŰ.txt. Atualmente, não é possível desencriptar os ficheiros. As vítimas devem utilizar cópias de segurança ou esperar por programas gratuitos de desencriptação, que deverão ser lançados em breve por especialistas em malware.

CryptON

Ransomware Cryptolocker Português ou CryptON é a variante mais recente do ransomware CryptoLocker. Alguns acreditam que foi lançado pelo mesmo grupo de hackers, uma vez que utiliza um código-fonte bastante similar e exibe a natureza típica do CyptoLocker no computador infetado.

O facto mais interessante deste vírus é o seu público alvo, utilizadores falantes do idioma português, uma vez que a nota de resgate e a interface de pagamento são apresentadas nesta língua. Em particular, o nome da nota de resgate utilizada por este malware é COMO_ABRIR_ARQUIVOS.txt. Da mesma forma, o nome dos ficheiros encriptados é organizado da seguinte forma: [nome_do_ficheiro].id-[ID da vítima][email protected]_.

Para recuperar o acesso aos ficheiros, as vítimas necessitam de pagar 1 BTC. Nunca deve pagar aos hackers! Em vez disso, remova o CyptoLocker CryptON e tente recuperar os seus ficheiros com a ajuda das opções de recuperação de dados que recomendamos.

Sugestões para manter os seus ficheiros seguros contra criptovírus

Se pretender manter-se seguro, nunca deve confiar em anúncios enganosos, aparentemente prestáveis, porque o seu único objetivo é espalhar vírus e programas inúteis. Para além disso, elimine qualquer mensagem de spam e verifique cuidadosamente cada e-mail recebido de remetentes desconhecidos. Não se esqueça de desativar quaisquer extensões ocultas (caso utilize o Windows) e, para evitar a perda dos seus ficheiros, aplique medidas de segurança para os mesmos.

O primeiro passo deverá consistir em efetuar o download de um programa anti-spyware de confiança para o seu computador. Recomendamos o FortectIntego. Adicionalmente, faça cópias de segurança dos seus ficheiros com a maior frequência possível, uma vez que esta medida poderá ser vital para recuperar os seus ficheiros encriptados. Finalmente, aconselhamos que utilize soluções de armazenamento como o Google Drive, Dropbox, Flickr, etc., ao tentar proteger ficheiros extremamente importantes. No entanto, lembre-se que este poderoso vírus poderá ser capaz de aceder a estes locais de armazenamento online, através da sua ligação à Internet, e encriptar os ficheiros de qualquer forma.

Portanto, recomendamos que guarde as suas cópias de segurança em dispositivos removíveis de armazenamento, tais como discos externos ou pens USB. Infelizmente, se estiver atualmente infetado com este ransomware, fique a saber que ainda não existe qualquer ferramenta oficial para a desencriptação dos ficheiros infetados pelo CryptoLocker

Elimine o CryptoLocker com um programa profissional contra malware

Por favor, NÃO PAGUE o resgate solicitado, porque isso não garante que receberá uma chave necessária para a desencriptação dos ficheiros. De forma a remover o CryptoLocker do seu computador, necessita de efetuar uma análise completa ao sistema com o FortectIntego ou SpyHunter 5Combo Cleaner.

Caso a sua ferramenta anti-spyware ou anti-malware não seja iniciada, devido a um bloqueio por parte do ransomware, necessita de seguir os passos especiais que preparámos para o ajudar com este processo. As instruções para a remoção do CryptoLocker são providenciadas no final desta publicação. Poderá encontrar também algumas informações úteis sobre recuperação de dados.

PERGUNTAS FREQUENTES (FAQ)

Pergunta – O meu PC foi infetado pelo ransomware CryptoLocker. A infeção afetou também o meu cartão de memória SD, no qual guardava uma fotografia importante. De momento, estou a ler uma notificação que me diz a quantia específica a pagar pelo resgate, mas não tenho qualquer limite de tempo para efetuar o pagamento. Alguém sabe por quanto tempo os ficheiros se mantêm disponíveis para recuperação após o ataque do ransomware?

Resposta – Sentimos a obrigação de responder à sua questão imediatamente, de forma a alertar outros utilizadores também. Pagar pela ferramenta de desencriptação é um erro crasso, que pode resultar na perda de dinheiro e dados. Portanto, por favor, não arrisque.

A primeira medida a tomar após receber a notificação do ransomware consiste em efetuar uma análise completa ao seu sistema com um programa anti-spyware fidedigno (providenciámos uma lista de ferramentas de confiança no final do artigo) e remover o CryptoLocker imediatamente. Em seguida, confira se os seus ficheiros permanecem bloqueados. Caso não consiga aceder aos ficheiros, instale uma ferramenta de recuperação de dados (ex: Photorec, R-Studio) ou utilize cópias de segurança dos ficheiros.

Pergunta – Fui atacado pelo CryptoLocker duas vezes! Presumo que estava a lidar com duas versões diferentes. No entanto, seria possível dizerem-me como prevenir que isto aconteça novamente no futuro? É bastante doloroso pagar cerca de 500€ a estes sacanas. Porém, vi-me obrigado a fazê-lo, já que não encontrei outra solução para o problema. Por favor, ajudem.

Resposta – Lamentamos saber que foi atacado duas vezes por este ransomware. Assumimos que a razão para o ataque repetido seja a eliminação indevida do CryptoLocker. De qualquer forma, agora pretende saber como proteger o seu computador contra futuros ataques. Honestamente, não existe um método 100% eficaz, onde exista uma probabilidade completamente nula de ser infetado novamente pelo ransomware.

Porém, existem várias medidas úteis que podemos partilhar consigo. 1. Mantenha-se afastado de websites ilegais. 2. Não abra e-mails suspeitos, especialmente se a mensagem tiver um anexo. 3. Não clique em notificações de atualização de software que surgem no seu ecrã inesperadamente. 4. Não visite websites de conteúdo adulto. 5. Finalmente, mantenha um programa anti-spyware instalado no seu computador e atualize-o regularmente.

Pergunta – Acabei de navegar por websites que visito com frequência, e de repente surgiu uma janela pop-up que bloqueou o meu ecrã, afirmando que os dados armazenados no meu computador foram encriptados, e que necessito de pagar pelo resgate. Isto é algum tipo de piada, ou necessito verdadeiramente de pagar os 500€ para me livrar do CryptoLocker?

Resposta – Infelizmente, se a mensagem que indicou foi entregue pelo CryptoLocker, parece que o seu computador foi atacado por ransomware. Provavelmente, já verificou os seus ficheiros pessoais guardados no computador e descobriu que se encontram bloqueados. No entanto, NÃO DEVE PAGAR para receber o código de desencriptação necessário para desbloquear os seus ficheiros.

Embora existam casos em que os utilizadores realmente receberam a chave de descodificação após enviarem o dinheiro, ninguém pode garantir que lhe aconteça o mesmo. Portanto, em vez de gastar o seu dinheiro desnecessariamente, instale um programa anti-malware fidedigno (pode selecionar um da nossa lista abaixo), elimine o CryptoLocker e tente recuperar os seus ficheiros com uma ferramenta de recuperação de dados.

Pergunta – Por favor, ajudem-me! Ontem durante a noite, os meus ficheiros foram bloqueados pelo vírus CryptoLocker, e recebo constantemente uma notificação que contém instruções para efetuar o pagamento. Sinto-me completamente desesperada, uma vez que não tenho possibilidades para pagar uma quantia tão elevada de dinheiro, embora algumas fotografias armazenadas no computador valham milhões para mim. Alguém me pode ajudar?!

Resposta – O ransomware CryptoLocker é uma infeção nefasta. Os seus criadores procuram ganhar dinheiro fácil e, frequentemente, atingem esse objetivo. Para si, assim como para qualquer outra vítima deste ransomware, queremos salientar que o pagamento não irá resolver o problema. Não existe qualquer garantia de que os dados serão verdadeiramente restaurados.

Para além disso, efetuar o pagamento pelo resgate não irá eliminar o ransomware. De forma a garantir a segurança do seu computador e restaurar os dados armazenados, recomendamos que instale um anti-malware poderoso e efetue uma análise completa ao sistema. Finalmente, deverá utilizar cópias de segurança ou um software de recuperação de dados para reverter a encriptação.

Pergunta – O CryptoLocker roubou os meus dados. No entanto, alguns ficheiros .doc, .pdf, e .jpg eram extremamente importantes para mim. Existe alguma forma de desencriptar pelo menos uma parte dos dados? Talvez exista uma maneira de resolver este problema manualmente?

Resposta – Lamentavelmente, não existe qualquer forma de remover o CryptoLocker manualmente. As únicas duas formas de recuperação de dados consistem na utilização de cópias de segurança, ou uma ferramenta fidedigna de recuperação de dados, como a Photorec ou R-Studio. Para além disso, para remover definitivamente a ameaça, atualize ou instale um anti-spyware robusto e efetue uma análise completa ao seus sistema.

Guia de remoção manual de CryptoLocker

Remoção manual de CryptoLocker ransomware

Para remover este ransomware no Modo de Segurança com Rede, siga os passos abaixo. Lembre-se que este ransomware é um vírus extremamente letal, que pode surgir em várias formas distintas. É provável que algumas destas versões tentem bloquear o seu software de segurança para impedir que remova a ameaça do sistema. Caso seja a sua situação, siga as nossas instruções, providenciadas abaixo, para ultrapassar este obstáculo.

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

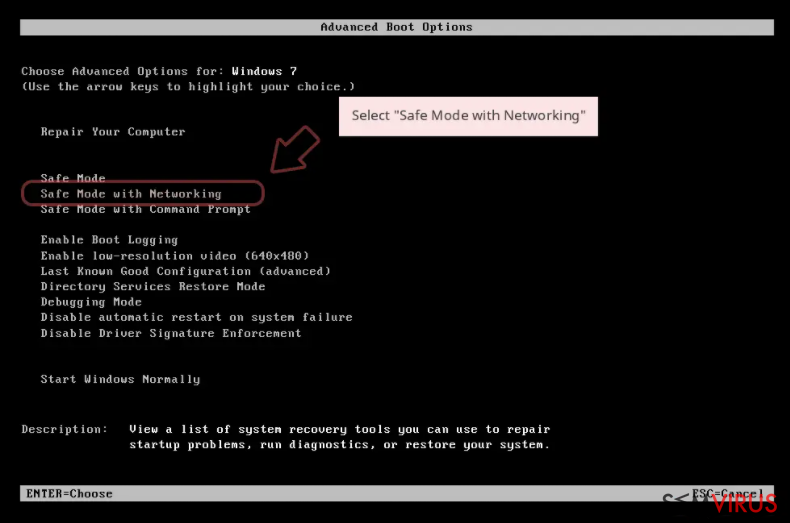

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

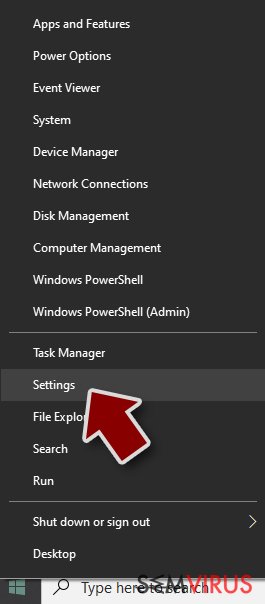

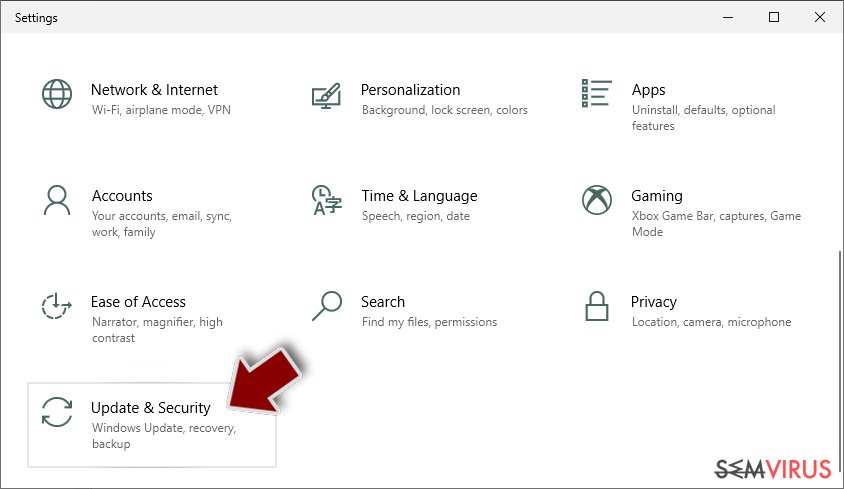

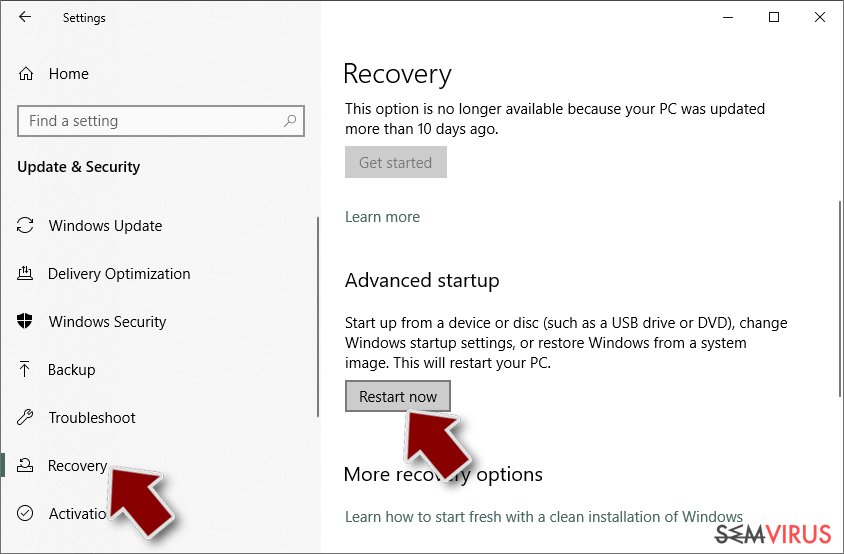

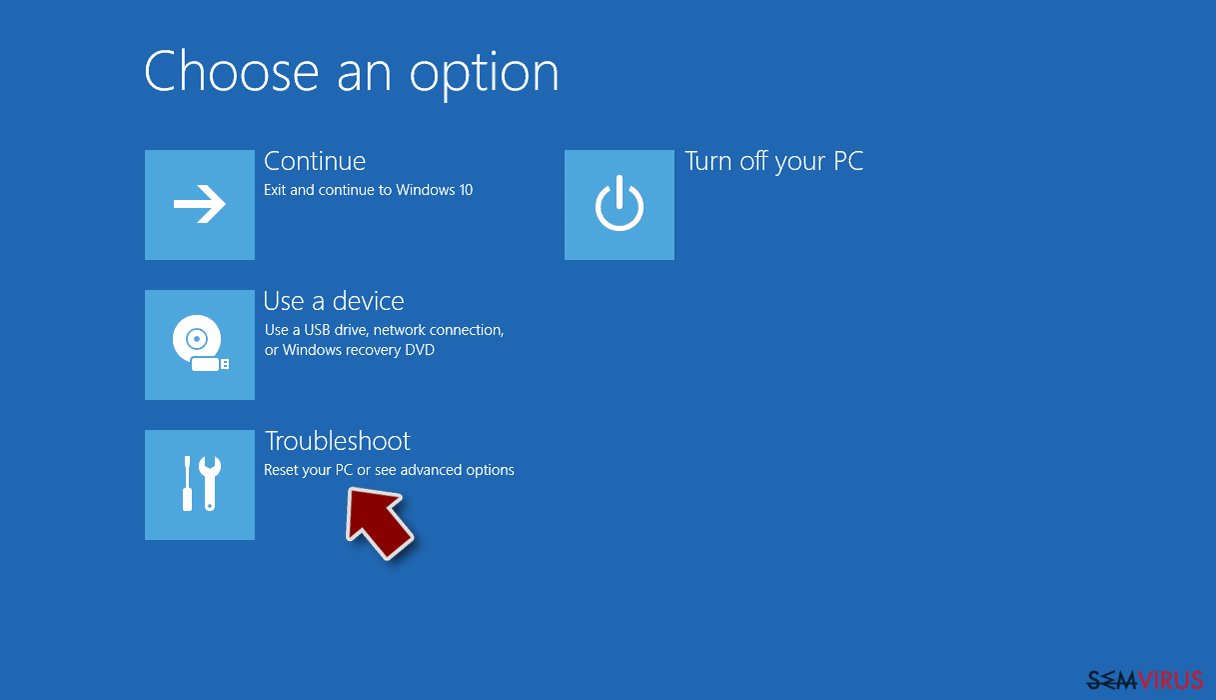

Windows 10 / Windows 8

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

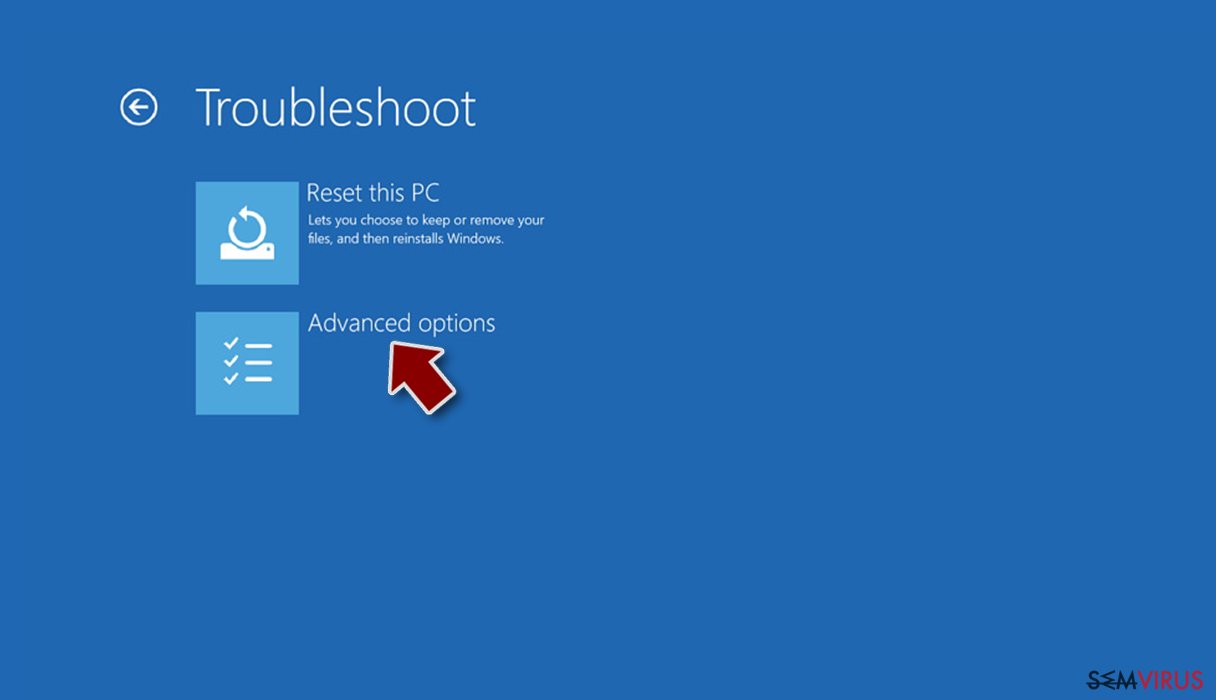

- Selecione Resolução de Problemas.

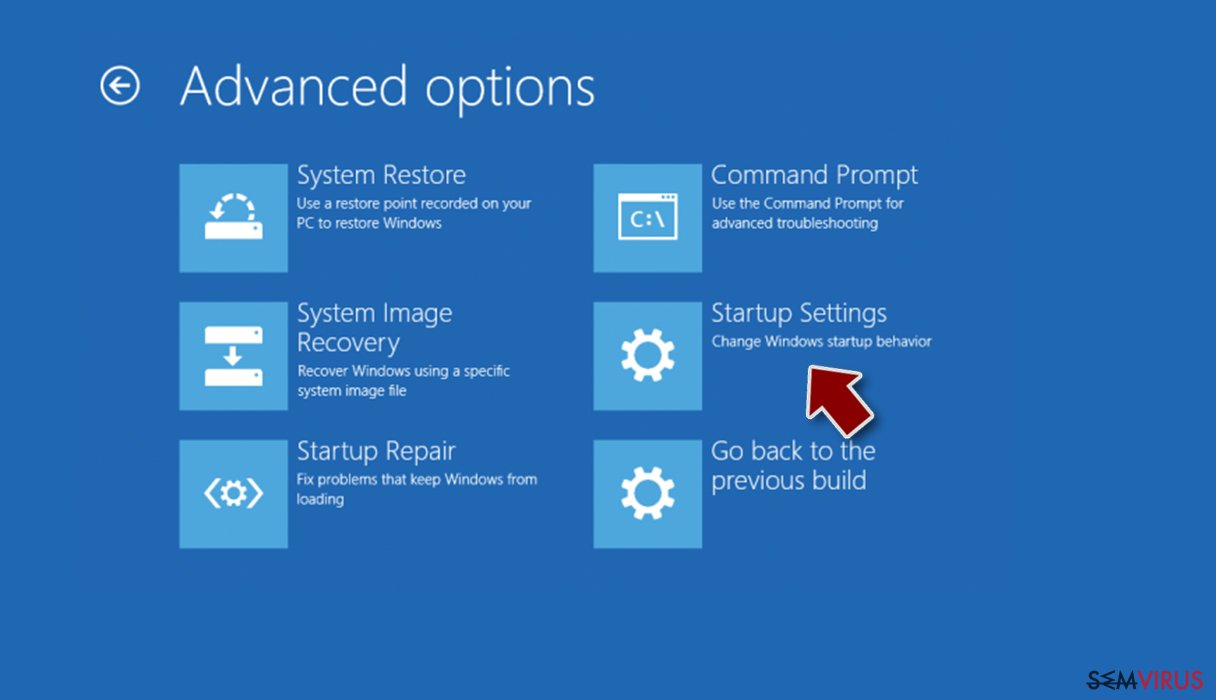

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

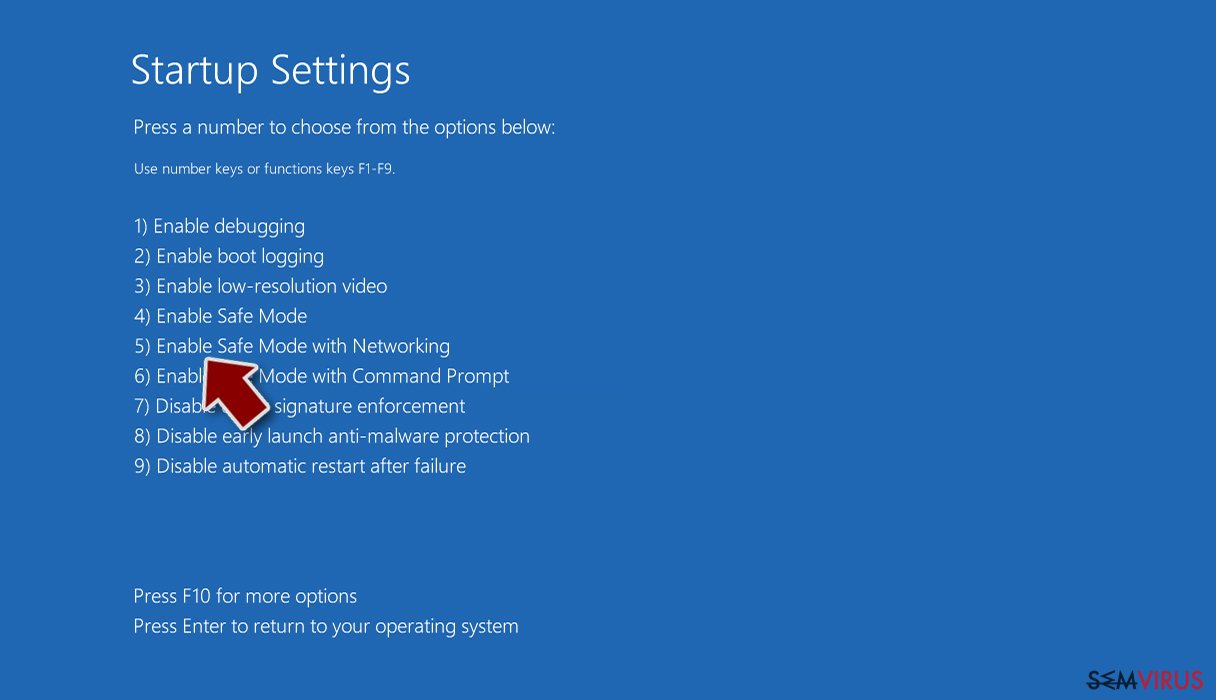

- Pressione em Reiniciar.

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

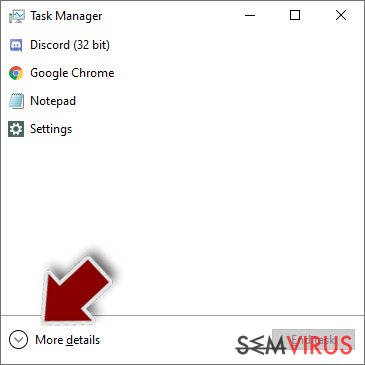

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

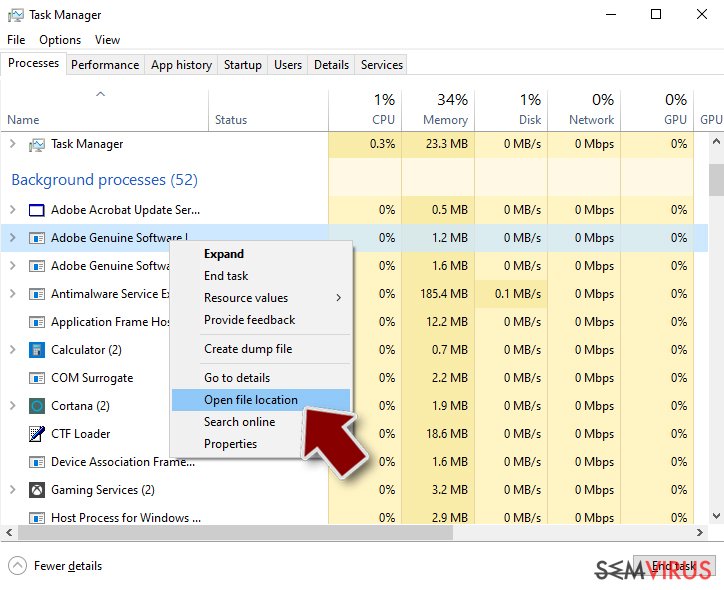

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

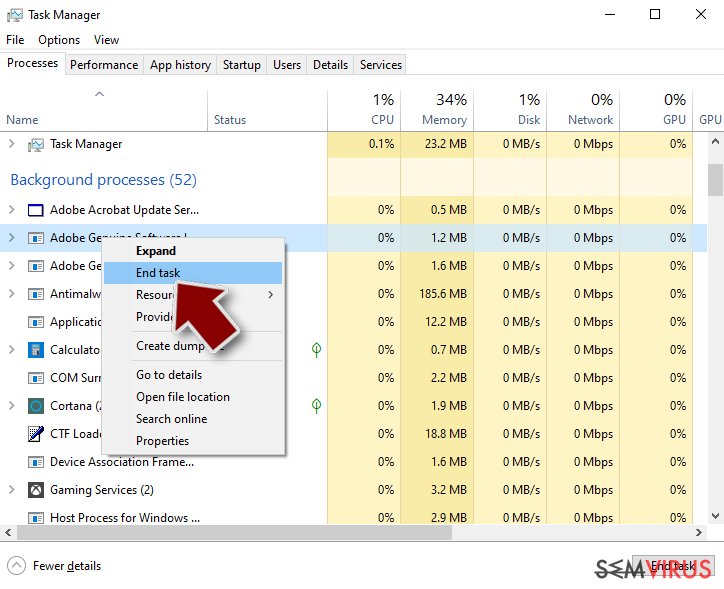

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

Passo 3. Verifique os programas de Arranque

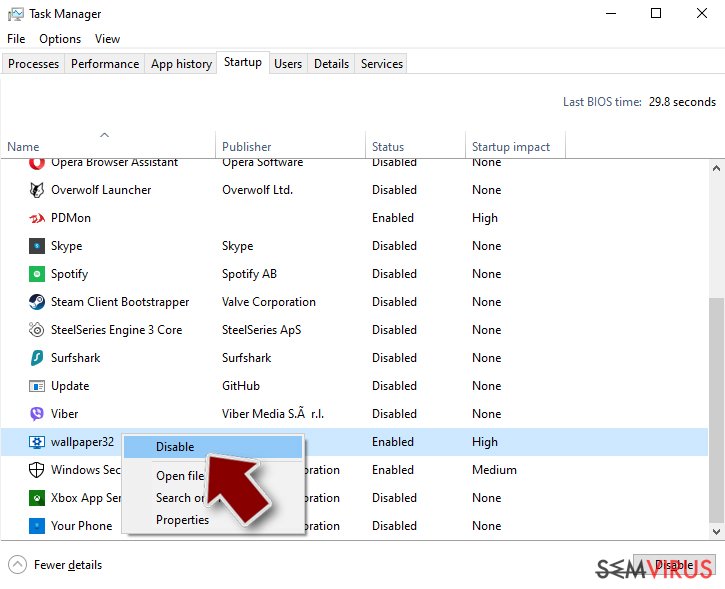

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

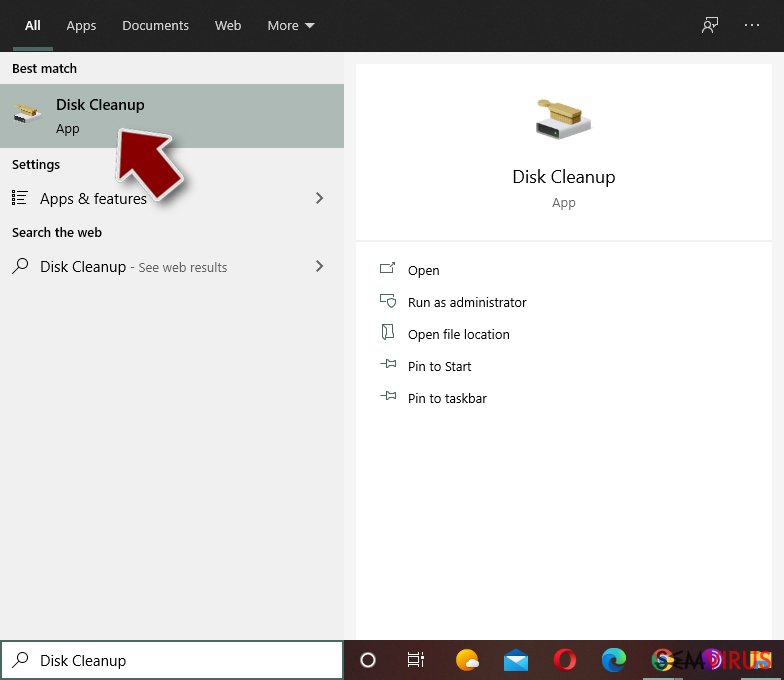

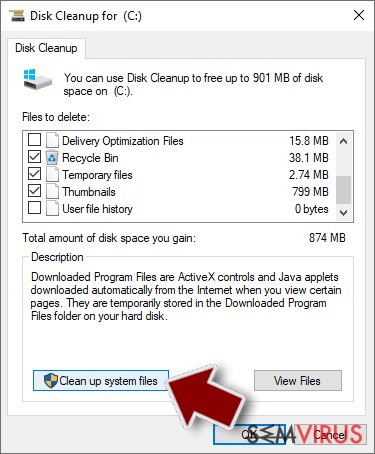

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover CryptoLocker usando System Restore

Para se livrar do CryptoLocker através do método de Restauro do Sistema, por favor utilize este guia. Relembramos que esta é uma ameaça bastante séria, que não desistirá sem dar luta. Portanto, poderá bloquear os seus antivírus e encerrar eficazmente qualquer tipo de software de segurança.

-

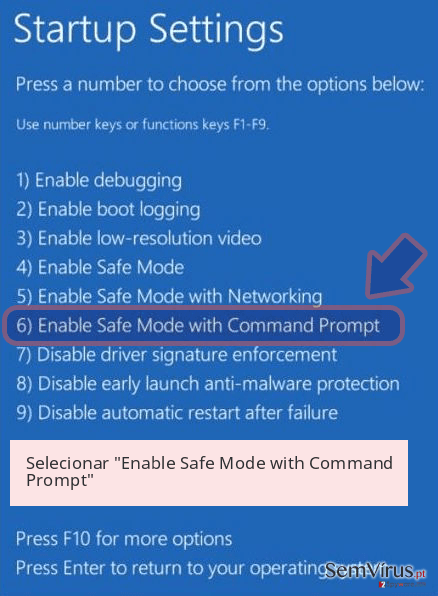

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

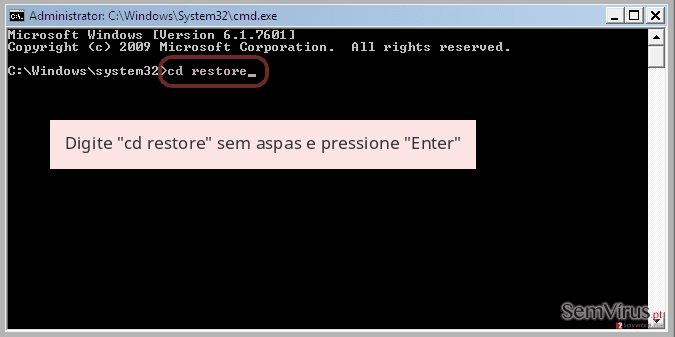

Passo 2: Restaurar os arquivos e configurações de sistema

-

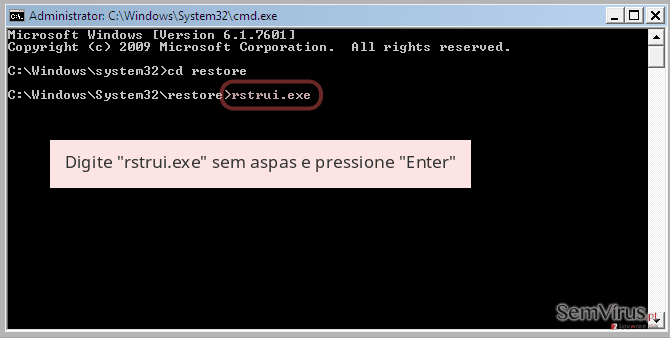

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

Agora digite rstrui.exe e pressione Enter novamente..

-

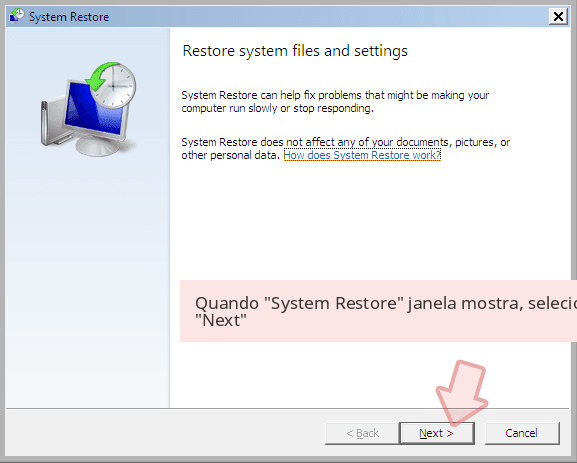

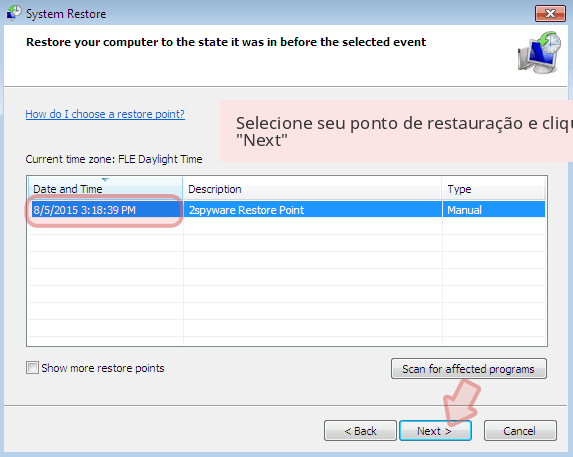

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de CryptoLocker. Após fazer isso, clique em Next.

-

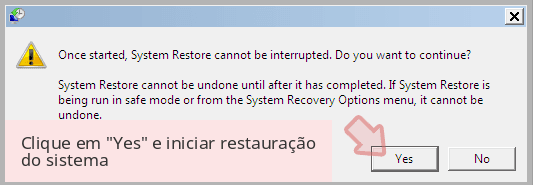

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Bonus: Recuperar os seus dados

O guia acima tem como objectivo remover CryptoLocker do seu computador. Para recuperar files encriptados, siga este guia preparado por semvirus.pt especialistas de segurançaEmbora seja possível recuperar os ficheiros encriptados pelo malware CryptoLocker ao pagar pelo resgate, recomendamos que esqueça essa opção ridícula. O software de desencriptação poderá nunca surgir, ser entregue em conjunto com ficheiros maliciosos adicionais, ou ser completamente inútil e não desbloquear os seus ficheiros. Adicionalmente, caso pague, apenas irá apoiar o “trabalho” dos criminosos e encorajá-los a distribuir este vírus com mais eficácia.

IMPORTANTE. Caso assuma que foi infetado pelo ransomware CryptoLocker, existe uma grande probabilidade de estar errado. A versão original do vírus foi detetado há vários anos atrás e já não se encontra em circulação. Caso a nota de resgate declare que foi infetado por um vírus específico, isso poderá ser mentira – alguns vírus fingem ser este ransomware destemido, apenas para assustar as suas vítimas. Para além disso, é possível descodificar algumas versões falsas deste malware.

Recomendamos que efetue uma análise completa ao seu sistema para descobrir o verdadeiro nome do vírus, ou envie-nos uma questão com o nome da nota de resgate, extensões adicionadas aos ficheiros encriptados, e possivelmente mais alguma informação sobre o conteúdo da nota de resgate. Também seria útil saber que tipo de imagem é definida pelo ransomware como fundo do seu ambiente de trabalho – todos estes dados ajudam-nos a identificar o vírus que atacou o seu PC. Alternativamente, pode conferir estas sugestões de recuperação de dados e selecionar o método mais conveniente para recuperar os seus ficheiros.

Se os seus ficheiros estão encriptados por CryptoLocker, pode usar diversos metodos para os recuperar

Utilize o Data Recovery Pro para recuperar os seus ficheiros

Vários programas prometem a recuperação dos seus ficheiros após serem eliminados, corrompidos ou danificados de qualquer forma. Recomendamos a utilização do Data Recovery Pro – poderá ajudá-lo a recuperar alguns ficheiros. As seguintes instruções servem para o ajudar a iniciar este programa e analisar o sistema para encontrar dados encriptados.

- Data Recovery Pro de descargas;

- Siga os passos do setup de Data Recovery e instale este programa no seu computador

- Execute e verifique o seu computador para encontrar os ficheiros encriptadas por CryptoLocker ransomware;

- Repare-os

Utilize o método de Versões Anteriores do Windows para recuperar ficheiros individuais

Caso os seus ficheiros pessoais tenham sido danificados por este ransomware implacável, tente salvar alguns ao tirar partido da funcionalidade de Versões Anteriores do Windows. Infelizmente, este método é apenas eficaz se a opção de Restauro do Sistema se encontrar ativada no sistema.

- Encontre o ficheiro encriptado que precisa e clique com o butão direito do rato para o reparar

- Selecione “Properties” e va para o separador “Previous versions”

- Aqui, verifique as copias disponiveis do ficheiro em “Folder versions”. Deve selecionar a versao que quer reparar e clique “Restore”.

Ferramentas de desencriptação do CryptoLocker

Caso o seu PC seja infetado por uma versão do CryptoLocker. experimente utilizar a ferramenta apropriada para descodificar os ficheiros. Abaixo providenciamos uma lista de ferramentas gratuitas de desencriptação, capazes de restaurar os seus dados:

- Ficheiros bloqueados e extensão _crypt0 adicionada? Utilize esta ferramenta de desencriptação para o ransomware Crypt0.

- Ficheiros encriptados, com a extensão .CryptoTorLocker2015!? Faça o download do desencriptador CrypTorLocker2015 aqui.

- O ransomware PCLock não anexa quaisquer extensões específicas, mas a sua presença é facilmente detetada com um software anti-malware. Os ficheiros podem ser desbloqueados com o PCLock Decrypter.

Infelizmente, estas são as únicas versões do vírus que podem ser desencriptadas. Caso surjam mais versões decifráveis, atualizaremos esta publicação.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de CryptoLocker e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.