Removendo o TrustedInstaller (Guia de remoção de vírus) - Out 2018 actualização

Guia de remoção de TrustedInstaller

O que é TrustedInstaller?

O TrustedInstaller é um malware que substitui um processo legítimo do Windows

O TrustedInstaller é um tipo de malware que se esconde sob o nome da conta de utilizador inata do Windows. É capaz de colocar o computador numa situação bastante vulnerável a outros tipos severos de infeção, assim como de comprometer o seu desempenho ao abrandar e criar erros em software instalado. Uma vez que este tipo de vírus consegue evitar a deteção, algumas vítimas poderão manter um computador infetado por um período alargado de tempo, o que poderá infligir uma quantidade assombrosa de danos no sistema.

| Resumo | |

| Nome | TrustedInstaller |

| Tipo | Malware |

| Executável | TrustedInstaller.exe |

| Potencial de perigo | Médio. Especialmente perigoso caso não seja detetado imediatamente |

| Distribuição | Websites infetados ou hackeados, anexos maliciosos, e-mails de spam, etc. |

| Sintomas | Utilização excessiva do CPU, abrandamento no desempenho do sistema operativo, encerramentos inesperados |

| Eliminação | Utilize um software de segurança como o FortectIntego ou SpyHunter 5Combo Cleaner |

Originalmente, o TrustedInstaller.exe é uma conta de utilizador inata em todas versões do Windows (iniciando no Windows Vista). Normalmente, os utilizadores nem notarão a sua presença. No entanto, caso algum malware substitua o ficheiro mencionado, isto poderá resultar em vários problemas. Porém, é possível que veja esta mensagem quando tenta editar/eliminar/instalar/desinstalar determinadas pastas ou ficheiros no seu sistema operativo:

Necessita da Permissão do TrustedInstaller

Isto acontece porque a conta de utilizador inata encontra-se em controlo de todos os seus ficheiros (mesmo que utilize privilégios de Administrador), e irá ignorar as suas decisões. O principal objetivo do TrustedInstaller é controlar a capacidade do utilizador interagir com as mais recentes atualizações do Windows, ficheiros do sistema, e outros programas essenciais. Embora consiga ser ocasionalmente incómodo, é uma característica útil para pessoas sem conhecimentos básicos de informática, uma vez que irá prevenir a eliminação ou danos nos ficheiros do sistema.

A forma mais fácil de identificar se o processo em execução é de facto malicioso é verificar a utilização atual do CPU. Se o TrustedInstaller se encontrar a utilizar quantidades elevadas de recursos do seu computador, isso indica que o seu sistema poderá estar em risco. De qualquer forma, é possível que repare no abrandamento substancial do seu computador, demorando mais para abrir programas ou encerrando-os inesperadamente.

Para além disso, este perigoso malware TrustedInstaller pode recolher informações pessoalmente identificáveis, incluindo:

- nomes;

- endereços de e-mail;

- moradas de residência;

- credenciais.

Normalmente, isto acontece quando o utilizador inexperiente submete credenciais de login e palavras-passe na janela pop-up fictícia.

Desta forma, sugerimos que remova imediatamente o TrustedInstaller se não pretender sofrer de perdas financeiras. Poderá remover esta ameaça com a ajuda das instruções providenciadas abaixo. No entanto, solicitamos que as siga cuidadosamente, de modo a não danificar o sistema do seu computador.

Adicionalmente, tenha cuidado com o facto do vírus TrustedInstaller conseguir facilitar a entrada de outras ameaças cibernéticas perigosas através de backdoors. Da mesma forma, para solucionar os problemas no seu PC, necessitará de remover todos os componentes maliciosos. Este procedimento requer competências específicas de informática, e poderá ser bastante desafiante para um utilizador normal.

Adicionalmente, tenha cuidado com o facto do vírus TrustedInstaller conseguir facilitar a entrada de outras ameaças cibernéticas perigosas através de backdoors. Da mesma forma, para solucionar os problemas no seu PC, necessitará de remover todos os componentes maliciosos. Este procedimento requer competências específicas de informática, e poderá ser bastante desafiante para um utilizador normal.

Portanto, utilize o FortectIntego para remover o TrustedInstaller por si. Este identificará facilmente o malware e irá ajudar a proteção do seu sistema no futuro. No entanto, sinta-se livre para utilizar qualquer outra ferramenta anti-malware, desde que seja suficientemente potente para lidar com este tipo de vírus.

O malware é disseminado através de mensagens infetadas ou websites controlados por hackers

De acordo com os especialistas da DieViren.de, um vasto número de programas é introduzido nos sistemas computacionais através de e-mails de spam, cujos contêm o malware. Estes podem ser disfarçados sob a forma de faturas ou recibos de empresas populares ou até entidades governamentais. Dito isto, imensas pessoas inocentes são enganadas e instalam manualmente os vírus sem conhecimento.

Pode acontecer quando abre um anexo num e-mail de spam. Note que normalmente, a própria mensagem incentiva os utilizadores a abrirem os ficheiros anexados para receberem informações adicionais. Infelizmente, o anexo descarrega o malware assim que a pessoa o abre. Portanto, nunca deverá abrir e-mails que causem qualquer vestígio de suspeita.

Adicionalmente, também é possível que descarregue o programa malicioso inconscientemente, através de websites controlados por hackers. Tipicamente, o utilizador é redirecionado para a página maliciosa ao clicar num anúncio providenciado pelo malware. Uma vez que são especificamente criados para parecem legítimos, é difícil determinar as suas origens. Por isso, continua a ser uma das formas mais populares de injetar malware.

Sugerimos que proteja o seu sistema ao evitar quaisquer downloads ilegais, conteúdo publicitário e e-mails suspeitos. Se monitorizar atentamente a sua atividade online e utilizar uma ferramenta antivírus robusta, deverá conseguir prevenir a entrada de malware no seu sistema.

Remova o vírus TrustedInstaller automaticamente

Gostaríamos de o alertar para não tentar remover o vírus TrustedInstaller manualmente e sem qualquer assistência. Este programa malicioso é perigoso e poderá danificar permanentemente o seu computador. No entanto, poderá utilizar um software anti-malware poderoso para eliminar o vírus por si.

Descarregue o FortectIntego, SpyHunter 5Combo Cleaner, ou Malwarebytes e efetue uma análise completa ao sistema. O programa de segurança identificará o malware e quaisquer outras ameaças potencialmente perigosas no seu computador, e procederá à sua eliminação.

No entanto, a eliminação do TrustedInstaller poderá requerer o reinício do computador no Modo de Segurança. Caso não saiba como executar este passo, por favor verifique as instruções abaixo.

Guia de remoção manual de TrustedInstaller

Remoção manual de TrustedInstaller ransomware

Primeiro, necessitará de desativar o malware, uma vez que este poderá proibi-lo de instalar software de segurança. Para isso, reinicie o seu computador e aceda ao Modo de Segurança com Rede:

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

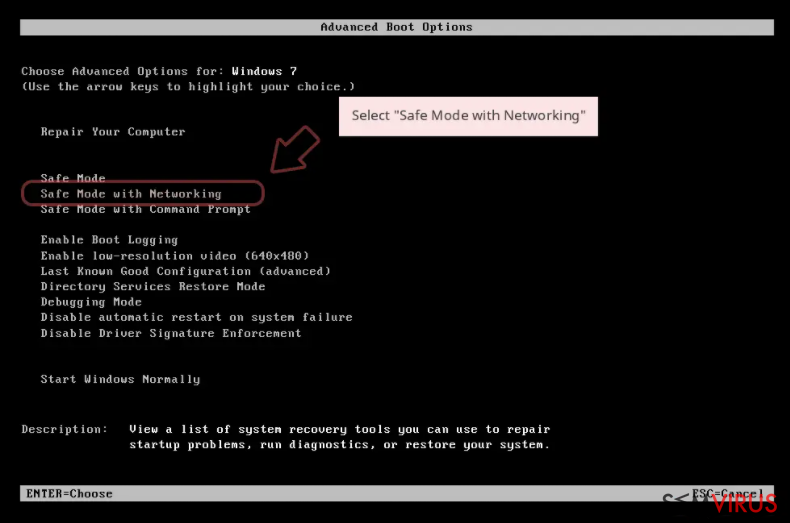

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

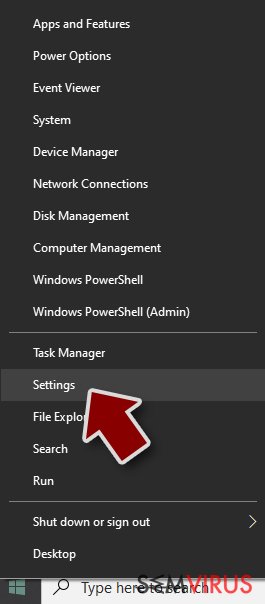

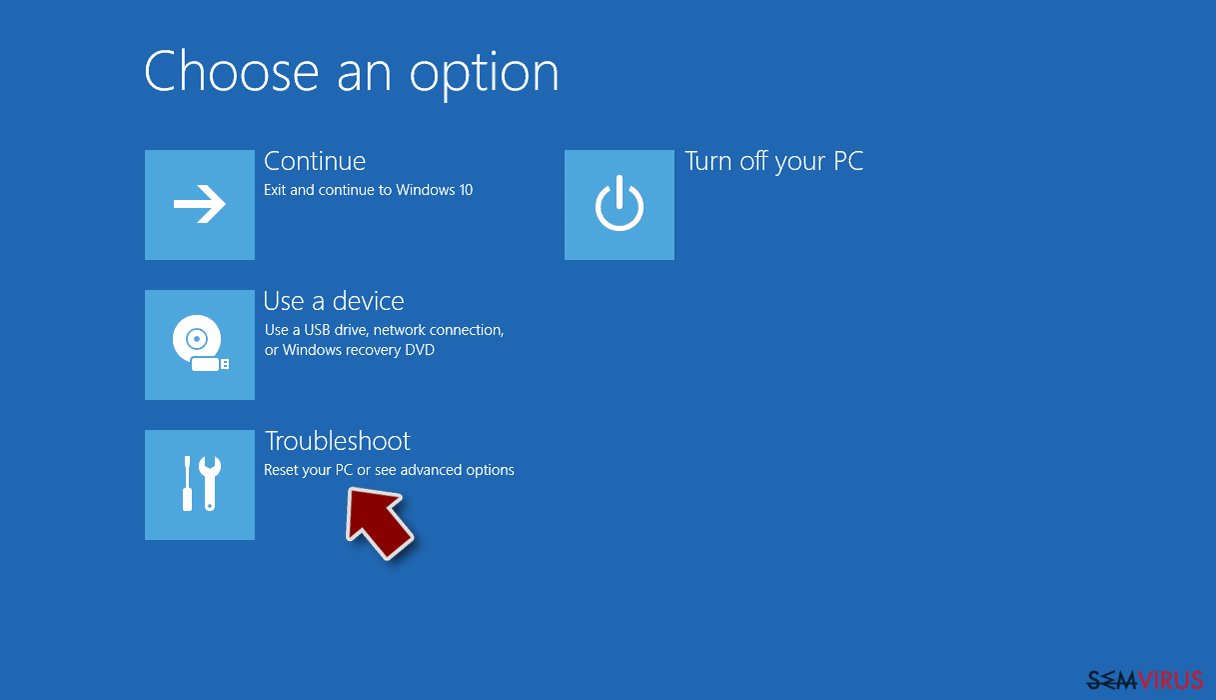

Windows 10 / Windows 8

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

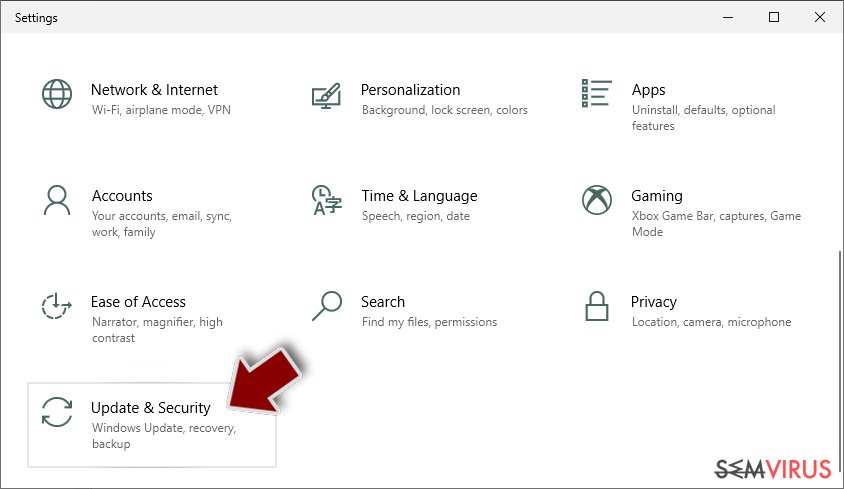

- Selecione Atualizações e Segurança.

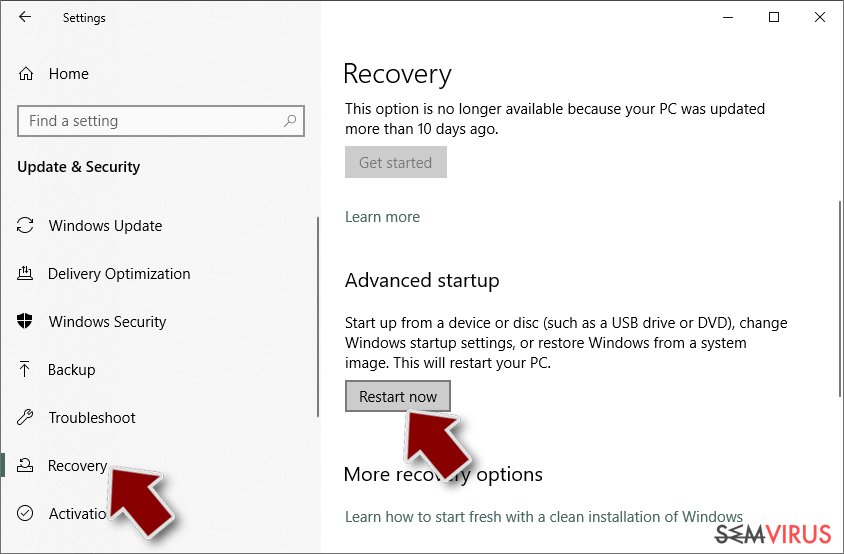

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

- Selecione Resolução de Problemas.

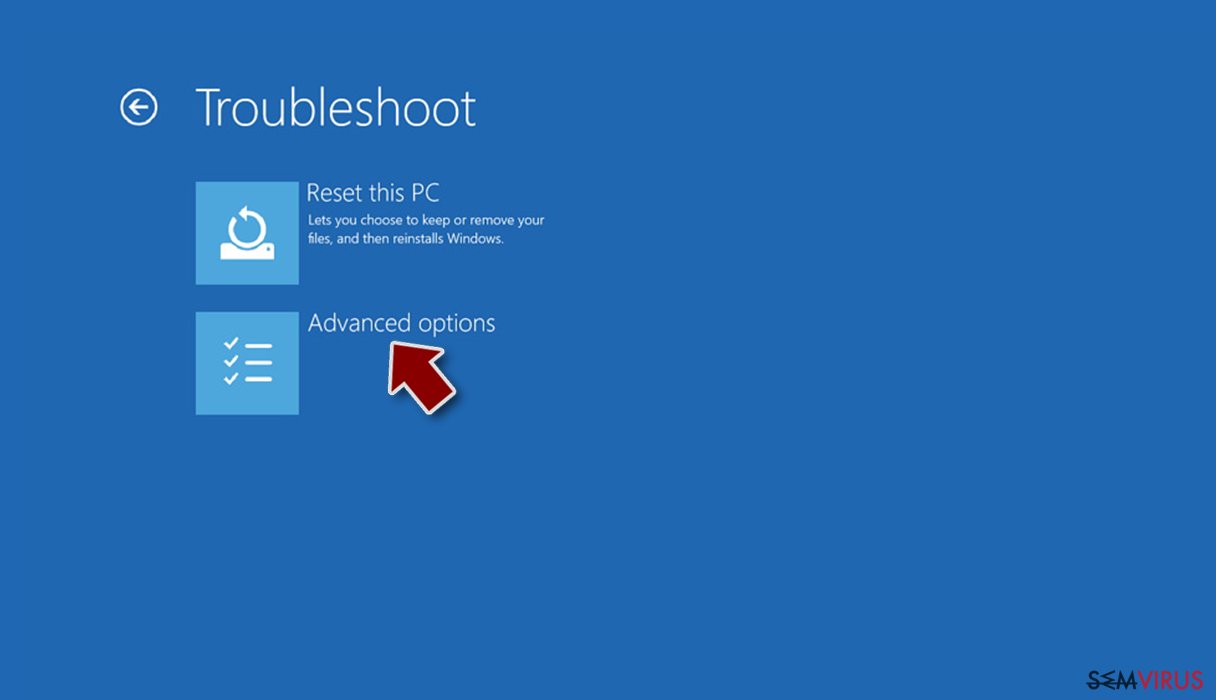

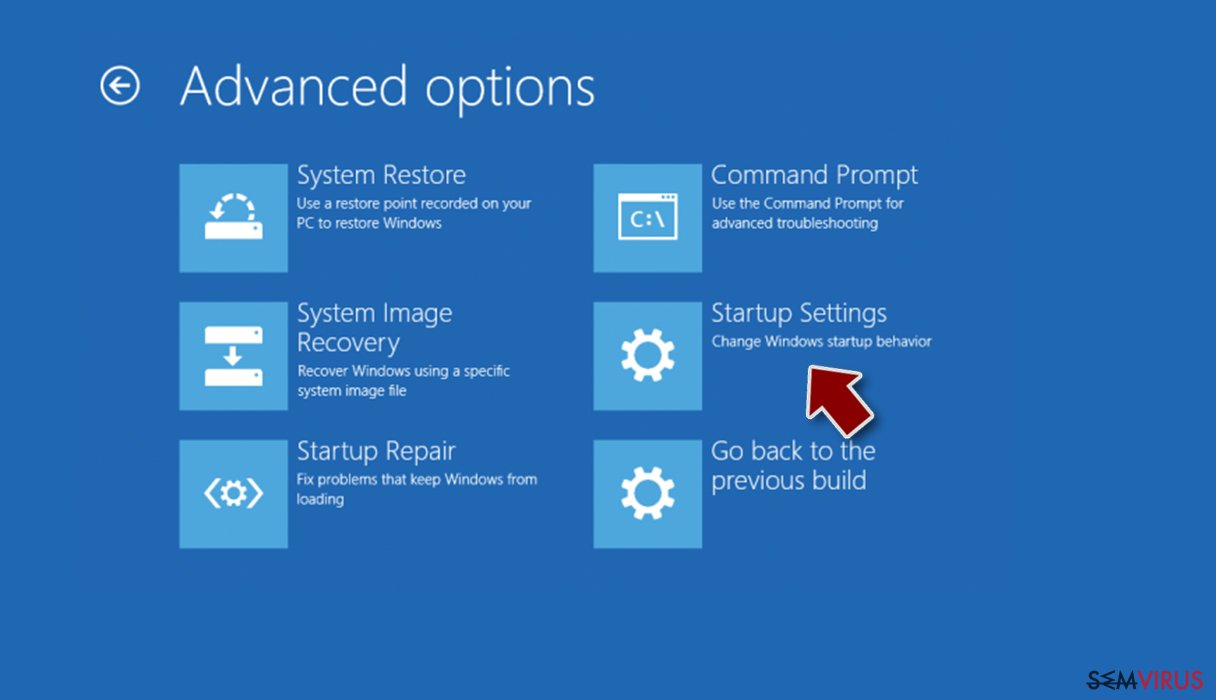

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

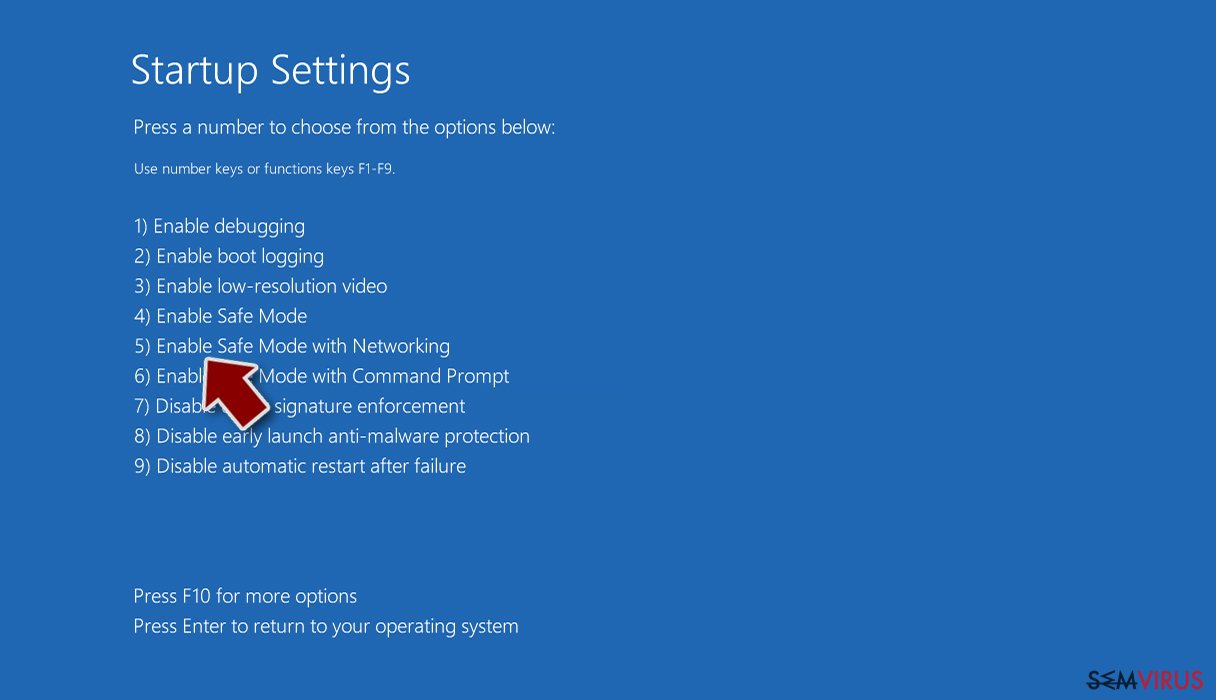

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

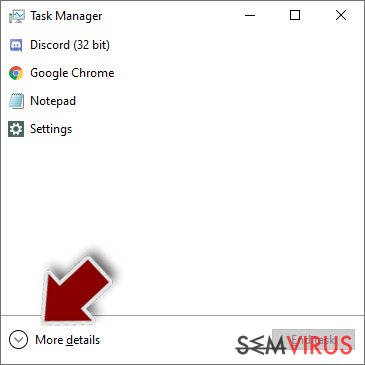

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

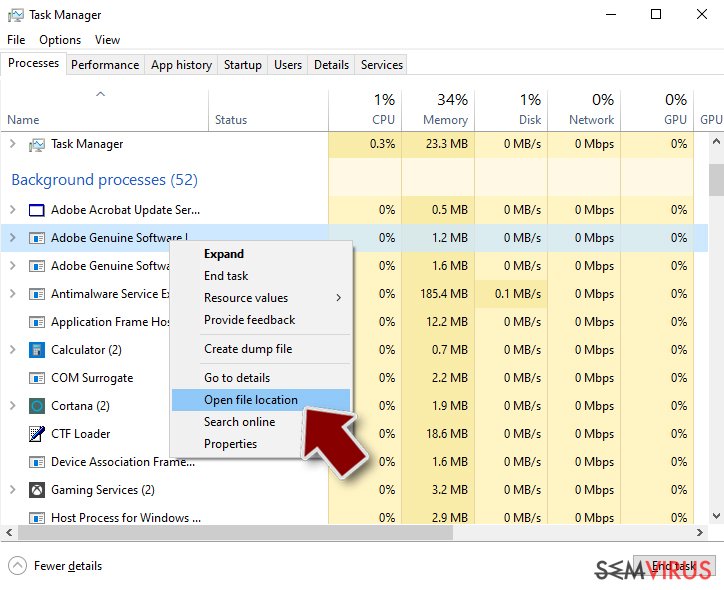

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

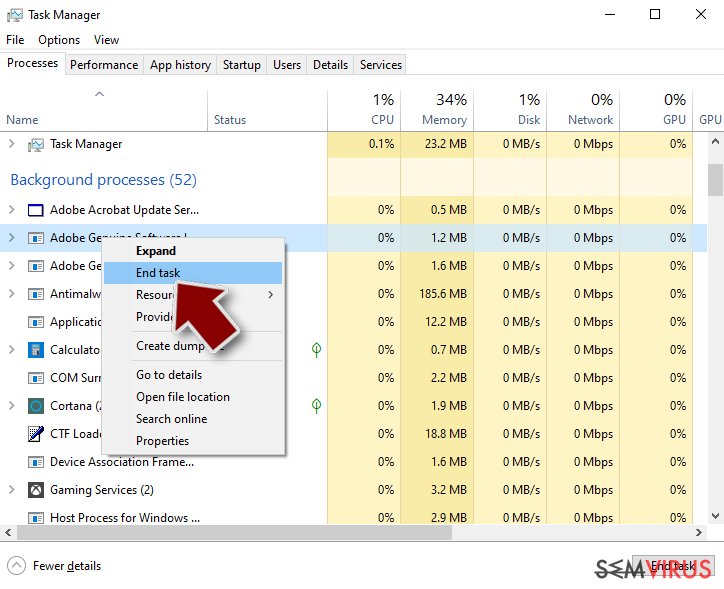

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

Passo 3. Verifique os programas de Arranque

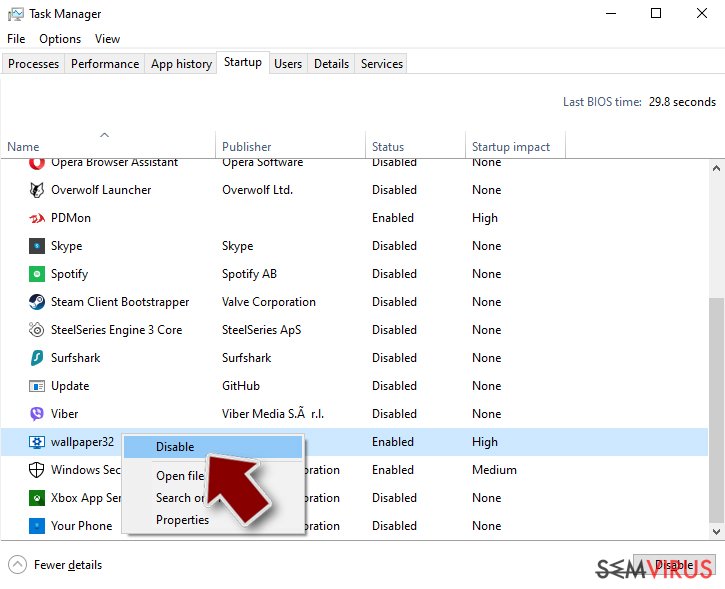

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

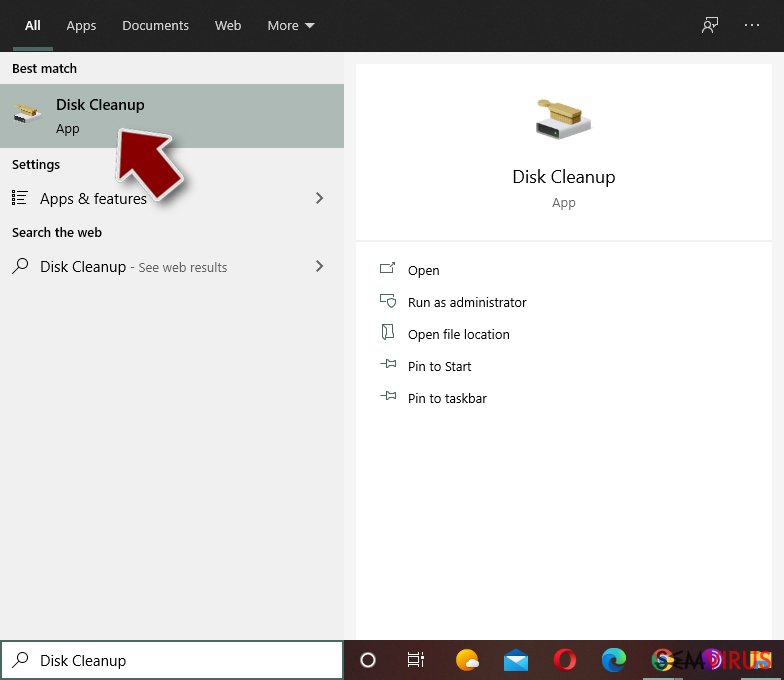

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

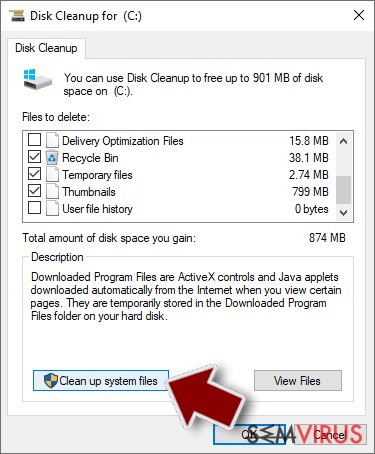

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover TrustedInstaller usando System Restore

Caso ainda não consiga obter a ferramenta antivírus, tente este método para iniciar o seu sistema no Modo de Segurança:

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

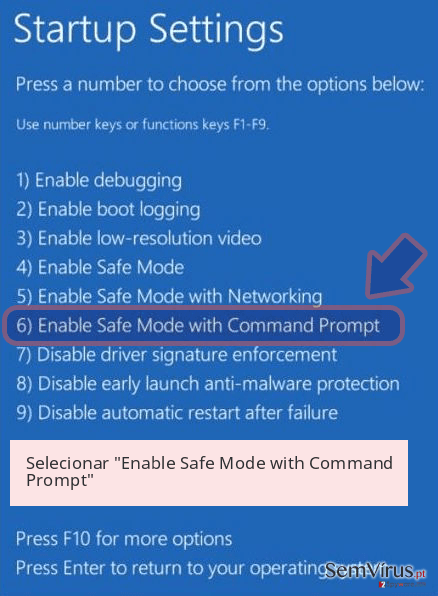

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

Passo 2: Restaurar os arquivos e configurações de sistema

-

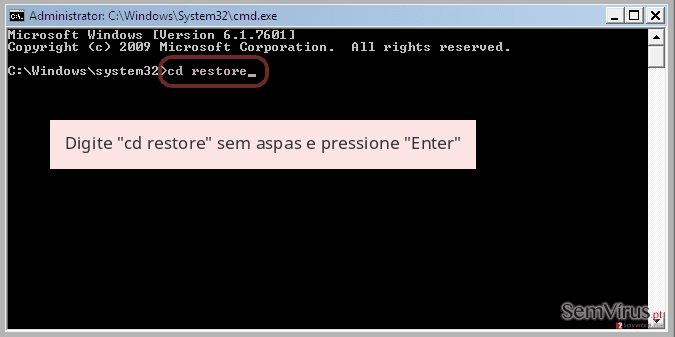

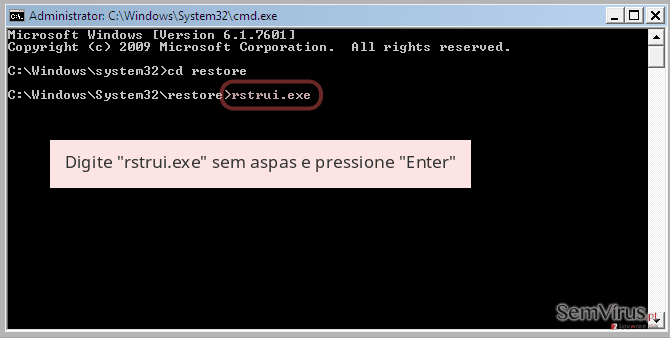

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

Agora digite rstrui.exe e pressione Enter novamente..

-

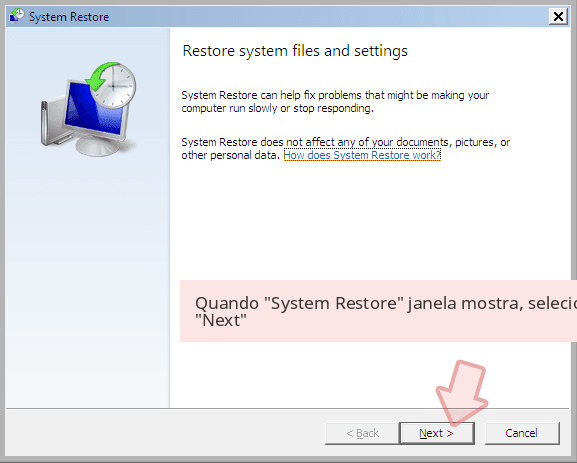

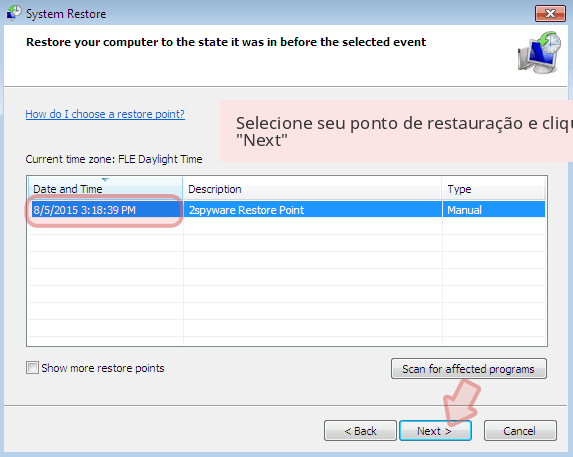

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de TrustedInstaller. Após fazer isso, clique em Next.

-

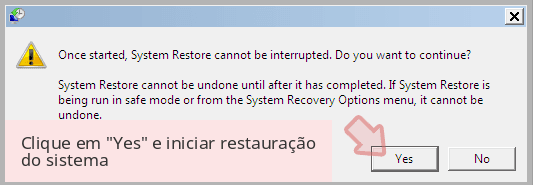

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de TrustedInstaller e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Não permita que o governo o espie

O governo possui imensas questões relativamente ao acompanhamento dos dados dos utilizadores e espionagem de cidadãos, logo deveria considerar este assunto e aprender mais acerca das práticas de recolha de informação duvidosa práticas. Evite qualquer monitorização ou espionagem indesejada do governo ao permanecer anónimo na Internet.

É possível selecionar uma localização diferente quando se encontra online e aceder a qualquer material desejado sem restrições de conteúdo em particular. Consegue desfrutar facilmente da ligação à Internet sem quaisquer riscos de ser invadido através da utilização do Private Internet Access VPN.

Controle a informação que é pode ser acedida pelo governo e qualquer outra entidade indesejada e navegue online sem correr o risco de ser vigiado. Mesmo que não esteja envolvido em atividades ilegais ou confie na sua seleção de serviços e plataformas, seja desconfiado para a sua própria segurança e adote medidas de precaução através da utilização do serviço de VPN.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.