Remover Cerber v4.0 vírus (Instruções de remoção) - Nov 2016 actualização

Guia de remoção de virus Cerber v4.0

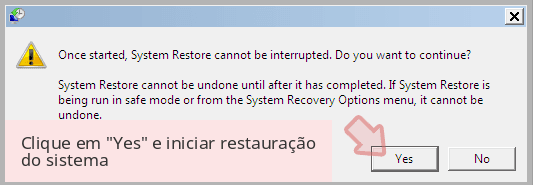

O que é Vírus ransomware Cerber v4.0?

Vírus Cerber 4.0. O que há de novo?

O vírus Cerber 4.0 (também conhecido como Cerber v4.0) juntou-se à comunidade RaaS (ransomware-as-a-service) a meio de Outubro de 2016. Juntamente com o Janus Cybercrime (uma combinação dos vírus Mischa e Petya) e do Stampado, esta nova versão da família do vírus Cerber pode ser atualmente encontrado na dark web, esperando pelos novos parceiros de crime. Se ainda não ouviu falar sobre a estratégia ransomware-as-a-service strategy, deverá saber que é uma tendência crescente entre os criadores de malware, que lhes permite ganhar ainda mais lucro ilegal tornando as suas criações em negócios afiliados. O modelo mais comum que os programadores de ransomware empregam garantem-lhes 20% da receita recolhida pelos distribuidores de software. Atualmente, a distribuição do malware Cerber v4.0 parece originar de três principais campanhas de malvertising:

- A primeira e mais importante das três é a Magnitude. Este conjunto de exploração tem propagado o Cerber desde o início e continua a fazê-lo com a última versão. Parece ter sido desenvolvido pelos hackers do Magnitude especificamente para propagar este vírus.

- O segundo grupo de hackers que avançou para a distribuição deste ransomware dá-se pelo nome de PseudoDarkleech. Ao contrário do Magnitude, estes ciber-criminosos dedicam-se a outros vírus ransomware, como o CrypMIC e CryptXXX. No entanto, ajustaram algumas coisas para o Cerber 4.0 e, ao invés de utilizar o kit de exploração Neutrino, usam atualmente o RIG para infiltrar o vírus no computador.

- Embora o PseudoDarkleech tenha parado de usar o Neutrino, este kit de exploração está ainda ativo e continua a assistir ransomware a encontrar uma entrada nos computadores das vítimas.

Esta propagação do ransomware é realmente preocupante e deverá encorajar-nos a todos a verificar se a nossa informação pessoal importante está realmente segura. Claro que pode simplesmente prosseguir a remoção do Cerber 4 com um software antivírus bem reputado como o FortectIntego e o seu computador ficará como novo, mas o mesmo não poderá ser feito com os ficheiros. O complexo algoritmo de encriptação que este vírus tem usado no Cerber 2.0 e Cerber 3.0 permanece indecifrável, e a única forma de proteger a sua informação é mantendo cópias de segurança.

É também importante notar que embora as versões anteriores do vírus terem manifestado pequenas mudanças, esta nova variante foi significativamente melhorada. Os criadores do vírus alegam que o programa está agora melhor a evitar monitorização de atividade e programas anti-malware. Contém também um algoritmo de encriptação atualizado que adiciona extensões de ficheiro aleatórias ao invés do anteriormente utilizado .CERBER3. Ainda mais tipos de ficheiros foram adicionados à lista de alvos. Mesmo que seja agora ainda mais difícil detetar e remover o ransomware Cerber v4.0 do dispositivo infetado, é completamente necessário para o bem da saúde do computador e segurança de futuros ficheiros.

Que estratégias de defesa podem ajudar a evitar este ransomware?

Antes de saltarmos para as estratégias de prevenção do Cerber v4.0, devemos apresentar primeiro dois canais principais pelos quais normalmente viaja: campanhas de spam malicioso e malvertising. O spam sempre foi uma técnica popular de entregar software potencialmente perigoso ou atalhos maliciosos diretamente para o computador do utilizador. As campanhas de spam estavam no auge em 2010 e tinham vindo a diminuir desde então, mas em 2016 dispararam mais uma vez. Poderá estar relacionado com o aumento da popularidade do ransomware? É altamente provável. Enviar ransowmare por e-mail provou ser uma técnica eficaz, pelo que não há razão para que os criadores de malware não a utilizarem para os seus propósitos. Além disso, tem de aprender como reconhecer e-mails potencialmente infetados e evitar abri-los. Normalmente, estes e-mails são enviados por remetentes desconhecidos e apressam-no a descarregar os anexos adicionados. Seja muito cuidadoso ao abrir e-mails recebidos de instituições governamentais pois os hackers poderão trabalhar sob o seu nome.

O malvertising é outra técnica ativamente explorada por programadores de ransomware. Anúncios maliciosos, pop-ups de atualizações falsas de software e ganhos de lotaria são apenas uma pequena parte do conteúdo online fraudulento que pode ser usado para distribuir malware pela web. Os utilizadores que cedem à tentação e clicam nestas ofertas simplesmente permitem ao malware instalar-se nos seus computadores. Portanto como saber que anúncios podem ser perigosos e quais são seguros para interagir? Na realidade, é muito difícil distinguir os dois, portanto a única forma de diminuir o risco de tropeçar num anúncio infecioso é verificando regularmente o seu PC e procurar adware infecioso procurando infeções adware e evitando domínios desconhecidos.

Informações importantes sobre a remoção do Cerber v4.0:

Se já está nesta parte do artigo, é provável que esteja à procura de dicas de eliminação do Cerber v4.0. Tendo em mente a seriedade deste vírus, não deverá perder tempo e proceder com a remoção imediatamente. Uma vez que a última versão do Cerber foi especialmente melhorada na área de defesa de antivírus, a sua ferramenta de combate ao vírus poderá ter problemas a detectar e eliminá-lo. Portanto, antes da remoção do Cerber v4.0, sugerimos que siga as instruções providenciadas no final deste artigo. Quando terminar a descontaminação do vírus, deverá iniciar o scan completo do sistema e remover o Cerber v4.0 de vez.

Guia de remoção manual de virus Cerber v4.0

Remoção manual de Cerber v4.0 ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

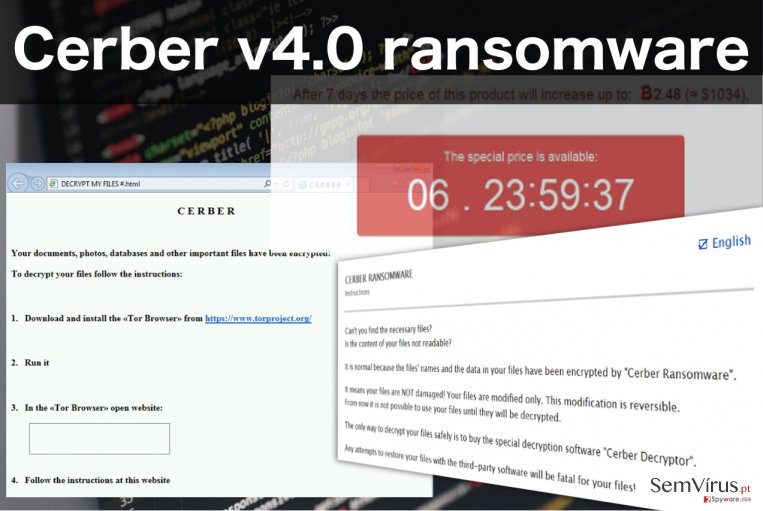

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

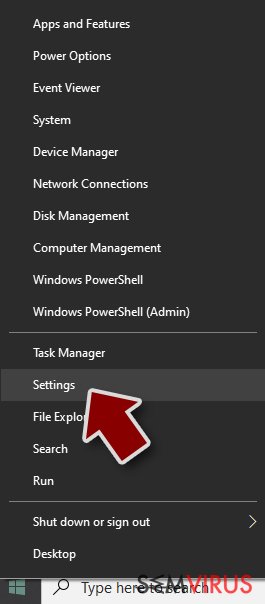

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

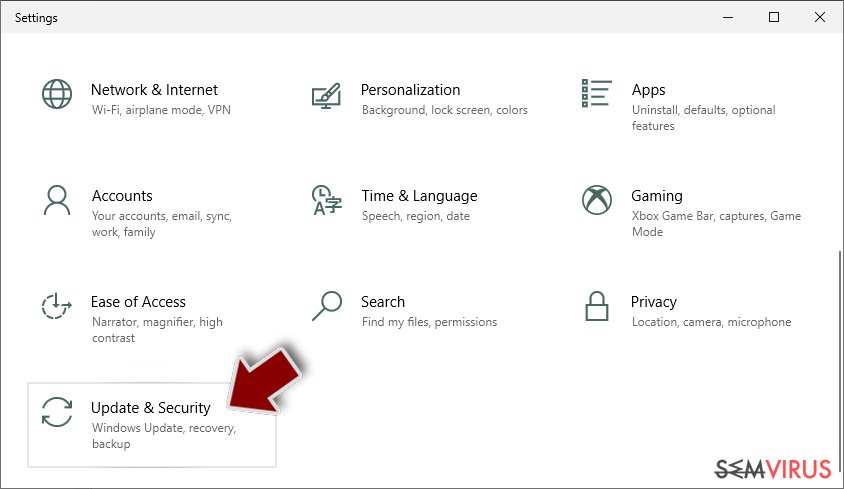

- Selecione Atualizações e Segurança.

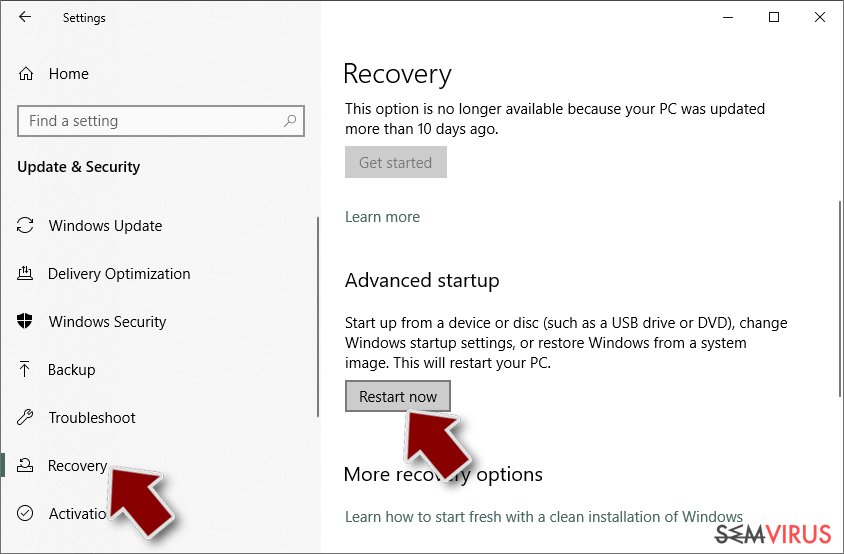

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

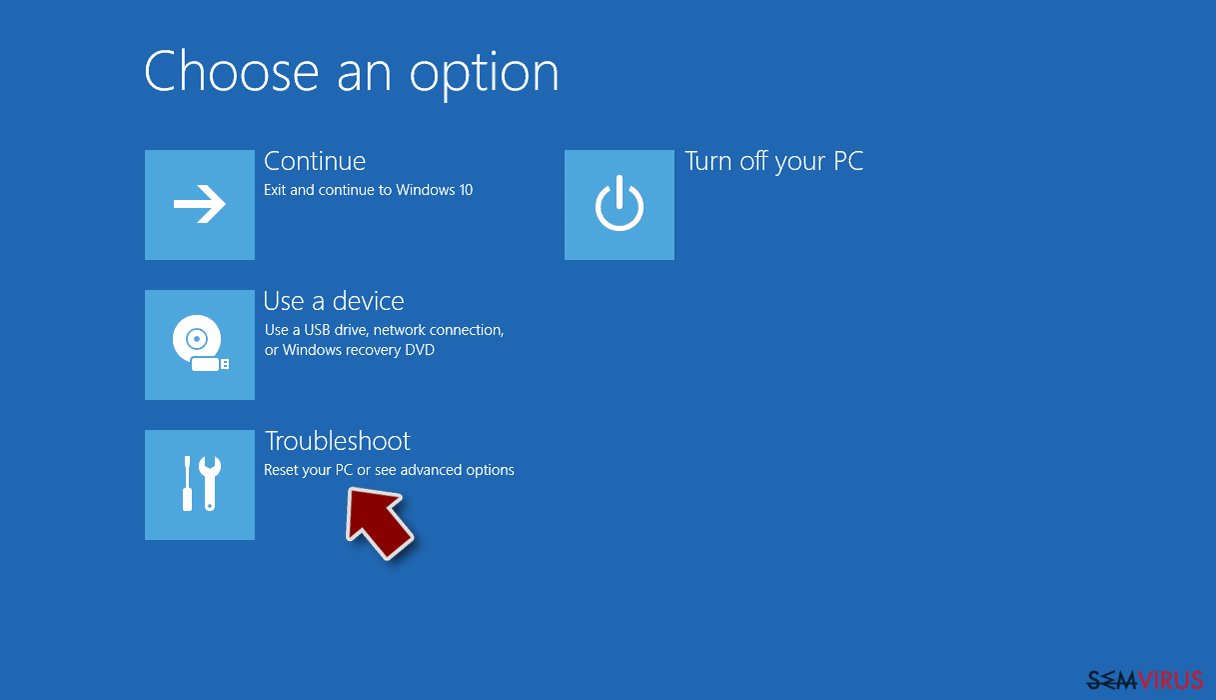

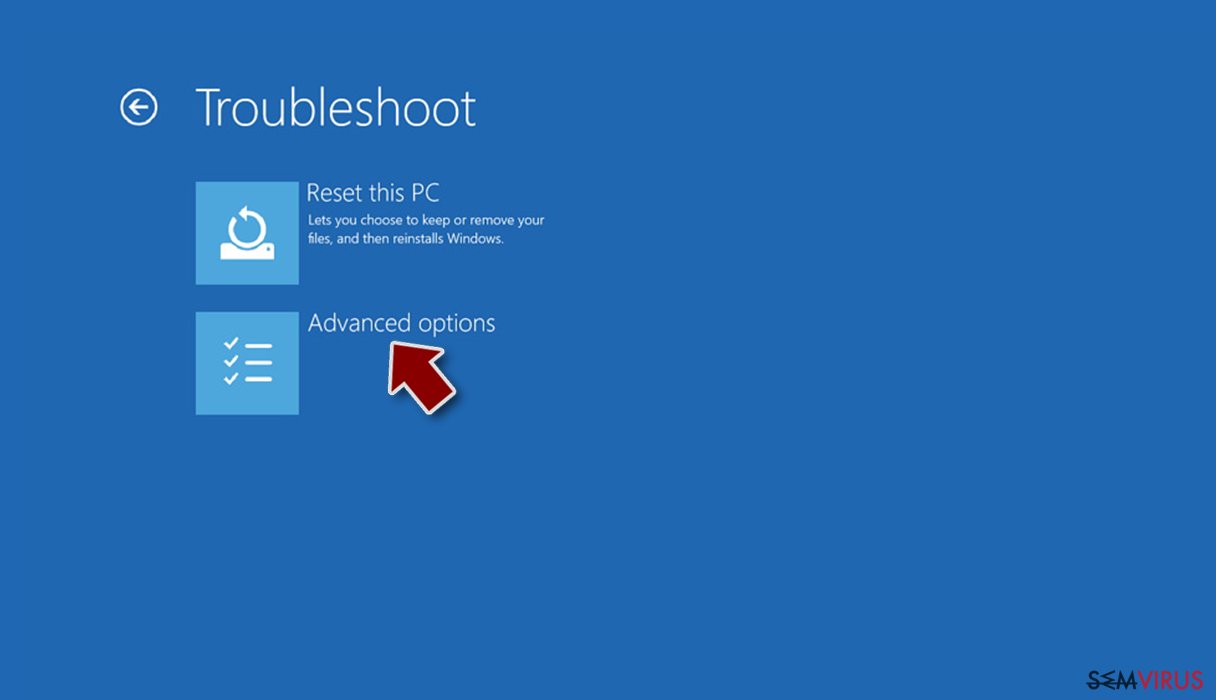

- Selecione Resolução de Problemas.

- Aceda a Opções Avançadas.

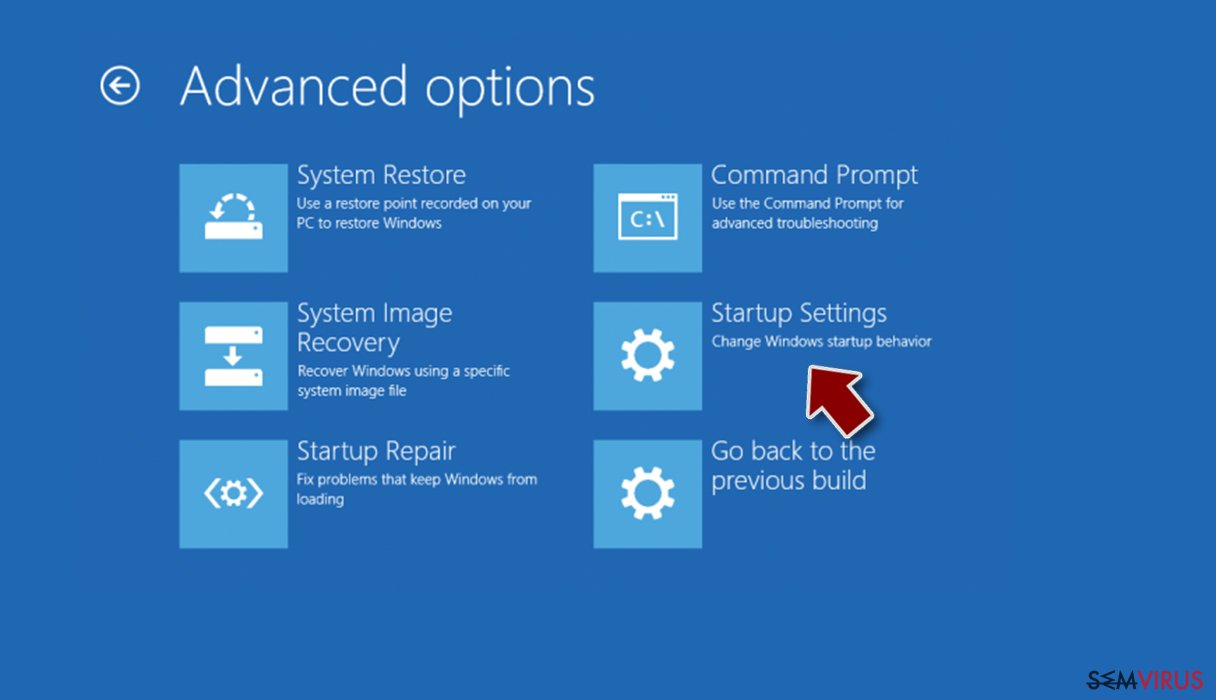

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

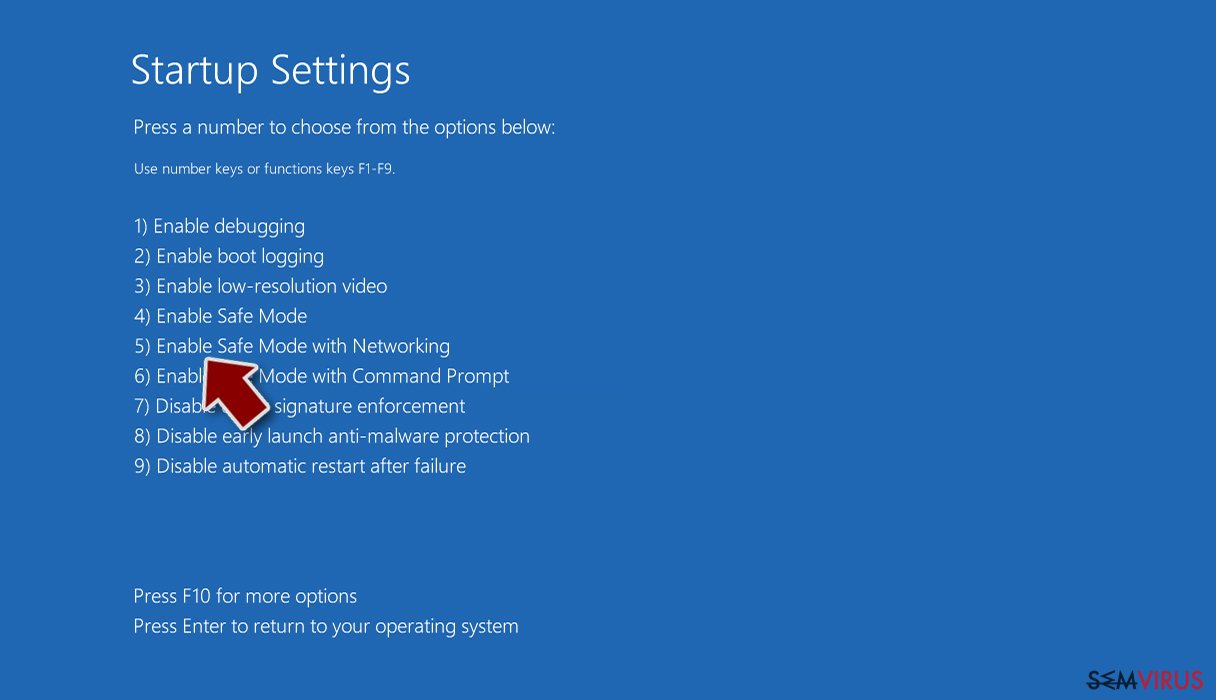

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

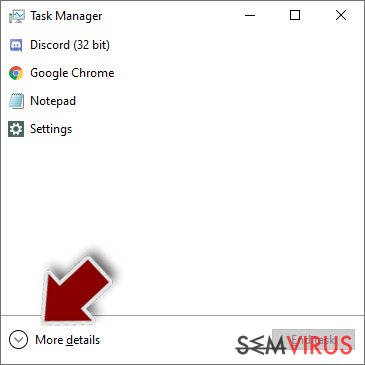

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

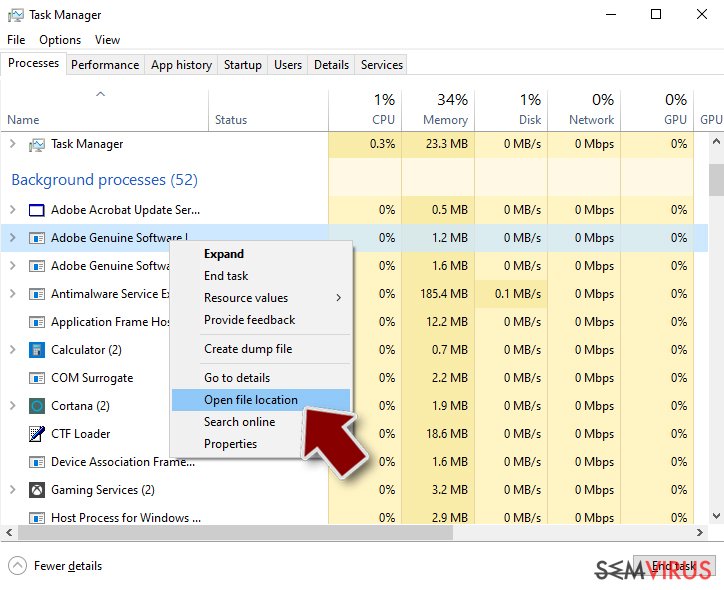

- Clique com o botão direito e selecione Abrir localização do ficheiro.

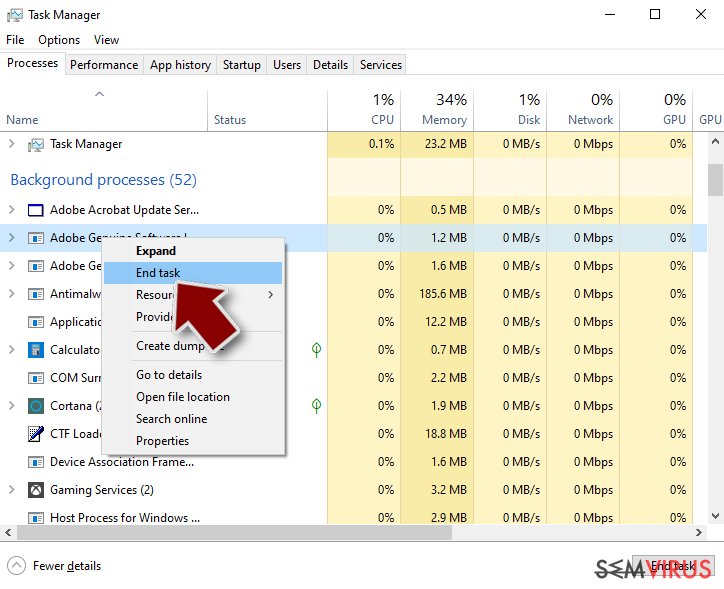

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

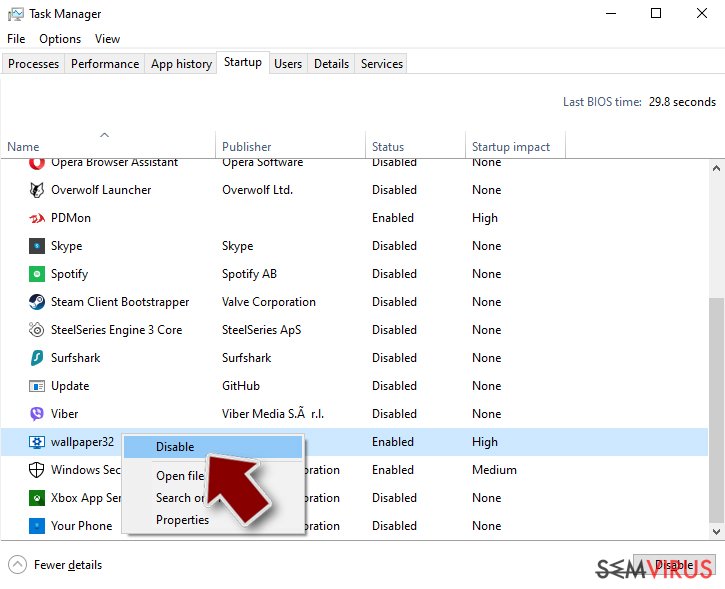

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

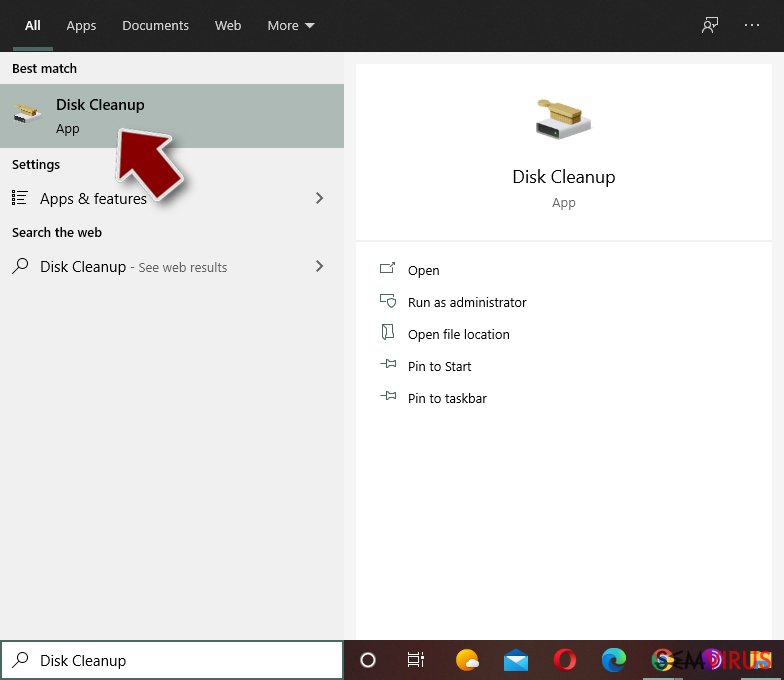

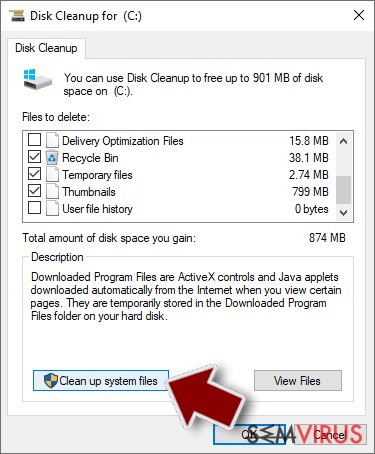

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover Cerber v4.0 usando System Restore

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

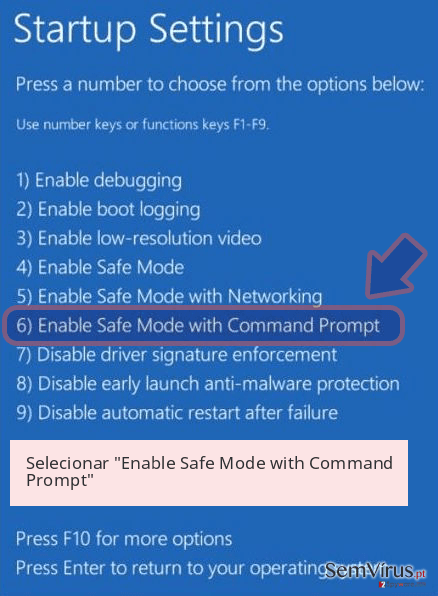

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

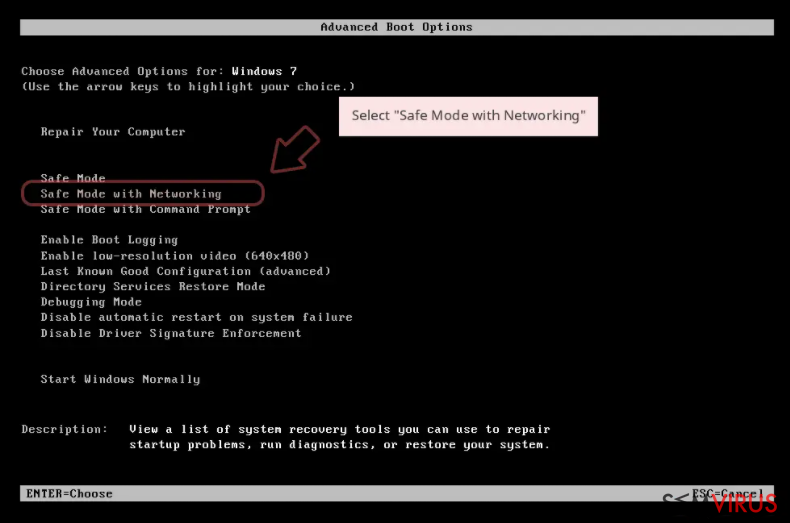

Passo 2: Restaurar os arquivos e configurações de sistema

-

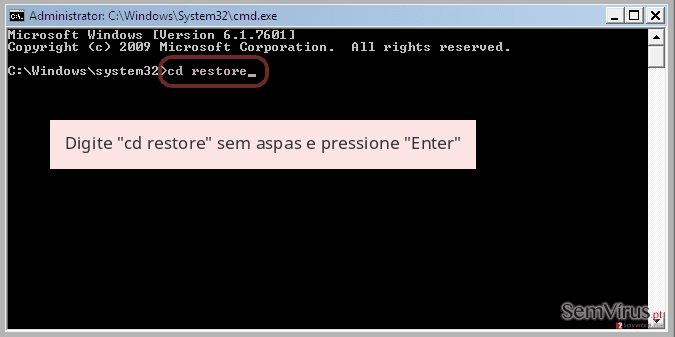

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

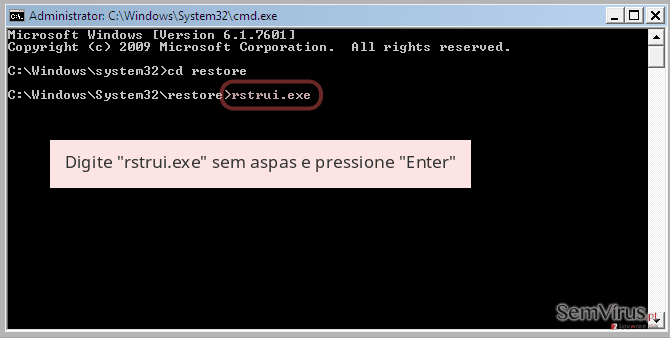

Agora digite rstrui.exe e pressione Enter novamente..

-

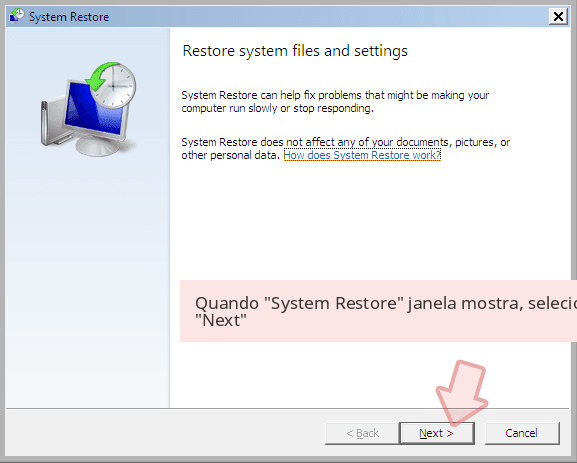

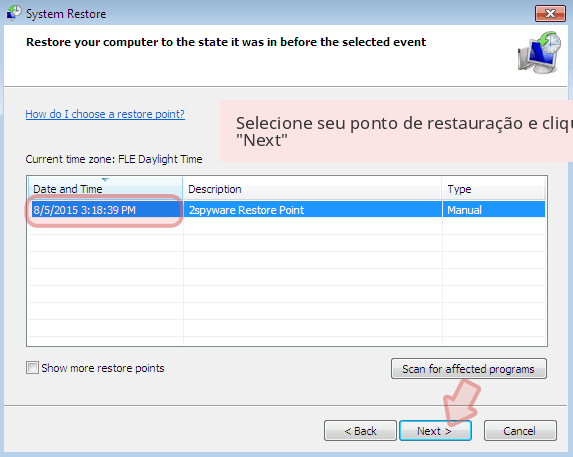

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de Cerber v4.0. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Bonus: Recuperar os seus dados

O guia acima tem como objectivo remover Cerber v4.0 do seu computador. Para recuperar files encriptados, siga este guia preparado por semvirus.pt especialistas de segurançaO Cerber v4.0 não dá hipótese de recuperação da sua informação depois de efetuada a encriptação. Todavia, poderão existir formas alternativas de recuperar os seus dados sem ter que usar o Cerber Decrypted oferecido pelos criminosos. Abaixo discutimos três métodos que poderão ajudá-lo(a) a reaver pelo menos os documentos pessoais.

Se os seus ficheiros estão encriptados por Cerber v4.0, pode usar diversos metodos para os recuperar

Pode evitar a encriptação do Cerber v4.0 com o Data Recovery Pro?

Embora não haja 100% de garantia de sucesso, existe uma hipótese de que alguns dos seus ficheiros possam ser recuperados utilizando ferramentas profissionais como o Data Recovery Pro. Para que este método funcione, o vírus deverá estar já descontaminado de forma a evitar a recorrência da encriptação.

- Data Recovery Pro de descargas;

- Siga os passos do setup de Data Recovery e instale este programa no seu computador

- Execute e verifique o seu computador para encontrar os ficheiros encriptadas por Cerber v4.0 ransomware;

- Repare-os

Como pode a função Windows Previous Versions ser posta em prática na recuperação de dados?

A função Windows Previous Versions pode ser utilizada para recuperar ficheiros individuais. Porém, a função Restauração de Sistema previamente permitida é obrigatória para o sucesso deste método. Se já foi escolhido, os seguintes passos são apresentados abaixo:

- Encontre o ficheiro encriptado que precisa e clique com o butão direito do rato para o reparar

- Selecione “Properties” e va para o separador “Previous versions”

- Aqui, verifique as copias disponiveis do ficheiro em “Folder versions”. Deve selecionar a versao que quer reparar e clique “Restore”.

Quais os benefícios de utilizar o ShadowExplorer para a recuperação da informação?

Apenas poderá beneficiar do ShadowExplorer se as Volume Shadow Copies ainda estiverem no computador. Se o ransomware as eliminou, infelizmente não existe chance de recuperação de informação. O Cerber v4.0 provavelmente certifica-se que o seu sistema está livre de quaisquer cópias de segurança mas pode ainda experimentar correr o ShadowExplorer seguindo os passos abaixo.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Siga as intruções de intalação de Shadow Explorer e instale esta aplicação no seu computador

- Execute o programa e explore o menu no canto superior esquerdo ate encontrar o seu disco com os dados encriptados. Verifique que pastas estão lá.

- Clique no butão direito do rato nas pastas que quer recuperar e selecione “Export”. Também pode selecionar onde quer guardar.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de Cerber v4.0 e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Não permita que o governo o espie

O governo possui imensas questões relativamente ao acompanhamento dos dados dos utilizadores e espionagem de cidadãos, logo deveria considerar este assunto e aprender mais acerca das práticas de recolha de informação duvidosa práticas. Evite qualquer monitorização ou espionagem indesejada do governo ao permanecer anónimo na Internet.

É possível selecionar uma localização diferente quando se encontra online e aceder a qualquer material desejado sem restrições de conteúdo em particular. Consegue desfrutar facilmente da ligação à Internet sem quaisquer riscos de ser invadido através da utilização do Private Internet Access VPN.

Controle a informação que é pode ser acedida pelo governo e qualquer outra entidade indesejada e navegue online sem correr o risco de ser vigiado. Mesmo que não esteja envolvido em atividades ilegais ou confie na sua seleção de serviços e plataformas, seja desconfiado para a sua própria segurança e adote medidas de precaução através da utilização do serviço de VPN.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.