Removendo o TeslaCrypt 3.0 (Guia gratuito)

Guia de remoção de TeslaCrypt 3.0

O que é TeslaCrypt 3.0?

TeslaCrypt 3.0 é a última variante do TeslaCrypt ransomware. Este vírus funciona exatamente como qualquer outro ransomware – ele criptografa os arquivos da vítima e pede para pagar um resgate em troca de uma chave de descriptografia. Neste artigo, vamos discutir como é que este vírus trabalho, como ele pode entrar no seu computador e como remover vírus TeslaCrypt 3.0.

Como funciona o trabalho? TeslaCrypt 3.0

Quando TeslaCrypt 3.0 vírus entra no sistema de computador, ele executa silenciosamente a algumas operações para definir tudo e se preparar para o processo de criptografia. Primeiro de tudo, coloca um ficheiro .exe no sistema do computador e então adiciona um valor de chave de autorun (segundo informado, chamado merryHmas.inf), que garante que este processo malicioso inicia na próxima inicialização do computador. Infelizmente, após a próxima reinicialização do sistema este malware inicia o processo de criptografia desastrosa, que analisa o seu computador, detecta arquivos pessoais e criptografa-los, de modo que você não poderá mais acessá-los. Segundo informado este vírus altera nomes dos ficheiros encriptados através da adição de uma das seguintes extensões – .XXX, .TTT, .CCC, .VVV, .MP3 ou .MICRO.

Uma vez que o processo de criptografia é concluído, este ransomware deixa uma nota de resgate em cada pasta infectados que armazena os arquivos criptografados. Esta nota diz que seus arquivos pessoais foram “protegido” por uma chave de criptografia forte. Ele diz que você pode esperar de um milagre aconteça e obtenha o preço do resgate duplicou, ou restaurar os dados da forma mais fácil. Ele diz que você pode obter facilmente os seus ficheiros de volta através do pagamento de um resgate através de sistema de pagamento Bitcoin. No entanto, nós não recomendamos você a acreditar que esses cyber-criminosos dizer; é muito improvável que eles estão indo para desenvolver esforços no sentido de recuperar os seus ficheiros.

Como TeslaCrypt 3.0 seqüestrar o meu computador?

Se você não tiver nenhuma idéia de como este Trojan slithered tem em seu sistema de computador, leia as informações abaixo:

- TeslaCrypt 3.0 vírus é principalmente se alastrar através de emails maliciosos, então certifique-se de permanecer livre de emails que provêm de remetentes desconhecidos. Especialmente ficar longe de anexos que possam vir dentro de tais emails. Estar conscientes do facto de que ficheiros maliciosos normalmente vêm escondidos e eles podem aparecer para ser segura arquivos no primeiro relance.

- Se você ficar infectado com malware, você deve garantir que você excluir inteiramente o próprio vírus e componentes relacionados a ela. Caso contrário, algumas sobras de aplicativos mal-intencionados, por exemplo de Tróia, pode recolher informações sobre o seu computador e depois transferir tais ameaças como TeslaCrypt 3.0. Segundo informado, um desses cavalos de Tróia que podem instalar TeslaCrypt é chamado Miuref.B Trojan.

- Fique longe de oferece para atualizar o software, se chegar a você em um formulário de anúncios pop-up ou novas páginas da guia. Mantenha em mente que programas de malware podem ser agrupadas com essas atualizações de software não autorizado, por isso tenha cuidado e não caem para tais golpistas” truques. Você deve fazer download de atualizações de software apenas de fontes confiáveis, por exemplo, jornal site do desenvolvedor.

Para remover TeslaCrypt 3.0, localizar e excluir todos os seus arquivos. Se você não sabe como fazê-lo, por favor estudar o guia de remoção TeslaCrypt 3.0 que é fornecido na página 2.

Instruções de remoção TeslaCrypt 3.0

Falando de ransomware, recomendamos escolher a opção de remoção automática porque você está lidando com um sorrateiro e grave vírus, o que pode causar uma grande quantidade de danos ao PC. Recomendamos a instalação de FortectIntego ou Webroot SecureAnywhere AntiVirus programa e digitalização do seu computador para arquivos mal-intencionados. Como a ferramenta de remoção de malware pode detectar e eliminar definitivamente todos os ficheiros maliciosos que pertencem ao TeslaCrypt 3.0. No entanto, se você preferir optar pela opção de remoção manual, role a página até encontrar instruções de remoção manual ransomware.

Como descriptografar meus arquivos?

Infelizmente, TeslaCrypt 3.0 vírus foi atualizado e segundo informado é quase impossível para descriptografar os arquivos bloqueados agora. No entanto, você pode recuperar seus registros pessoais no caso de você ter uma cópia de backup de seus registros armazenados em um disco rígido externo. Se você o fizer, eliminar o ransomware a partir do seu computador antes de ligar a unidade e depois importar ficheiros para o seu computador. Se você não tiver feito backup de seus arquivos há algum tempo, infelizmente, pode ser impossível para a recuperação de dados perdidos. No entanto, recomendamos que você tente um dos seguintes utilitários de descriptografia: Photorec, Kaspersky virus-fighting utilities ou R-Studio.

Guia de remoção manual de TeslaCrypt 3.0

Remoção manual de TeslaCrypt 3.0 ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

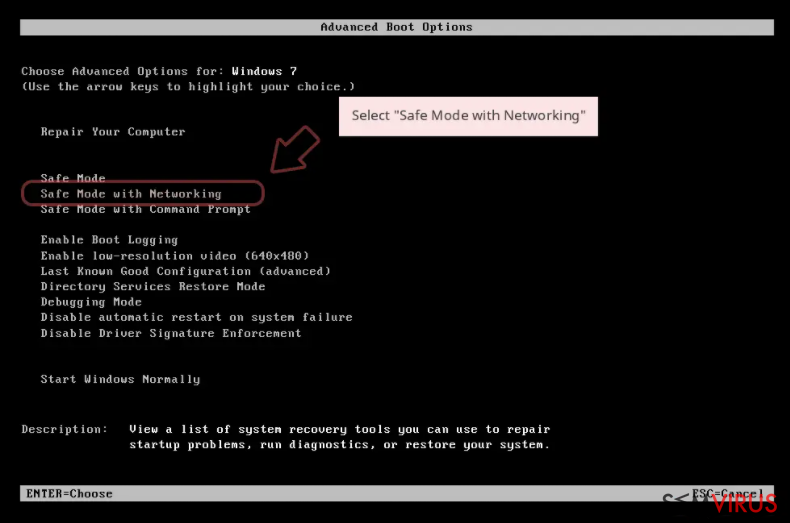

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

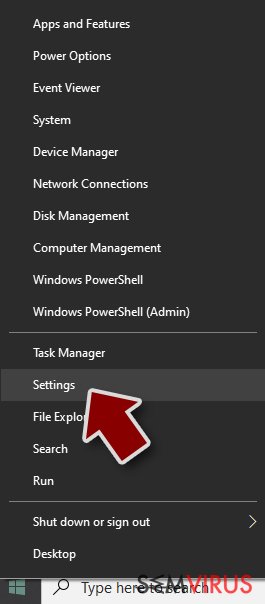

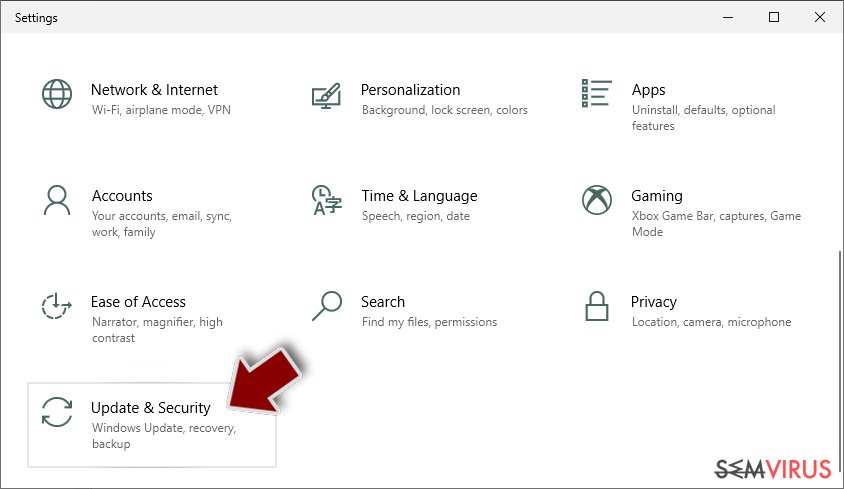

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

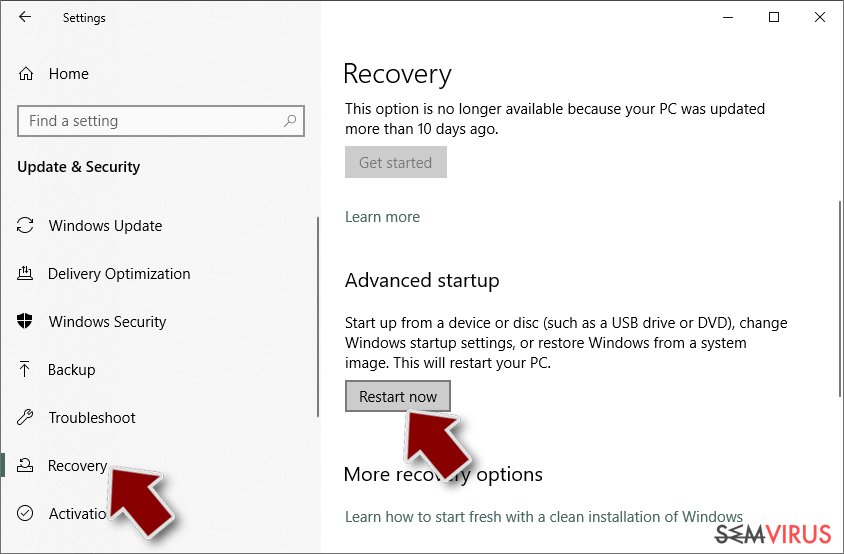

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

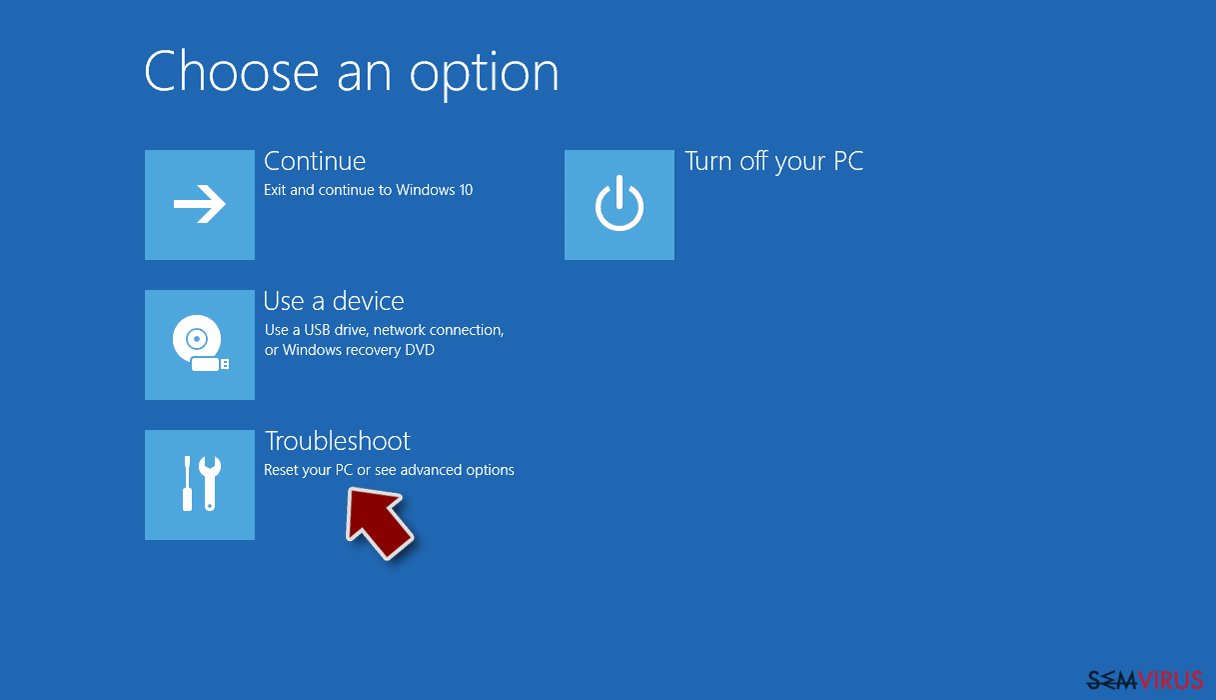

- Selecione Resolução de Problemas.

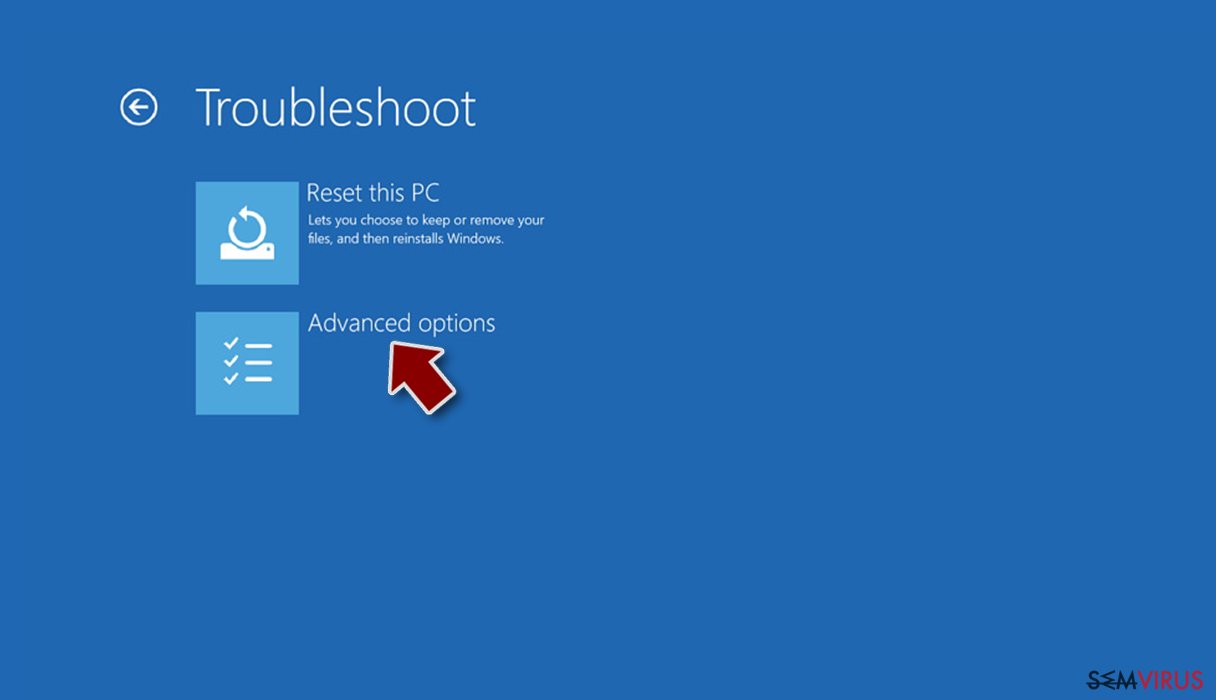

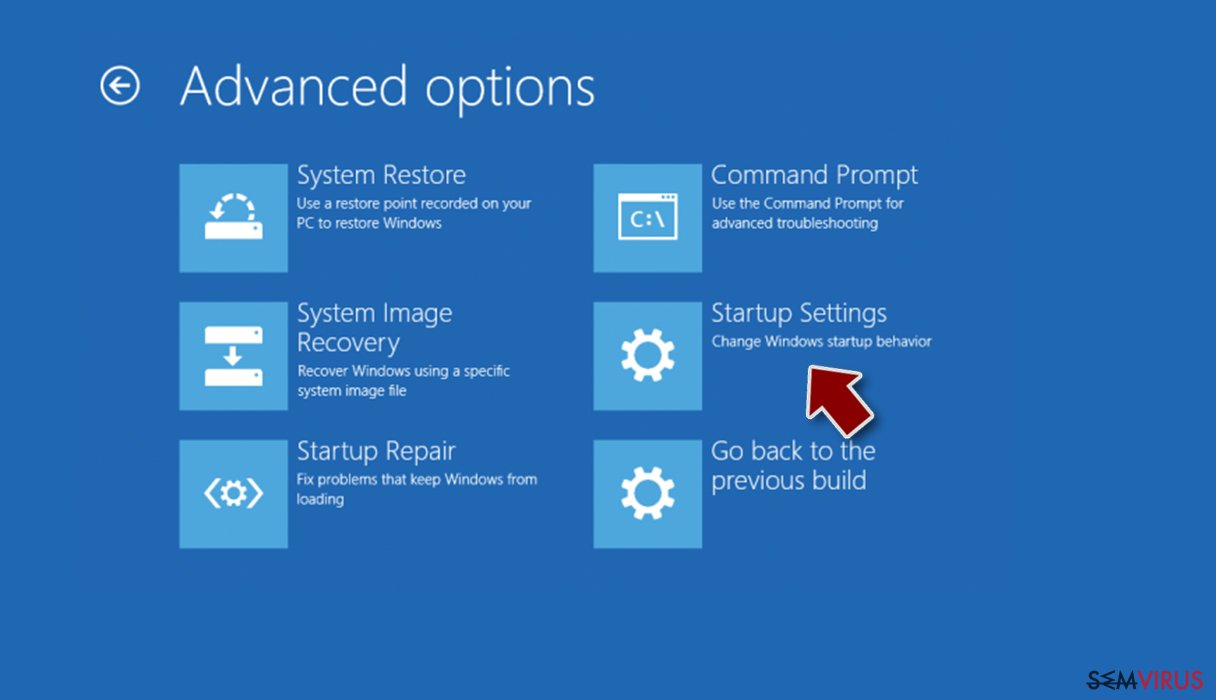

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

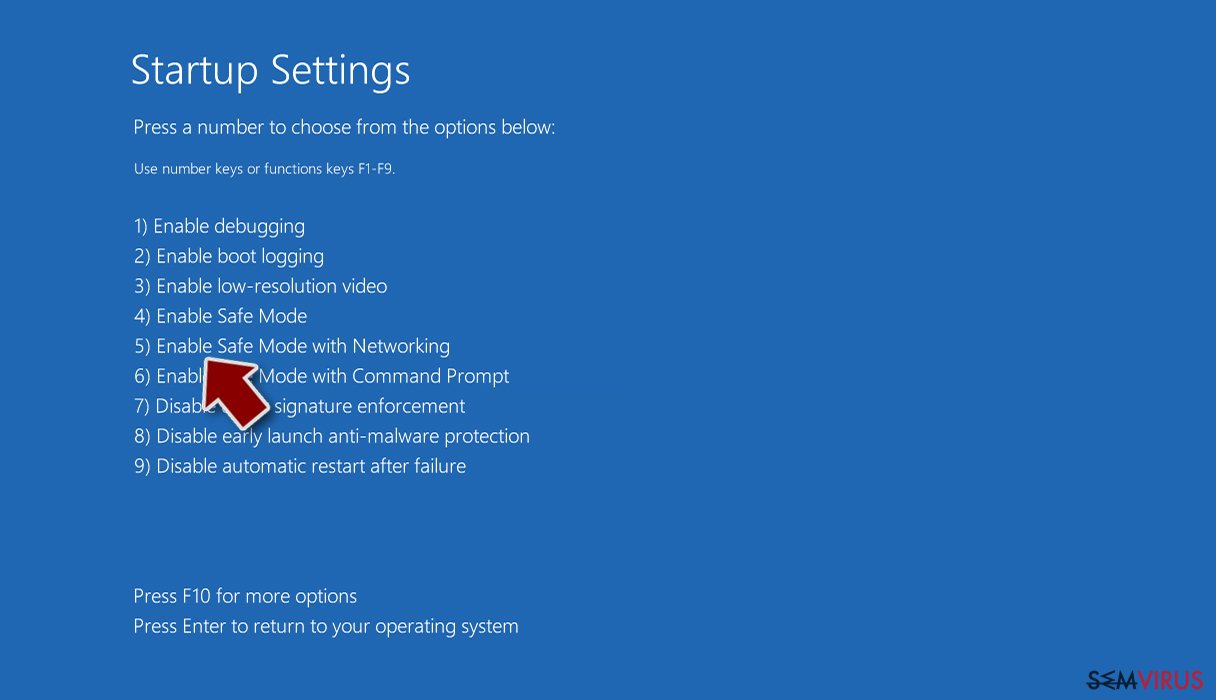

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

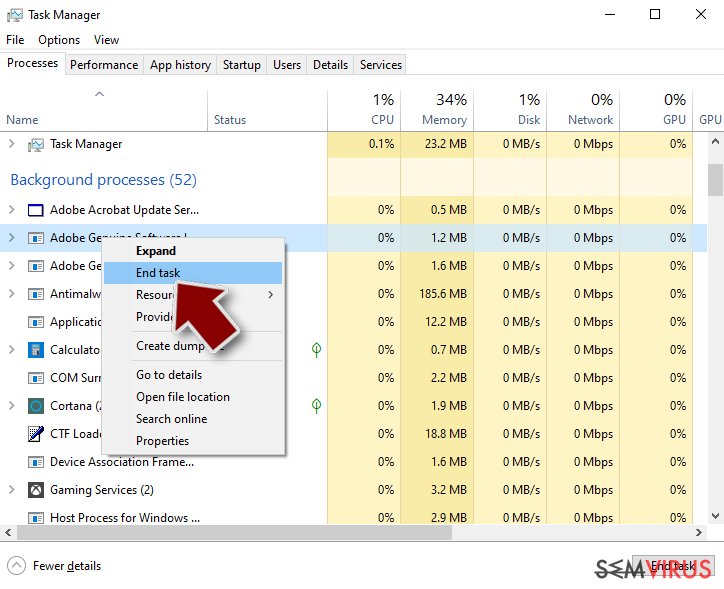

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

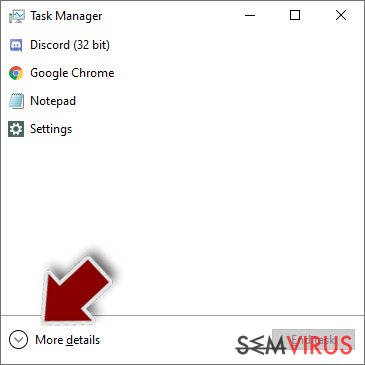

- Clique em Mais detalhes.

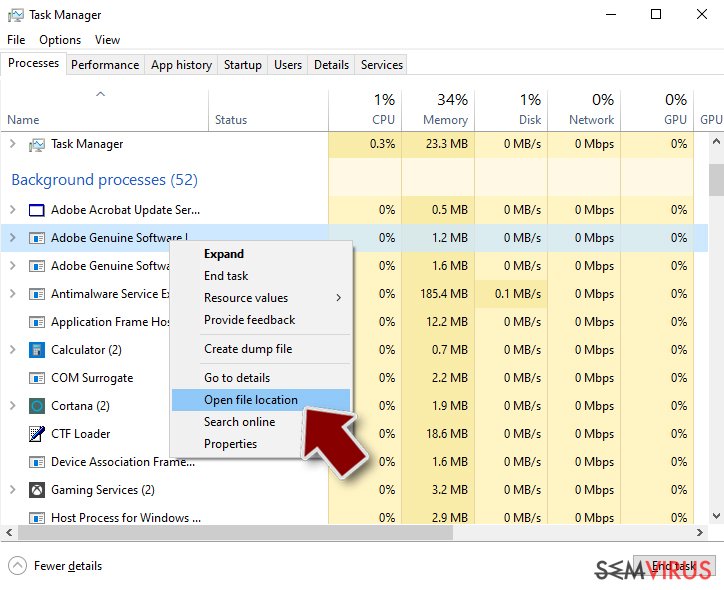

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

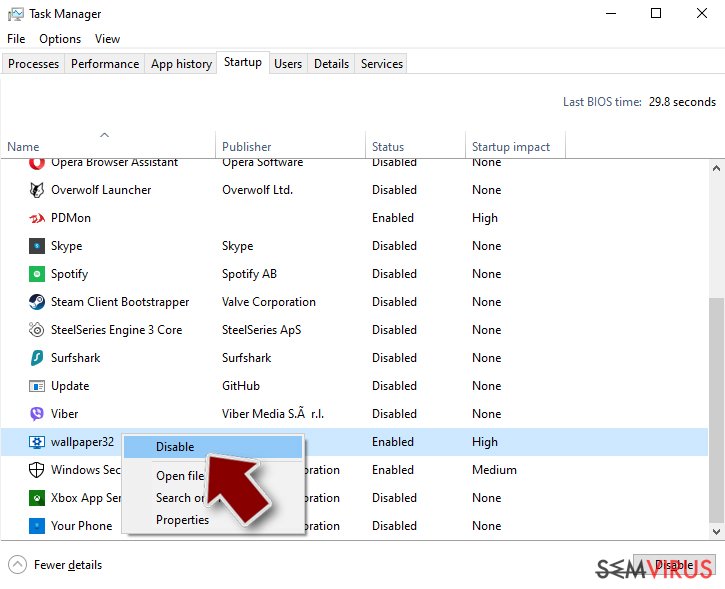

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

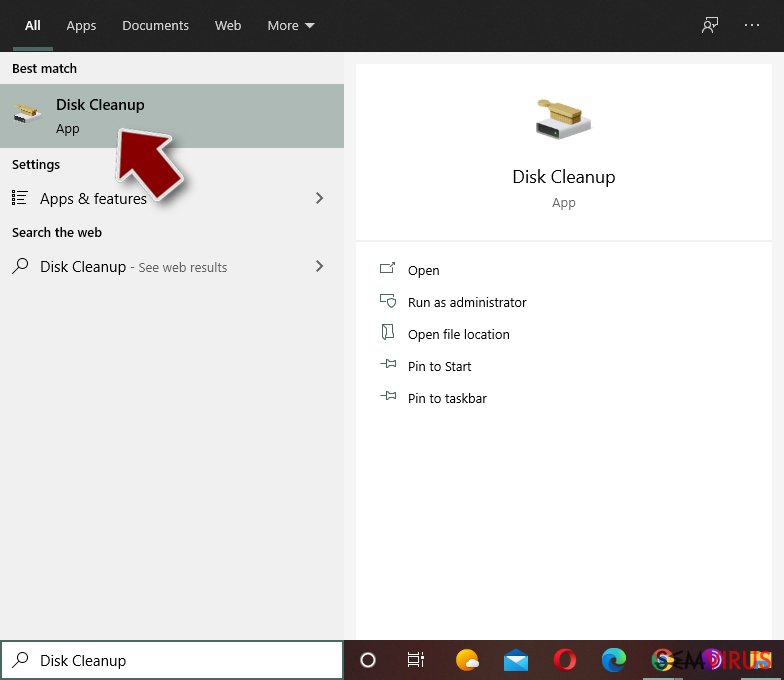

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

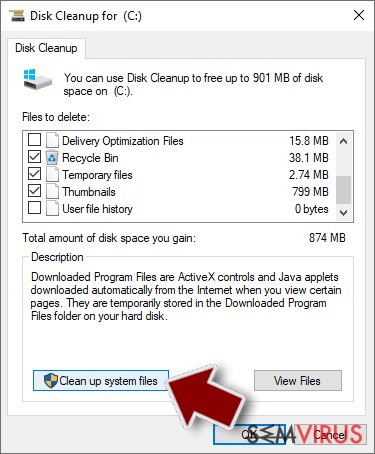

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover TeslaCrypt 3.0 usando System Restore

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

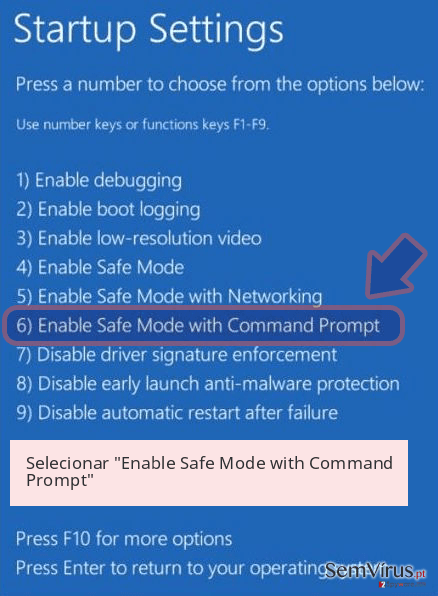

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

Passo 2: Restaurar os arquivos e configurações de sistema

-

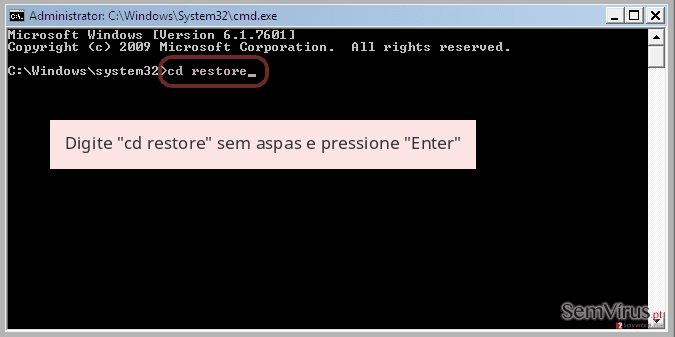

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

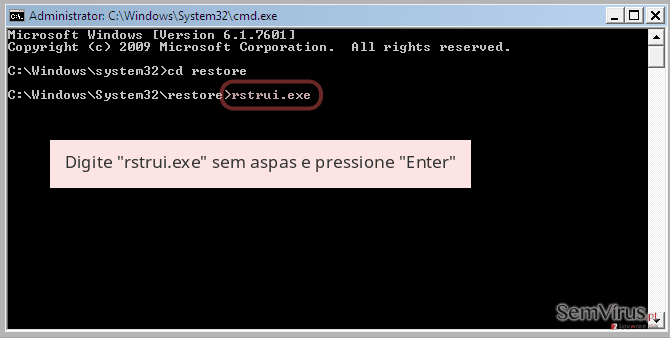

Agora digite rstrui.exe e pressione Enter novamente..

-

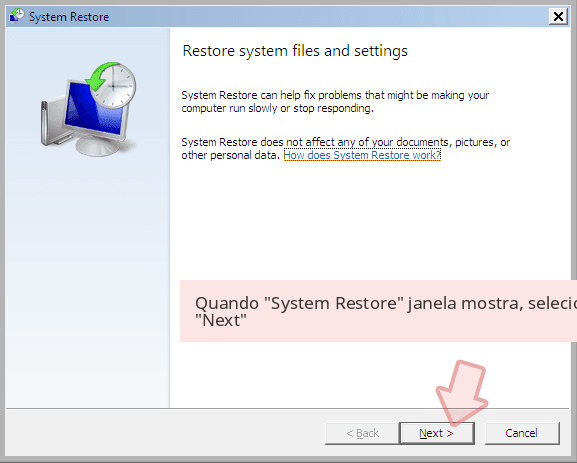

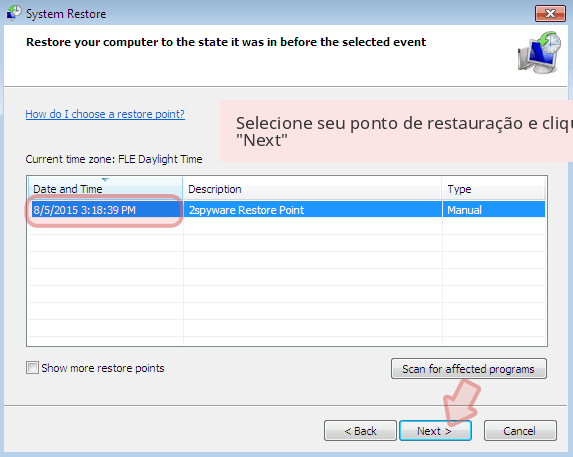

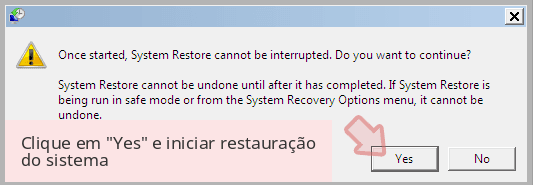

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de TeslaCrypt 3.0. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de TeslaCrypt 3.0 e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Não permita que o governo o espie

O governo possui imensas questões relativamente ao acompanhamento dos dados dos utilizadores e espionagem de cidadãos, logo deveria considerar este assunto e aprender mais acerca das práticas de recolha de informação duvidosa práticas. Evite qualquer monitorização ou espionagem indesejada do governo ao permanecer anónimo na Internet.

É possível selecionar uma localização diferente quando se encontra online e aceder a qualquer material desejado sem restrições de conteúdo em particular. Consegue desfrutar facilmente da ligação à Internet sem quaisquer riscos de ser invadido através da utilização do Private Internet Access VPN.

Controle a informação que é pode ser acedida pelo governo e qualquer outra entidade indesejada e navegue online sem correr o risco de ser vigiado. Mesmo que não esteja envolvido em atividades ilegais ou confie na sua seleção de serviços e plataformas, seja desconfiado para a sua própria segurança e adote medidas de precaução através da utilização do serviço de VPN.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.