Removendo o Occamy.C (Guia remoção) - Mar 2020 actualização

Guia de remoção de Occamy.C

O que é Occamy.C?

Trojan:Win32/Occamy.C é o malware que consegue abrir backdoors no sistema infetado para outros hackers ou para carregar malware

Trojan:Win32/Occamy.C é o malware que pode ser configurado para roubar palavras-passe ou até espiar a vítima, mas isso depende da versão encontrada. Este trojan foi criado para se infiltrar indetetado no computador e permanecer em execução silenciosamente em segundo plano. Por esta razão, não existem quaisquer sintomas visíveis, e a ameaça pode ser executada na máquina durante um período alargado de tempo sem que o utilizador se aperceba. Um trojan é um tipo de malware bastante destrutivo que pode corromper ficheiros ou até causar erros no sistema, para além de danificar ficheiros no disco rígido.

Trojan:Win32/Occamy.C é o malware que pode ser configurado para roubar palavras-passe ou até espiar a vítima, mas isso depende da versão encontrada. Este trojan foi criado para se infiltrar indetetado no computador e permanecer em execução silenciosamente em segundo plano. Por esta razão, não existem quaisquer sintomas visíveis, e a ameaça pode ser executada na máquina durante um período alargado de tempo sem que o utilizador se aperceba. Um trojan é um tipo de malware bastante destrutivo que pode corromper ficheiros ou até causar erros no sistema, para além de danificar ficheiros no disco rígido.

Uma vez que o trojan Occamy.C larga cópias do malware em várias pastas, torna-se bastante difícil removê-lo. O sistema começará a ser interrompido ocasionalmente devido às alterações que o trojan efetua. Malware deste tipo também pode ser utilizado para distribuir outros programas maliciosos, como ransomware. Necessita de exterminar adequadamente o malware, para que todas as infeções adicionais sejam completamente removidas.

| Nome | Trojan:Win32/Occamy.C |

|---|---|

| Tipo | Trojan |

| Propósito | Abre backdoors para outros criminosos, instala ameaças, rouba informação |

| Principais perigos | Pode causar problemas de privacidade ou até roubo de identidade |

| Ficheiros associados | nc.exe |

| Programas associados |

|

| Distribuição | Anexos em e-mails de spam, cracks de software, ficheiros infetados |

| Eliminação | Instale programas anti-malware profissionais para remover o Occamy.C |

Este trojan, em particular, também pode ser chamado de backdoor Occamy.C, uma vez que permite o acesso remoto a várias ameaças diferentes e invade os dispositivos com malware, tal como mineradores de criptomoedas ou até ransomware. Vários antivírus conseguem detetar este trojan e potencialmente removê-lo completamente da máquina.

Trojan:Win32/Occamy.C pode ser um dos nomes detetados que o anti-malware exibe após uma análise ao sistema. No entanto, vários programas diferentes possuem uma base de dados própria, e os nomes podem variar de programa para programa. Certifique-se que obtém uma ferramenta fiável e que analisa completamente o sistema e, em seguida, siga os passos sugeridos e elimine o malware do computador.

Adicionalmente, o vírus Occamy.C pode causar vários problemas e erros que surgem no ecrã:

- 0x00000124;

- 0x000000A4

- 0x000000FA;

- 0x00000054;

- 0x80244030 WU_E_PT_ECP_INIT_FAILED;

- A inicialização do processador externo de ficheiros CAB não foi concluída;

- 0x80244010 WU_E_PT_EXCEEDED_MAX_SERVER_TRIPS;

- 0x8024001A WU_E_POLICY_NOT_SET A policy value was not set.;

- foi recebida uma resposta inválida do servidor upstream que o sistema acedeu ao tentar concluir o pedido.

O Trojan:Win32/Occamy.C pode afetar vários componentes na máquina e uma vez que a ameaça infeta dispositivos Windows, consegue até alterar ficheiros DLL, outros ficheiros no sistema e entradas no registo do Windows. Este é um método comum que afeta geralmente o dispositivo infetado com o maior grau de presença possível, para que o vírus possa ser lançado sempre que o PC é iniciado.

O trojan Occamy.C é uma ameaça informática frequentemente utilizada para distribuir outros tipos de malware.

O trojan Occamy.C é uma ameaça informática frequentemente utilizada para distribuir outros tipos de malware.

O próprio vírus pode surgir na máquina através de ficheiros DLL ou EXE infetados, provenientes de anexos maliciosos em e-mails indesejados, cracks de software ou qualquer outro malware que distribui diretamente o Occamy.C para a máquina. O trojan também pode surgir através de freeware questionável, tal como o MI-SUGAR 0.5.8, SoraView 1.0pr4, Functional 1.2, Parnian XTension 3.0, Cribbage Plus! 1.1.6, Small Business Tracker Deluxe 2.0. Aconselhamos que elimine estas aplicações, especialmente se não tiver instalado qualquer uma delas voluntariamente.

O Occamy.C também pode ser designado como spyware, uma vez que permite aos atacantes a recolha de dados do sistema, ou a utilização de vários métodos para monitorizar e recolher outras informações, como credenciais de serviços bancários, logins e palavras-passe. Na maioria dos casos, estes dados são utilizados para chantagear os utilizadores ou para criar fraudes adicionais.

O vírus Occamy é o “paciente zero” para vários trojans que herdam o mesmo nome. Pode encontrar o Occamy.C, Occamy.A, ou Occamy.B. No entanto, o trojan é um malware complexo que possui diferentes propósitos, os quais variam para cada programador ou distribuidor, ou mesmo até em relação a um alvo em particular.

O trojan Occamy.C distribui ficheiros no computador e lança executáveis ou outras tarefas para enviar os dados recolhidos, efetuar o download de ficheiros adicionais e aceitar comandos remotamente de outros atacantes. Devido a esta versatilidade e atividade, por vezes é possível detetar processos suspeitos em execução quando abre o Gestor de Tarefas.

Quando detetar dois processos semelhantes ou até dois ficheiros EXE idênticos em execução no Gestor de Tarefas, pode tentar remover o Trojan:Win32/Occamy.C ao terminar as respetivas tarefas. Adicionalmente, os especialistas salientam que quando a execução de um determinado ficheiro ou processo suspeito causa a utilização excessiva do CPU e outros recursos do sistema, pode ter a certeza que o processo ou ficheiro não é legítimo.

De seguida, pode implementar medidas de segurança com um anti-malware profissional para eliminar o Occamy.C. Terminar a tarefa maliciosa para desativar o vírus e obter uma oportunidade para executar o seu antivírus é apenas o primeiro passo que permite a eliminação do processo malicioso em execução em segundo plano. Adicionalmente, analise o sistema com um antivírus fidedigno e finalmente execute o FortectIntego para garantir que não existem ficheiros corrompidos ou alterações indesejadas.

Código malicioso em anexos ocultos distribui malware

As fontes de ameaças como trojans podem variar consoante o objetivo do ataque, decidido pelo criador do malware. No entanto, o método típico de distribuição de trojans envolve e-mails de spam disfarçados de mensagens provenientes de instituições, serviços ou empresas legítimas. Os e-mails que correspondentes a informações bancárias, recibos, detalhes de encomendas ou faturas enganam os utilizadores, e estes são influenciados para abrirem os e-mails com ficheiros anexados ou hiperligações maliciosas.

Assim que o documento anexado ao e-mail é descarregado e aberto na máquina, ou quando o utilizador clica no link, o script malicioso é lançado diretamente no sistema, ou executa macros e distribuidores de payload que espalham trojans ou ransomware.

É possível evitar estas infiltrações informáticas ao prestar atenção a e-mails que recebe e mensagens em redes sociais com links suspeitos ou ficheiros anexados. Quando o e-mail contém um documento ou executável anexado, esse aspeto deverá chamar a sua atenção, especialmente quando o remetente não é um serviço familiar ou empresa que utiliza frequentemente.

Elimine o Trojan:Win32/Occamy.C com ferramentas de eliminação de malware, como software anti-malware

Existem várias técnicas que injetam este tipo de infeções no seu sistema, mas não deve esquecer o lado perigoso da infiltração de um vírus como o Occamy.C – instalação de malware adicional. Devido a esta funcionalidade adicional de distribuição maliciosa, necessita de executar regularmente análises completas ao seu sistema.

Utilizar um software anti-malware para a eliminação do Trojan:Win32/Occamy.C dá-lhe uma vantagem para eliminar também quaisquer outras ameaças que desconhecia, uma vez que através da utilização de uma ferramenta deste tipo é possível analisar completamente a máquina e remover todos os programas indicados ou até corrigir outros problemas no sistema.

Obtenha o SpyHunter 5Combo Cleaner or Malwarebytes para verificar se conseguem remover o Trojan:Win32/Occamy.C. Lembre-se que existem algumas versões diferentes e possivelmente outros vírus relacionados que podem atacar o sistema. Poderá ser necessário iniciar o computador em Modo de Segurança antes de analisar o computador ou encontrar uma ferramenta mais poderosa para completar a tarefa. Por fim, analisar o sistema em busca de danos criados pelo vírus é altamente recomendado.

Guia de remoção manual de Occamy.C

Remoção manual de Occamy.C ransomware

É aconselhável utilizar o Modo de Segurança com Rede antes de analisar a máquina com um anti-malware para remover o Occamy.C

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

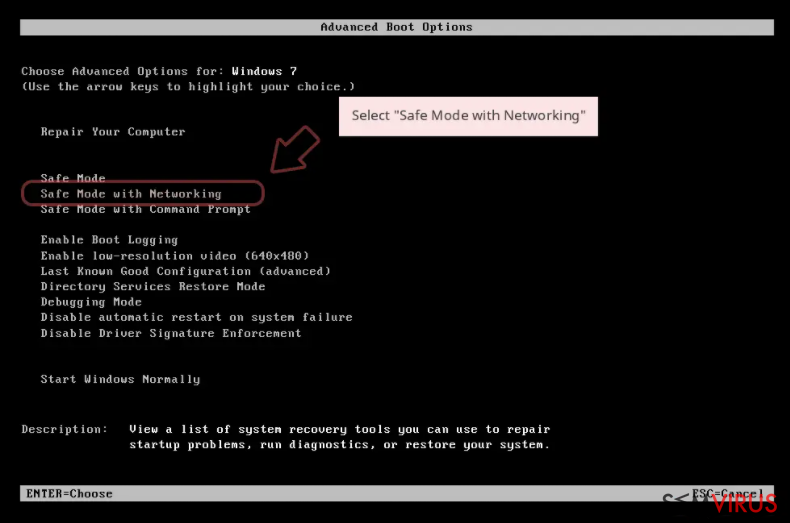

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

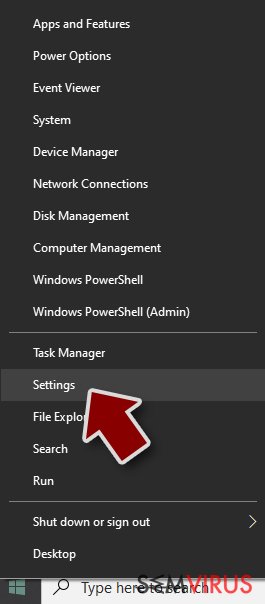

Windows 10 / Windows 8

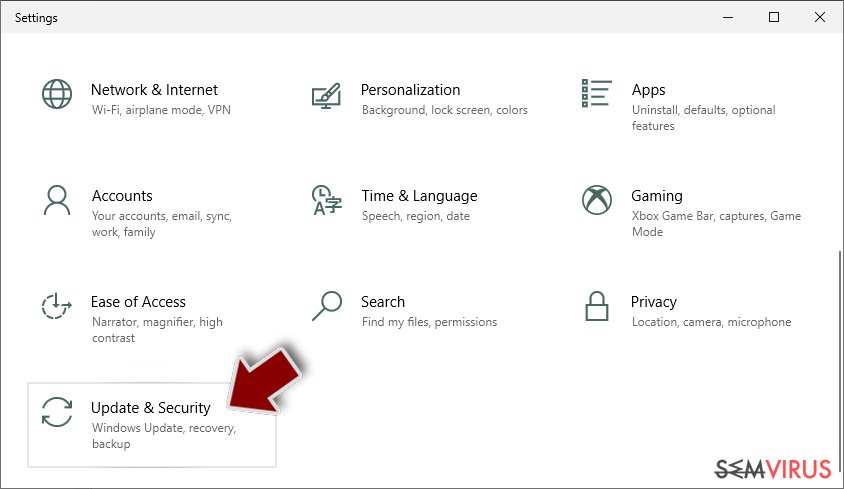

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

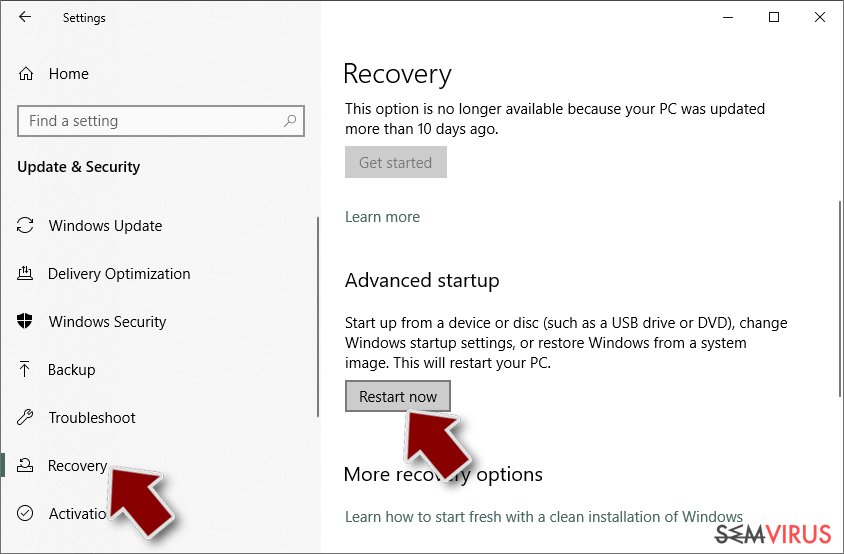

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

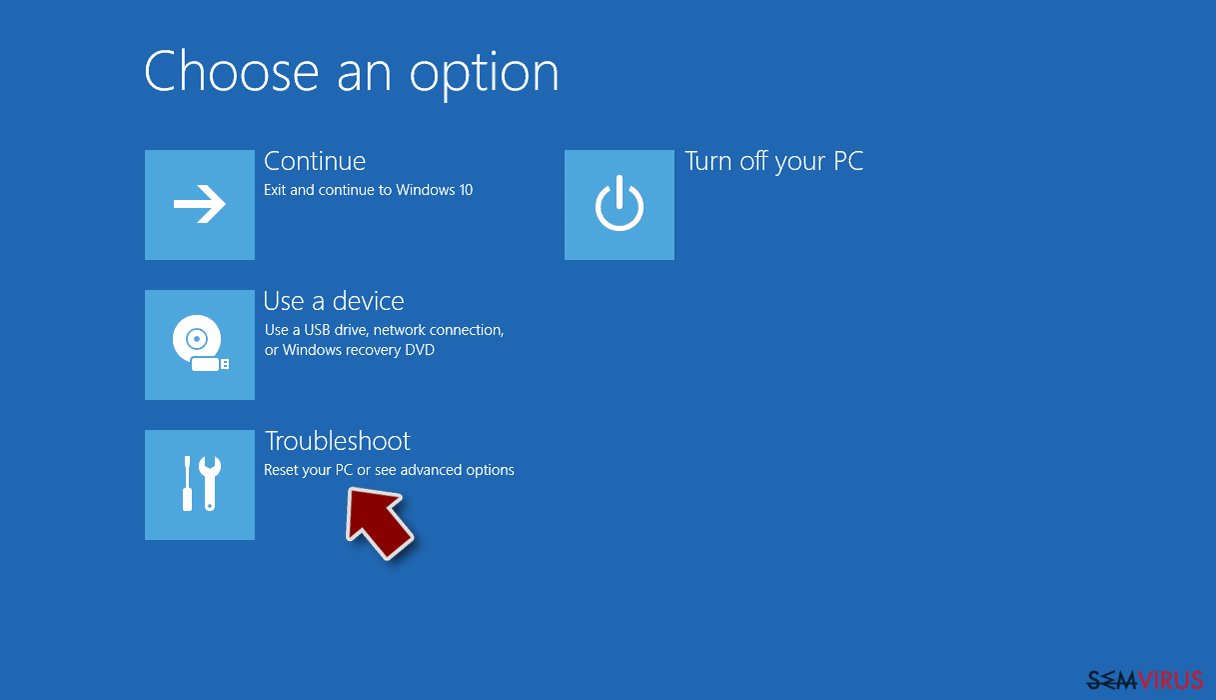

- Selecione Resolução de Problemas.

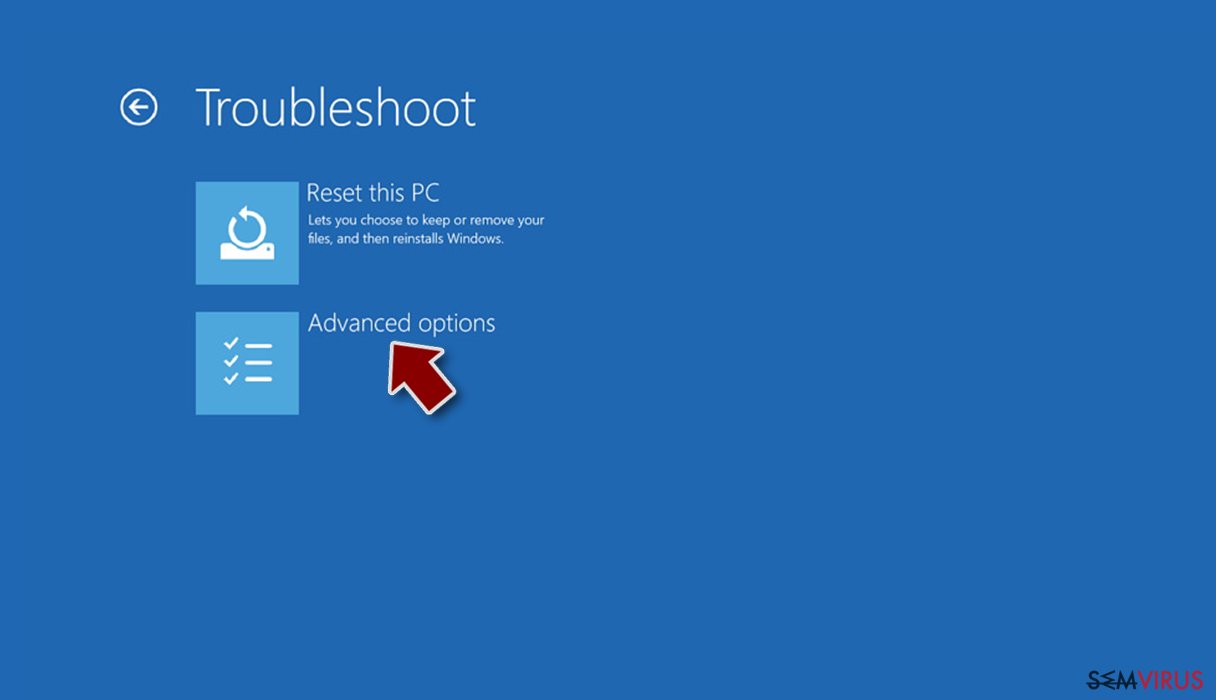

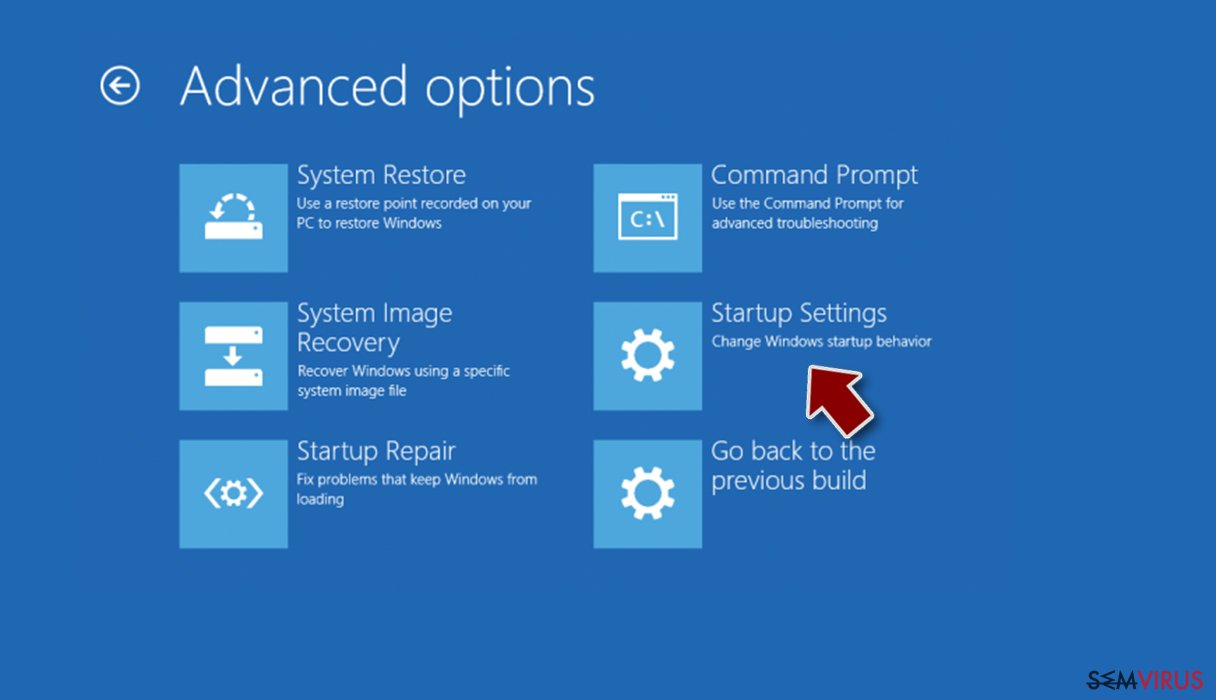

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

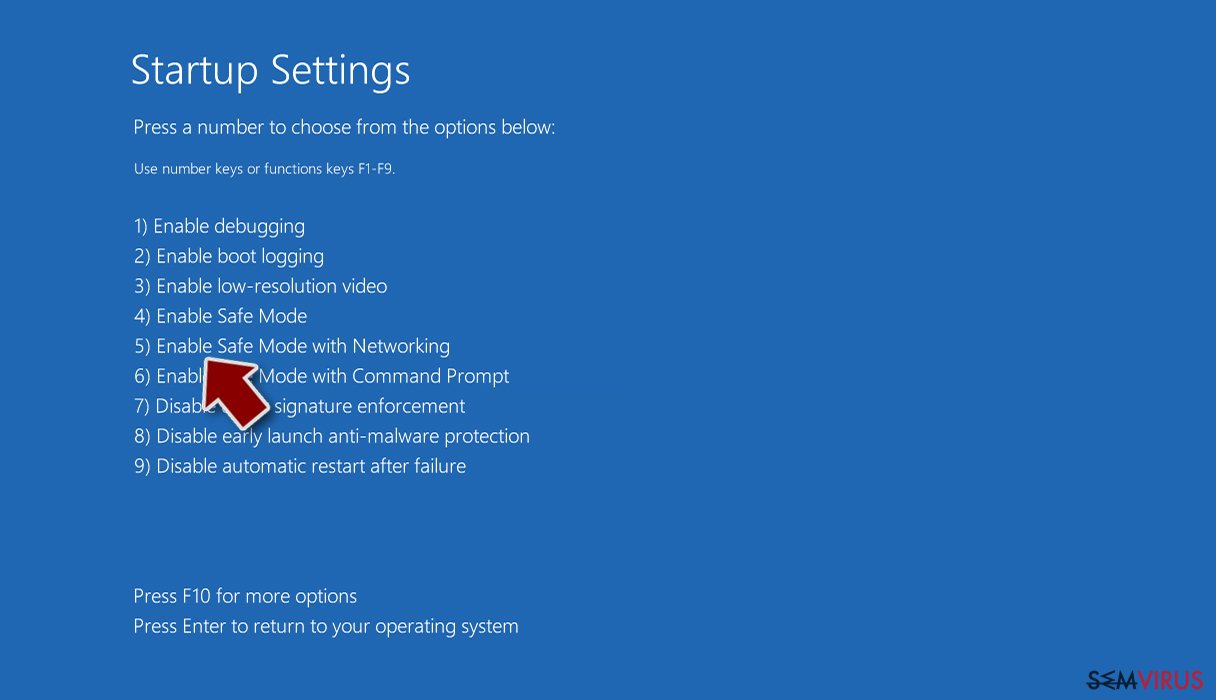

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

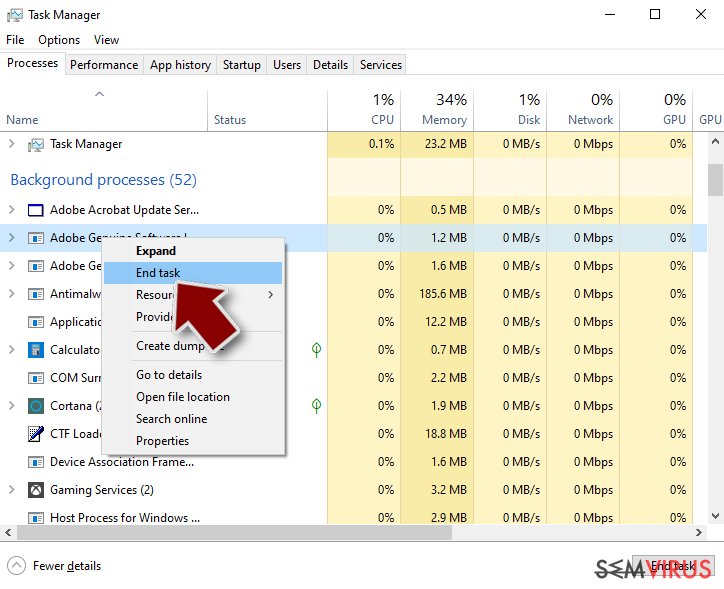

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

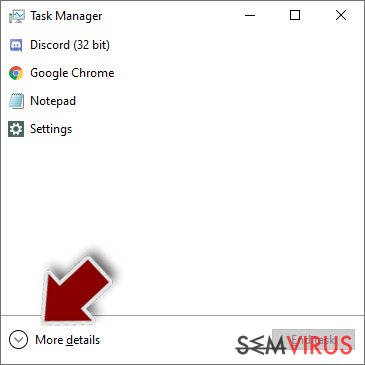

- Clique em Mais detalhes.

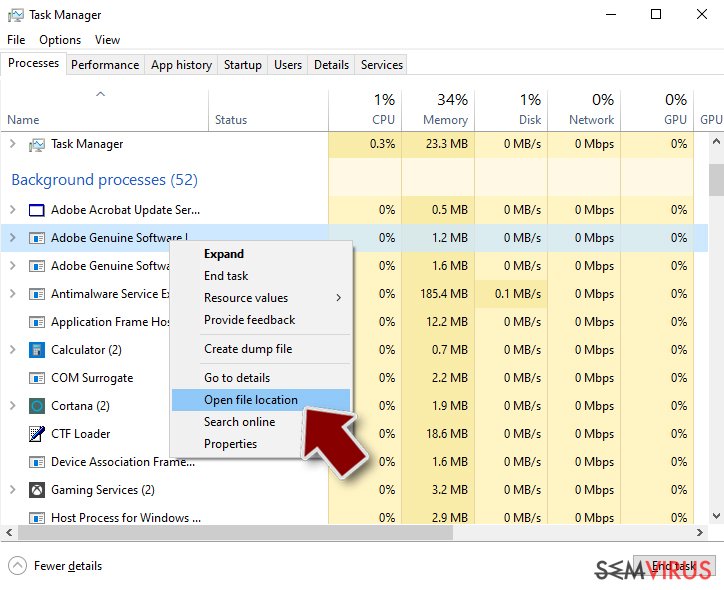

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

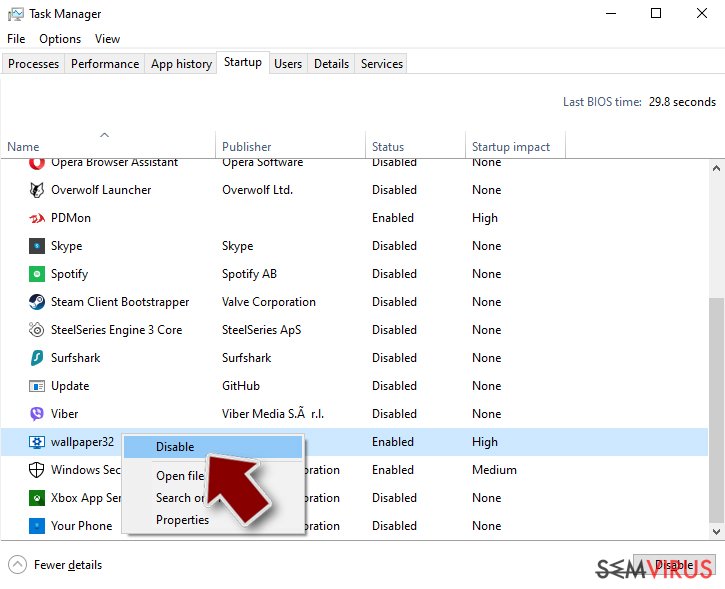

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

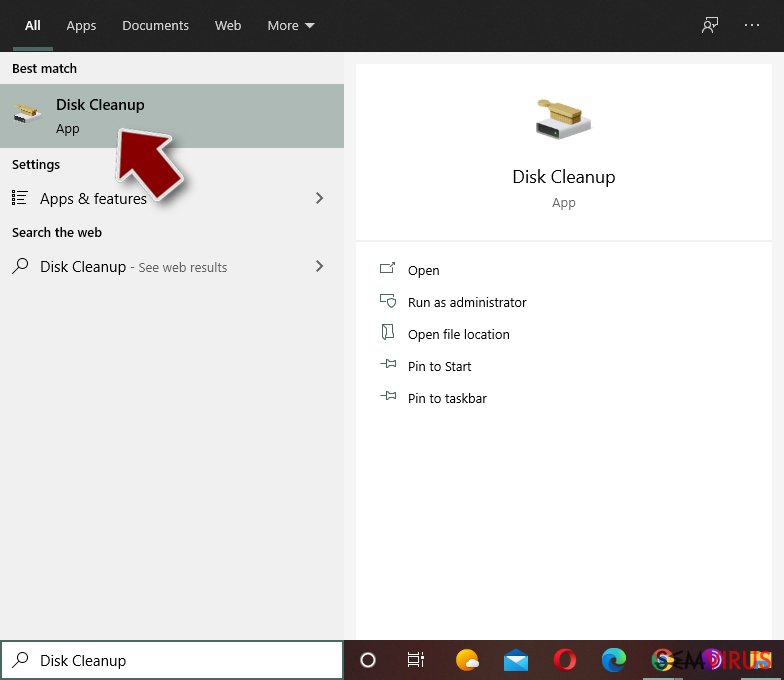

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

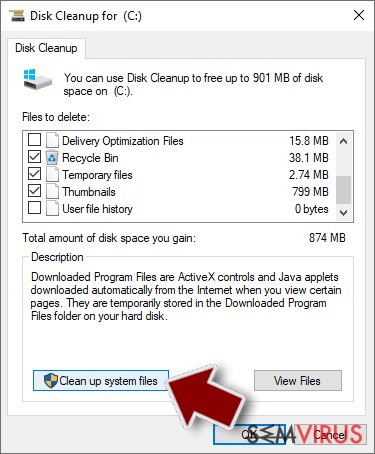

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover Occamy.C usando System Restore

-

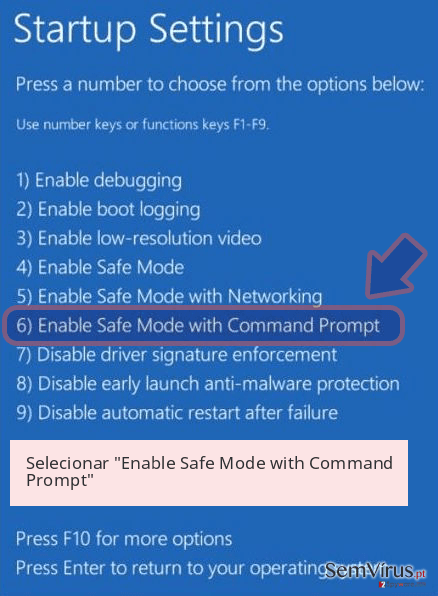

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

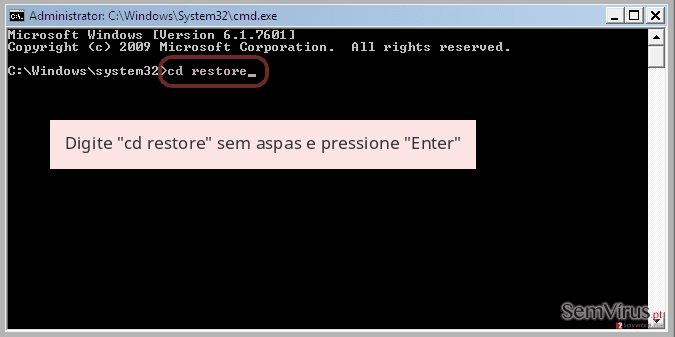

Passo 2: Restaurar os arquivos e configurações de sistema

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

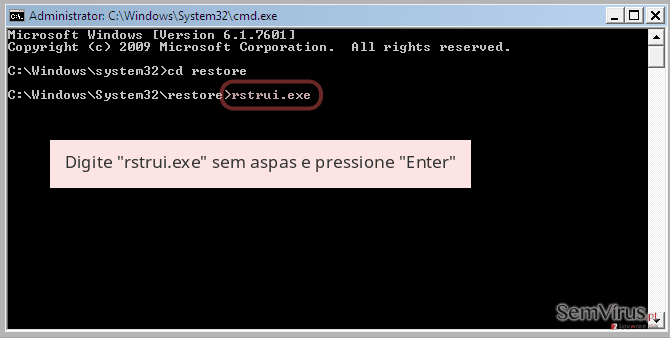

-

Agora digite rstrui.exe e pressione Enter novamente..

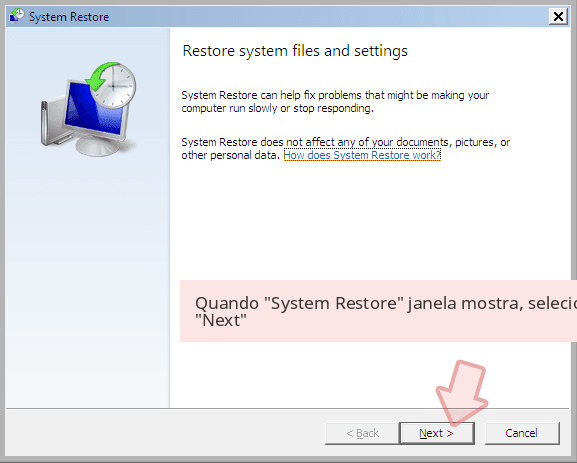

-

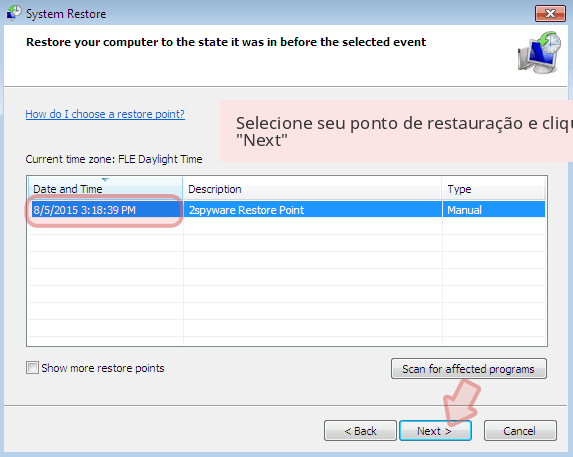

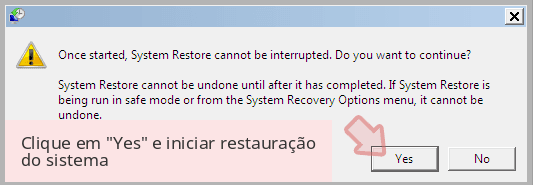

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de Occamy.C. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de Occamy.C e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.