Remover .locky vírus (melhorado)

Guia de remoção de virus .locky

O que é Extensão de arquivo .locky vírus?

Extensão de arquivo .locky vírus – que tipo de vírus é?

Extensão de arquivo .locky de vírus é o vírus de tipo ransomware. Ransomware é provavelmente o mais popular e lucrativo tipo de vírus de computador, de modo que é por isso que criminosos cibernéticos criar novas variantes sem parar. Ouvimos falar de novas versões de vírus ransomware cada dia; ultimamente, um novo ransomware (chamado Locky virus ou Locky ransomware) foi criado e hoje queremos para fornecer a você informações como este vírus funciona.

Como funciona a extensão de arquivo .locky propagação do vírus e como ela agir?

Existem muitas formas como a extensão de arquivo .locky vírus pode introduzir o seu sistema de computador. Lembre-se que a cyber os criminosos usam técnicas de clickjacking para enganar os usuários de computador ingénua e vigor para clicar em links mal-intencionados que estão disfarçadas como seguro-olhando. Em outras palavras, criminosos cibernéticos poderia ocultar a extensão de arquivo .locky link para download de vírus sob um botão ou um link que parece completamente seguro na assumpção de sites de download. Ser um usuário de computador que se preocupam com a segurança e o bypass visitar Web sites que causam ainda uma menor suspeita de uma armadilha.

No entanto, criminosos cibernéticos principalmente a extensão de arquivo .locky distribuir vírus através de mensagens de correio electrónico fraudulentas que incluem um anexo malicioso (documento do Word). Esta palavra arquivo inclui um código que é ativado imediatamente em caso o usuário tem a função de Macros Ativado no Word. No caso de macros está desativada, o usuário vê uma mensagem acima de um texto distorcido: “Enable macro se a codificação de dados é incorreto.”

Como temos mencionado acima, Macros activa o código, que foi projetada para fazer download e executar um arquivo executável a extensão de arquivo .locky vírus arquivo a partir de um servidor remoto. Este desastroso programa então verifica o sistema de computador, detecta arquivos pessoais da vítima e criptografa-los usando o RSA-2058 e métodos de criptografia AES-128. Existe um motivo pelo qual Locky é referido como a extensão de arquivo .locky vírus – uma vez que esta ameaça criptografa arquivos pessoais, ele também adiciona um arquivo .locky extensão para os nomes de arquivos. Dados criptografados de dados se torna inacessível; desse modo, esse vírus coloca a vítima em uma posição desagradável. É evidente que todos os usuários de computador mantém dados importantes no seu computador, de modo que tal privação de arquivos pode causar desespero e estresse. No entanto, a extensão de arquivo .locky vírus deixa notas de resgate em cada pasta que contém os dados criptografados e esta nota explica como a vítima pode recuperar seus registros pessoais. Extensão de arquivo .locky vírus pede para pagar um resgate (0,5 Bitcoin, que é igual a 207 dólares).

É aconselhável não pagar o resgate. Não importa o quanto você pagar, criminosos cibernéticos apenas cuidado para fazer um lucro. Não há absolutamente nenhuma garantia de que irá enviar a chave de desencriptação para recuperar seus arquivos pessoais. Não suportam criminosos cibernéticos desta forma. Caso contrário, você tomar um risco de perder seus arquivos e seu dinheiro. Além disso, criminosos cibernéticos saberão que podem assustar e você pode tentar enviar outro vírus para você no futuro.

Como proteger seu computador de ransomware?

- A coisa mais importante a fazer é o backup de seus dados regularmente. Recomendamos que você guarde cópias de dados importantes em uma unidade externa porque alguns vírus ransomware pode acessar o armazenamento de arquivos online através da sua ligação à Internet nuvens.

- Instale um software anti-malware de boa reputação (por exemplo, FortectIntego) no computador para mantê-lo protegido de ransomware e outros vírus perigosos.

- Sempre que você faz o download de arquivos ou programas, escolha a opção “Salvar” em vez de “Run/Aberta”. Desta forma, você dar algum tempo para que o software de segurança do computador para verificar se o arquivo é seguro ou não.

- Mantenha todo o seu software actualizado – ativar as atualizações automáticas do software se possível. Cyber-criminosos podem explorar vulnerabilidades em software desatualizado e introduza o seu sistema sem o seu conhecimento.

- Evite visitar sites de alto risco e fazer download de software apenas a partir de sites de download seguro e verificada.

Como para descriptografar arquivos bloqueados pela extensão de ficheiro .locky vírus?

Infelizmente, é quase impossível para descriptografar arquivos que foram criptografados por este computador nocivo ameaça. A única maneira de recuperar seus arquivos é para importá-los a partir de uma unidade externa. Se você não criar qualquer backups de dados anteriormente, então você pode tentar uma das seguintes ferramentas para descriptografar os arquivos – Photorec, Kaspersky virus-fighting utilities ou R-Studio.

É importante para matar a extensão de arquivo .locky malware logo que você notar a sua presença. Se você observar a sua existência em breve o suficiente, você pode ser capaz de parar o processo de criptografia no tempo e salvar alguns de seus arquivos. Se você planeja importar dados a partir da unidade de backup externo, certifique-se de que remover totalmente a extensão de arquivo .locky primeiro vírus, como esta ameaça é capaz de acessar e a criptografia de dados em cada dispositivo conectado ao computador. Recomendamos o uso de uma ferramenta de remoção de malware automático para encerrar Locky vírus; no entanto, se você deseja fazê-lo manualmente, siga Locky instruções para remoção de vírus que são fornecidas abaixo deste artigo.

Extensão de arquivo .locky vírus FAQ:

Pergunta: Hoje recebi uma mensagem de correio electrónico suspeita. O assunto é: ATTN: Factura-98223100 J. Este email também tem um arquivo anexado a ela, que é chamado de factura_J-98223100.doc. Creio que esta mensagem de correio electrónico é de confiança e que eu não deveria abrir… No entanto, como pode um arquivo do Word ser perigoso? Você pode explicar o que devo fazer sobre este e-mail? Eu deveria abrir o anexo ou devo enviar esta mensagem de correio electrónico para a Lixeira?

Resposta: Não abra o anexo! Você recebeu uma mensagem de correio electrónico a partir da Cyber-criminosos relacionados ao Locky ransomware. Esta mensagem de correio electrónico fraudulenta oferece documento Word infecciosas que podem fazer o download de um vírus para o seu computador.

Locky vírus usa uma nova técnica para baixar e executar o arquivo executável do vírus – ele envia um código malicioso em um documento do Word, que fica ativado se Macros do Word função é ativada. Você deve enviar este email para a Lixeira imediatamente.

Guia de remoção manual de virus .locky

Remoção manual de .locky ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

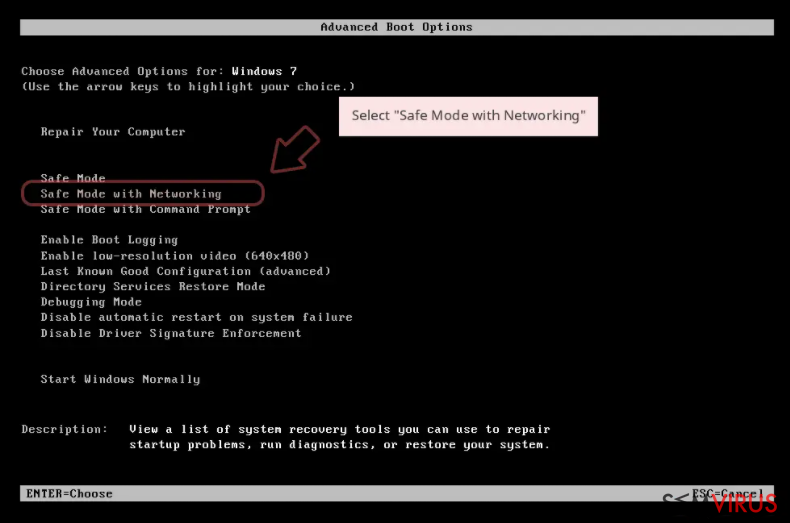

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

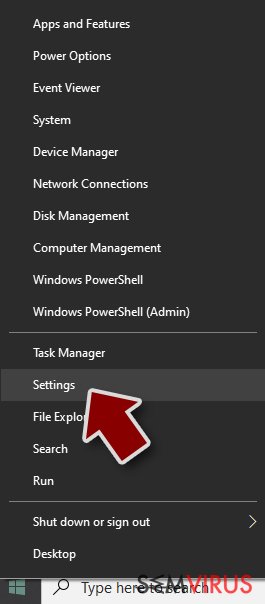

Windows 10 / Windows 8

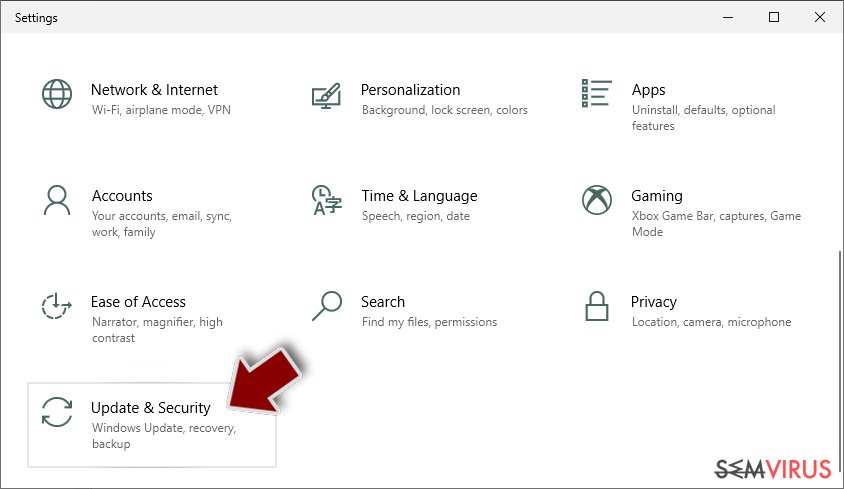

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

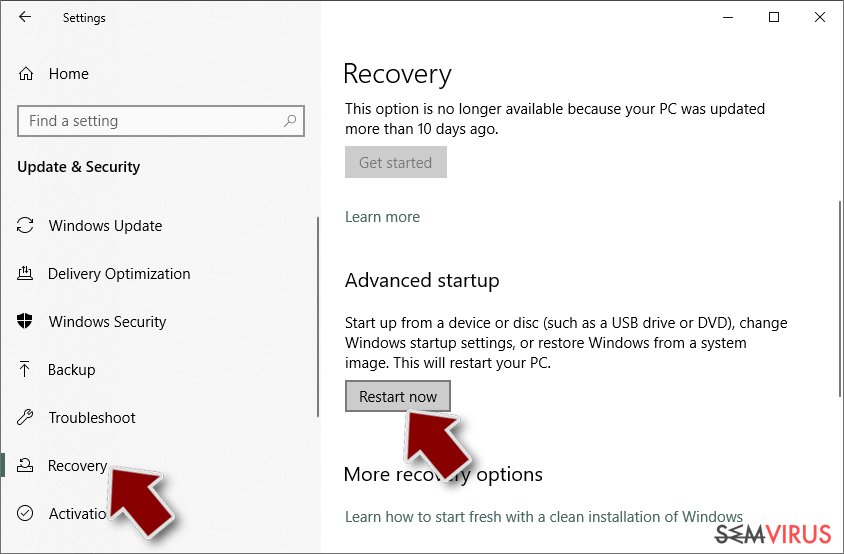

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

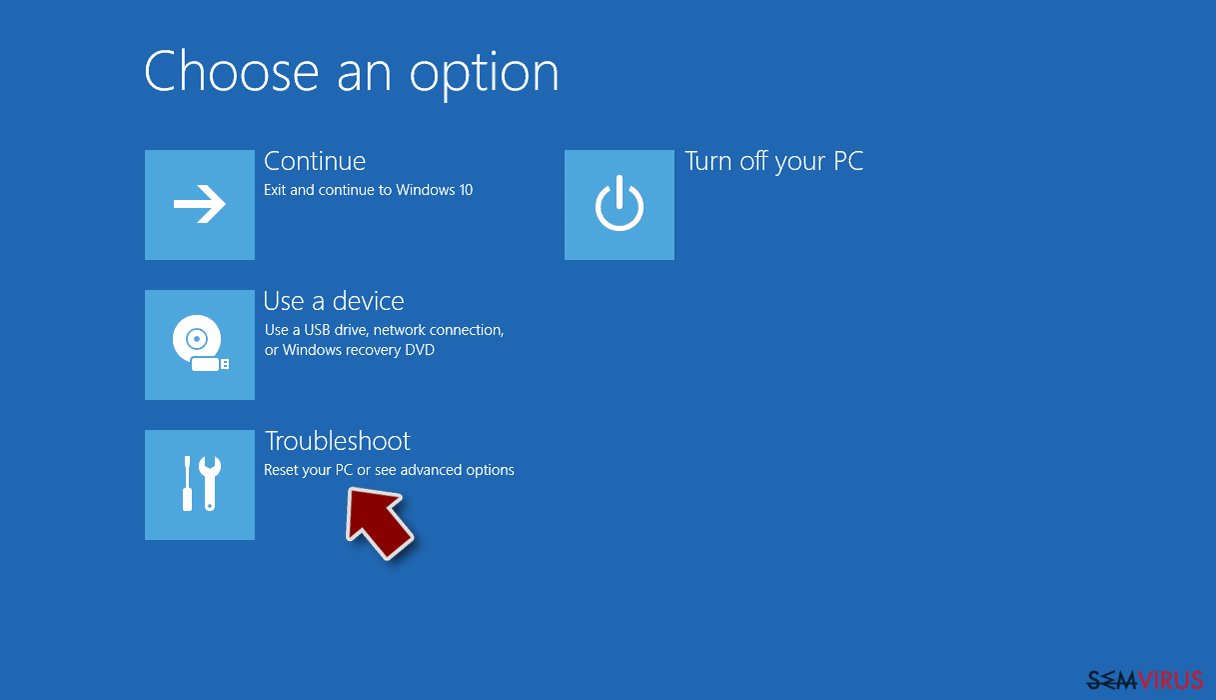

- Selecione Resolução de Problemas.

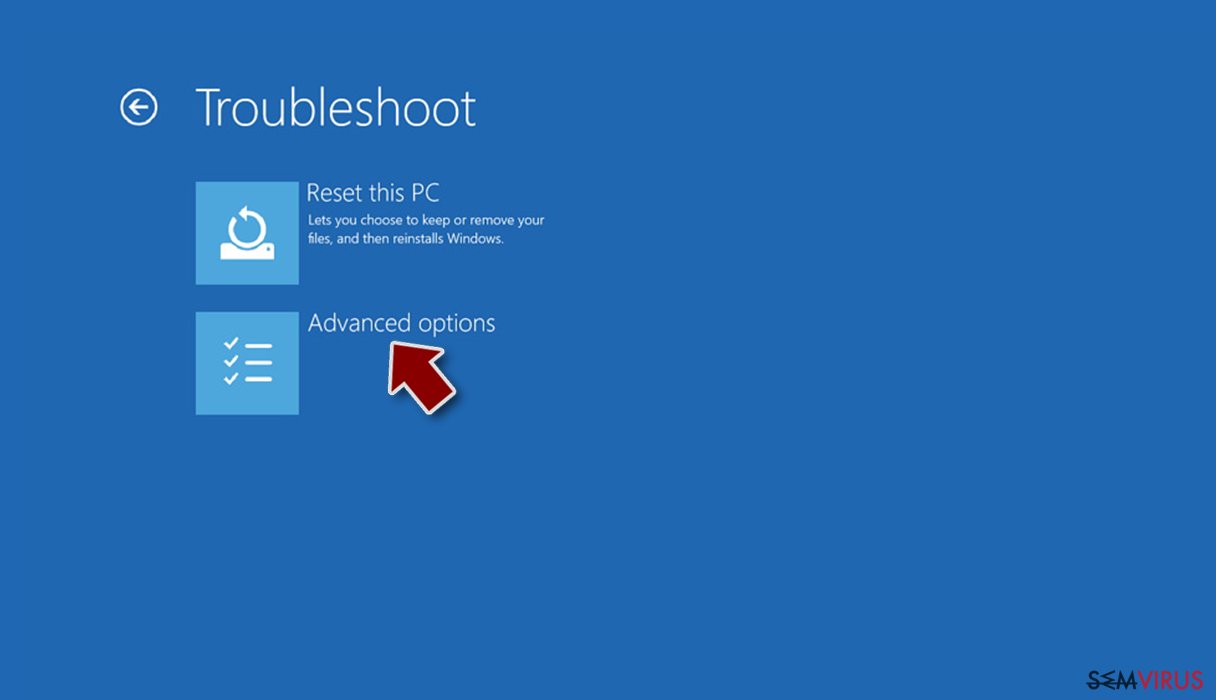

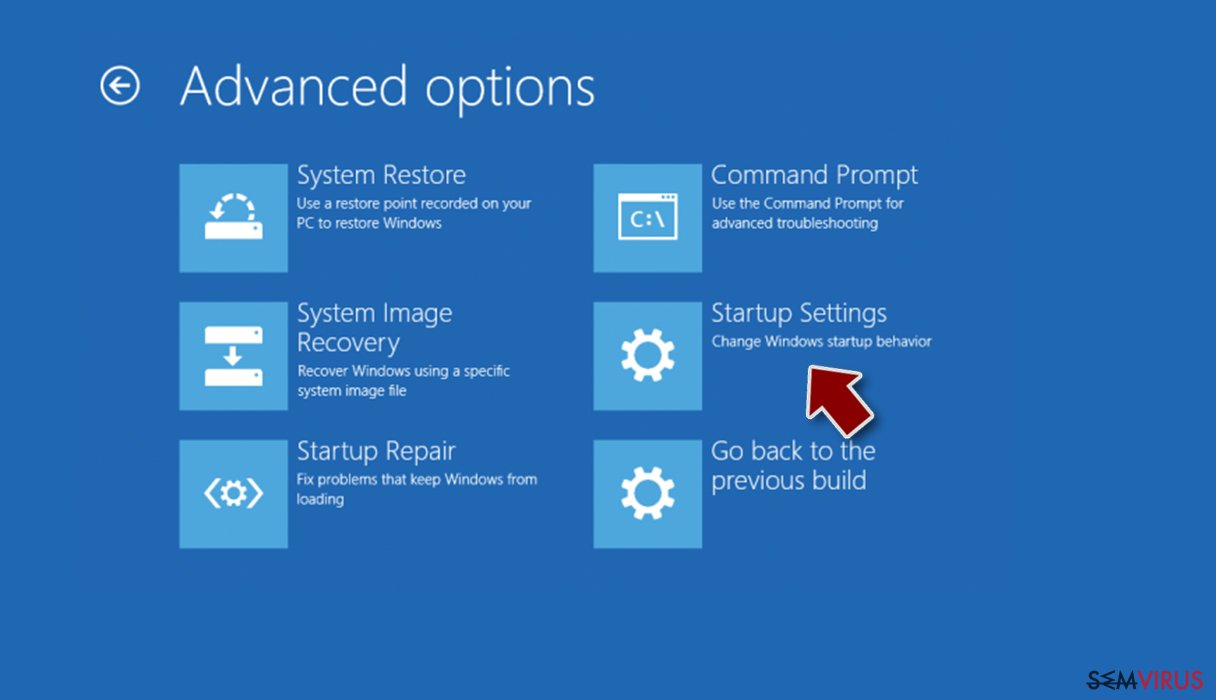

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

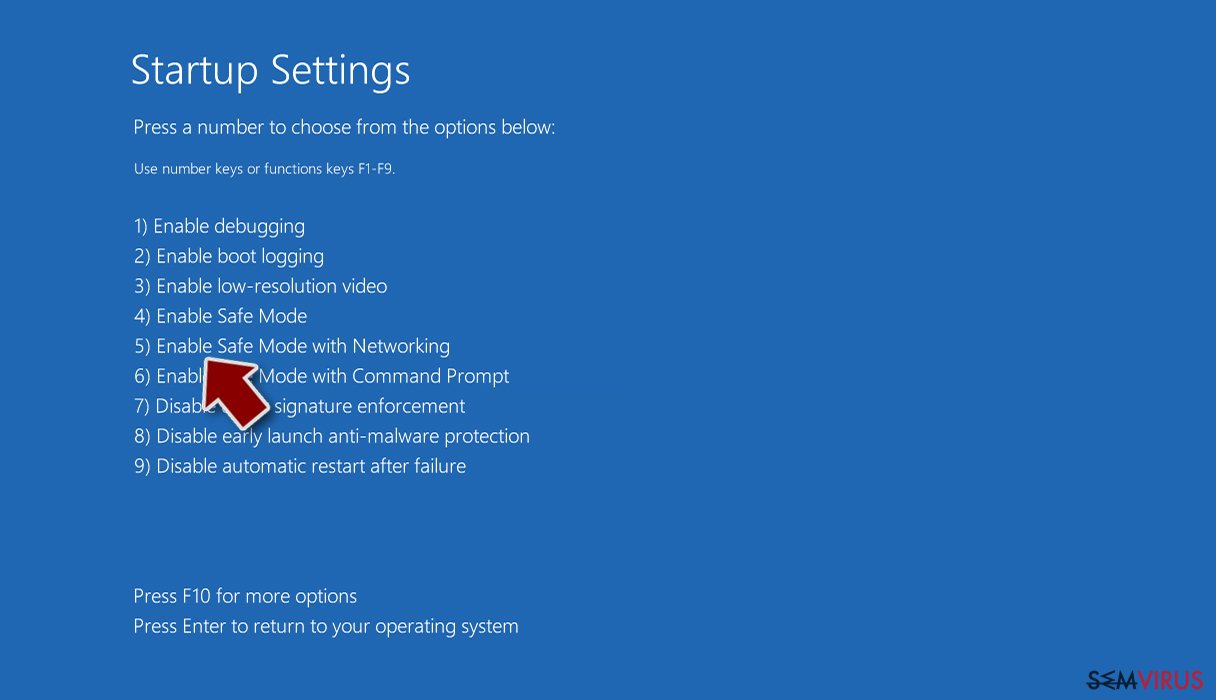

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

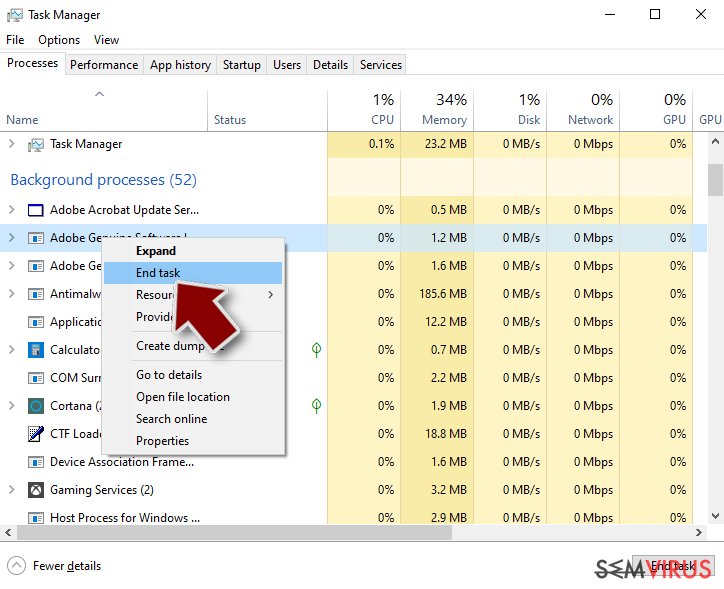

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

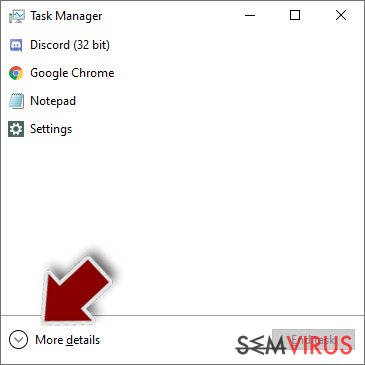

- Clique em Mais detalhes.

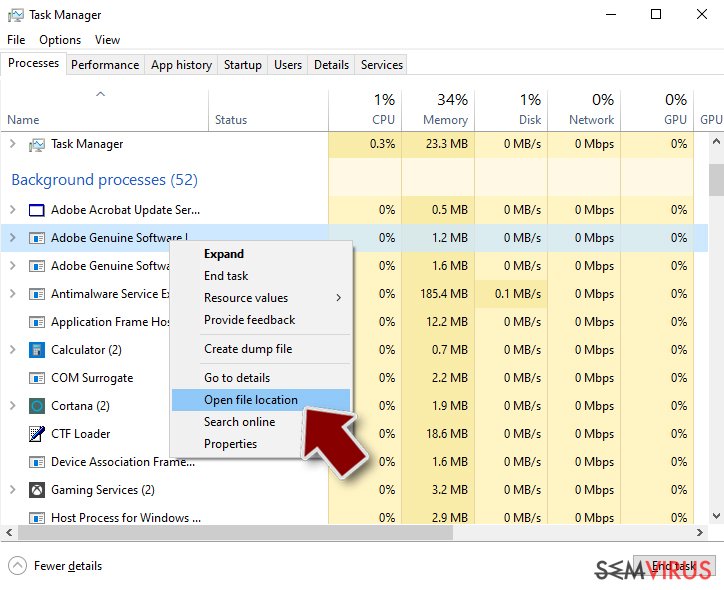

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

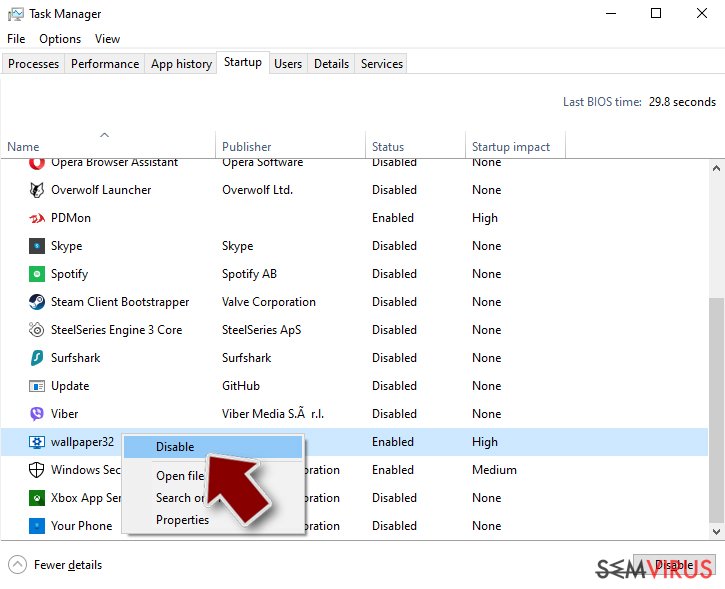

Passo 3. Verifique os programas de Arranque

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

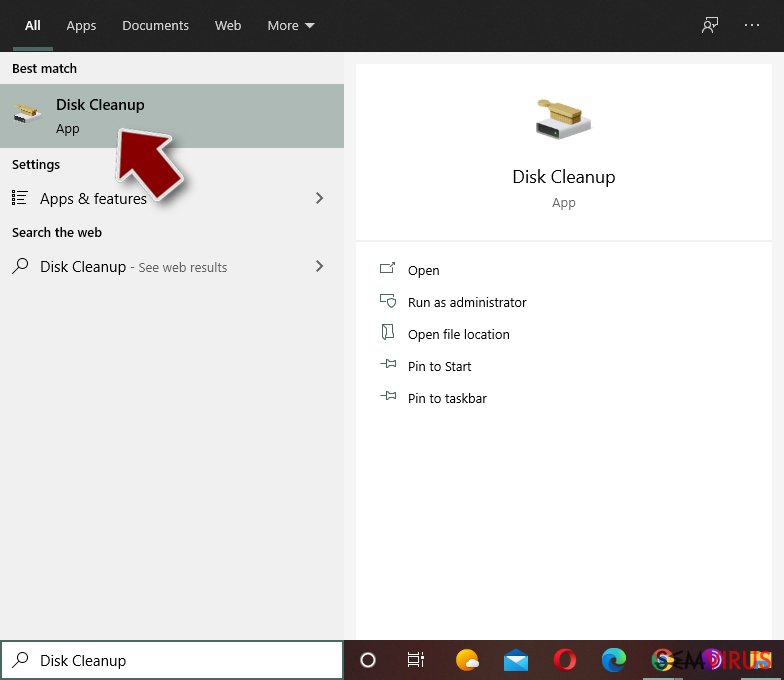

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

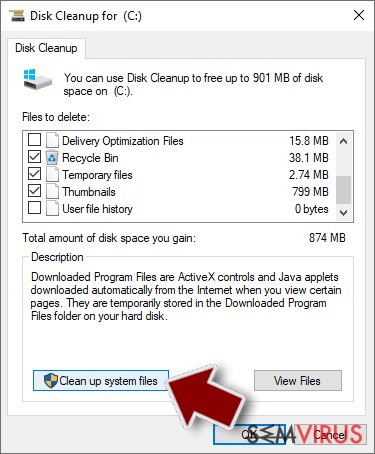

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover .locky usando System Restore

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

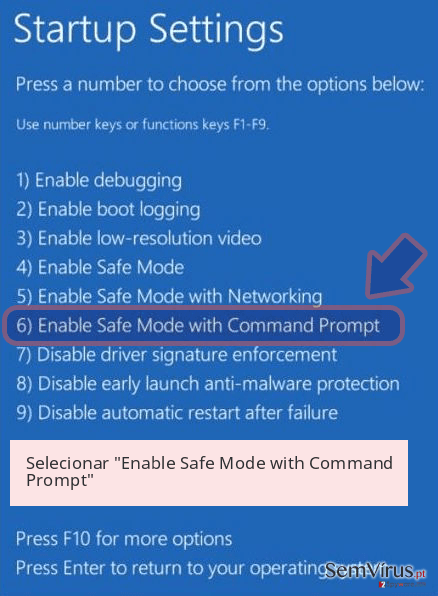

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

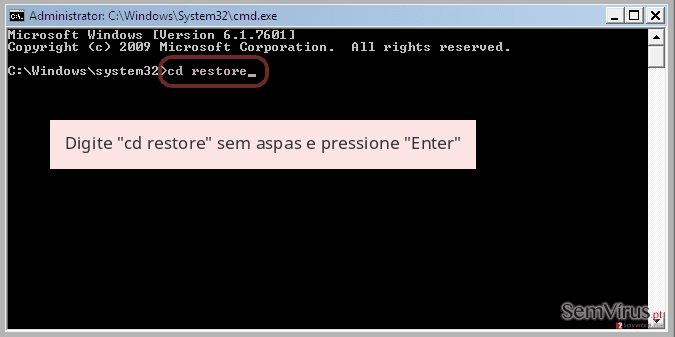

Passo 2: Restaurar os arquivos e configurações de sistema

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

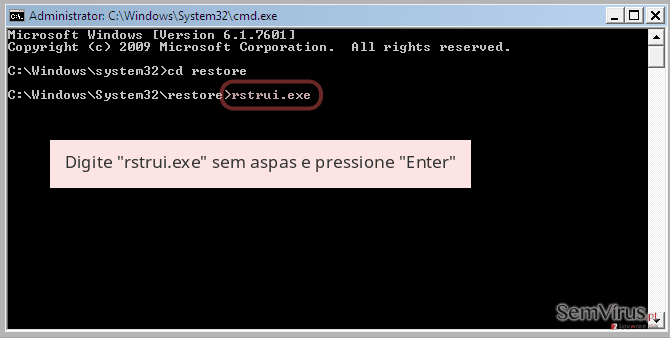

Agora digite rstrui.exe e pressione Enter novamente..

-

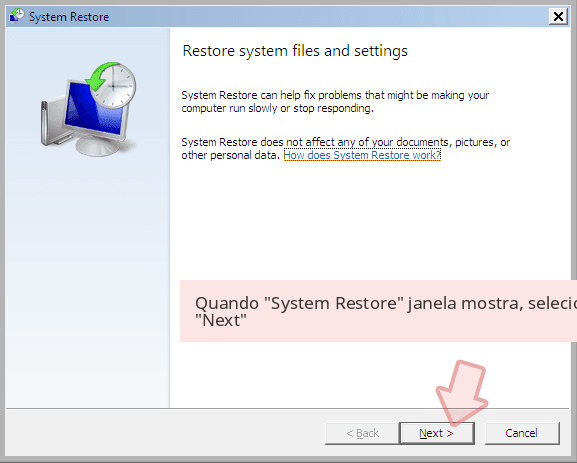

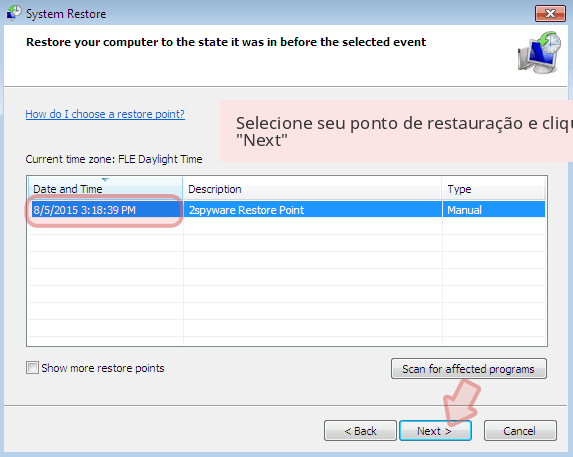

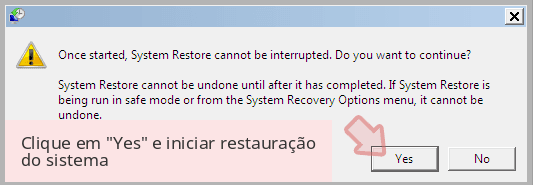

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de .locky. Após fazer isso, clique em Next.

-

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de .locky e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.