Remover Eking vírus (virus) - Passos de Desencriptação Incluídos

Guia de remoção de virus Eking

O que é Eking ransomware?

Ransomware Eking – um vírus de encriptação de ficheiros que exige um pagamento rápido em 24 horas

O ransomware Eking é um malware que pode encontrar por azar, ou por não implementar medidas de segurança suficientes na sua máquina, tais como software anti-malware. Inicialmente, esta variante do vírus Phobos foi descoberta em maio de 2020, mas continua ativa até hoje.

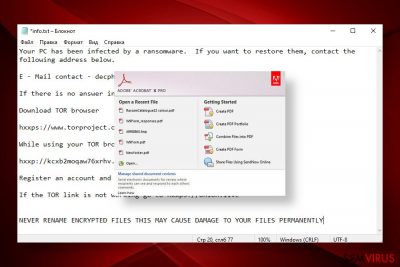

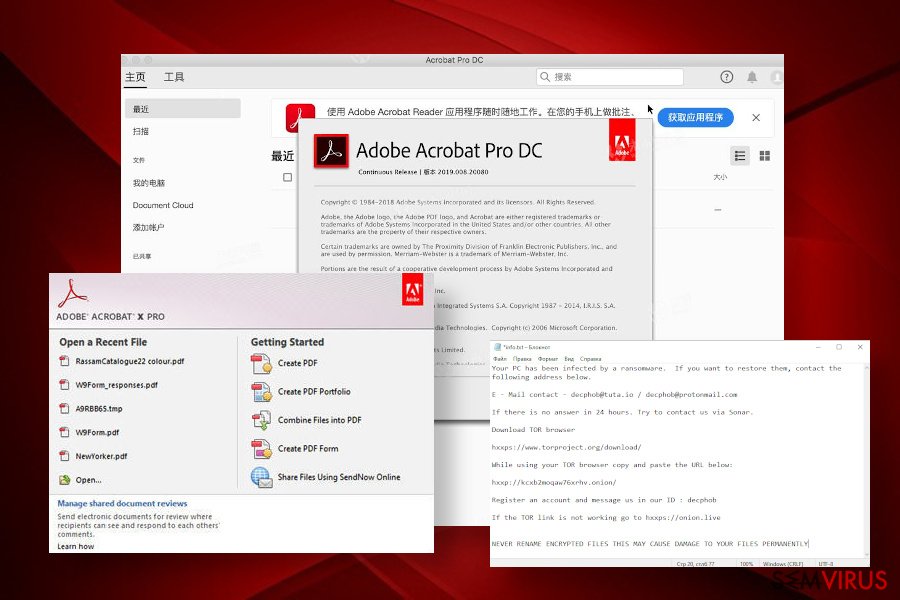

De acordo com alguns estudos, o vírus é distribuído principalmente via websites de torrents, tipicamente disfarçado como um crack para produtos Adobe pirateados. Assim que o payload malicioso é executado, o Eking inicia a primeira fase do ataque, injetando processos maliciosos e assumindo privilégios de administrador no sistema. A segunda fase envolve a encriptação de ficheiros. Para bloquear os ficheiros da suas vítimas, os criminosos responsáveis pelo ransomware utilizam encriptação AES e a extensão id.[[email protected]].eking nos ficheiros bloqueados.

O vírus deriva da infame família de ransomware, com mais de 20 membros, incluindo o ransomware Mamba, Phoenix, e ISO. Tal como os seus predecessores, este ransomware imita os famosos vírus de encriptação de ficheiros pertencentes à família Dharma.

Utiliza um estilo idêntico na sua nota de resgate e providencia exatamente as mesmas instruções. De momento, o vírus cria uma janela pop-up com o nome “info.hta” ou um ficheiro de texto “info.txt” em todas as pastas que contêm ficheiros bloqueados. O ficheiro apresenta dois endereços eletrónicos para contacto: [email protected] e [email protected]. No entanto, não é recomendado contactar diretamente os criminosos, nem efetuar o pagamento pelo resgate.

| Nome | Eking |

| Genealogia | O vírus pertence à família de ransomware Phobos |

| Classificação | Ransomware / Vírus de encriptação de ficheiros |

| Encriptação | AES |

| Extensão de ficheiros | O ransomware utiliza a extensão .eking para assinalar os ficheiros bloqueados. Tipicamente, a extensão é precedida por um ID da vítima e o e-mail [email protected] entre parênteses retos |

| Nota de resgate | A nota de resgate é idêntica à mensagem utilizada pelas variantes Dharma. É apresentada em forma de janela pop-up com o nome “info.hta” ou em ficheiro de texto “info.txt” |

| E-mails de contacto | [email protected], [email protected] |

| Distribuição | De momento, o vírus é principalmente distribuído em websites de torrents, agrupados em cracks para versões pirateadas do Adobe Acrobat. No entanto, os criadores do ransomware também conseguem explorar RDPs ou disseminar a carga maliciosa através de anexos em e-mails de spam |

| Eliminação | A única opção para remover o ransomware envolve analisar o sistema com uma ferramenta antivírus profissional |

| Descodificação de ficheiros | Ainda não existe uma ferramenta de descodificação disponível. Pode experimentar soluções alternativas de recuperação de dados, que listámos no final deste artigo, ou tentar contactar investigadores especializados de ransomware para receber assistência |

| Ferramenta de reparação | O ransomware causa imensos danos no sistema e provoca erros no sistema operativo Windows. Para reparar tais danos, utilize ferramentas como o software de reparação FortectIntego |

O utilizador considerado como a primeira vítima desta ransomware, relatou que o vírus surgiu após o download software, um crack para o Adobe Acrobat em específico. Pouco tempo depois, os seus ficheiros, como fotografias, vídeos, documentos, etc., foram bloqueados e apresentavam a extensão que indica a presença deste vírus.

O vírus também exibiu uma nota de resgate, que, como já foi mencionado, é semelhante à mensagem apresentada pelo vírus Dharma. As vítimas podem receber uma janela pop-up com o nome “info.hta”, que confirma o ataque, providencia informação de contacto, um número de ID e instruções para comprar Bitcoins. Adicionalmente, o vírus também pode criar um ficheiro de texto “info.txt” em cada pasta que contenha dados encriptados. A nota de resgate pode incluir a seguinte informação:

O seu PC foi infetado com ransomware. Caso pretenda recuperar os seus dados, contacte o seguinte endereço eletrónico.

E-mail de contacto – [email protected] / [email protected]

Caso não receba uma resposta em 24 horas, contacte-nos via Sonar.

Descarregue o browser TOR

hxxps://www.torproject.org/download/

Abra o browser TOR, copie e cole o seguinte URL:

hxxp://kcxb2moqaw76xrhv.onion/

Registe a sua conta e envie-nos uma mensagem com o seu ID : decphob

Se o link do TOR não funcionar, aceda a hxxps://onion.live

NÃO MUDE O NOME DOS FICHEIROS ENCRIPTADOS, POIS ISSO PODE PROVOCAR DANOS PERMANENTES NOS SEUS FICHEIROS

A quantia necessária para recuperar os ficheiros não é específica, embora varie normalmente entre os €300 e €5000 em Bitcoins. De qualquer forma, não é recomendado efetuar o pagamento, devido a potenciais roubos de identidade e outros danos que os hackers podem causar. Em vez disso, utilize a ferramenta antivírus mais poderosa que encontrar e remova o ransomware Eking do seu PC. Com base na informação providenciada pela VirusTotal, 47 antivírus entre 72 testados conseguiram identificar o ransomware através dos seus ficheiros maliciosos. Seguem alguns exemplos de nomes detetados pelos antivírus:

- Trojan.GenericKD.33855769

- Malware@#jur7x0zvg9ce

- A Variant Of MSIL/Kryptik.VYW

- HEUR:Trojan-PSW.MSIL.Agensla.gen

- ML.Attribute.HighConfidence

- Win32:PWSX-gen [Trj]

- Gen:NN.ZemsilF.34110.vm0@aOGvnLi

- Trojan.GenericKD.33855769 (B), etc.

O ransomware é extremamente perigoso, e não apenas pelo seu método agressivo de encriptação de ficheiros pessoais. Antes de efetuar a encriptação, o vírus inclui um módulo malicioso no Gestor de Tarefas do Windows e injeta entradas invasivas no Registo do Windows. Adicionalmente, o vírus altera a sequência de arranque do Windows e adquire privilégios de administrador para controlar a máquina. Desta forma, os criminosos conseguem enfraquecer as barreiras de segurança do sistema operativo, prejudicando o seu desempenho, e pode utilizar esta oportunidade de invasão para injetar outros vírus maliciosos (trojan, RAT ou spyware).

Além disso, o vírus Eking pode iniciar algumas alterações no sistema de segurança, impedindo que os programas antivírus instalados consigam detetar o vírus. Neste caso, a eliminação do ransomware requer reiniciar o sistema em Modo de Segurança com Rede, ou ativar o Restauro do Sistema. Em Modo de Segurança, utilize um software antivírus robusto, como por exemplo, Malwarebytes ou SpyHunter 5Combo Cleaner para analisar o sistema e eliminar todas as entradas maliciosas.

Depois de remover o ransomware do sistema, investigue todos os métodos que podem ser utilizados para recuperar os dados encriptados. Caso tenha cópias de segurança dos seus ficheiros, o ataque do ransomware não será um problema muito grave. Se, infelizmente, não existirem cópias de segurança, pode experimentar software de recuperação de dados de outras entidades, ou contactar investigadores especializados em ransomware para obter assistência, uma vez que não existe qualquer ferramenta de descodificação atualmente disponível, pelo menos por enquanto.

Por fim, não deixe o seu sistema vulnerável após a eliminação do malware. Como já mencionámos, o vírus inicia outras atividades maliciosas no sistema, que podem provocar BSoDs, erros, lentidão ou infiltração de outro malware. Otimize o sistema com o FortectIntego para restaurar a sua estabilidade.

Primeiro passo: remover o malware do seu sistema Windows

O ransomware deve ser removido do sistema imediatamente após detetar uma extensão suspeita no nome dos seus ficheiros. Não se esqueça que o ransomware é frequentemente suplementado com múltiplas cargas maliciosas, portanto, quanto mais tempo permanecer no sistema, maior será o risco de ser infetado com um trojan ou spyware.

Para além disso, após a eliminação do Eking, analise o seu sistema com o FortectIntego para restaurar o estado de ficheiros técnicos do sistema para a sua versão anterior ao ataque. Deve tentar recuperar os dados que o vírus encriptou apenas depois deste passo. Para isso, pode utilizar um tutorial de descodificação submetido pelos nossos especialistas em segurança. Caso tenha dificuldade em eliminar o malware no modo normal, reinicie o computador em Modo de Segurança com Rede e utilize um software de segurança para analisar o sistema:

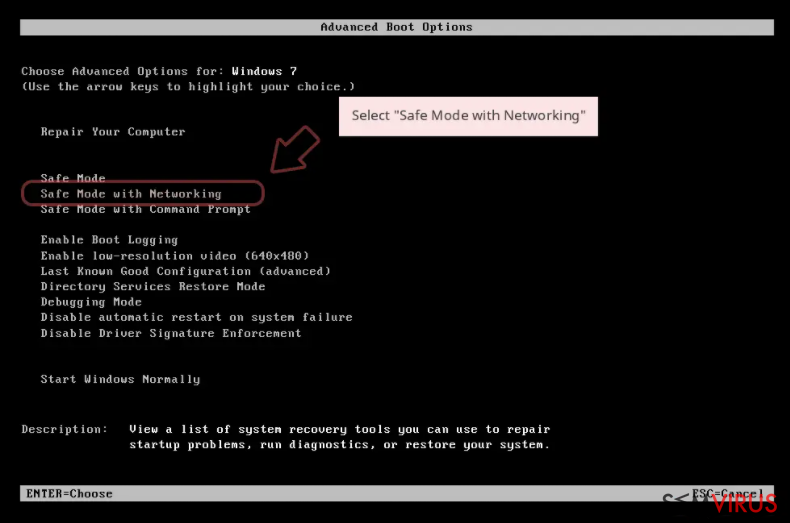

Windows 7 / Vista / XP

- Clique em Iniciar > Ligar/Desligar > Reiniciar > OK.

- Quando o computador ligar novamente, comece a pressionar na tecla F8 (caso não funcione, experimente F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) várias vezes até ver a janela de Opções de Arranque Avançadas.

- Na lista, selecione Modo de Segurança com Rede.

![Windows XP/7 Windows XP/7]()

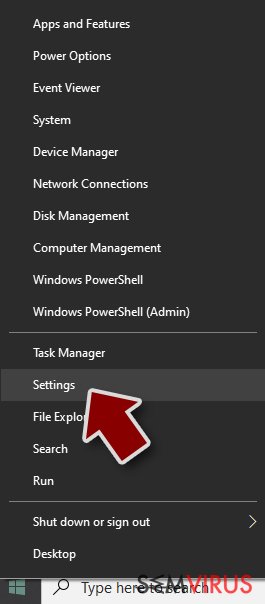

Windows 10 / Windows 8

- Clique no botão Iniciar com o botão direito do rato e selecione Definições.

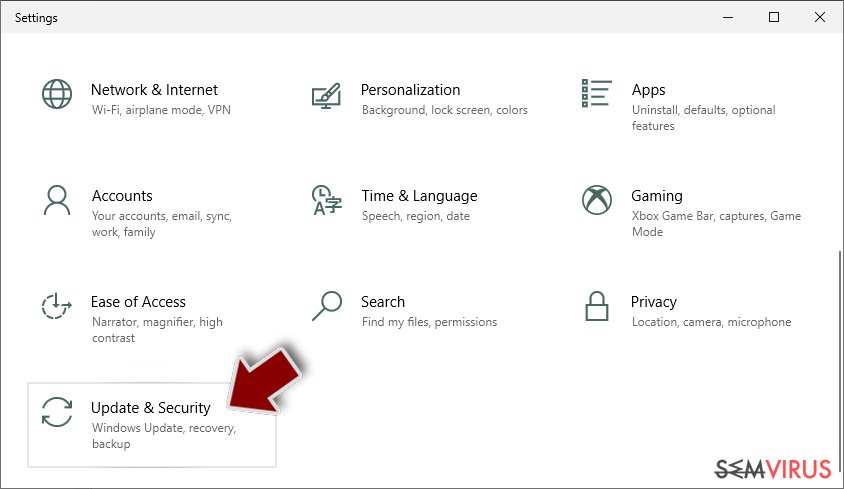

- Navegue até encontrar Atualização e Segurança.

- No lado esquerdo da janela, selecione Recuperação.

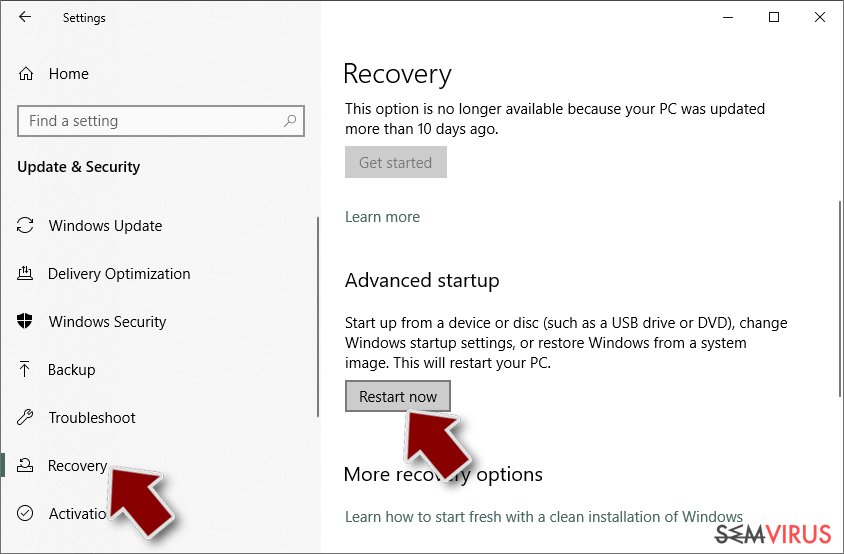

- Percorra a página até encontrar a secção Arranque Avançado.

- Clique em Reiniciar Agora.

![Recovery Recovery]()

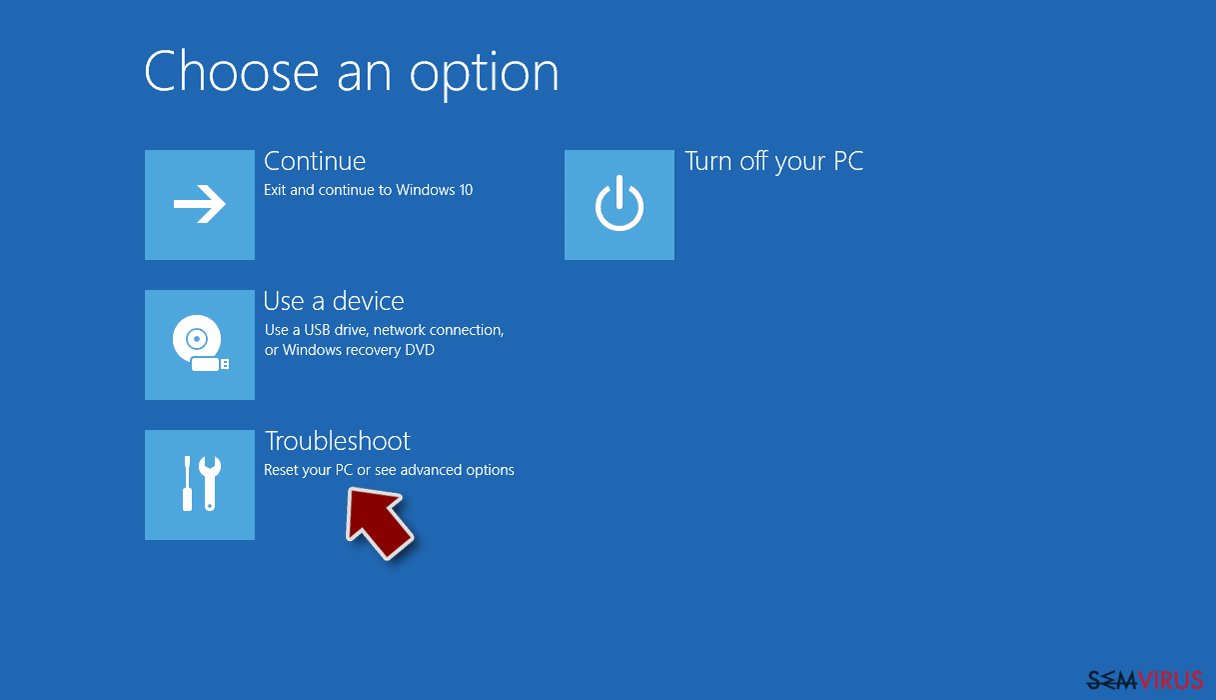

- Selecione Resolução de Problemas.

![Choose an option Choose an option]()

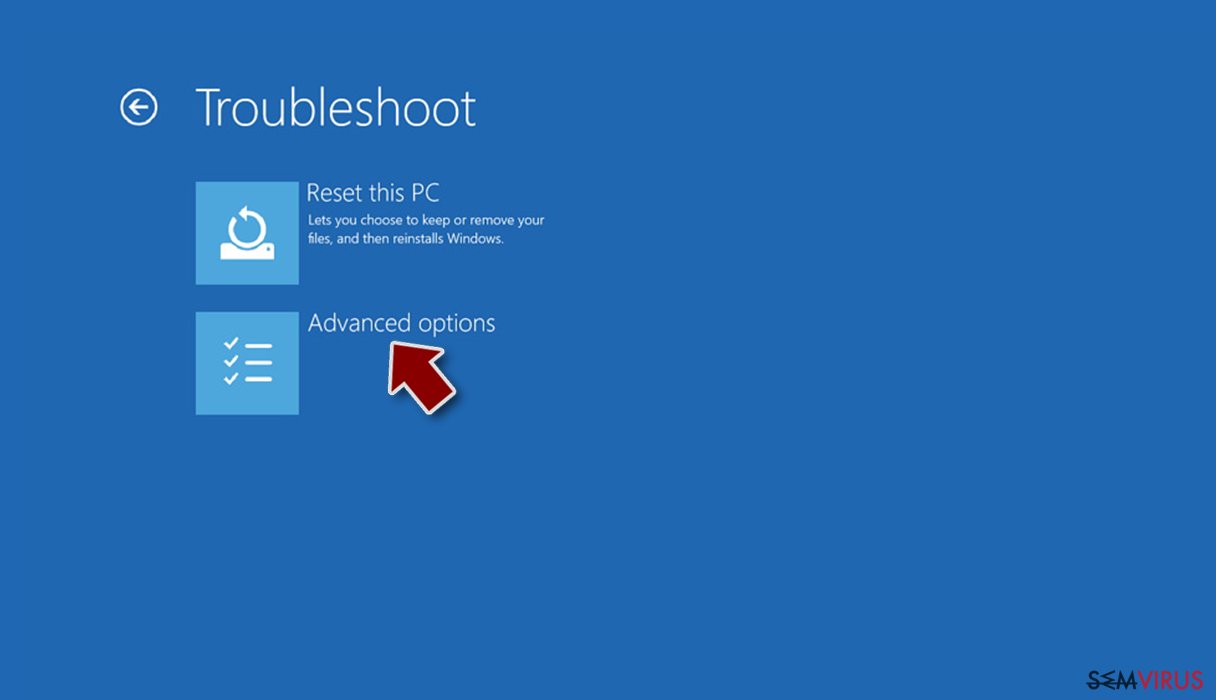

- Aceda a Opções Avançadas.

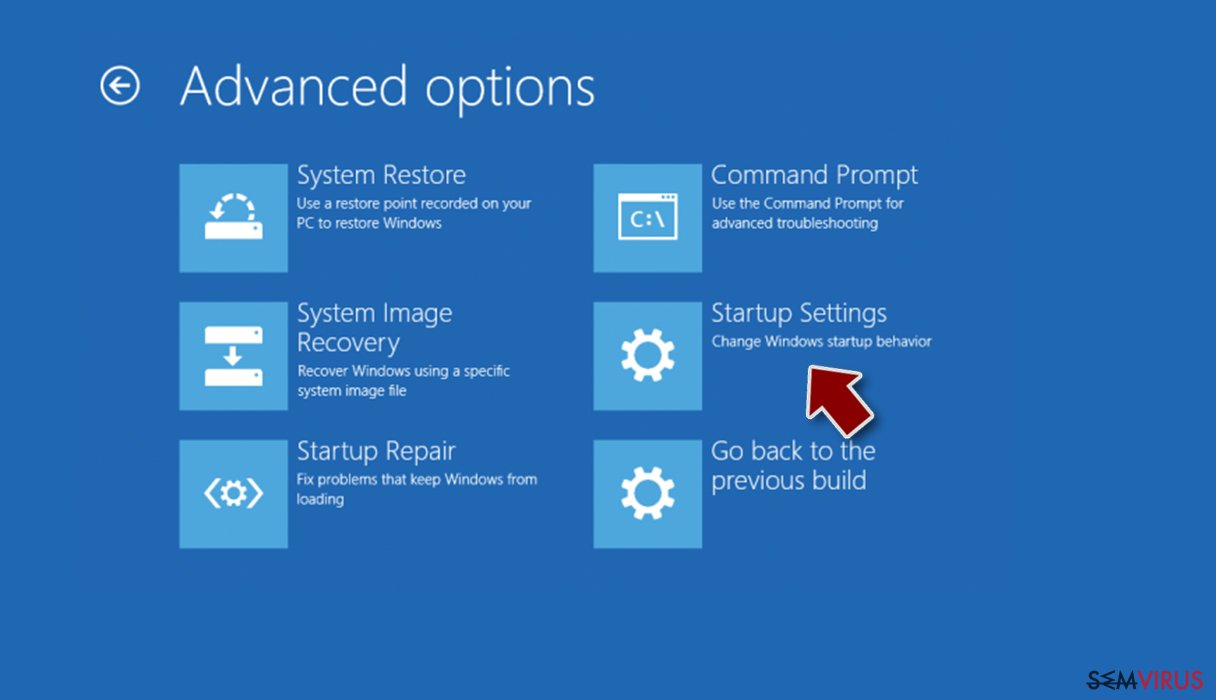

- Selecione Definições de Arranque.

- Clique em Reiniciar.

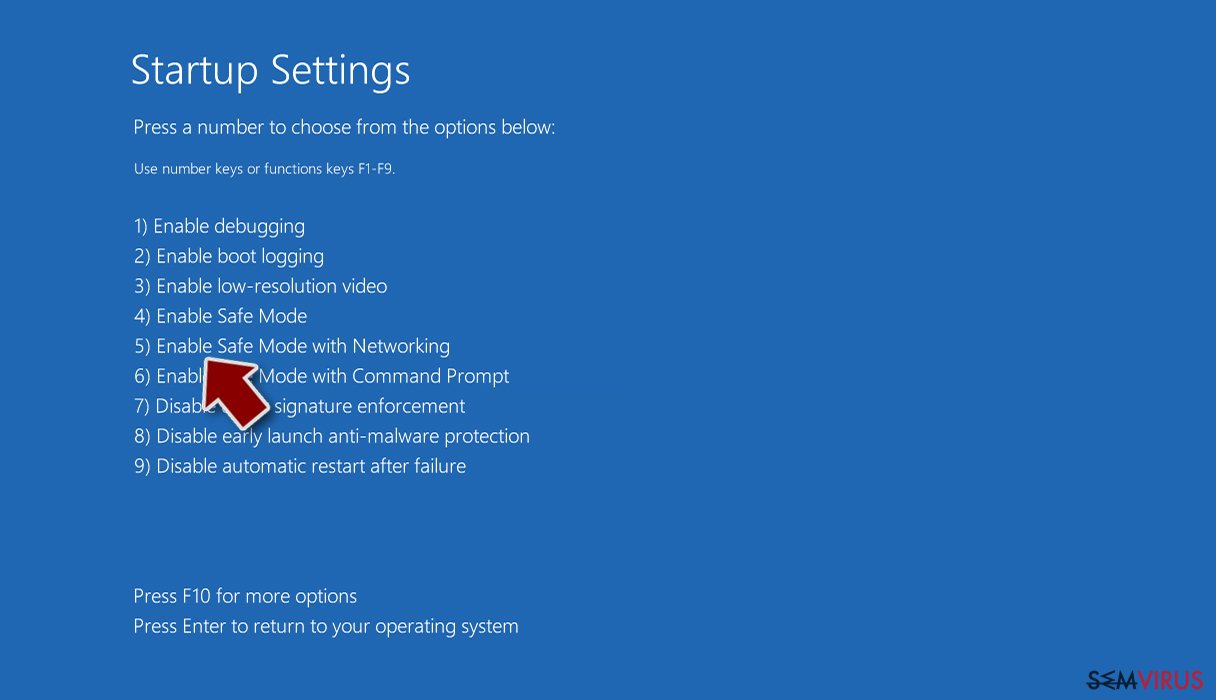

- Pressione 5 ou clique em 5) Ativar Modo de Segurança com Rede.

![Press F5 to enable Safe Mode with Networking Press F5 to enable Safe Mode with Networking]()

É extremamente importante remover o vírus antes de tentar recuperar quaisquer ficheiros bloqueados. Caso contrário, o ransomware pode atacar novamente e voltar a encriptar os dados. A eliminação deste vírus requer a compra do pacote completo de um software antivírus profissional. Recomendamos que utilize estes Malwarebytes. Depois de limpar o seu sistema, utilize os métodos abaixo para tentar recuperar gratuitamente os seus ficheiros.

Não pague aos criminosos: métodos alternativos para restaurar ficheiros

Os cibercriminosos responsáveis pelo ransomware utilizam tipicamente algumas técnicas de persuasão para obrigar as vítimas a pagarem pelo resgate dos seus ficheiros; normalmente, o mais rápido possível. Para criar uma sensação de urgência, oferecem descontos ou ameaçam eliminar a chave de descodificação se o pagamento não for efetuado num determinado espaço de tempo.

No entanto, confiar nos cibercriminosos pode ser o seu maior erro. Lembre-se que não são seus amigos e não estão preocupados se recupera os seus ficheiros ou não. Tudo o que querem é dinheiro. Existem imensos testemunhos de utilizadores que pagaram o resgate e nunca receberam a prometida chave de debloqueio. Em vez de arriscar, recomendamos que experimente métodos alternativos.

Software de recuperação de dados de outras entidades

- Efetue o download do Data Recovery Pro.

- Faça duplo clique no instalador para iniciar a instalação.

![Eking ransomware Eking ransomware]()

- Siga as instruções no ecrã para instalar o software.

![Install program Install program]()

- Depois de pressionar em Finish (Terminar), pode utilizar o programa.

- Selecione Everything (Tudo) ou selecione pastas individuais onde pretende recuperar os seus ficheiros.

- Pressione em Next (Seguinte).

- No final da página, ative a Deep scan (Análise completa) e selecione os Discos que pretende analisar.

![Select Deep scan Select Deep scan]()

- Clique em Scan (Analisar) e aguarde.

![Scan Scan]()

- Agora pode escolher as pastas/ficheiros a recuperar – não se esqueça que também tem a opção de pesquisar pelo nome do ficheiro!

- Clique em Recover (Recuperar) para reaver os seus ficheiros.

Procure ferramentas de descodificação

Os especialistas em segurança e agências policiais trabalham arduamente para terminar operações ilegais no mundo do cibercrime. Já foram conduzidas várias operações com sucesso onde gangues foram desmantelados, servidores apreendidos e os responsáveis presos. Em tais casos, todas as chaves de encriptação são divulgadas às vítimas para conseguirem restaurar gratuitamente os seus dados.

Adicionalmente, os investigadores especializados em segurança conseguem ocasionalmente encontrar falhas no código do ransomware e criar a sua própria ferramenta de descodificação (decryptor) funcional, que ajuda as vítimas a recuperarem os seus dados. Como sempre, sem dúvida que o melhor é não ser infetado em primeiro lugar.

A seguinte lista inclui vários websites úteis e equipas de segurança especializadas em ferramentas de descodificação (decryptors):

- No More Ransom Project

- Free Ransomware Decryptors by Kaspersky

- Free Ransomware Decryption Tools from Emsisoft

- Avast decryptors

Técnicas enganosas utilizadas para distribuir ransomware em todo o mundo

Os especialistas em cibersegurança da Dieviren.de afirmam que a maioria das infeções de ransomware são provocadas por e-mails de phishing e os seus anexos maliciosos (macros). Estes anexos são tipicamente ficheiros com um aspeto inócuo, como PDFs, documentos do Microsoft Office e outros ficheiros semelhantes. O conteúdo da mensagem pode imitar empresas fidedignas no setor bancário, transporte e entrega de produtos ou saúde. No entanto, sempre que receber uma mensagem na sua caixa de entrada com um anexo, é aconselhável fazer o seguinte:

- procurar por erros na mensagem (gramática, ortografia, lógica, etc.)

- conferir o endereço do remetente

- analisar o anexo com um programa antivírus

No entanto, os e-mails de phishing não são o único método utilizado para transmitir malware. Em muitos casos, os computadores são infetados após o download de software em redes de partilha de ficheiros peer-to-peer. Isso aplica-se a software, tais como cracks para programas pirateados, keygens e outro conteúdo ilícito similar. Portanto, é importante ser extremamente cuidadoso ao utilizar websites de download de torrents, tais como o The Pirate Bay. Adicionalmente, não se esqueça de proteger a configuração RDP (ambiente de trabalho remoto), caso utilize este tipo de serviços, uma vez que as aplicações de ambiente de trabalho remoto também são frequentemente exploradas por criminosos. Proteja o seu RDP com a palavra-passe (password) mais forte que conseguir inventar.

Guia de remoção manual de virus Eking

Remoção manual de Eking ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

- Selecione Atualizações e Segurança.

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

- Selecione Resolução de Problemas.

- Aceda a Opções Avançadas.

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

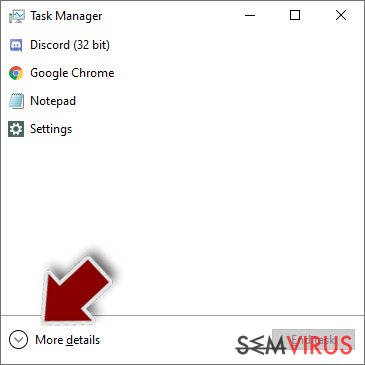

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

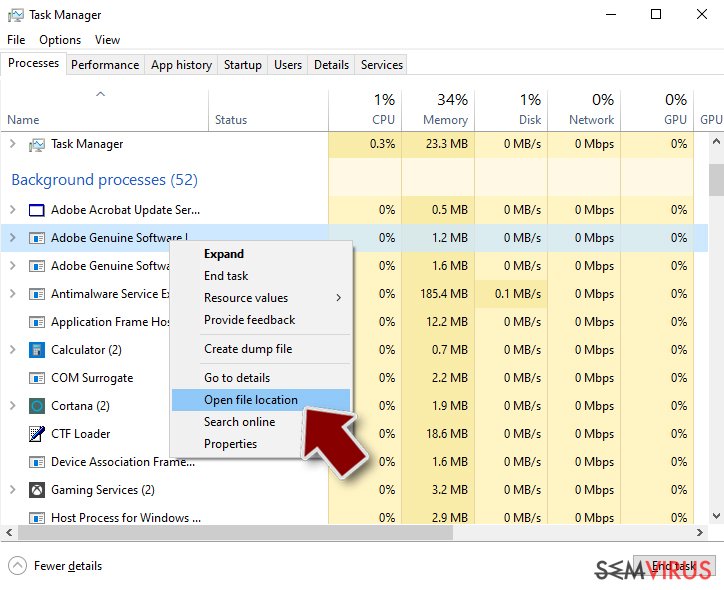

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

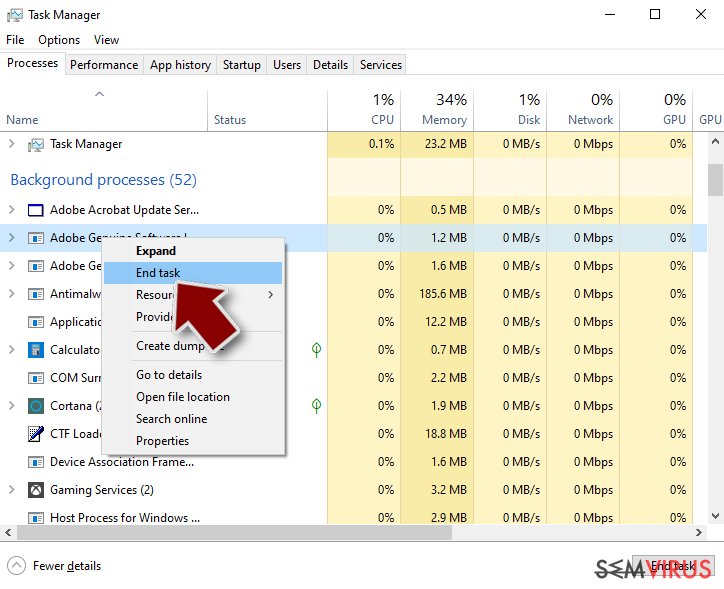

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

Passo 3. Verifique os programas de Arranque

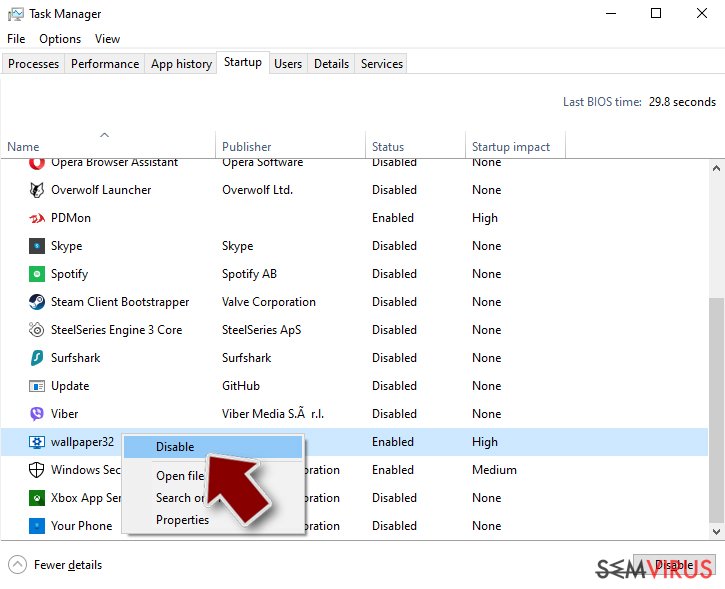

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

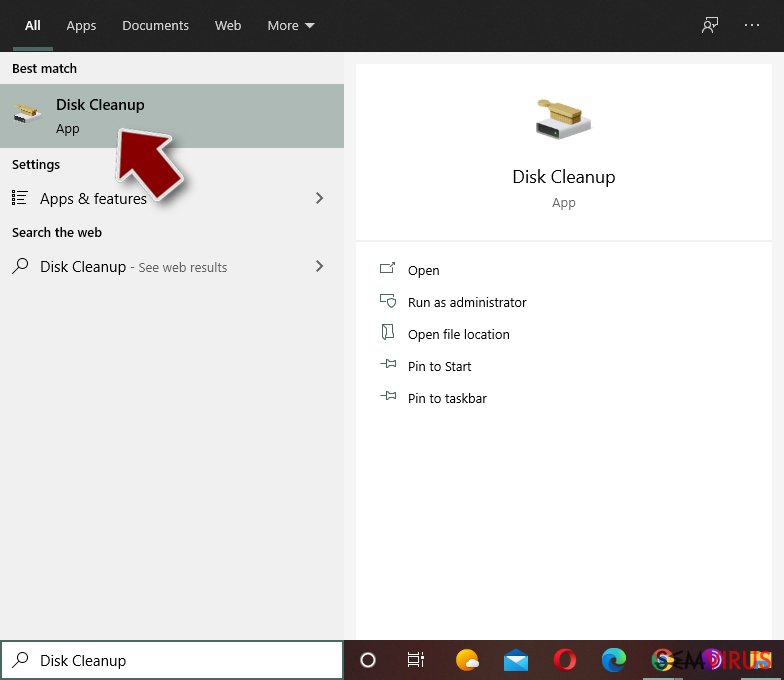

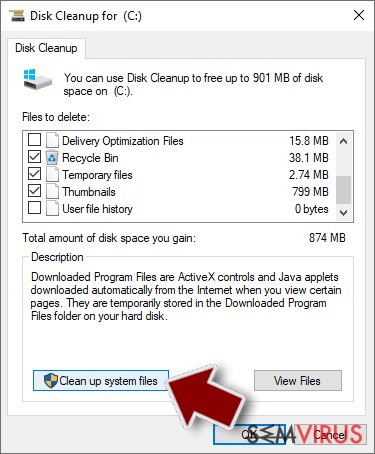

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover Eking usando System Restore

-

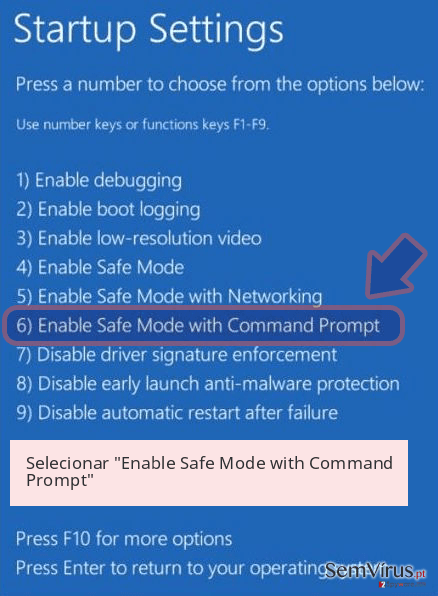

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

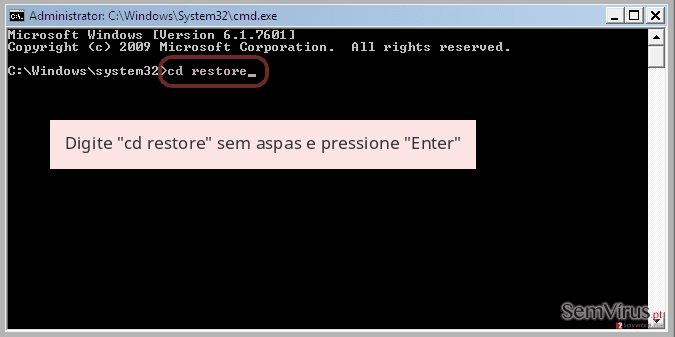

Passo 2: Restaurar os arquivos e configurações de sistema

-

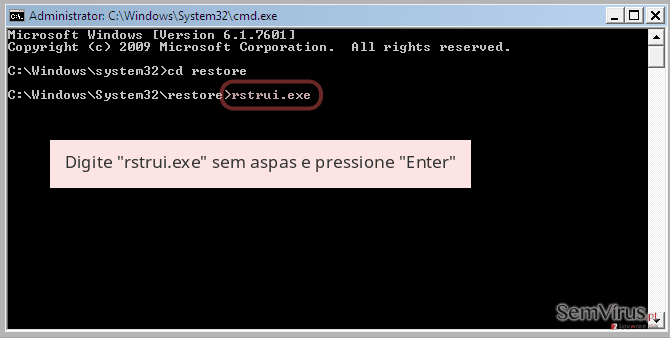

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

Agora digite rstrui.exe e pressione Enter novamente..

-

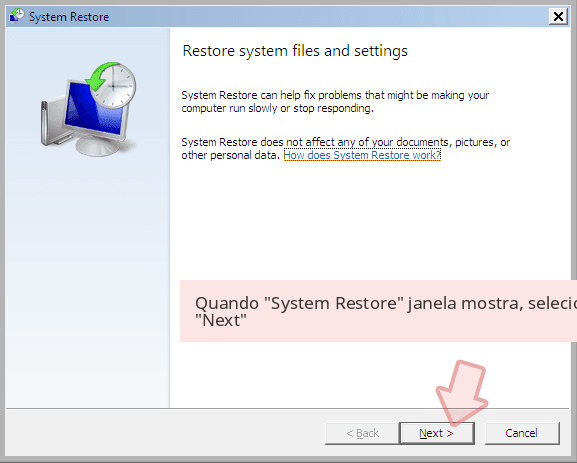

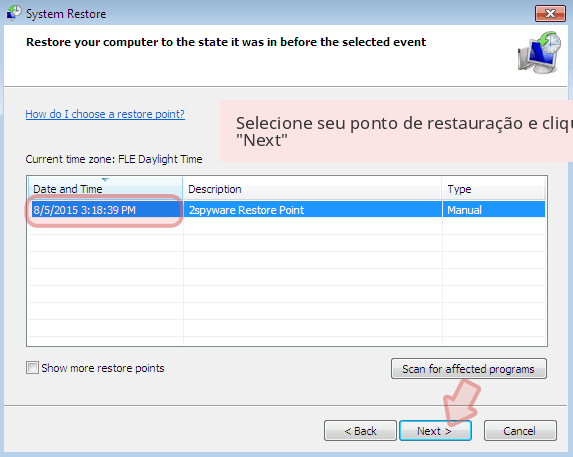

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de Eking. Após fazer isso, clique em Next.

-

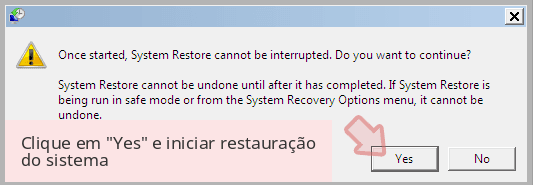

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de Eking e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.