Remover .ecc File Extension vírus (Instruções para remoção de vírus)

Guia de remoção de virus .ecc File Extension

O que é .ecc File Extension virus?

.ecc File Extension é conhecido como uma versão de ransomware Teslacrypt, que é um vírus muito perigoso. Ele pertence à categoria de ‘malware’, e é muito vírus específico que funciona em um sorrateiro e forma desastrosa. Este computador ameaça tem de ser imediatamente removido!

Como funciona o trabalho de vírus .ecc File Extension?

.ecc File Extension vírus pode entrar no computador exatamente como qualquer outro vírus Trojan. Uma vez que ele faz, que basicamente leva seus arquivos pessoais (incluindo áudio, vídeo, imagem ficheiros de texto) como reféns e pede para você pagar para recuperá-los. O que este programa não é que lança um processo malicioso que procura por seus arquivos pessoais que têm tais extensões:

7z, .rar, .m4a, .wma, .avi, .wmv, .jpe, .jpg, .cdr, .indd, .pdf, .pdd, .psd, .flv, .js, .css, .rb, .png, .jpeg, .txt, .odc, .odm, .odp, .ods, .docm, .docx, .doc, .mddata, .itl, .itdb, .icxs, .hvpl, and many many more others.

Quando ele encontra esses tipos de arquivo em particular, criptografa-los. Ela remove a cópia do arquivo original e deixa a versão modificada em seu lugar. Vírus Teslacrypt tende para adicionar essas extensões de arquivo: .ecc, .exx, .ezz, .aaa, .abc, .ccc, .xyz. Tenha em mente que você não pode abrir o arquivo sem a chave de descriptografia.

Como recuperar os arquivos?

Quando este vírus mal-intencionado criptografa os arquivos de modo que você não pode aceder a eles mais, é cair uma mensagem nota em cada pasta que contém os arquivos infectados. Normalmente, tais nota tem direito como HELP_RESTORE_FILES ou HELP_TO_DECRYPT_YOUR_FILES. Estas notas podem ser salvos como arquivos .txt ou arquivos .bmp. A nota contém informações sobre o que aconteceu com o seu computador e o que você precisa fazer para corrigir a bagunça. Basicamente, o cyber-criminosos irá solicitar que você a pagar um resgate para obter seus arquivos de volta. Eles irão perguntar para fazer download e usar o navegador Tor e pagar o resgate via Bitcoin moeda.

Você não deve pagar o resgate porque as chances de que criminosos cibernéticos estão indo para ajudar você a recuperar seus arquivos pessoais são muito duvidosa. Além disso, você não deve apoiar criminosos cibernéticos através do pagamento de dinheiro para eles. Para recuperar os arquivos, você tem algumas opções. Um método de trabalho 100% é importar os arquivos a partir de uma unidade externa. Se você tivesse o cópias de backup dos seus arquivos, você não deve se preocupar. Apenas a eliminar o vírus primeiro (recomendamos o uso de uma ferramenta de remoção de malware profissional, por exemplo, FortectIntego), depois conecte a unidade e recuperar seus arquivos por meio de importação em seu computador. Se você não tiver essa cópia, você pode tentar uma das seguintes ferramentas para descriptografar os arquivos: Kaspersky virus-fighting utilities, R-Studio, Photorec.

Como ransomware .ecc File Extension infectar o meu PC?

Existem vários métodos diferentes como ransomware é espalhar:

- Ransomware vírus são espalhados como anexos de e-mails. Certifique-se de que nunca abra mensagens de correio electrónico de remetentes desconhecidos, não importa quão tentador com a aparência.

- Evite clicar em links aleatórios sites de alto risco. Evite clicar em banners em jogos de azar ou conteúdo de sites. x Algumas vezes, podem redirecionar você para sites maliciosos ou mesmo iniciar automaticamente um download de uma potencial ameaça de computador.

- Ela pode ser anexada a outros programas duvidosos. Quando você está procurando um software para download, procure o link de download em sites seguros. Instalar o software usando a avançada ou opção Personalizada – permite que você configure a instalação do software e opt-out o especial de seus componentes.

Para saber como eliminar este vírus do seu sistema leia as instruções na página 2.

Como remover este vírus perigosos?

Os especialistas em segurança recomendam computador usando uma ferramenta de remoção automática para se livrar deste computador nocivo infecção. Instale o programa anti-malware e execute uma verificação do sistema para encontrar todos os elementos ransomware Teslacrypt malicioso e removê-los. Se você for um usuário de PC inexperientes, você não deve lidar com este vírus no seu próprio. Se você ainda deseja removê-lo manualmente, siga a extensão de arquivo .ecc instruções de remoção a seguir:

Guia de remoção manual de virus .ecc File Extension

Remoção manual de .ecc File Extension ransomware

Importante! →

O guia de eliminação manual pode ser demasiado complicado para utilizadores normais. Requer conhecimento informático avançado para ser executada corretamente (se danificar ou remover ficheiros de sistema importantes, pode comprometer todo o sistema operativo Windows), e pode demorar algumas horas. Portanto, aconselhamos que utilize o método automático providenciado acima.

Passo 1. Aceda ao Modo de Segurança com Rede

A eliminação manual de malware é mais eficaz no ambiente do Modo de Segurança.

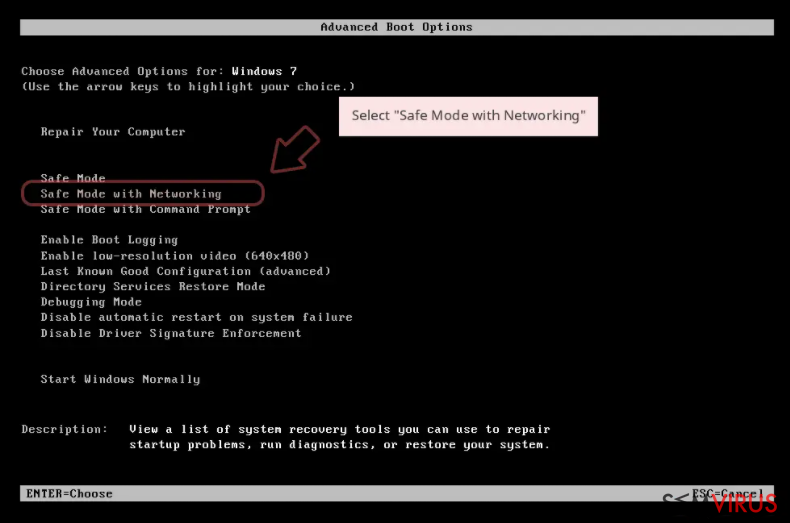

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o computador se tornar ativo, comece a pressionar repetidamente na tecla F8 (se não funcionar, experimente as teclas F2, F12, Del, etc. – tudo depende do modelo da sua motherboard) até ver a janela com as Opções de Arranque Avançadas.

- Selecione Modo de Segurança com Rede na lista.

Windows 10 / Windows 8

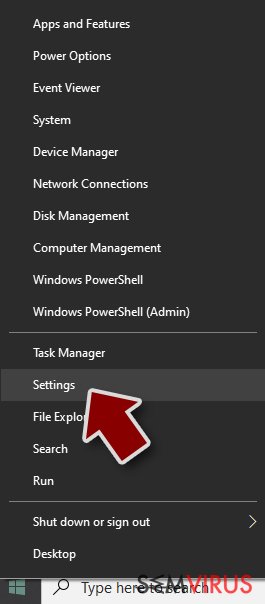

- Clique com o botão direito do rato no ícone Iniciar e selecione Definições.

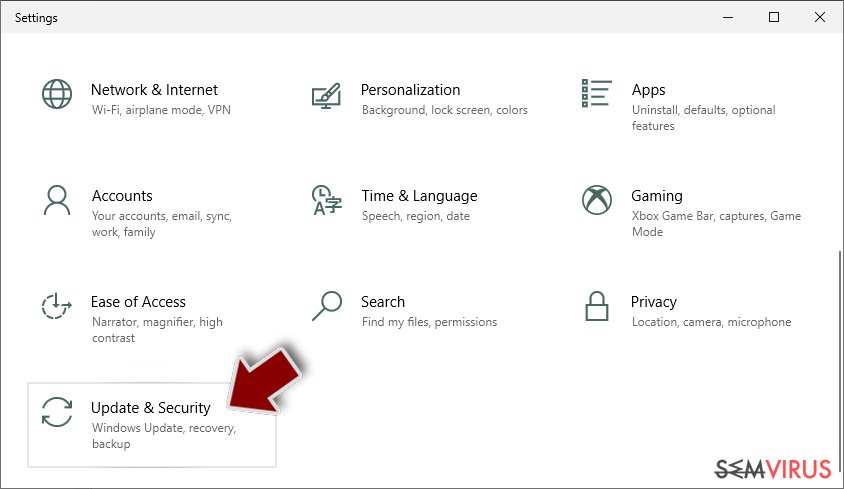

- Selecione Atualizações e Segurança.

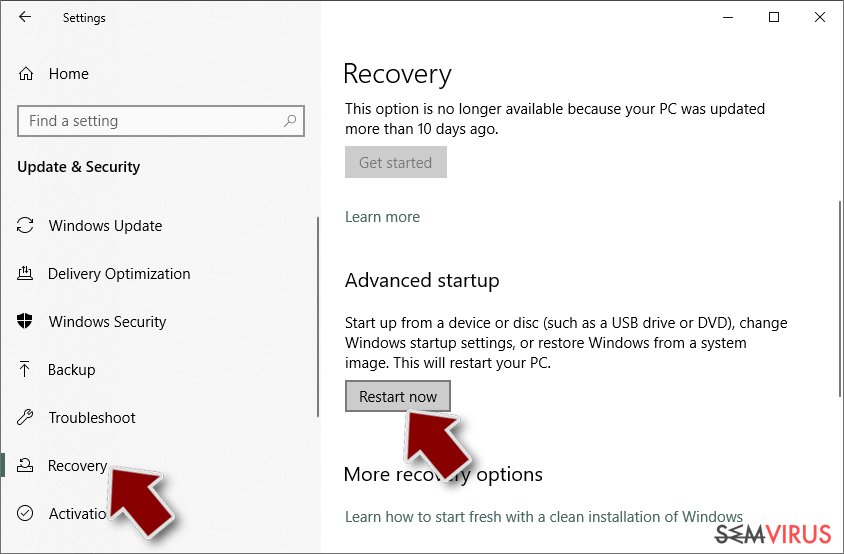

- Na barra de opções à esquerda, selecione Recuperação.

- Encontre a secção Arranque Avançado.

- Clique em Reiniciar agora.

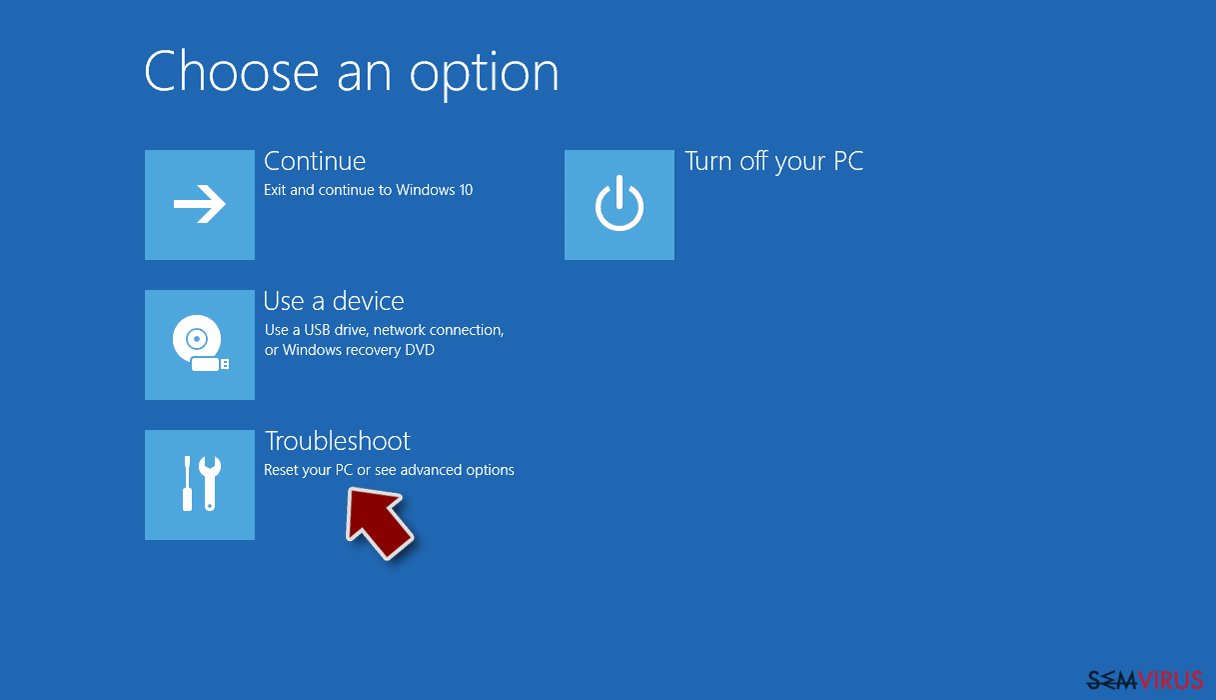

- Selecione Resolução de Problemas.

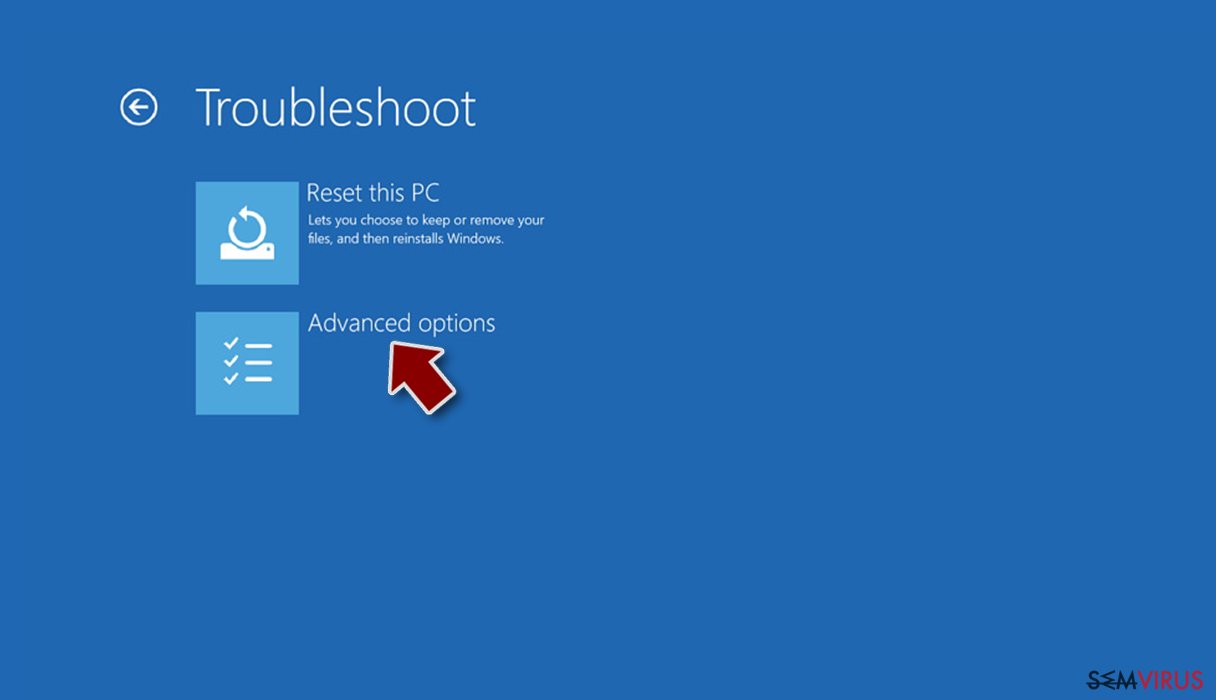

- Aceda a Opções Avançadas.

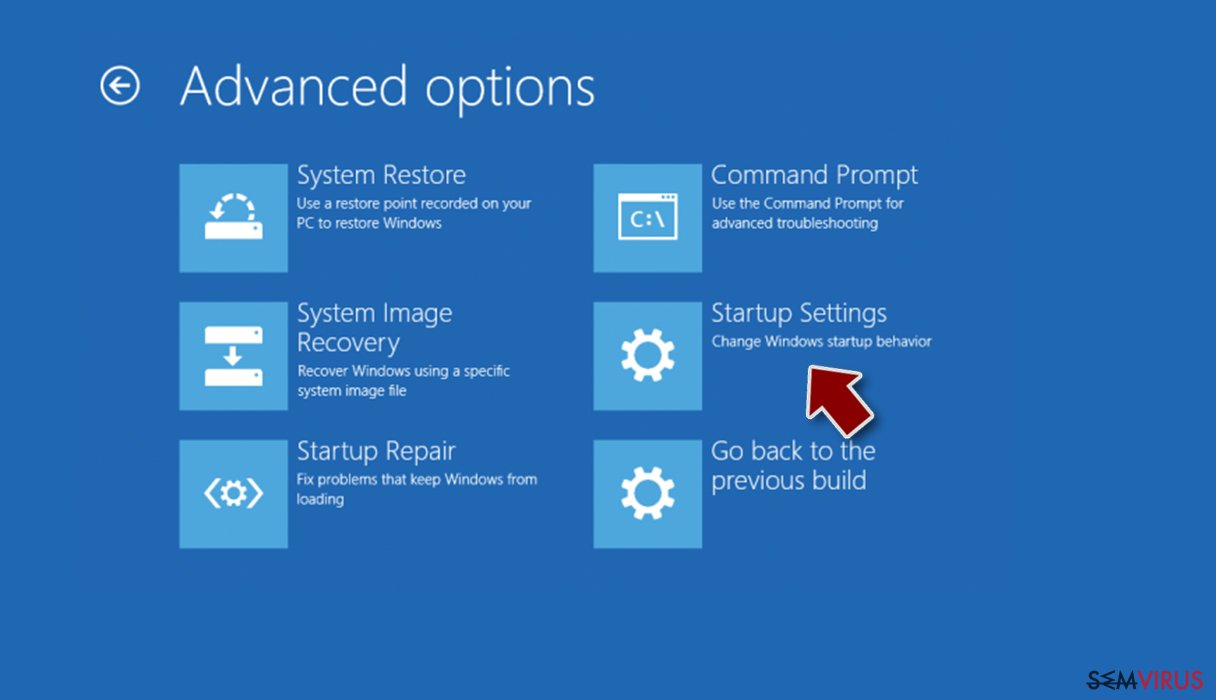

- Selecione Definições de Arranque.

- Pressione em Reiniciar.

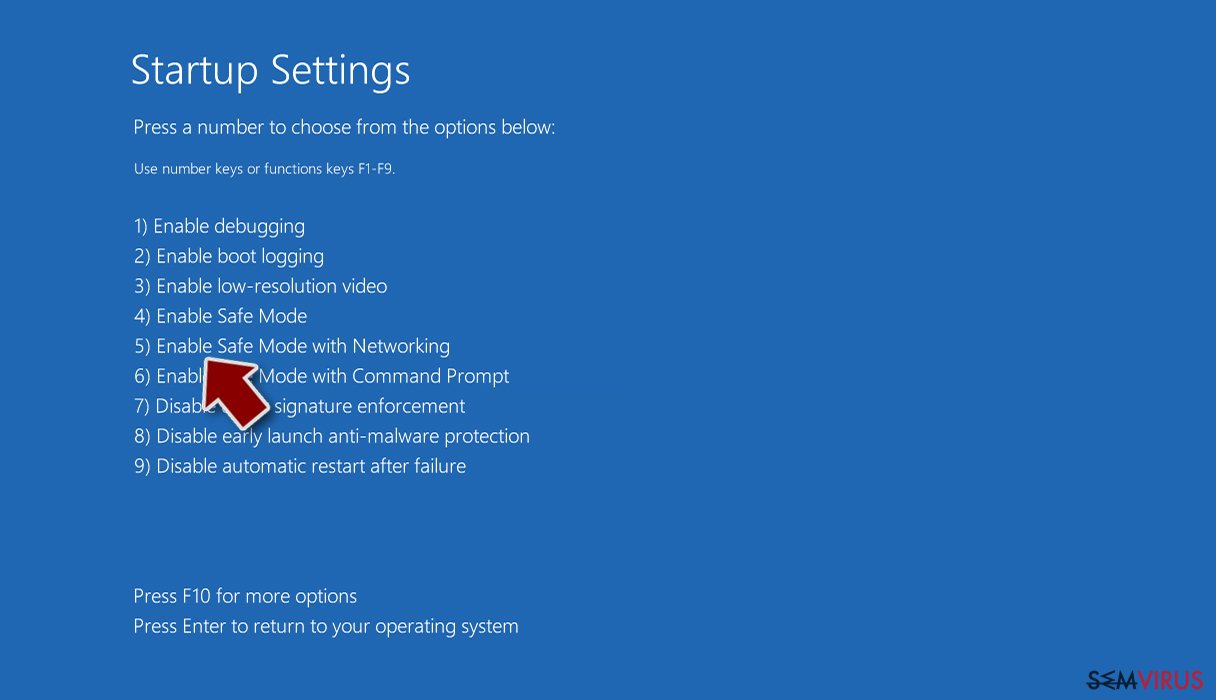

- Pressione a tecla 5 ou clique em 5) Ativar Modo de Segurança com Rede.

Passo 2. Encerre processos suspeitos

O Gestor de Tarefas do Windows é uma ferramenta útil que exibe todos os processos a serem executados em segundo plano. Caso o malware execute determinados processos, necessita de os encerrar:

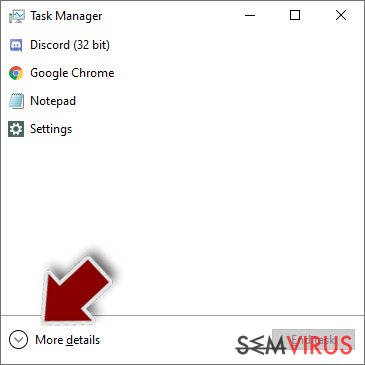

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Clique em Mais detalhes.

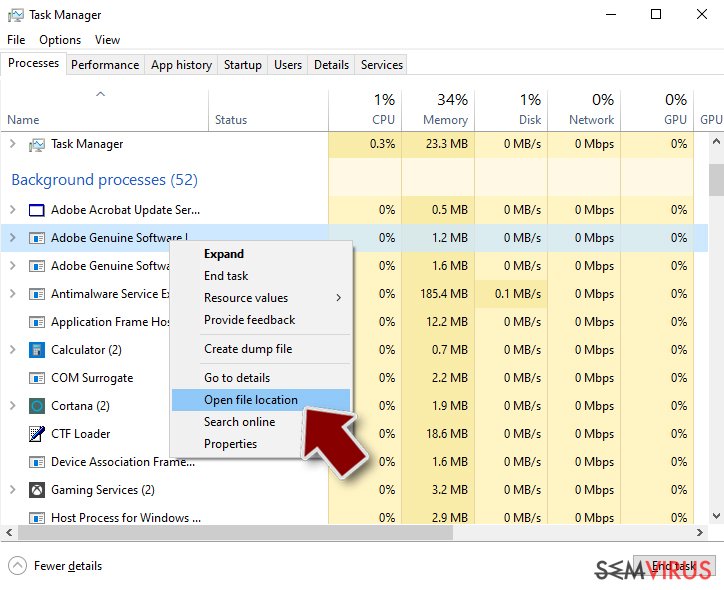

- Navegue até encontrar a secção Processos em segundo plano, e procure por processos suspeitos.

- Clique com o botão direito e selecione Abrir localização do ficheiro.

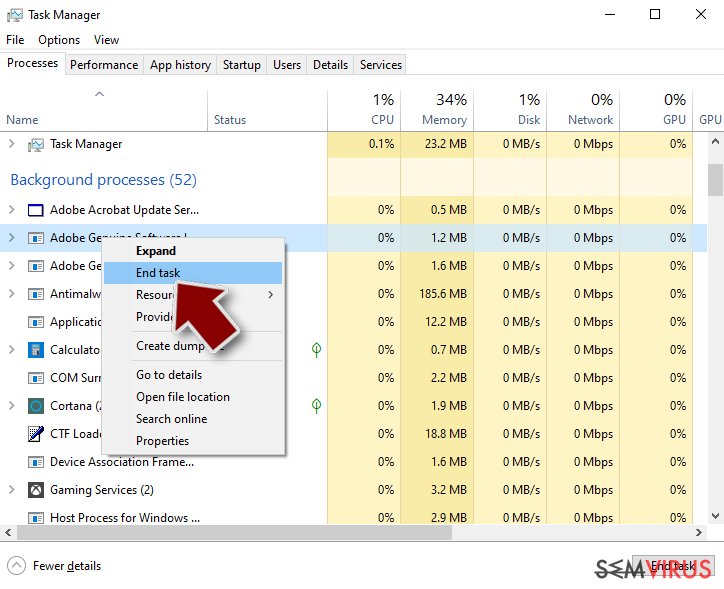

- Regresse ao processo, clique com o botão direito e selecione Terminar Tarefa.

- Elimine todo o conteúdo presente na pasta maliciosa.

Passo 3. Verifique os programas de Arranque

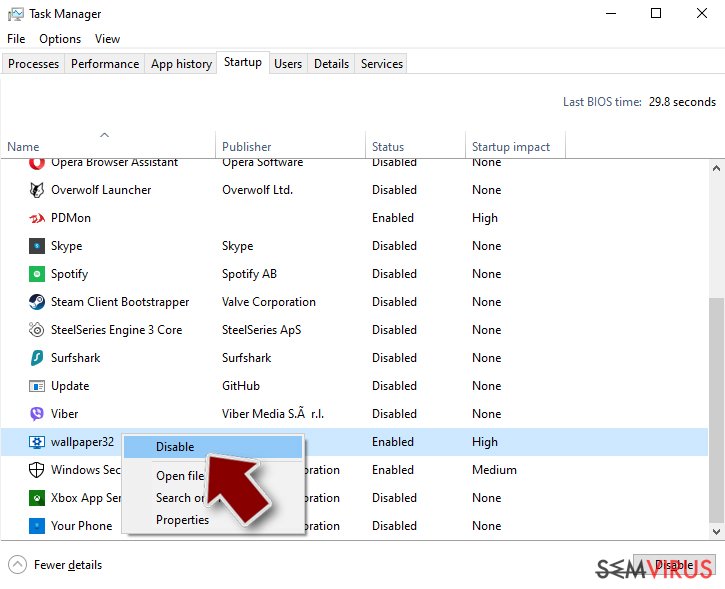

- Pressione Ctrl + Shift + Esc no seu teclado para abrir o Gestor de Tarefas do Windows.

- Aceda ao separador Arranque.

- Clique com o botão direito no programa suspeito e selecione Desativar.

Passo 4. Elimine ficheiros do vírus

Ficheiros relacionados com o malware podem ser encontrados em várias localizações no computador. Seguem algumas instruções para o ajudar a encontrar estes ficheiros:

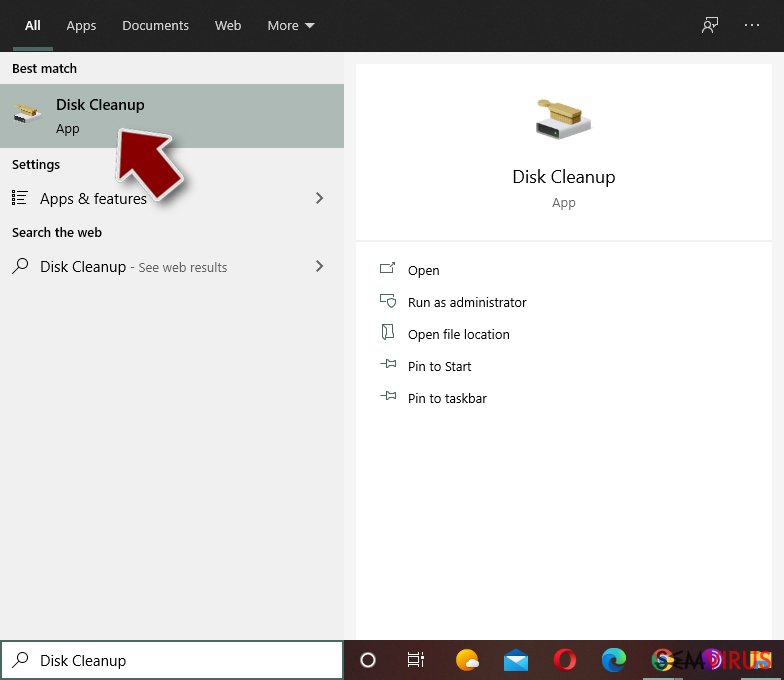

- Escreva Limpeza do Disco na barra de pesquisa do Windows e pressione Enter.

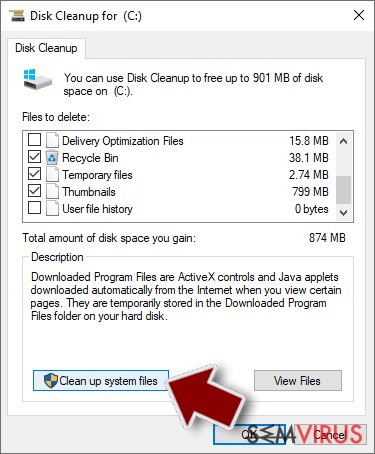

- Selecione o disco que pretende limpar (C: é o seu disco rígido principal por predefinição, e é provavelmente o disco que contém os ficheiros maliciosos).

- Confira a lista de Ficheiros a eliminar e selecione o seguinte:

Ficheiros Temporários da Internet

Ficheiros de Programa Transferidos

Reciclagem

Ficheiros Temporários - Selecione Limpar ficheiros do sistema.

- Também pode procurar outros ficheiros maliciosos escondidos nas seguintes pastas (introduza as seguintes entradas na Pesquisa do Windows e pressione Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Quando terminar, reinicie o PC no modo normal.

remover .ecc File Extension usando System Restore

-

Passo 1: Reinicie seu computador para Safe Mode with Command Prompt

Windows 7 / Vista / XP- Clique em Start → Shutdown → Restart → OK.

- Quando o computador se torna ativo, começar a carregar F8 várias vezes até que você veja o Advanced Boot Options janela.

-

Selecionar Command Prompt da lista

Windows 10 / Windows 8- Pressione a Power botão no Windows tela de login. Agora, prima e mantenha premido Shift, que está no seu teclado e clique em Restart..

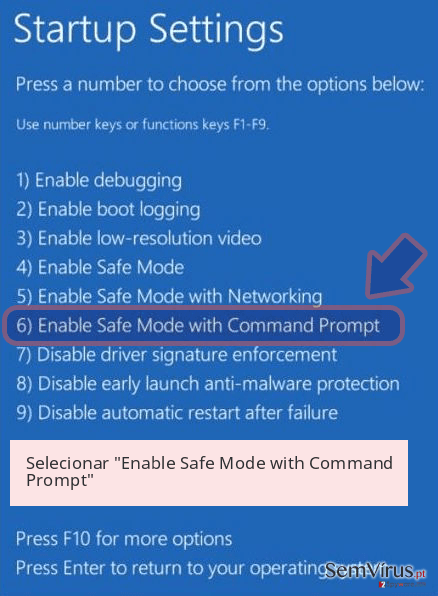

- Agora você pode selecionar Troubleshoot → Advanced options → Startup Settings e finalmente pressione Restart.

-

quando o computador se torna ativo, selecione Enable Safe Mode with Command Prompt de Startup Settings janela.

-

Passo 2: Restaurar os arquivos e configurações de sistema

-

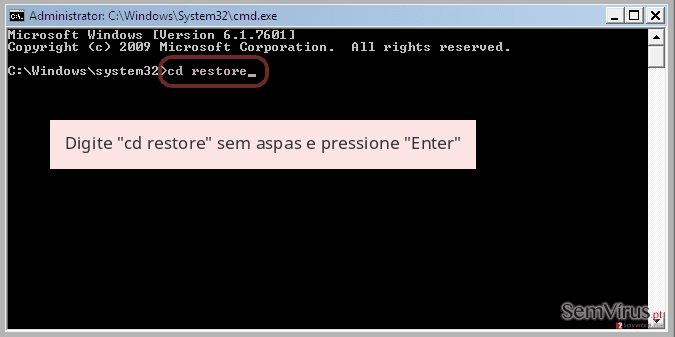

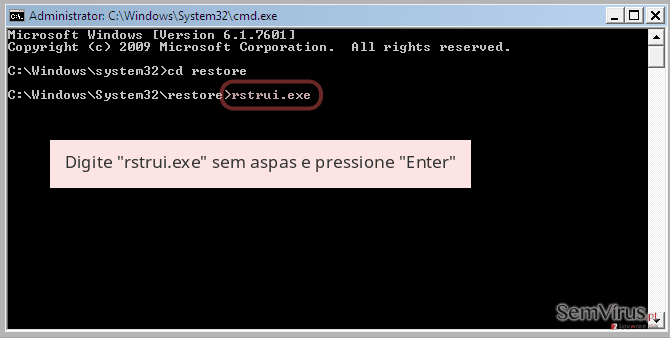

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

-

Agora digite rstrui.exe e pressione Enter novamente..

-

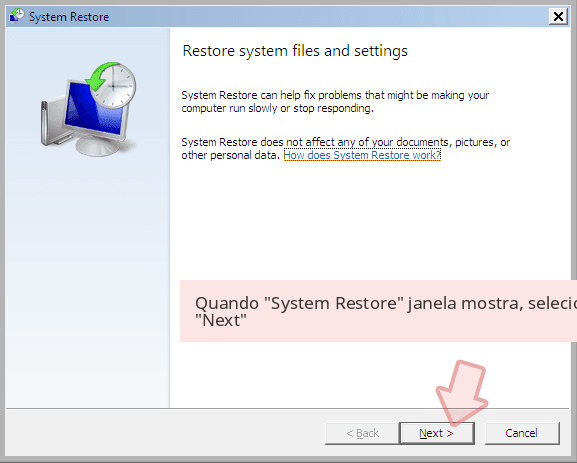

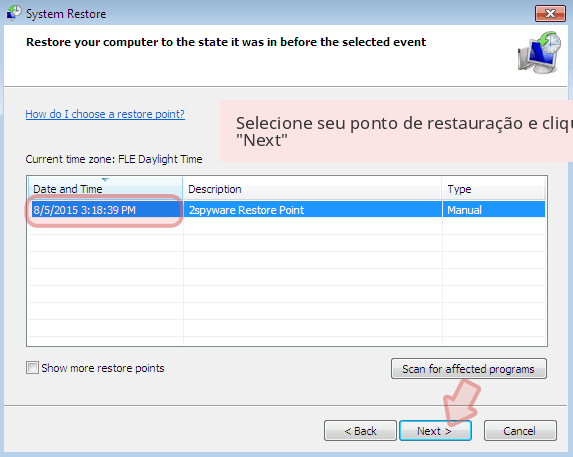

Quando uma nova janela aparece, clique em Next e selecione o ponto de restauração que é antes da infiltração de .ecc File Extension. Após fazer isso, clique em Next.

-

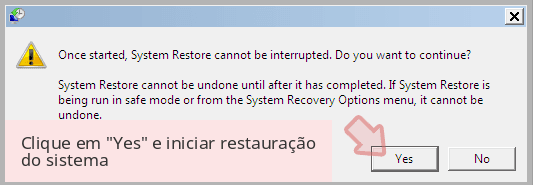

Agora clique em Yes para iniciar restauração do sistema.

-

Uma vez que a Command Prompt janela mostra, digite cd restore e clique em Enter.

Por último, você deve sempre pensar sobre a protecção de crypto-ransomwares. A fim de proteger o seu computador a partir de .ecc File Extension e outros ransomwares, use um anti-spyware respeitável, como FortectIntego, SpyHunter 5Combo Cleaner ou Malwarebytes

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.