Removendo o Wacatac Trojan (virus) - 2022 actualização

Guia de remoção de Wacatac Trojan

O que é Wacatac Trojan?

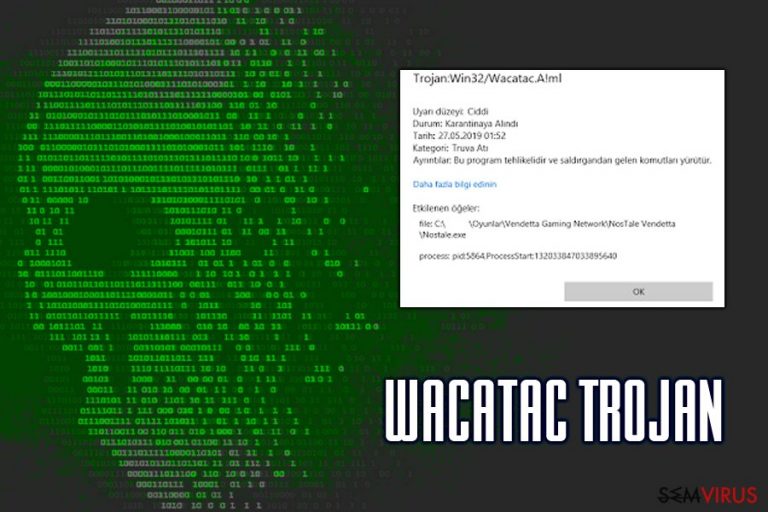

Wacatac é um malware que ativa um alerta de problemas de segurança, mas que também aparece quando não existem ameaças

Um trojan é um tipo de malware que pode permitir a execução remota de códigos aos atacantes

Um trojan é um tipo de malware que pode permitir a execução remota de códigos aos atacantes

O Trojan Wacatac é uma ameaça que pode afetar significativamente o sistema. Os trojans diminuem o nível de segurança da máquina e podem causar problemas mais sérios. Este malware, quando injetado, implementa uma série de mudanças no sistema e inicia imediatamente as suas atividades maliciosas.

O malware é detetado com o nome Trojan:Win32/Wacatac. O trojan entras nas máquinas das vítimas principalmente através de anexos em e-mails de spam, com o nome “Notificação de Entrega DHL 3300777400-Entrega para 10 de julho 2019_pdf.gz”, ou algo semelhante. No entanto, as vítimas também podem ser infetadas através de downloads de software pirata, ou por visitar websites maliciosos que hospedam downloads “drive-by” (automáticos). Os trojans espalham-se facilmente através de várias páginas maliciosas e links enganosos.

Este malware em particular foi criado com várias funcionalidades em mente e pode causar problemas graves que danificam os computadores atacados. O trojan Wacatac consegue recolher e registar detalhes, como palavras-passe, nomes de utilizadores, detalhes bancários e outras informações pessoais que podem ser utilizadas mais tarde em outras tentativas de ataque.

Parece que este trojan está novamente em circulação desde o início de 2022, considerando o aumento no número de deteções em análises realizadas por investigadores e especialistas.

É possível que nem consiga detetar os sintomas da infeção, mas o nome de deteção do Wacatac aparece no ecrã quando o computador deteta atividades suspeitas. É melhor reagir imediatamente após receber este alerta e utilizar ferramentas anti-malware para limpar quaisquer infeções e remover o intruso para evitar mais danos no sistema.

Visão geral do Wacatac

Este tipo de malware pode ser extremamente perigoso – consegue recolher dados pessoais (credenciais de login, detalhes bancários, etc.) ou permitir a entrada de outro malware (ransomware, cryptominers, rootkits, RATs, e outras infeções perigosas). A pior parte é que o malware funciona principalmente em segundo plano e os seus processos são silenciosos. Adicionalmente, as máquinas infetadas podem ser incluídas numa botnet e permitir ataques DDoS contra outros alvos específicos.

É necessário analisar minuciosamente a máquina quando recebe o alerta. É possível também que seja um “falso positivo” e que não seja necessário eliminar qualquer infeção. Portanto, continue a ler este artigo, saiba mais sobre potenciais sintomas e certifique-se de que a sua máquina continua livre de ameaças com um programa anti-malware de confiança.

| Nome | Wacatac |

| Tipo | Trojan, spyware |

| Ficheiros relacionados | DHL Shipment Notification 3300777400-Delivery for 10 July 2019_pdf.gz, Unimpartial.exe |

| Processo relacionado | biddulphia9 |

| Método de infeção | Anexos em e-mails de spam, embora os hackers utilizem outros métodos |

| Distribuição | Tipicamente, abertura de anexos em e-mails maliciosos ou download de software falso e cracks para jogos |

| Fatores de risco | Infeções de outro malware, perda de dinheiro, roubo de identidade |

| Sintomas | São raros. Em alguns casos, encerramento de programas, noutros, os utilizadores conseguem identificar uma utilização excessiva de recursos do sistema ou processos desconhecidos em execução. |

| Eliminação | Utilize um software anti-malware robusto para encontrar quaisquer ameaças presentes na máquina |

| Reparação | Se o trojan permanecer ativo durante algum tempo, pode afetar a velocidade do computador, funcionalidades e outros ficheiros importantes do sistema, portanto, utilize o FortectIntego para encontrar e reparar os danos causados pelo vírus. |

O que significa a deteção de Trojan.Script.Wacatac.B.ml?

A deteção deste trojan também pode ser um falso positivo, uma vez que existem vários testemunhos de utilizadores que afirmam que o Microsoft Defender também envia alertas em instaladores legítimos como o Thaiphoon Burner e o videojogo Soulash. Nestes casos, deve adicionar estes ficheiros legítimos à lista de exclusões do antivírus; no entanto, caso a deteção não seja um falso positivo, existem sinais para preocupação e deve remover o trojan Wacatac imediatamente.

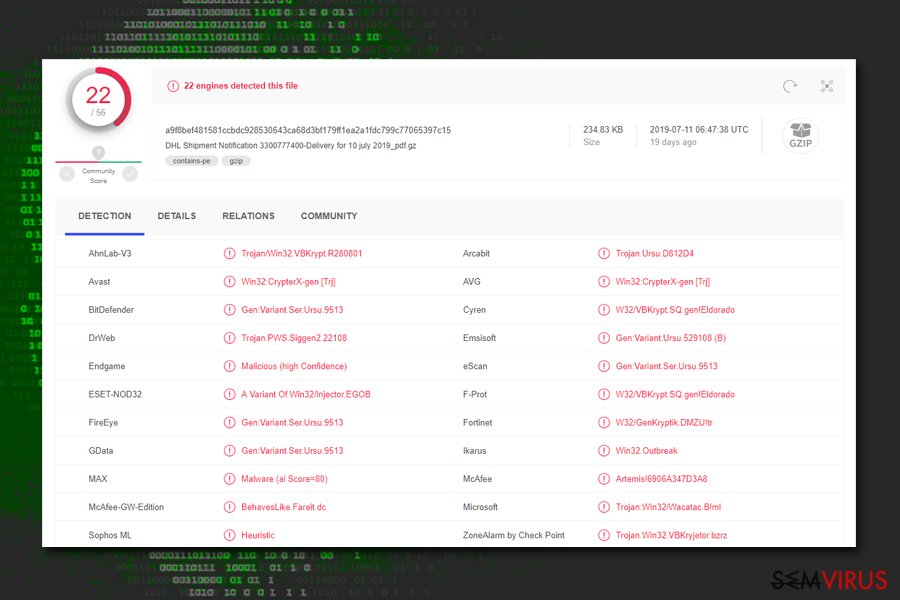

Sabe se a deteção do vírus é apenas um falso alarme ou se está a lidar com um trojan verdadeiro? A melhor forma de verificar se a deteção é legítima é enviar os ficheiros suspeitos, que causaram o alerta, para fontes como a Virus Total. Se a infeção for real, conseguirá ver outras deteções, tais como:

- Win32:CrypterX-gen [Trj]

- Uma Variante do Win32/Injector.EGOB

- Artemis!6906A347D3A8

- Gen:Variant.Ursu.529108 (B)

- Gen:Variant.Ser.Ursu.9513

- Trojan.Win32.VBKryjetor.bzrz, etc.

Infelizmente, esta é a única forma de saber se foi infetado pelo trojan Wacatac. Na maioria dos casos, a infeção real é programada para esconder as suas atividades maliciosas em segundo plano, o que significa a ausência de sintomas.

Quais são os problemas causados pela infeção?

Se o Trojan:Win32/Wacatac injetar outros parasitas no sistema, é provável que encontre vários crashes (encerramento súbito) de programas, diminuição de velocidade do dispositivo, erros de ecrã azul (BSoD), aumento de publicidade enquanto navega online ou ficheiros que nunca viu antes, etc.

Infelizmente, a infeção de qualquer malware, incluindo este trojan, pode resultar em consequências graves, incluindo a perda de dinheiro, instalação de outro malware, utilização do seu cartão de crédito ou até mesmo roubo de identidade. As componentes silenciosas das infeções são frequentemente utilizadas como portas de entrada para outras ameaças.

Portanto, deve sempre verificar se o seu computador está livre de vírus, utilizando software anti-malware robusto com funcionalidades de proteção em tempo real. Além disso, também é possível remover completamente os vírus com ferramentas de segurança como o Malwarebytes, SpyHunter 5Combo Cleaner ou outros programas com boa reputação.

O método de distribuição de malware mais comum – anexos em e-mails maliciosos

Os criadores de malware são indivíduos inteligentes que optam por utilizar as suas competências para o mal. Portanto, são capazes de utilizar uma variedade de métodos sofisticados para distribuir cargas maliciosas por milhares de utilizadores; por exemplo, exploit kits, injetores web, ataques de força bruta e outras práticas.

No entanto, o método mais comum de distribuição de malware utiliza anexos em e-mails de spam. Desde trojans a ransomware – os ficheiros maliciosos anexados em e-mails de phishing conseguem distribuir vírus devastadores. Na maioria dos casos, a mensagem é aparentemente enviada por uma empresa de renome, tal como a DHL, Amazon ou Bank of America. Segue um exemplo:

Acompanhe a Entrega da DHL Express

Estimado Cliente,

O seu e-mail foi encontrado numa encomenda com a morada pouco legível. De acordo com a política da DHL, somos obrigados a devolver a encomenda caso não seja levantada ou entregue nas próximas 48 horas.

Pedimos que avalie o recibo e tome as medidas necessárias, caso a encomenda seja sua, para evitar a perda de propriedade. Por favor, Clique e Descarregue o recibo anexado para analisar os detalhes da encomenda.

Atenciosamente,

EQUIPA DHL

Copyright 2019

Como é evidente, o e-mail não foi enviado pela verdadeira DHL. No entanto, é fácil imaginar como várias pessoas, que aguardam por encomendas desta empresa, podem facilmente acreditar no truque e descarregar o anexo malicioso.

Portanto, nunca deve abrir anexos em e-mails suspeitos; caso tenha dúvidas sobre a legitimidade do ficheiro, deve analisá-lo primeiro com ferramentas como a Virus Total antes de o abrir.

Verifique se existem deteções de vírus e falsos positivos antes de remover o Wacatac

Antes de remover o trojan da sua máquina, é necessário garantir que não é apenas falso alarme. Como já mencionámos anteriormente, deve analisar o ficheiro com um software de segurança diferente ou utilizar ferramentas como a Virus Total. Depois de confirmar se é realmente malicioso, deve proceder imediatamente com o processo de eliminação.

Embora seja possível remover manualmente o trojan Wacatac, não é recomendado para utilizadores normais. Os trojans são infeções sérias que modificam o Windows, afetando funções vitais do sistema operativo. Portanto, deve utilizar software anti-malware que consiga exterminar o vírus automaticamente e restaurar as funções normais do sistema.

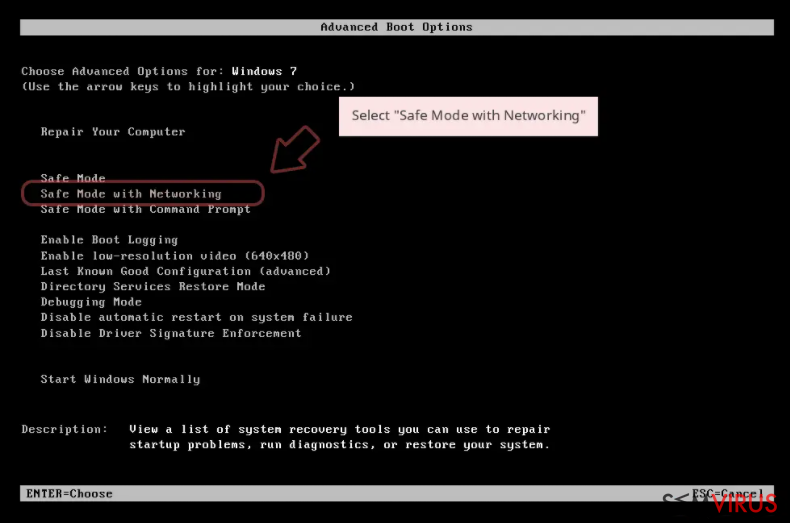

Note que o vírus pode interferir com o software de segurança e impedir a sua eliminação. Nesse caso, deve aceder ao Modo de Segurança com Rede, como explicamos abaixo. Deve fazê-lo imediatamente após surgirem os alertas do vírus para evitar danos graves.

Guia de remoção manual de Wacatac Trojan

Malware: acesso ao Modo de Segurança e efetue uma análise ao seu PC com um antivírus

Caso um malware esteja a impedi-lo de utilizar um antivírus em modo normal, aceda ao Modo de Segurança e realize uma análise completa ao sistema neste ambiente.

Windows 7 / Vista / XP

- Clique em Iniciar > Encerrar > Reiniciar > OK.

- Quando o seu computador iniciar, pressione o botão F8 (se este não funcionar, experimente F2, F12, Del, etc. – tudo dependerá do modelo da sua motherboard (placa-mãe)) várias vezes até visualizar a janela de Opções Avançadas de Arranque.

- Selecione a partir da lista o Modo de Segurança com Rede.

Windows 10 / Windows 8

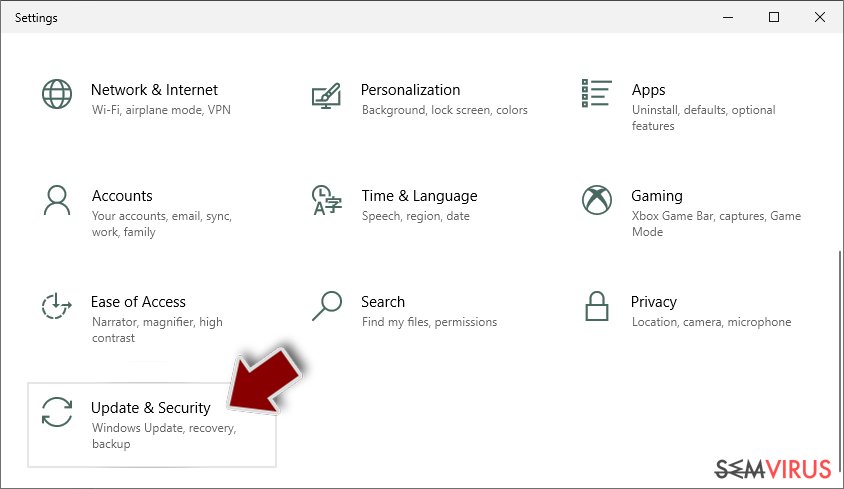

- Clique com o botão direito em Iniciar e selecione Definições.

- Navegue pela página e selecione Atualização e Segurança.

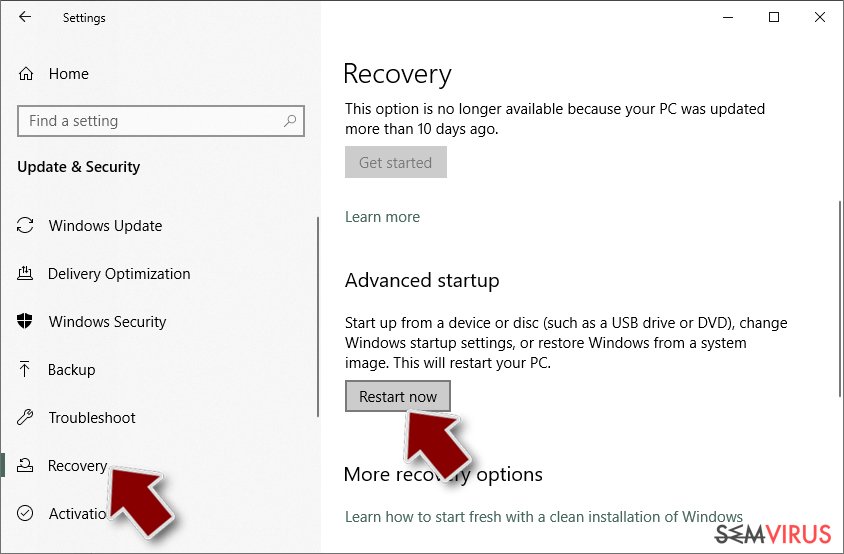

- No lado esquerdo da janela, selecione Recuperação.

- Agora navegue para página até encontrar a secção Arranque Avançado.

- Clique em Reiniciar agora.

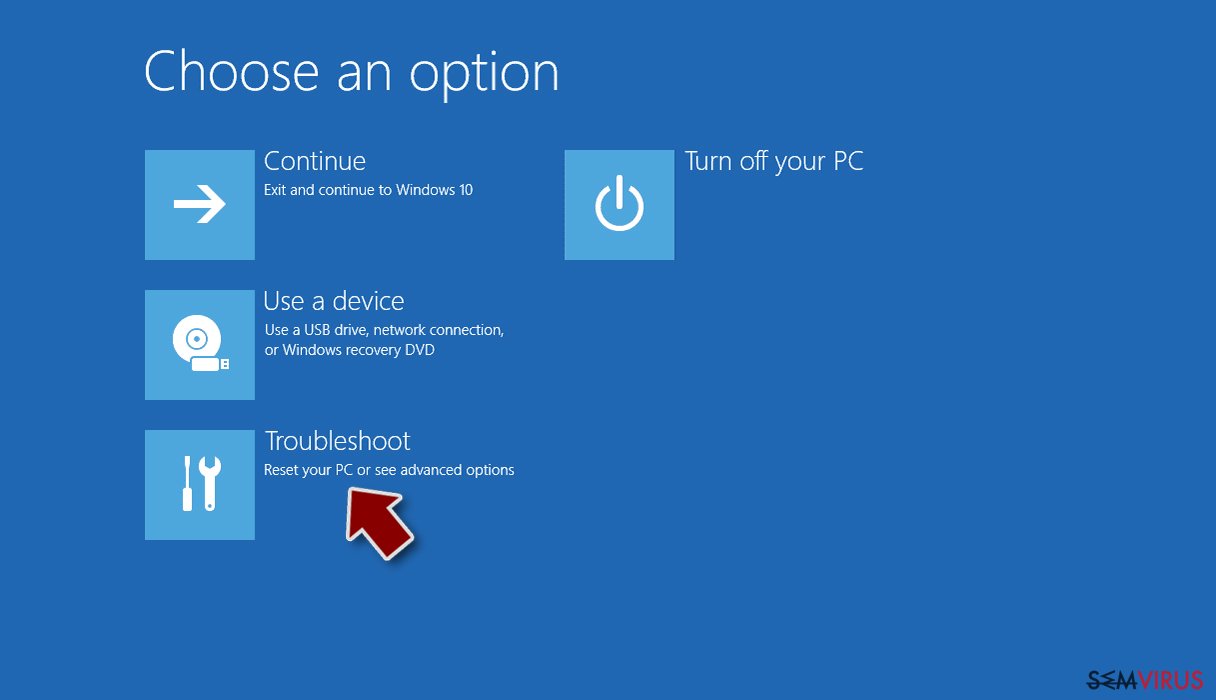

- Selecione Resolução de Problemas (Troubleshoot).

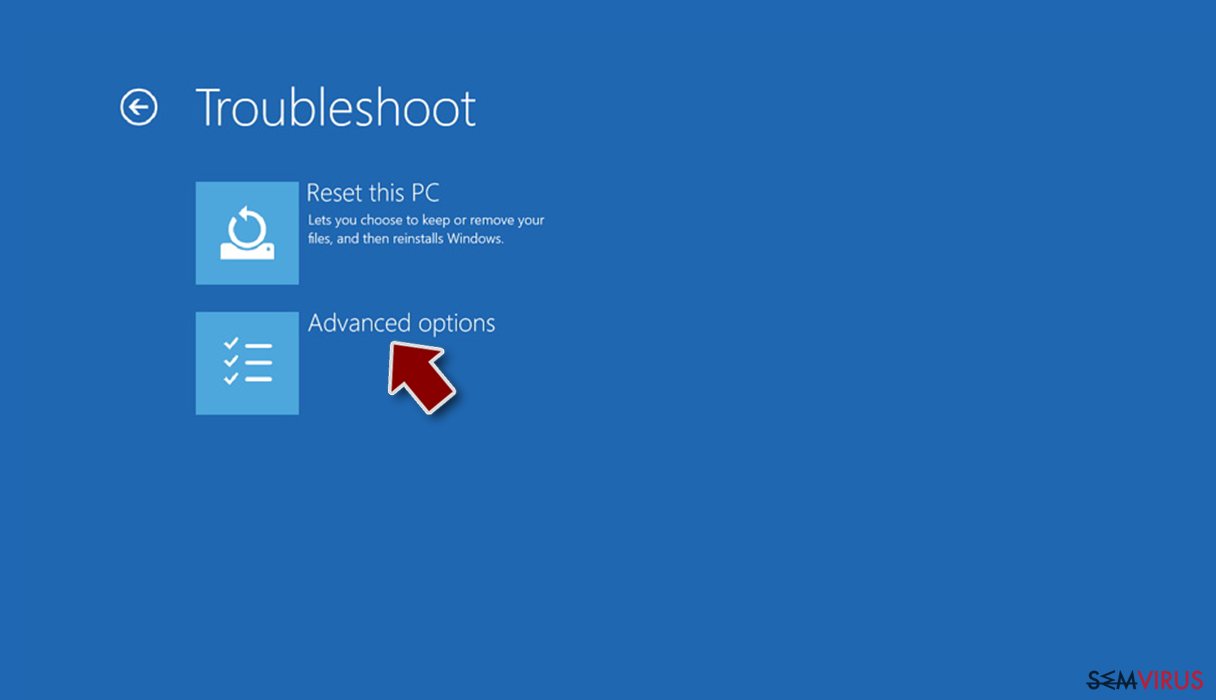

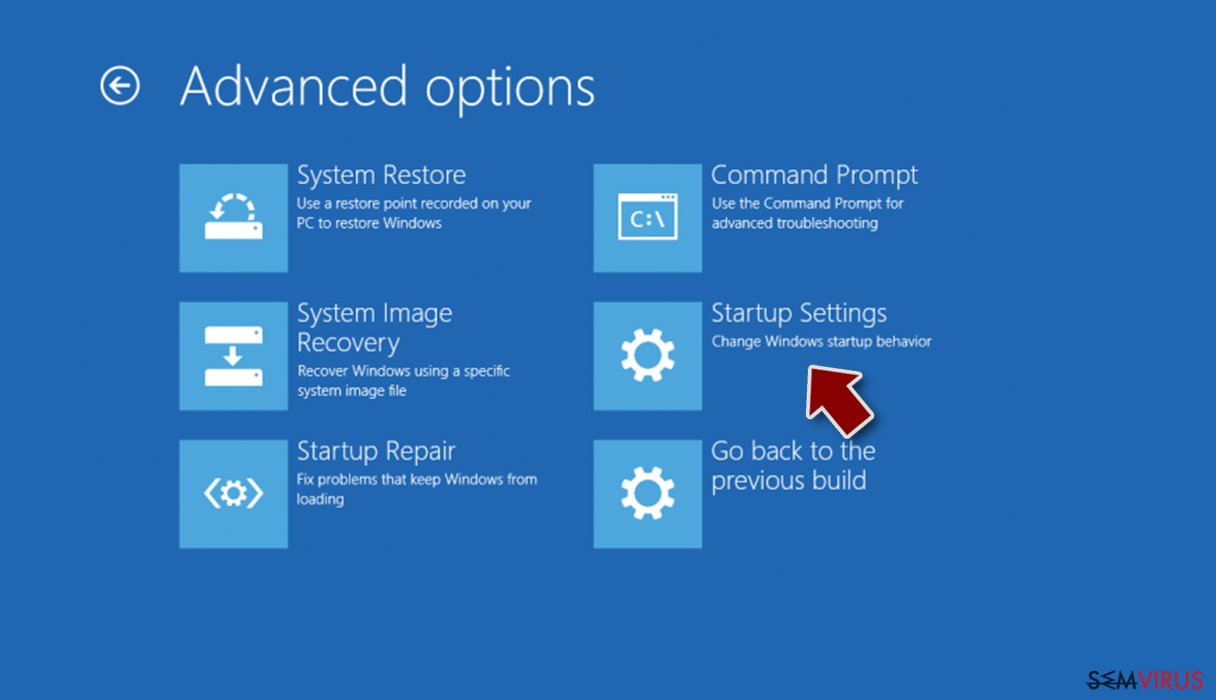

- Aceda às Opções Avançadas.

- Selecione as Definições de Arranque.

- Clique em Reiniciar.

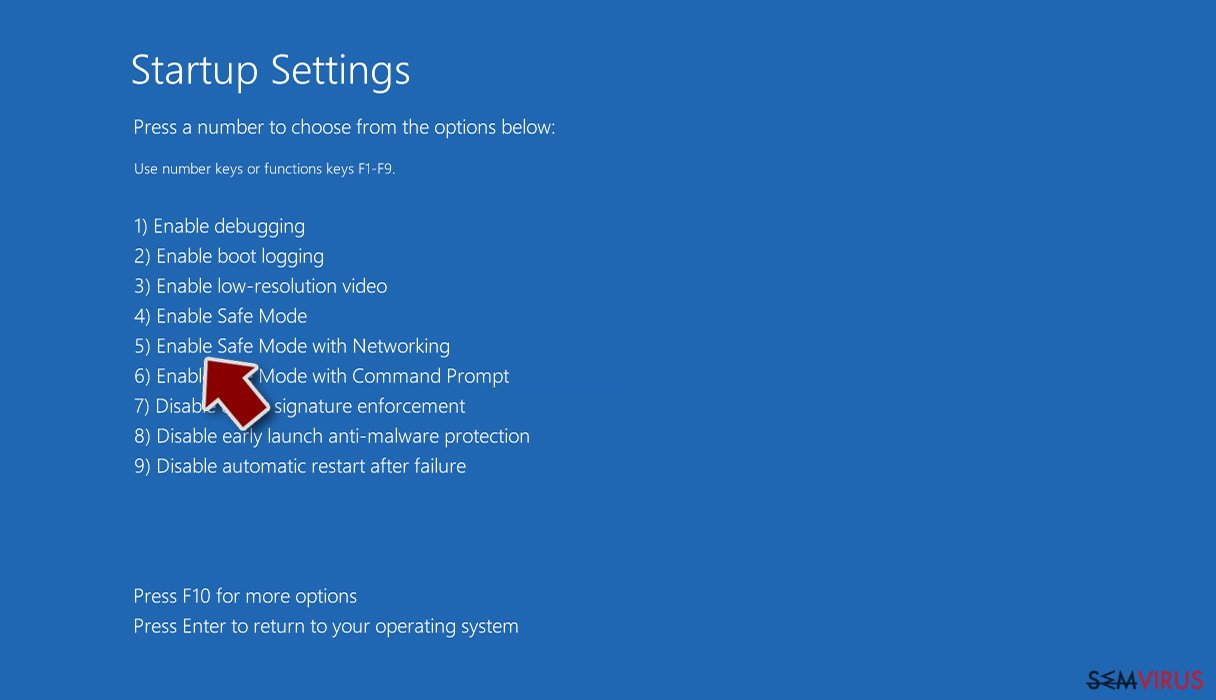

- Pressione 5 ou clique em 5) Aceder ao Modo de Segurança com Rede.

Assim que aceder ao Modo de Segurança, execute o SpyHunter 5Combo Cleaner, Malwarebytes ou outro antivírus que seja fiável, atualize-o com as definições mais recentes e realize uma análise completa ao sistema para eliminar o malware e todos os seus componentes maliciosos.

Ransomware: analise seu sistema com antimalware

Caso seja vítima de um ataque de ransomware, deve utilizar software anti-malware para a sua eliminação. Alguns tipos de ransomware conseguem autodestruir-se depois de terminar o processo de encriptação dos ficheiros. Mesmo nestes casos, o malware pode deixar para trás vários módulos capazes de roubar informação, ou operar em conjunto com outros programas maliciosos presentes no seu computador.

O programa SpyHunter 5Combo Cleaner consegue detetar e eliminar todos os ficheiros relacionados com o ransomware, módulos adicionais e outros vírus que se podem esconder no seu computador. O software de segurança é verdadeiramente fácil de utilizar e não requer o conhecimento avançado de sistemas informáticos para completar o processo de eliminação do Wacatac Trojan.

Ransomware: reparação de componentes do sistema danificados

Quando um computador é infetado por um malware como ransomware, o seu sistema é alterado para operar de forma diferente. Por exemplo, uma infeção pode alterar o base de dados do Registo do Windows, danificar processos de arranque e outras secções, eliminar ou corromper ficheiros DLL, etc. Quando um ficheiro de sistema é danificado por malware, o software antivírus não consegue reparar os danos causados, deixando o ficheiro no seu estado atual. Consequentemente, os utilizadores sofrem problemas de desempenho, estabilidade e usabilidade, ao ponto de ser necessário reinstalar completamente o sistema operativo Windows.

Portanto, recomendamos a utilização da tecnologia única e patenteada do FortectIntego. Para além de conseguir corrigir danos causados pela infeção, também consegue remover malware introduzido no sistema, com a ajuda de várias enginas utilizadas pelo programa. Adicionalmente, a aplicação também consegue corrigir vários problemas relacionados com o Windows que não são causados por infeções de malware, como por exemplo, erros de “Ecrã Azul”, congelamentos, erros de registo, ficheiros DLL danificados, etc.

- Descarregue a aplicação com o link acima

- Clique em ReimageRepair.exe

- Caso abra o painel de Controlo de Conta de Utilizador (UAC), selecione Sim

- Pressione em Instalar e aguarde até que o programa termine o processo de instalação

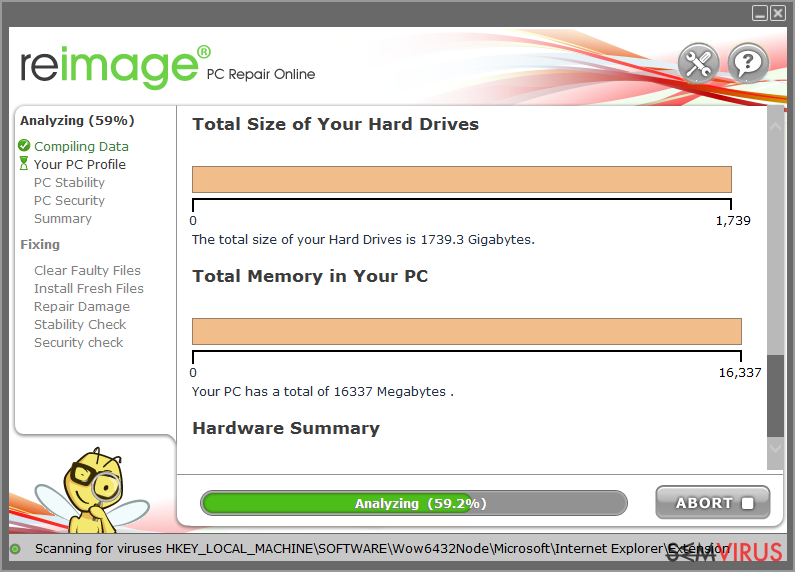

- A análise à sua máquina será iniciada automaticamente

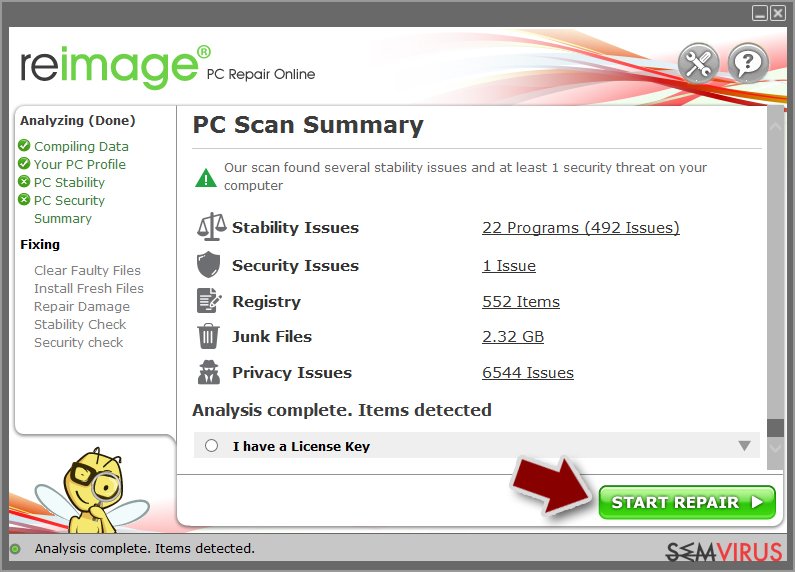

- Quando a análise terminar, confira os resultados – serão listado na secção Summary (Resumo)

- Aqui pode clicar em cada um dos problemas e corrigi-los manualmente

- Caso veja demasiados problemas e tenha dificuldade em corrigi-los, recomendamos que compre a licença para o programa e execute a reparação automática.

Ao utilizar o FortectIntego, não deverá preocupar-se com problemas no seu computador no futuro, pois a maioria pode ser resolvida rapidamente com uma análise completa ao sistema, em qualquer momento. Para além disso, e mais importante, pode evitar o processo tedioso de reinstalação do Windows em casos catastróficos.

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.