Remover Techobc.com anúncios - Guia gratuito

Guia de remoção de Techobc.com

O que é Techobc.com ads?

Techobc.com é uma página fraudulenta espalhada em plataformas de redes sociais

Techobc.com é um website malicioso que oferece a possibilidade de enviar um postal digital a amigos e familiares

Techobc.com é um website malicioso que oferece a possibilidade de enviar um postal digital a amigos e familiares

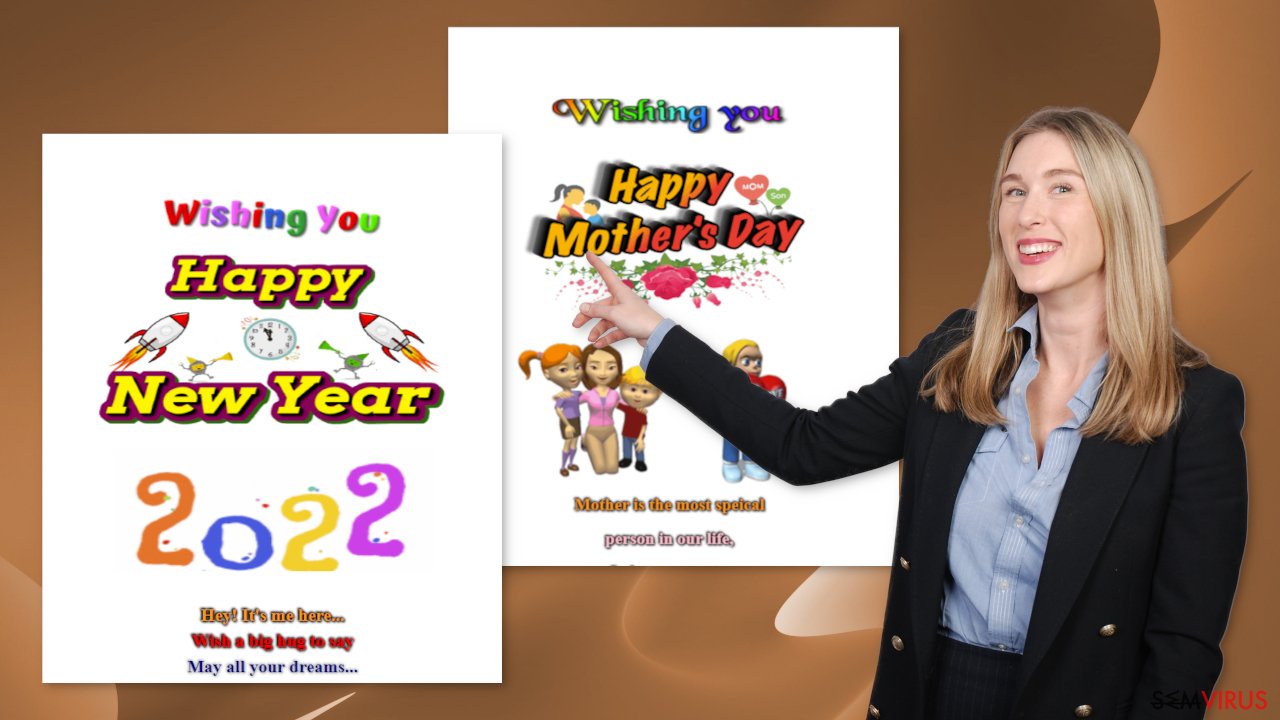

O Techobc.com é um website falso que engana os utilizadores, convencendo-os de que é possível enviar um postal digital personalizado aos seus amigos e familiares através de redes sociais e aplicações de mensagens. O website apresenta postais temáticos para o Ano Novo e Dia da Mãe. Os utilizadores podem introduzir o nome do destinatário e, supostamente, enviar o postal através do Facebook ou WhatsApp.

Na realidade, a página pode ser utilizada para recolher informações de perfis, para que os golpistas os consigam contactar no futuro. Os proprietários da página podem enviar links maliciosos através de técnicas de engenharia social. Isto pode criar prejuízos financeiros, roubo de identidade ou instalação de PUPs (programas potencialmente indesejados) e malware.

O website também pode tentar obter acesso às suas contas de redes sociais. Pode solicitar as suas credenciais de login, como o seu e-mail e palavra-passe. Por esta razão, várias pessoas que utilizaram este website pensaram que as suas contas tinham sido “hackeadas”. Os golpistas podem criar janelas de login com aspeto legítimo, mas na realidade, os utilizadores estão a introduzir as suas informações no website malicioso.

| NOME | Techobc.com |

| TIPO | Fraude online; adware |

| SINTOMAS | É apresentada uma página enganosa, oferecendo a possibilidade de enviar um postal digital a amigos e familiares |

| DISTRIBUIÇÃO | Websites suspeitos, publicidade enganosa, pacotes de software |

| PERIGOS | Os utilizadores que recebem a mensagem podem ser enganados pelos golpistas que desenvolveram o website |

| ELIMINAÇÃO | Analise o seu sistema com ferramentas anti-malware |

| REPARAÇÃO | Utilize o FortectIntego para limpar o seu browser e otimizar a máquina |

Os burladores utilizam apps de mensagens para gerar lucros

As redes sociais são utilizadas por hackers e burladores para executarem os seus planos desde que foram criadas. Permite que os impostores espalhem os seus “golpes” extremamente rápido e por todo o mundo. Por causa da opção de “Partilhar” em websites como o Facebook, é possível alcançar vários utilizadores com a ajuda de apenas uma pessoa que seja enganada pelo esquema.

Outros utilizadores são cativados por frases como “Olha para isto!” ou “Abre já!” com links maliciosos. Os golpistas podem enviar a mesma mensagem a todas as pessoas na sua lista de amigos ou fazer uma publicação em seu nome. Isto pode perdurar indefinidamente, até que as plataformas decidam agir.

O WhatsApp é especialmente adorado por indivíduos com más intenções que tentam ganhar dinheiro. Os criminosos fazem-se passar por crianças, enviando mensagens aos pais com “Olá mãe/pai”. Os criminosos defraudam pais em milhares de euros, fingindo que os seus filhos se encontram em posições vulneráveis. Tipicamente, as mensagens indicam que houve um acidente e que necessitam urgentemente de dinheiro.

É sempre importante pensar antes de clicar em quaisquer links online, ou responder a mensagens de remetentes desconhecidos. Se o seu filho lhe enviar uma mensagem de um número diferente e pedir dinheiro, tente contactá-lo primeiro através de outra plataforma ou telefone. Nunca deve reagir impulsivamente, pois é precisamente isso que os criminosos querem.

Deve também aplicar todo o cuidado enquanto navega pela web e não utilizar websites associados a atividades ilegais, uma vez que não são controlados ou regulamentados. Estes websites estão frequentemente repletos de publicidade e reencaminham utilizadores para outras páginas, como a do Techobc.com.

Processo de eliminação

O aparecimento do Techobc.com pode ser causado por extensões maliciosas instaladas no seu browser. É possível remover plugins e extensões nas definições do seu navegador. Procure na lista de extensões instaladas e remova qualquer entrada suspeita quando identificar alterações não solicitadas. Abaixo pode encontrar instruções passo a passo para o Chrome, MS Edge, Firefox, Safari, e Internet Explorer.

Também deve limpar dados do seu browser, como cookies e a cache com uma ferramenta de reparação, como o FortectIntego. Com a ajuda de cookies, os websites conseguem recolher dados como o seu endereço IP, localização geográfica, páginas que visita, os links em que clica, e tudo o que compra online. Esta informação pode ser vendida a redes de publicidade inseguras ou outras entidades terceiras, e utilizadas para o tornar alvo de fraudes online e muito mais.

Google Chrome

- Abra o Google Chrome, clique no Menu (três pontos verticais no canto superior direito) e selecione Mais ferramentas > Extensões.

- Na janela que abriu, verá uma lista de todas as extensões instaladas. Desinstale todas as extensões suspeitas que podem estar associadas ao programa indesejado, clicando em Remover.

MS Edge:

- Selecione o Menu (três pontos horizontais no canto superior direito) e clique em Extensões.

- Na lista, selecione a extensão que pretende eliminar e clique no Ícone da engrenagem.

- Clique em Desinstalar.

MS Edge (Chromium)

- Abra o Edge e clique em Definições > Extensões.

- Elimine quaisquer extensões indesejadas, clicando em Remover.

Mozilla Firefox

- Abra o Mozilla Firefox e clique no Menu (três linhas horizontais no canto superior direito).

- Selecione Extensões.

- Nesta janela, selecione os plugins indesejados e clique em Remover.

Safari

- Clique em Safari > Preferências…

- Extensões.

- Selecione as extensões indesejadas e clique em Desinstalar.

Internet Explorer:

- Abra o Internet Explorer, clique no ícone da Engrenagem (definições do IE) no canto superior direito do browser.

- Selecione Gerir Complementos.

- Será aberta uma janela com o nome Gerir Complementos. Aqui, procure por plugins suspeitos. Clique nessas entradas e selecione Desativar.

Procure por adware no sistema

Remover apenas as extensões pode não ser totalmente eficaz. Podem existir outros sintomas, como mensagens pop-up, banners e redirecionamentos para websites suspeitos. Isto pode acontecer devido à instalação de um programa potencialmente indesejado (PUP) na sua máquina, sem o seu conhecimento. Nesse caso, o programa irá continuar a interferir com a sua experiência até que seja completamente removido do computador.

A eliminação pode ser difícil, uma vez que o programa pode estar disfarçado, fingindo ser uma ferramenta útil para o sistema, da qual nem suspeita. Este tipo de programas indesejados é frequentemente distribuído em websites de freeware (software grátis) e instalado em pacotes de software. Os proprietários de páginas de freeware necessitam de ganhar dinheiro, portanto, incluem programas adicionais nos seus instaladores sem aviso prévio no seu website, na esperança que a maioria dos utilizadores não repare e instale todos os programas incluídos nos pacotes.

Infelizmente, é exatamente isso que acontece na maioria das vezes, uma vez que as pessoas consideram o processo de instalação aborrecido e não prestam atenção. Caso pretenda evitar que isso aconteça no futuro, deve selecionar sempre os métodos de instalação “Personalizado” ou “Avançado”, ler a Política de Privacidade e Termos de Utilização. A parte mais importante é verificar a lista de programas incluídos no instalador, e remover quaisquer programas indesejados.

Recomendamos a utilização de ferramentas profissionais de segurança, como o SpyHunter 5Combo Cleaner ou Malwarebytes para eliminar quaisquer Programas Potencialmente Indesejados escondidos no seu computador. O software de segurança consegue analisar o sistema e detetar processos suspeitos executados em segundo plano. Adicionalmente, pode prevenir a instalação de tais programas no futuro, através de alertas. Caso pretenda recorrer à eliminação manual, pode seguir o nosso guia para máquinas Windows e MacOs.

Windows 10/8:

- Escreva Painel de Controlo na caixa de pesquisa do Windows e pressione Enter ou clique no resultado da pesquisa.

- Em Programas, selecione Desinstalar um programa.

- Na lista, encontre a entrada referente ao programa suspeito.

- Clique com o botão direito do rato na aplicação e selecione Desinstalar.

- Caso receba uma notificação do Controlo de Conta de Utilizador, clique em Sim.

- Aguarde até que o processo de desinstalação seja concluído em clique em OK.

Windows 7/XP:

- Clique no botão Iniciar do Windows > Painel de Controlo, localizado no painel direito (caso seja um utilizador de Windows XP, clique em Adicionar/Remover Programas).

- No Painel de Controlo, selecione Programas > Desinstalar um programa.

- Selecione o programa indesejado, clicando apenas uma vez.

- No topo da janela, clique em Desinstalar/Alterar.

- Na janela de confirmação, clique em Sim.

- Clique em OK no final do processo de desinstalação.

Mac:

- Na barra do menu, selecione Ir > Aplicações.

- Na pasta de Aplicações, procure por todas as entradas relacionadas.

- Clique na aplicação e arraste-a para o Lixo (ou clique com o botão direito e selecione Mover para o lixo)

Para eliminar completamente uma aplicação indesejada, é necessário aceder às pastas Application Support, LaunchAgents, e LaunchDaemons e eliminar todos os ficheiros relevantes:

- Selecione Ir > Ir para pasta.

- Introduza /Biblioteca/Application Support e clique em Ir ou pressione Enter.

- Na pasta Application Support, procure por quaisquer entradas duvidosas e elimine-as.

- Agora introduza da mesma forma as pastas /Biblioteca/LaunchAgents e /Biblioteca/LaunchDaemons e elimine todos os ficheiros .plist relacionados.

Recomendado para você

Selecione um browser web adequado e melhore a sua segurança com uma VPN

A espionagem online cresceu substancialmente durante os últimos anos, e os utilizadores estão cada vez mais interessados em formas de proteger a sua privacidade. Um dos meios básicos utilizados para adicionar uma camada de segurança – selecione o browser web mais privado e seguro.

De qualquer forma, existe uma forma eficaz de garantir um nível extra de proteção e criar sessões de navegação online completamente anónimas com a ajuda da VPN Private Internet Access. Este software reencaminha o tráfego através de diferentes servidores, ocultando o seu próprio endereço IP e localização geográfica. A combinação de um browser seguro com a VPN Private Internet Access permite-lhe navegar pela Internet sem medo de ser monitorizado ou atacado por criminosos.

Cópias de segurança para utilizar mais tarde, em caso de ataque de malware

Os problemas de software causados por malware ou perda direta de dados provocada por encriptação, podem significar problemas graves no seu dispositivo, ou danos permanentes. Quando possui cópias de segurança atualizadas, consegue facilmente recuperar após um incidente e continuar o seu trabalho.

Atualizar as suas cópias de segurança é crucial após efetuar quaisquer alterações no dispositivo, de forma a conseguir regressar ao seu trabalho quando o malware efetuar alterações indesejadas, ou sempre que ocorrerem problemas no dispositivo que causem a perda de dados ou corrupção permanente de ficheiros.

Ao guardar sempre a versão mais recente de qualquer documento ou projeto importante, é possível evitar todas as potenciais frustrações e interrupções. Utilize o Data Recovery Pro para restaurar ficheiros do sistema.