O que é backdoors e como remove-lo

Backdoor é um programa malicioso usado para providenciar ao agressor remoto acesso não autorizado a um sistema operativo comprometido explorando as vulnerabilidades de segurança. Uma Backdoor trabalha em segundo plano e esconde-se do utilizador. É muito semelhante a outros vírus malware e também algo difícil de detectar. Uma backdoor é um dos tipos de parasita mais perigosos, pois dá a uma pessoa mal-intencionada a possibilidade de actuar no computador comprometido. O agressor pode utilizar uma backdoor para espiar um utilizador, gerir os seus ficheiros, controlar todo o sistema operativo e atacar outro anfitriões. Muitas vezes uma backdoor possui capacidades destructivas adicionais, como keystroke logging, captura de ecrã, infeção de ficheiros e encriptação. Este parasita é uma combinação de diferentes ameaças de privacidade e segurança, que trabalha sozinho e não requer controlo.

A maioria das backdoors são programas malignos que têm se ser instalados no computador de alguma forma. Não obstante, alguns parasitas não requerem instalação, uma vez que as suas partes estão já integradas no software que corre num anfitrião remoto. Os programadores deixam por vezes estas backdoors no seu software para diagnóstico e solução de problemas. Porém, os hackers utilizam-nos apenas para entrar no sistema.

No geral, os backdoors são trojans específicos, vírus, keyloggers, spyware e ferramentas de administração remota. Trabalham da mesma forma das aplicações virais mencionadas. No entanto, as suas funções são muito mais complexas e perigosas, sendo agrupadas numa categoria especial.

Como se propagam as backdoors?

As backdoors não são capazes de se propagarem e infectarem o sistema sem o conhecimento do utilizador. A maioria dos parasitas tem de ser instalada manualmente juntamente com outro software. Existem quatro formas principais para estas ameaças entrarem no sistema.

- Utilizadores de PC inconscientes podem instalar acidentalmente backdoors nos seus computadores. Podem surgir anexados a mensagens de e-mail ou programas de partilha de ficheiros. Os seus autores atribuem-lhes nomes insuspeitos e levam os utilizadores a abrir ou executar os ficheiros.

- Backdoors são muitas vezes instaladas por outros parasitas como vírus, trojans ou mesmo spyware. Entram no sistema sem o conhecimento ou permissão do utilizador e afectam o computador comprometido de cada um deles. Algumas ameaças podem ser instaladas manualmente por utilizador mal intencionados com privilégios suficientes para a instalação do software. A pequena parte das backdoors pode propagar-se explorando sistemas remotos com certas vulnerabilidades de sistema.

- Muitas backdoors estão já integradas em aplicações particulares. Mesmo programas legítimos poderão conter funções de acesso remoto ilegais. O agressor precisa de contactar um computador com este tipo de software instalado para obter acesso ilimitado não autorizado ao sistema ou tomar controlo de software específico.

- Algumas backdoors infectam o computador explorando certas vulnerabilidades do software. Trabalham semelhantemente a worms e propagam-se automaticamente sem o conhecimento do utilizador. O utilizador não consegue reparar em nada suspeito, uma vez que as ameaças não exibem assistente de configuração, diálogos ou avisos.

Backdoors largamente propagadas afectam a maioria dos computadores com o sistema operativo Microsoft Windows. Porém, muitos parasitas menos prevalecentes são programados para trabalhar sob diferentes ambientes, como o Mac OS X e outros.

Que riscos podem ser iniciados por esta infeção informática?

Uma backdoor permite ao agressor trabalhar com um computador infectado com se fosse o seu próprio PC e utilizá-lo para propósitos maliciosos variados ou mesmo actividades criminosas. Na maioria dos casos, é realmente difícil descobrir quem está a controlar o parasita. De facto, todas as backdoors são muito difíceis de detectar. Podem violar a privacidade do utilizador durante meses e mesmo anos até que este repare nelas. A pessoa mal intencionada pode usar uma backdoor para descobrir tudo sobre o utilizador, obter e divulgar informação inestimável como palavras-passes, nomes de login, números de cartão de crédito, detalhes de conta bancária exactos, documentos pessoais valiosos, contactos, interesses, hábitos de pesquisa online e muito mais. As backdoors podem ser utilizadas para propósitos destrutivos. Se o hacker foi incapaz de obter informação valiosa e útil de um computador infectado ou já a roubou, poderá eventualmente destruir todo o sistema de forma a eliminar as provas. Isto significa que todos os discos rígidos serão formatados e todos os ficheiros serão irremediavelmente eliminados.

Quando uma backdoor encontra uma entrada no sistema, causa estas actividades:

- Permite ao intruso criar, eliminar, renomear, copiar e editar qualquer ficheiro, executar vários comandos, modificar quaisquer definições de sistema, alterar o registo do Windows, correr, controlar e terminar aplicações, instalar outro software e parasitas.

- Permite ao agressor controlar os dispositivos físicos do computador, modificar configurações relacionadas, apagar ou reiniciar um computador sem pedir permissão.

- Roubar informação pessoal sensível, documentos valiosos, palavras-passes, nomes de login, detalhes de identidade, actividade de utilizador e rastrear hábitos de pesquisa na web.

- Regista keystrokes e efetua capturas de ecrã. Adicionalmente, envia toda a informação recolhida para um endereço de e-mail predefinido, carrega-o para um servidor FTP predeterminado ou transfere-o através de uma conexão de Internet em segundo plano para um anfitrião remoto.

- Infecta ficheiros, corrompe aplicações instaladas e danifica todo o sistema.

- Distrubui ficheiros infectados para computadores remotos com certas vulnerabilidades de segurança, efectua ataques contra anfitriões remotos definidos por hackers.

- Instala um servidor FTP escondido que pode ser usado por utilizadores maliciosos para propósitos ilegaias variados.

- Degrada a velocidade de conexão da Internet e o desempenho do sistema.

- Impede a sua remoção escondendo os seus ficheiros e não providenciando a função de desinstalação.

Quais os exemplos mais famosos de backdoors?

Existem muitas backdoors diferentes. Os seguintes exemplos ilustram o quão funcionais e extremamente perigosos podem ser estes parasitas.

O FinSpy é uma backdoor que permite ao agressor remoto descarregar e executar ficheiros arbitrários da Internet. O parasita diminui a segurança geral do sistema ao mudar as definições predefinidas da firewall do Windows e iniciando outros modificações de sistema. O FinSpy depende de ficheiros que utilizam nomes aleatórios, por isso, é bastante fifícil de detectar esta backdoor e removê-la do sistema. A backdoor corre automaticamente em todos os inícios de Windows e pode apenas ser parada com o auxílio de anti-spyware actualizado.

O Tixanbot é uma backdoor extreamamente perigosa que dá ao agressor remoto acesso total ilícito ao computador comprometido. O intruso pode gerir o sistema completo e ficheiros, descarregar e instalar aplicações arbitrárias, actualizar a backdoor, alterar a página inicial do Internet Explorer, atacar anfitriões remotos e obter informação do sistema. O Tixanbot termina serviços essencias de funcionamento de sistema, fecha removedores de spyware activos e elimina registo de entradas relacionadas com firewalls, software anti-vírus e anti-spyware de forma a prevenir que iniciem ao iniciar o Windows. O parasita também bloqueia o acesso a recursos relacionados com segurança na web reputados. O Tixanbot pode propagar-se. Envia mensagens com certos links para todos os contactos de MSN. Ao clicar nestes links descarrega e instala uma nova backdoor.

O Briba é uma backdoor que dá ao hacker acesso remoto e não autorizado ao sistema operativo infectado. O parasita corre um servidor FTP escondido, que pode ser utilizado para descarregar, carregar e correr software malicioso. A actividade do Briba pode resultar em instabilidade notável, falha no desempenho do computador e violação de privacidade.

Remover uma backdoor do sistema

As backdoors são parasitas extremamente perigosos que têm de ser removidos do sistema. Dificilmente consegue encontrar ou remover uma backdoor manualmente. É por isso que recomendamos vivamente ao utilizar a opção de remoção manual. Existem muitos programas oferecidos para a remoção de vírus backdoors. No entanto, a mais confiável é considerada a FortectIntego. Pode também experimentar a SpyHunter 5Combo Cleaner como ferramenta de segurança alternativa. Porém, certifique-se que actualiza este e outros programas antes de os iniciar. Isto irá ajudá-lo a prevenir falhas e outros problemas que possam aparecer ao tentar livrar-se de uma backdoor específica.

Últimos Vírus Adicionados à Base de Dados

O que é Vírus AutoIt v3 Script

Guia de eliminação dos anúncios Threecaptcha.top

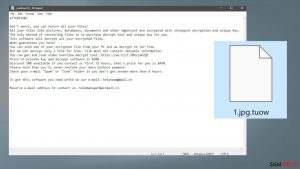

Eliminação do ransomware Tuow

Informações atualizadas: 2016-10-12